ITNv7 Praktische Abschlussprüfung Übungsfragen mit Antworten

1. Welche Aussage beschreibt die Netzwerksicherheit?

- Sie stellt sicher, dass vertrauliche Unternehmensdaten ausschließlich für autorisierte Benutzer verfügbar sind.

- Sie priorisiert Datenflüsse, um dem verzögerungssensitiven Datenverkehr Vorrang einzuräumen.

- Sie unterstützt das Wachstum in Übereinstimmung mit akzeptierten Netzwerkdesignverfahren.

- Sie synchronisiert Verkehrsflüsse mittels Zeitstempeln.

2. Welches Merkmal beschreibt Spyware?

- Software, die auf einem Benutzergerät installiert ist und Informationen über den Benutzer sammelt

- Angriff, der ein Gerät oder einen Netzwerkdienst verlangsamt oder abstürzen lässt

- Verwendung von gestohlenen Anmeldeinformationen für den Zugriff auf private Daten

- Netzwerkgerät, das den Zugriff und den Datenverkehr in einem Netzwerk filtert

3. Welche beiden Geräte werden als Zwischengeräte bezeichnet? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Wireless-LAN-Controller

- IPS

- Server

- Spielekonsole

- Einzelhandels-Scanner

- Roboter einer Montagelinie

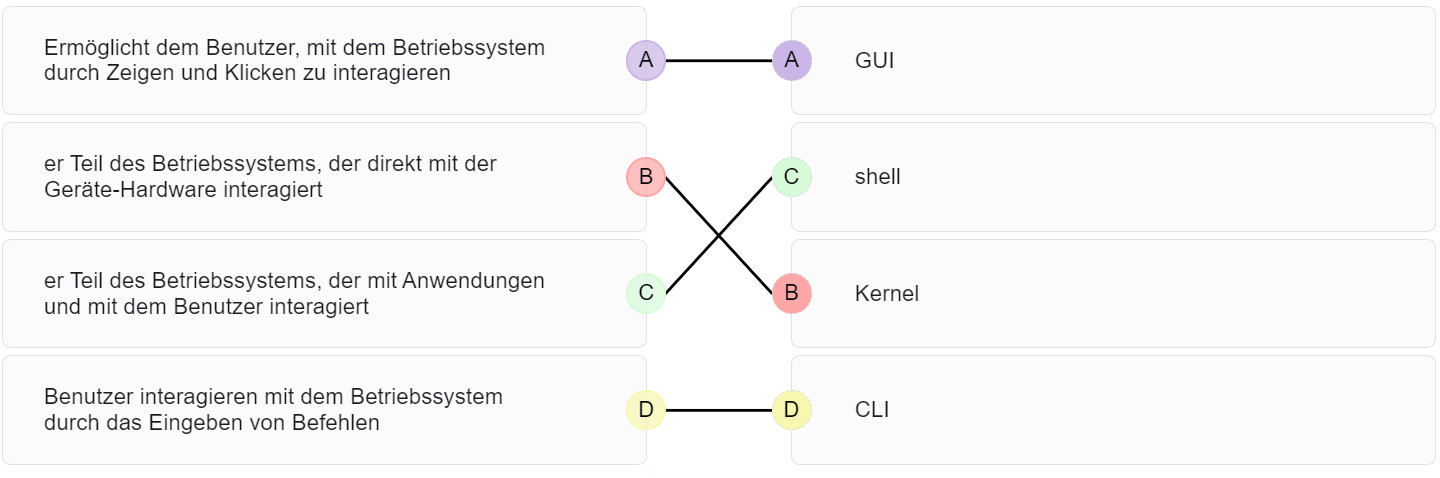

4. Ordnen Sie die Beschreibungen den entsprechenden Begriffen zu.

5. Was ist ein Merkmal einer virtuellen Switch-Schnittstelle (switch virtual interface SVI)?

- Obwohl es sich um eine virtuelle Schnittstelle handelt, muss sie mit physische Hardware verbunden werden.

- Ein SVI wird in Software erstellt und erfordert eine konfigurierte IP-Adresse und eine Subnetzmaske für den Remote-Zugriff auf den Switch.

- SVIs sind auf Cisco Switches vorkonfiguriert.

- SVIs erfordern nicht, dass der Befehl no shutdown aktiviert wird.

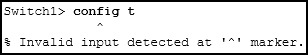

6. Sehen Sie sich die Abbildung an. Ein Administrator versucht, den Switch zu konfigurieren, erhält aber die in der Abbildung angezeigte Fehlermeldung. Worin besteht das Problem?

- Der vollständige Befehl configure terminal muss verwendet werden.

- Der Administrator befindet sich bereits im globalen Konfigurationsmodus.

- Der Administrator muss zunächst in den privilegierten EXEC-Modus wechseln, um den Befehl ausführen zu können.

- Der Administrator muss eine Verbindung über den Konsolenanschluss herstellen, um in den globalen Konfigurationsmodus zu gelangen.

7. Was versucht ein Benutzer herauszufinden, wenn er den Befehl ping 10.1.1.1 auf einem PC ausführt?

- ob der TCP/IP-Stack auf dem PC funktioniert, ohne dabei Daten zu übertragen

- ob eine Verbindung zum Zielgerät besteht

- den Weg, den der Datenverkehr zum Ziel nimmt

- welche Art von Gerät sich am Ziel befindet

8. Welche zwei OSI-Modellschichten haben dieselben Funktionen wie zwei Schichten des TCP/IP-Modells? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Sicherungsschicht

- Vermittlungsschicht

- Bitübertragungsschicht

- Sitzungsschicht

- Transportschicht

9. Welche PDU wird verarbeitet, wenn ein Host-Computer eine Nachricht auf der Transportschicht des TCP/IP-Modells entkapselt?

- Bit

- Frame

- Paket

- Segment

10. Welche drei Schichten des OSI-Modells sind in Bezug auf die Funktion mit der Anwendungsschicht des TCP/IP-Modells vergleichbar? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Anwendungsschicht

- Darstellungsschicht

- Sitzungsschicht

- Transportschicht

- Sicherungsschicht

- Bitübertragungsschicht

- Vermittlungsschicht

11. Welcher OSI Physical Layer Begriff beschreibt das Maß für die Übertragung von Bits über ein Medium für einen bestimmten Zeitraum?

- Durchsatz

- Bandbreite

- Latenz

- Datendurchsatz

12. Welche beiden Aussagen beschreiben die Eigenschaften von Glasfaserkabeln? (Wählen Sie zwei.)

- Glasfaserkabel leiten keinen Strom.

- Glasfaserkabel haben einen hohen Signalverlust.

- Glasfaserkabel werden primär als Backbone-Verkabelung verwendet.

- Multimode-Glasfaserkabel übertragen Signale mehrerer Sender.

- Glasfaserkabel verwenden LEDs für Single-Mode-Kabel und Lasertechnik für Multimode-Kabel.

13. Sehen Sie sich die Abbildung an. Wie hoch ist die maximal mögliche, tatsächliche Datenübertragungsrate zwischen dem PC und dem Server?

- 128 Kbit/s

- 10 Mbit/s

- 100 Mbit/s

- 1.000 Mbit/s

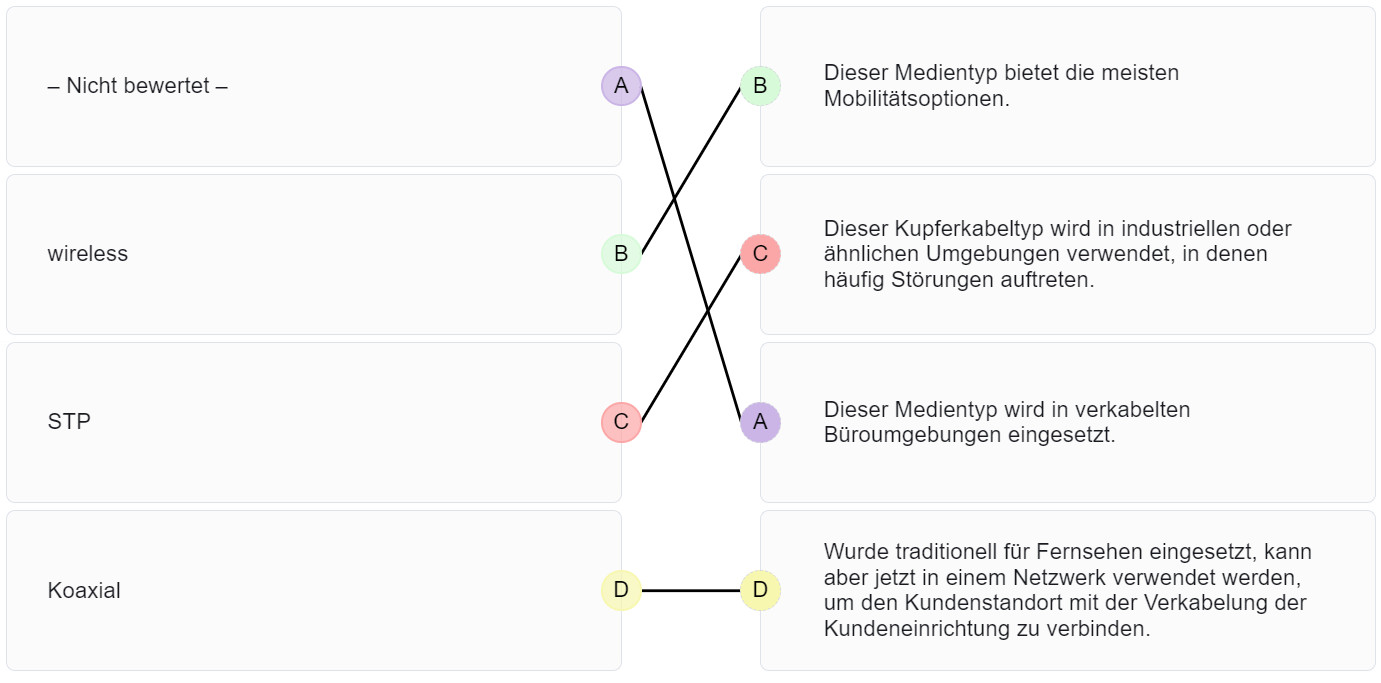

14. Ordnen Sie die Beschreibungen den entsprechenden Medien zu.

15. Ein Netzwerk-Team vergleicht Topologien für die Verbindung über ein gemeinsam verwendetes Medium. Welche physische Topologie ist ein Beispiel für eine Hybrid-Topologie für ein LAN?

- Bus-Topologie

- Erweiterte Sterntopologie

- Ring-Topologie

- Teilweise Mesh-Topologie

16. Was macht ein Router, wenn er einen Layer 2-Frame über das Netzwerk empfängt?

- er bestimmt den besten Pfad

- er entkapselt den Frame

- er verpackt das Paket in einen neuen Frame.

- leitet den neuen Frame, für das Medium dieses Segments des physischen Netzwerks geeignet, weiter

17. CSMA/CD ist immer noch eine Funktion von Ethernet. Warum spielt dies heutzutage keine Rolle mehr?

- die nahezu unbegrenzte Verfügbarkeit von IPv6-Adressen

- die Verwendung von CSMA/CA

- die Verwendung von vollduplex-fähigen Layer 2-Switches

- die Entwicklung des halbduplex-Switchbetriebs

- die Verwendung von Gigabit Ethernet-Geschwindigkeiten.

18. Welche zwei Akronyme stellen die Sicherungsschicht-Sublayer dar, auf denen Ethernet basiert? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- CSMA

- FCS

- LLC

- MAC

- SFD

19. Welcher Begriff beschreibt ein Feld im IPv4-Paketheader, das eine Unicast-, Multicast- oder Broadcastadresse enthält?

- Ziel-IP-Adresse

- Protokoll

- TTL

- Header-Prüfsumme

20. Welcher Routing-Tabelleneintrag hat eine Next-Hop-Adresse, die mit einem Zielnetzwerk verknüpft ist?

- Direkt verbundene Routen

- Lokale Routen

- Remote-Routen

- C- und L-Quellrouten

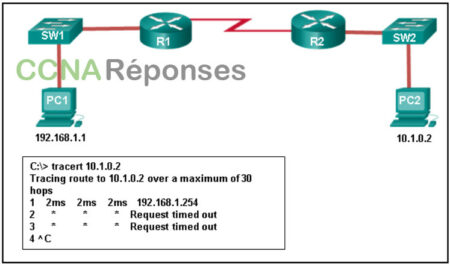

21. Welche Auswirkungen hat es auf die Kommunikation, wenn das Standardgateway auf einem Host falsch konfiguriert ist?

- Der Host kann nicht im lokalen Netzwerk kommunizieren.

- Der Host kann mit anderen Hosts im lokalen Netzwerk kommunizieren, aber nicht mit Hosts in Remote-Netzwerken.

- Der Host kann mit anderen Hosts in Remote-Netzwerken kommunizieren, aber nicht mit Hosts im lokalen Netzwerk.

- Die Kommunikation wird nicht beeinträchtigt.

22. Warum benötigt IPv6 kein NAT?

- Da in IPv6 Sicherheit integriert ist, ist es nicht notwendig, die IPv6-Adressen eines internen Netzwerks zu verstecken.

- Jeder Host oder Benutzer kann eine öffentliche IPv6-Netzwerkadresse erhalten, weil die Anzahl der verfügbaren IPv6-Adressen sehr groß ist.

- Die Probleme, die durch NAT-Anwendungen hervorgerufen werden, wurden gelöst, da der IPv6-Header die Paketweiterleitung durch Router verbessert.

- Die Ende-zu-Ende-Verbindungsprobleme, die durch NAT verursacht werden, sind gelöst, denn die Anzahl der Routen steigt mit der Anzahl der Knoten, die mit dem Internet verbunden sind.

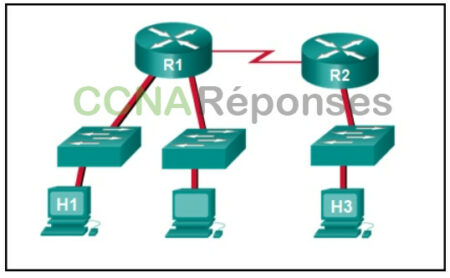

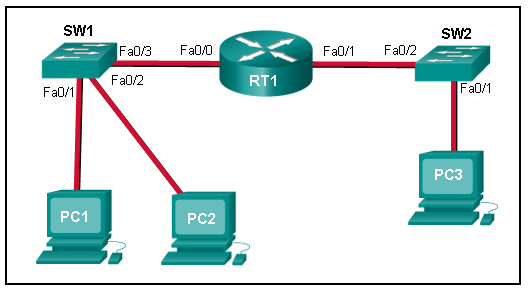

23. Sehen Sie sich die Abbildung an. PC1 sendet einen ARP-Request, weil er ein Paket an PC3 übertragen möchte. Was passiert in diesem Szenario als Nächstes?

- RT1 leitet die ARP-Anfrage an PC3 weiter.

- RT1 sendet eine ARP-Antwort mit der MAC-Adresse seines Interfaces Fa0/0.

- RT1 sendet eine ARP-Antwort mit der PC3-MAC-Adresse.

- SW1 sendet eine ARP-Antwort mit der MAC-Adresse von Fa0/1.

- RT1 sendet eine ARP-Antwort mit der MAC-Adresse seines Interfaces Fa0/1.

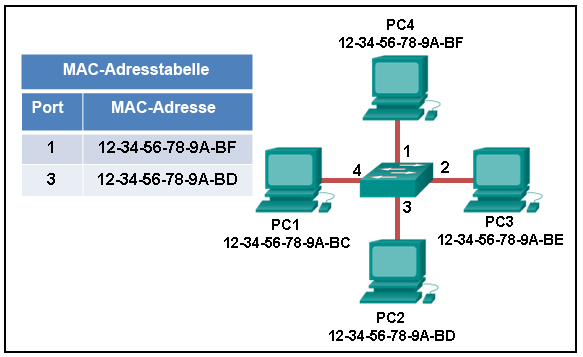

24. Sehen Sie sich die Abbildung an. Sie zeigt ein kleines Switch-Netzwerk und den Inhalt der MAC-Adresstabelle des Switches. PC1 hat einen Frame an PC3 gesendet. Was macht Switch mit dem Frame?

- Der Switch verwirft den Frame.

- Der Switch leitet den Frame nur an Port 2 weiter.

- Der Switch leitet den Frame an alle Ports außer Port 4 weiter.

- Der Switch leitet den Frame an alle Ports weiter.

- Der Switch leitet den Frame nur an Port 1 und 3 weiter.

25. Welche Zieladresse wird in einer ARP-Anforderung verwendet?

- 0.0.0.0

- 255.255.255.255

- FFFF.FFFF.FFFF

- AAAA.AAAA.AAAA

- die MAC-Adresse des Zielhosts

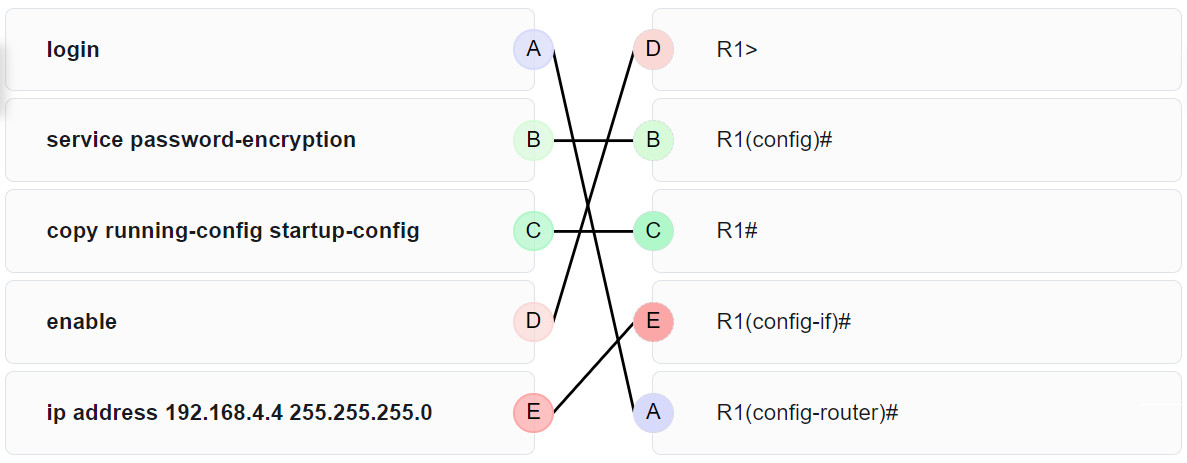

26. Ordnen Sie den Befehl dem Gerätemodus zu, in dem der Befehl eingegeben wird.

27. Beziehen Sie sich auf die Ausgabe. Ein Netzwerkadministrator verbindet einen neuen Host mit dem Registrar LAN. Der Host soll mit Remote-Netzwerken kommunizieren. Welche IP-Adresse wird als Standard-Gateway auf dem neuen Host konfiguriert?

Floor (config) # interface gi0/1 Floor (config-if) # Beschreibung Verbindet mit dem Registrar LAN Floor (config-if) # IP-Adresse 192.168.235.234 255.255.255.0 Floor (config-if) # no shutdown Floor ( config-if) # interface gi0/0 Floor (config-if) # Beschreibung Verbindet mit dem Manager LAN Floor (config-if) # IP-Adresse 192.168.234.114 255.255.255.0 Floor (config-if) # no shutdown Floor (config-if) ) # interface s0/0/0 Floor (config-if) # Beschreibung Verbindet mit dem ISP Floor (config-if) # IP-Adresse 10.234.235.254 255.255.0 Floor (config-if) # no shutdown Floor (config-if) # interface s0/0/1 Floor (config-if) # Beschreibung Verbindet mit der Zentrale WAN Floor (config-if) # IP-Adresse 203.0.113.3 255.255.255.0 Floor (config-if) # no shutdown Floor (config-if) # end

- 192.168.235.234

- 192.168.235.1

- 10.234.235.254

- 203.0.113.3

- 192.168.234.114

28. Ein Router startet und wechselt anschließend in den Setup-Modus. Was ist der Grund dafür?

- Das IOS-Image ist beschädigt.

- Das Cisco IOS befindet sich nicht im Flash-Speicher.

- Die Konfigurationsdatei fehlt im NVRAM.

- Der POST-Prozess hat einen Hardwarefehler erkannt.

29. Um welchen Adresstypen handelt es sich bei 198.133.219.162?

- Öffentlich

- Link-Local

- Loopback

- Multicast

30. Welche Subnetzmaske würde für das Netzwerk 172.18.109.0 verwendet, wenn 6 Host-Bits verfügbar sind?

- 255.255.255.192

- 255.255.255.252

- 255.255.224.0

- 255.255.255.248

- 255.255.192.0

31. Was stellt die IP-Adresse 192.168.1.15/29 dar?

- eine Subnetz-Adresse

- eine Multicast-Adresse

- eine Unicast-Adresse

- eine Broadcast-Adresse

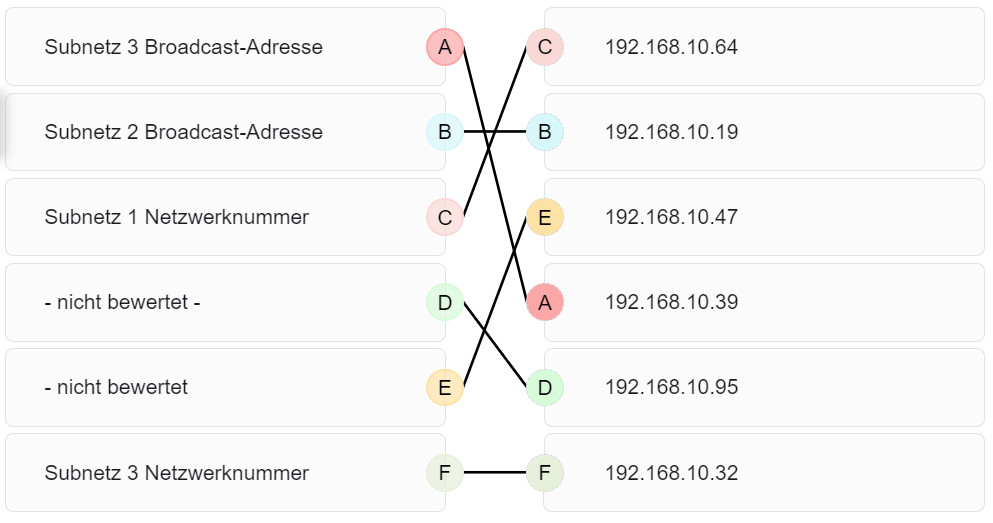

32. Drei Geräte befinden sich in drei verschiedenen Subnetzen. Ordnen Sie jedem Gerät die Netzwerkadresse und die Broadcast-Adresse des Subnetzes zu, in dem es sich befindet. Gerät 1: IP-Adresse 192.168.10.77/28 in Subnetz 1Gerät 2: IP-Adresse 192.168.10.17/30 in Subnetz 2Gerät 3: IP-Adresse 192.168.10.35/29 in Subnetz 3

33. Welches ist das komprimierte Format der IPv6-Adresse fe 80:0000:0000:0220:0 b3f:f0e 0:0029?

- fe80::220:b3f:f0e0:29

- fe80:9ea:0:2200::fe0:290

- fe80:9ea0::2020:0:bf:e0:9290

- fe80:9ea0::2020::bf:e0:9290

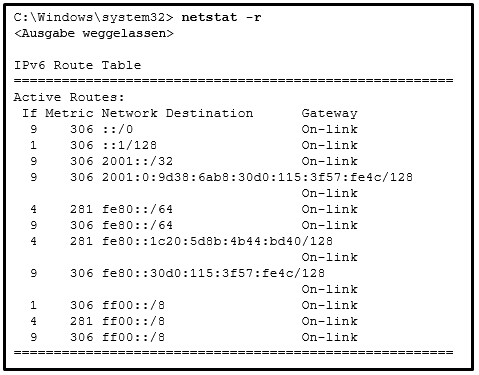

34. Sehen Sie sich die Abbildung an. Ein Benutzer führt den Befehl netstat –r auf einer Workstation aus. Welche IPv6-Adresse ist eine der Link-Local-Adressen der Workstation?

- ::1/128

- fe80::30d0:115:3f57:fe4c/128

- fe80::/64

- 2001:0:9d38:6ab8:30d0:115:3f57:fe4c/128

35. Um welche Art von IPv6-Adresse handelt es sich bei : :1/128?

- Loopback

- Nicht spezifiziert

- Global Unicast

- EUI-64 erzeugte link-local-Adresse

36. Welche beiden ICMP-Nachrichten werden von beiden Protokollen IPv4 und IPv6 verwendet? (Wählen Sie zwei.)

- Router Solicitation

- Route Redirection

- Neighbor Solicitation

- Protocol unreachable

- Router Advertisement

37. Netzwerkinformationen:

* lokaler Router LAN-Schnittstelle: 172.19.29.254/fe 80:65 ab:dcc1: :10

* lokaler Router WAN-Schnittstelle: 198.133.219.33/2001:DB8:Face:39: :10

* Remote-Server: 192.135.250.103

Welche Aufgabe könnte ein Benutzer versuchen, mit dem Befehl ping 2001:db8:face:39: :10 ?

- Prüfen Sie, ob eine Verbindung zum Internet besteht

- Überprüfen der Konnektivität innerhalb des lokalen Netzwerks

- Erstellen Sie ein Netzwerk-Performance-Benchmark für einen Server im Intranet des Unternehmens

- Bestimmen Sie den Pfad zum Erreichen des Remoteservers

38. Ein Netzwerktechniker gibt den Befehl ping 127.0.0.1 in die Eingabeaufforderung eines Computers ein. Was versucht der Techniker zu erreichen?

- Prüfen der IP-Adresse der Netzwerkkarte

- Testen der Integrität des TCP/IP-Protokollstacks auf dem lokalen Computer

- Ping eines Hostcomputers mit der IP-Adresse 127.0.0.1 im Netzwerk

- Verfolgen des Pfades zu einem Hostcomputer im Netzwerk, dessen IP-Adresse 127.0.0.1 ist

39. Ein Clientpaket wird von einem Server empfangen. Das Paket besitzt die Zielportnummer 22. Welchen Service fordert der Kunde an?

- SSH

- DHCP

- DNS

- TFTP

40. Zu welcher TCP-Portgruppe gehört der Port 414?

- registriert

- gängig

- privat oder dynamisch

- Öffentlich

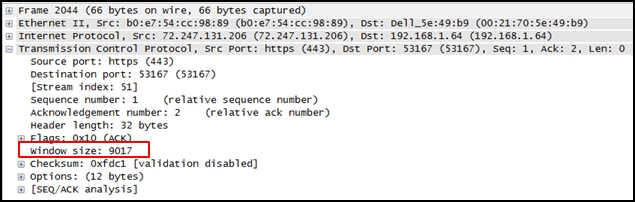

41. Sehen Sie sich die Abbildung an. Was drückt der Wert Window Size aus?

- Die Datenmenge, die auf einmal gesendet werden kann.

- Die Gesamtzahl der Bits, die während dieser TCP-Sitzung empfangen wurde.

- Die Datenmenge, die gesendet werden kann, bevor eine Bestätigung verlangt wird.

- Eine Zufallszahl, die bei der Einrichtung einer Verbindung mit dem 3-Wege-Handshake verwendet wird

42. Welcher Befehl wird zur manuellen Abfrage eines DNS-Servers verwendet, um einen bestimmten Hostnamen aufzulösen?

- nslookup

- ipconfig /displaydns

- tracert

- net

43. Zwei Studenten arbeiten an einem Netzwerkdesignprojekt. Ein Student fertigt die Zeichnung an, während der andere das Angebot verfasst. Die Zeichnung ist fertig und der Student möchte den Ordner mit der Zeichnung freigeben, damit der andere Student darauf zugreifen und die Zeichnungsdatei auf ein USB-Laufwerk kopieren kann. Welches Netzwerkmodell wird hierbei verwendet?

- Peer-to-Peer

- Client-basiert

- Master-Slave

- Punkt-zu-Punkt

44. Welcher Service wird von POP3 angeboten?

- Er ruft E-Mails vom Server ab, indem die E-Mails von der lokale Mail-Anwendung heruntergeladen wird.

- Er ermöglicht den Remote-Zugriff auf Netzwerkgeräte und Server.

- Er verwendet eine Verschlüsselung, um einen sicheren Remote-Zugriff auf Netzwerkgeräte und Server zu erlauben.

- Er gestattet einen Echtzeit-Chat unter Remote-Benutzern.

45. Ein Netzwerkadministrator führt den Befehl login block-for 180 attempts 2 within 30 auf einem Router aus. Welcher Bedrohung versucht der Netzwerkadministrator so zu vorzubeugen?

- ein Benutzer, der versucht, ein Passwort zu erraten, um auf den Router zuzugreifen

- ein Wurm, der versucht, auf einen anderen Teil des Netzwerks zuzugreifen

- eine nicht identifizierte Person, die versucht, Zugang zum Netzwerkgeräteraum zu bekommen

- ein Gerät, das versucht, den Verkehr auf einem Link zu untersuchen

46. Welche Aussage beschreibt die Eigenschaften von Paketfilterung und Stateful-Firewalls in Bezug auf das OSI-Modell?

- Sowohl stateful als auch paketfilternde Firewalls können auf der Anwendungsebene filtern.

- Eine stateful Firewall kann Informationen auf Anwendungsebene filtern, während eine Paketfilter-Firewall nicht über die Vermittlungsschicht hinausgehen kann.

- Eine Paketfilter-Firewall kann normalerweise bis zur Transportschicht filtern, während eine Stateful-Firewall bis zur Sitzungsebene filtern kann.

- Eine Paketfilter-Firewall verwendet Sitzungsschicht-Informationen, um den Status einer Verbindung zu verfolgen, während eine Stateful-Firewall Informationen auf Anwendungsebene verwendet, um den Status einer Verbindung zu analysieren.

47. Die Mitarbeiter und Bewohner von Ciscoville können nicht auf das Internet oder auf Remote-Web-basierte Dienste zugreifen. IT-Mitarbeiter stellen schnell fest, dass die Stadtfirewall mit so viel Datenverkehr überschwemmt wird, dass eine Störung der Verbindung zum Internet auftritt. Welche Art von Angriff wird in Ciscoville beobachtet?

- Trojanisches Pferd

- Ausspähaktivitäten

- DoS

- Zugriff

48. Mit welchen beiden der folgenden Maßnahmen kann ein Computer vor Malware geschützt werden? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Antivirensoftware verwenden

- Browser-Cache leeren

- Software auf aktuellem Stand halten

- Nicht genutzte Software entfernen

- Festplatte defragmentieren

49. Mit welchen beiden Befehlen kann überprüft werden, ob die DNS-Namensauflösung auf einem Windows-PC ordnungsgemäß funktioniert? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- nslookup cisco.com

- net cisco.com

- ping cisco.com

- nbtstat cisco.com

- ipconfig /flushdns

50. Eine kleine Werbefirma hat einen Webserver, der geschäftskritische Dienst anbietet. Das Unternehmen stellt eine Verbindung mit dem Internet über eine Standleitung zum ISP her. Welcher Ansatz bietet eine kostengünstige Redundanz für die Internetverbindung?

- Bauen Sie in den Webserver eine zweite Netzwerkkarte ein.

- Fügen Sie einen anderen Webserver hinzu, um die Failover-Unterstützung vorzubereiten.

- Fügen Sie eine Verbindung zum Internet über eine DSL-Leitung zu einem anderen ISP hinzu.

- Konzipieren Sie mehrere Verbindungen zwischen den Switches und dem Edge-Router hinzu.

51. Nur Mitarbeiter, die mit IPv6-Schnittstellen verbunden sind, haben Schwierigkeiten, sich mit Remote-Netzwerken zu verbinden. Ein Techniker möchte überprüfen, ob das IPv6-Routing aktiviert wurde. Was ist der geeignete Befehl dazu, die Aufgabe zu erfüllen?

- show running-config

- show interfaces

- copy running-config startup-config

- show ip nat translations

52. Zwei Netzwerkingenieure diskutieren die Methoden, die zum Weiterleiten von Frames auf einen Switch verwendet werden. Was ist ein wichtiges Konzept im Zusammenhang mit der cut-through-Methode?

- Das fragment-free Switching bietet die niedrigste Latenz.

- Fast-forward-Switching kann als Kompromiss zwischen store-and-forward- und fragment-free-Switching betrachtet werden.

- Fragment-free Switching ist die typische cut-through-Methode des Switchings.

- Pakete können mit Fehlern weitergeleitet werden, wenn fast-forward-Switching verwendet wird.

53. Welche beiden Probleme können sowohl Runts als auch Giants in Ethernet-Netzwerken verursachen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- eine fehlerhafte Netzwerkkarte (NIC)

- CRC-Fehler

- elektrische Störungen an seriellen Schnittstellen

- Halbduplex-Operationen

- Verwendung des falschen Kabeltyps

54. Welche beiden Funktionen werden im LLC-Sublayer der OSI Sicherungsschicht ausgeführt, um die Ethernet-Kommunikation zu erleichtern? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- implementiert CSMA/CD auf legacy halbduplex-Medien

- integriert Layer-2-Datenflüsse zwischen 10 Gigabit Ethernet über Glasfaser und 1 Gigabit Ethernet über Kupfer

- fügt Ethernet-Steuerinformationen den Network-Layer-Daten hinzu

- fügt dem Ethernet-Frame Informationen hinzu, die erkennen, welches Network-Layer-Protokoll für die Framekapselung benutzt wird.

- verwendet Quell- und Ziel-MAC-Adressen für Ethernet-Frames

55. Was passiert, wenn ein Switch einen Frame empfängt und der berechnete CRC-Wert sich von dem Wert unterscheidet, der im FCS-Feld steht?

- Der Switch benachrichtigt die Quelle über den fehlerhaften Frame.

- Der Switch flutet den Frame an alle Ports außer dem Port, über den er den Frame empfangen hat, um allen Hosts den Fehler mitzuteilen.

- Der Switch verwirft den Frame.

- Der Switch ersetzt den Wert im FCS-Feld durch den neuen CRC-Wert und leitet den Frame weiter.