Modul 16 – 17 Kontrollprüfung: Aufbau und Sicherung eines kleinen Netzwerks Antworten

1. Welche Rolle spielt ein IPS?

- Zuordnen globaler Bedrohungsinformationen zu Cisco-Netzwerksicherheitsgeräten

- Authentifizieren und Überprüfen des Datenverkehrs

- Erkennen und Blockieren von Angriffen in Echtzeit

- Filterung schändlicher Websites

2. Welche Beispiele von Schadcode werden als Trojanisches Pferd klassifiziert?

- Malware, die einen manuellen Benutzereingriff erfordert, um sich zwischen Systemen zu verbreiten

- Malware, die sich automatisch von einem System auf andere ausbreiten kann, indem sie eine Schwachstelle im Ziel nutzt

- Malware, die sich an ein legitimes Programm anhängt und sich beim Start des Programms auf andere Programme ausbreitet

- Malware, die sich als Videospiel tarnt

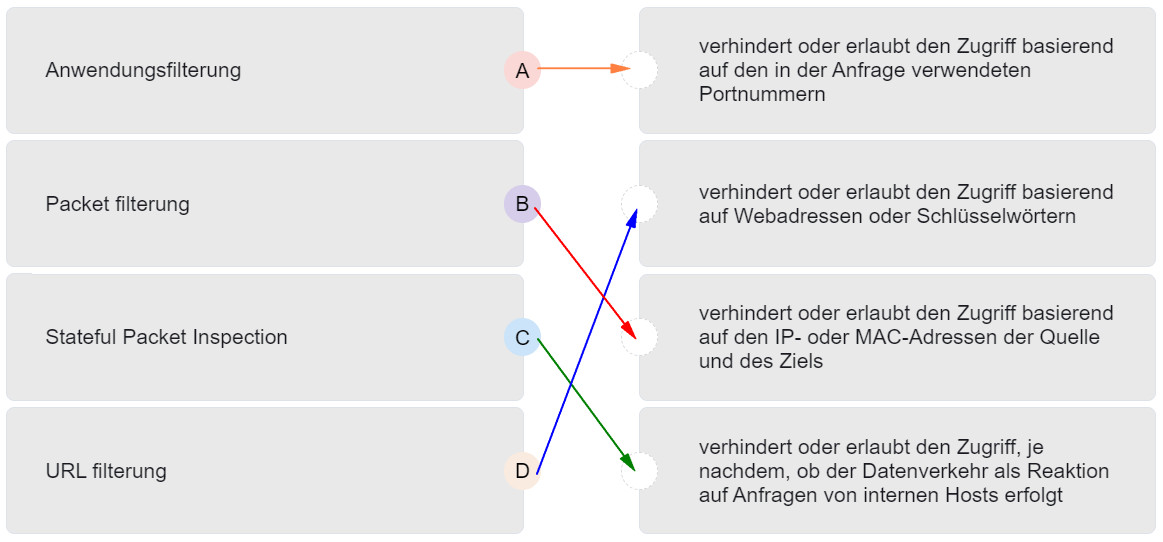

3. Ordnen Sie die Beschreibung dem Typ der Firewall-Filterung zu. (Nicht alle Optionen werden verwendet.)

4. Identifizieren Sie die Schritte, die erforderlich sind, um einen Switch für SSH zu konfigurieren. Die Reihenfolge der Antworten spielt keine Rolle. (Nicht alle Optionen werden verwendet.)

Bringen Sie die Option in die folgende Reihenfolge.

| Erstellen eines lokalen Benutzers | Generieren eines RSA-Schlüssels |

| Konfigurieren eines Domänennamens | Verwenden des Befehls „login local“ |

| Verwenden des Befehls „transport input ssh“ |

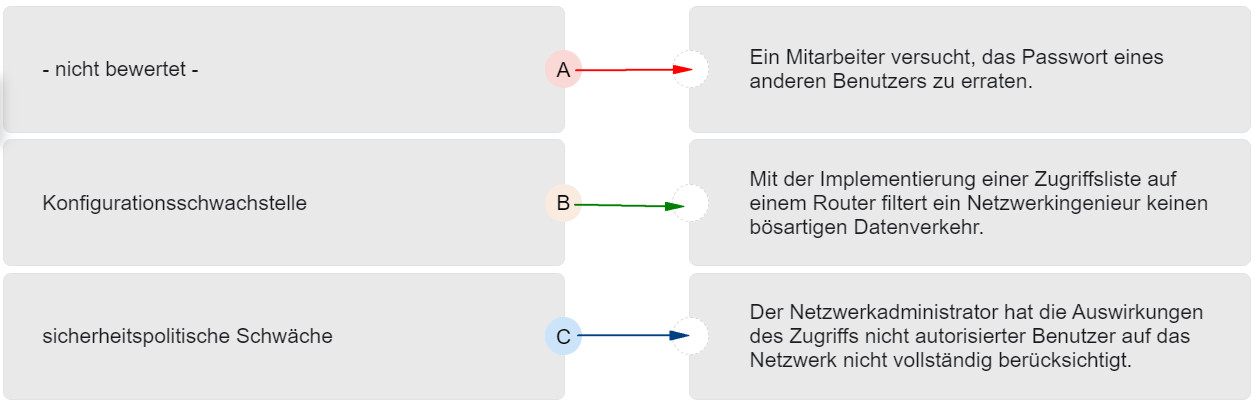

5. Ordnen Sie jeder Schwachstelle ein Beispiel zu. (Nicht alle Optionen werden verwendet.)

6. Was ist der Vorteil von SSH im Vergleich zu Telnet?

- SSH unterstützt die Authentifizierung bei einer Verbindungsanfrage.

- SSH bietet sichere Kommunikationswege für den Zugriff auf Hosts.

- SSH ist schneller als Telnet.

- Die Verwendung von SSH ist einfacher.

7. Was ist der Zweck der Netzwerk-Sicherheitsauthentifizierungsfunktion?

- die Aktionen eines Benutzers zu verfolgen

- von den Benutzern den Nachweis zu verlangen, wer sie sind

- zu bestimmen, auf welche Ressourcen ein Benutzer zugreifen kann

- Sicherheitsfragen (challenge and response questions) zu stellen

8. Welcher Angriff kompromittiert Daten zwischen zwei Endpunkten?

- Denial-of-Service-Angriff

- Auslesen von Sicherheitsparametern

- Benutzernamen-Aufzählung

- Man-in-the-Middle-Angriff

9. Welche Firewall-Funktion wird verwendet, um sicherzustellen, dass Pakete, die in einem Netzwerk eingehen, legitime Antworten auf Anforderungen sind, die von internen Hosts initiiert wurden?

- URL-Filterung

- Stateful Packet Inspection

- Anwendungsfilterung

- Paketfilterung

10. Bei welcher Angriffart versucht der Angreifer, Informationen über ein Netzwerk zu sammeln, um Schwachstellen zu identifizieren?

- Man-in-the-Middle-Angriff

- DoS

- Ausspähaktivitäten

- Wörterbuch

11. Welche Funktion macht SSH sicherer als Telnet?

- stärkere Kennwortanforderung

- zufällige einmalige Port-Verbindung

- Vertraulichkeit mit IPsec

- Login-Informationen und Datenverschlüsselung

12. Ein Netzwerktechniker behebt Konnektivitätsprobleme zwischen verbundenen Cisco Routern und Switches. Welchen Befehl sollte der Techniker verwenden, um die IP-Adressinformationen, den Hostnamen und die IOS-Version von benachbarten Netzwerkgeräten zu finden?

- show version

- show ip route

- show interfaces

- show cdp neighbors detail

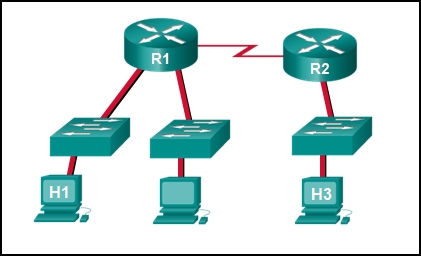

13. Ein Ping schlägt fehl, wenn er von Router R1 an Router R2 gerichtet wird. Der Netzwerkadministrator führt daraufhin den Befehl show cdp neighbors aus. Warum sollte der Netzwerkadministrator diesen Befehl bei einem Mißerfolg des pings ausführen?

- Der Netzwerkadministrator will die Schicht-2-Verbindung überprüfen.

- Der Netzwerkadministrator vermutet einen Virus, weil der Befehl ping nicht korrekt ausgeführt wird.

- Der Netzwerkadministrator möchte feststellen, ob eine Verbindung von einem nicht direkt verbundenen Netzwerk aufgebaut werden kann.

- Der Netzwerkadministrator will die IP-Adresse, die auf Router R2 konfiguriert ist, überprüfen.

14. Welchen Befehl kann ein Administrator ausführen, um herauszufinden, welche Schnittstelle ein Router zum Erreichen entfernter Netzwerke verwendet?

- show arp

- show protocols

- show interfaces

- show ip route

15. Ein Netzwerkadministrator aktualisiert ein kleines Unternehmensnetzwerk, um dem Echtzeit-Datenverkehr hohe Priorität einzuräumen. Welche beiden Arten von Netzwerkdiensten versucht der Netzwerkadministrator einzusetzen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Sprache

- Sofortnachrichten (instant messaging)

- Video

- FTP

- SNMP

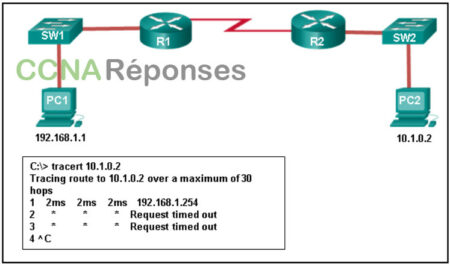

16. Sehen Sie sich die Abbildung an. Die Basisdokumentation für ein kleines Unternehmen hatte Round-Trip-Zeiten von 36/97/132 zwischen Hosts H1 und H3 ergeben. Heute überprüfte der Netzwerkadministrator die Verbindung durch ping zwischen Hosts H1 und H3. Dies ergab Round-Trip-Zeiten von 1458/2390/6066. Was bedeutet dieses Ergebnis für den Netzwerkadministrator?

- Die Leistung zwischen den Netzwerken liegt innerhalb der Erwartungen.

- H3 ist nicht ordnungsgemäß mit dem Netzwerk verbunden.

- Unbekanntes verursacht Störungen zwischen H1 und R1.

- Unbekanntes verursacht eine Zeitverzögerung zwischen den Netzwerken.

- Die Verbindung zwischen H1 und H3 ist in Ordnung.

17. Welche Informationen über einen Cisco-Router können mit dem Befehl show version überprüft werden?

- der Status serieller Schnittstellen

- die administrative Entfernung, die zum Erreichen von Netzen

- die aktivierte Routingprotokollversion

- der Wert des Konfigurationsregisters

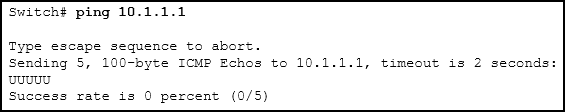

18. Sehen Sie sich die Abbildung an. Ein Administrator testet die Verbindung zu einem Remote-Gerät mit der IP-Adresse 10.1.1.1. Was bedeutet das Ergebnis dieses Befehls?

- Ein Router auf dem Pfad besitzt keinen Weg zum Ziel.

- Die Verbindung zu dem Remote-Gerät war erfolgreich.

- Die Verbindungszeit ist während des Wartens auf eine Antwort vom Remote-Gerät abgelaufen.

- Ein Ping-Paket wird von einem Sicherheitsgerät auf dem Pfad geblockt.

19. Ein Mitarbeiter beschwert sich, dass ein Windows-PC keine Verbindung zum Internet herstellen kann. Ein Netzwerktechniker gibt den Befehl ipconfig auf dem PC ein. Es wird die IP-Adresse 169.254.10.3 angezeigt. Welche beiden Schlussfolgerungen können gezogen werden? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Die IP-Adresse des DHCP-Servers ist falsch konfiguriert.

- Die Default-Gateway-Adresse ist nicht konfiguriert.

- Das Unternehmensnetzwerk ist für dynamisches Routing falsch konfiguriert.

- Der PC bezieht eine IP-Adresse dynamisch.

- Der PC kann keinen DHCP-Server erreichen.

20. Ein Benutzer meldet einen Netzwerkverbindungsfehler. Der Techniker übernimmt die Kontrolle über den Benutzer-PC und versucht, andere Computer im Netzwerk zu pingen. Diese Pings sind nicht erfolgreich. Die Techniker pingt das Standardgateway, was ebenfalls fehlschlägt. Was kann durch die Ergebnisse der Tests klar festgestellt werden?

- Der Router, der mit demselben Netzwerk verbunden ist wie die Workstation, ist ausgefallen.

- Die Netzwerkkarte des PCs ist defekt.

- Das TCP/IP-Protokoll ist nicht aktiviert.

- An diesem Punkt kann nichts mit Sicherheit festgestellt werden.

21. Welche Methode wird für eine Ping-Nachricht verwendet, die die Quelladresse für den Ping angibt?

- Geben Sie den Befehl ping ein, ohne eine Ziel-IP-Adresse anzugeben.

- Geben Sie den Befehl ping ein, nachdem Sie nicht benötigte Schnittstellen heruntergefahren haben.

- Geben Sie den Befehl ping ohne Zusätze ein.

- Geben Sie den Befehl ping im Schnittstellenkonfigurationsmodus aus.

22. Benutzer beschweren sich, dass sie bestimmte Websites im Internet nicht aufrufen können. Ein Administrator kann einen Webserver über die IP-Adresse anpingen, jedoch nicht zum Domänennamen der Website navigieren. Welches Tool zur Fehlerbehebung ist besonders hilfreich, um die Problemursache zu ermitteln?

- nslookup

- netstat

- tracert

- ipconfig

23. Ein Netzwerktechniker analysiert Berichte einer kürzlich erstellten Netzwerk-Baseline. Welche Situation würde auf ein mögliches Latenzproblem hinweisen?

- Langsamere Reaktionszeiten bei Host-to-Host-Pings

- Eine Zeitüberschreitung am nächsten Hop durch traceroute

- Eine Änderung in der RAM-Kapazität laut der Ausgabe des Befehls show version

- Eine Änderung in der Datenübertragungsrate laut der Ausgabe des Befehls show interfaces

24. Welcher Befehl sollte auf einem Cisco Router oder Switch verwendet werden, damit Protokollmeldungen auf über Telnet oder SSH verbundenen Remote-Sitzungen angezeigt werden können?

- show running-config

- debug all

- terminal monitor

- logging synchronous

25. Ein Netzwerktechniker führt den Befehl C:> tracert -6 www.cisco.com auf einem Windows-PC aus. Welchen Zweck hat die Befehlsoption -6?

- Sie legt eine Zeitüberschreitung von sechs Millisekunden für jede Wiederholung fest.

- Sie zwingt den Trace, IPv6 zu verwenden.

- Sie beschränkt den Trace auf nur sechs Hops.

- Sie sendet sechs Testpakete pro TTL-Zeitraum.

26. Warum sollte ein Netzwerkadministrator das Dienstprogramm tracert verwenden?

- um die aktiven TCP-Verbindungen auf einem PC zu ermitteln

- um die IP-Adresse, das Standard-Gateway und die DNS-Serveradresse für einen PC auszugeben

- um Informationen zu einem DNS-Namen auf dem DNS-Server zu überprüfen

- um festzustellen, wo ein Paket in einem Netzwerk verloren gegangen ist oder verzögert wurde

27. Welche Aussage über Cisco IOS-Ping-Indikatoren ist zutreffend?

- Eine Kombination von „.“ und „!“ zeigt an, dass ein Router keine Route zur Zieladresse hat und mit einer ICMP-Nachricht antwortet, dass das Ziel nicht erreichbar ist.

- „U“ zeigt u. U. an, dass ein Router im Pfad keine Route zur Zieladresse hat und dass das Ping nicht erfolgreich war.

- „!“ zeigt an, dass das Ping nicht erfolgreich war und dass das Gerät möglicherweise Probleme hat, einen DNS-Server zu finden.

- „.“ zeigt an, dass das Ping erfolgreich, aber die Antwortzeit länger als normal war.

28. Bei der Konfiguration von SSH auf einem Router zur Implementierung einer sicheren Netzwerkverwaltung hat ein Netzwerktechniker den login localund den transport input ssh Befehl auf einer vty-Verbindung eingegeben. Welche drei zusätzlichen Konfigurationsaktionen müssen ausgeführt werden, um die SSH-Konfiguration abzuschließen? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Konfigurieren Sie den richtigen IP-Domänennamen.

- Konfigurieren Sie den rollenbasierten CLI-Zugriff.

- Legen Sie die Benutzerrechte fest.

- Erstellen Sie einen gültigen lokalen Benutzernamen und eine Kennwortdatenbank.

- Generieren Sie die asymmetrischen RSA-Schlüssel.

- Aktivieren Sie SSH manuell, nachdem die RSA-Schlüssel generiert wurden.

29. Was gilt als effektivste Möglichkeit, um einen Wurmangriff abzuwehren?

- Ändern der Systemkennwörter alle 30 Tage

- Sicherstellen, dass AAA im Netzwerk konfiguriert ist

- Sicherstellen, dass alle Systeme über die aktuellen Virusdefinitionen verfügen

- Herunterladen von Sicherheitsupdates vom Betriebssystemhersteller und Patchen aller anfälligen Systeme

30. Ein Techniker soll die aktuelle Konfiguration aller Netzwerkgeräte einer Schule, einschließlich jener in externen Gebäuden, dokumentieren. Welches Protokoll wäre für einen sicheren Zugriff auf die Netzwerkgeräte am besten geeignet?

- Telnet

- SSH

- HTTP

- FTP

31. Öffnen Sie die PT-Aktivität. Führen Sie die Aufgaben der Aktivität aus und beantworten Sie die anschließende Frage.

Welcher Befehl muss auf dem Router konfiguriert werden, um eine SSH-Konfiguration abzuschließen?

- enable secret class

- transport input ssh

- ip domain-name cisco.com

- service password-encryption

32. Welche Aussage beschreibt die Befehle ping und tracert?

- Bei tracert werden IP-Adressen verwendet, bei ping nicht.

- Mit ping wird angezeigt, ob die Übertragung erfolgreich war, mit tracert funktioniert dies nicht.

- Mit tracert wird jeder Hop angezeigt, während mit ping nur eine Antwort des Ziels zurückgegeben wird.

- Sowohl mit ping als auch mit tracert können Ergebnisse in einer grafischen Darstellung angezeigt werden.

33. Auf welchen beiden Schnittstellen oder Ports kann die Sicherheit durch die Konfiguration von Ausführungszeitüberschreitungen verbessert werden? (Wählen Sie zwei.)

- Loopback-Schnittstellen

- Konsolenports

- Fast Ethernet-Schnittstellen

- vty-Ports

- Serielle Schnittstellen

34. Ein Administrator beschließt, „WhatareYouWaiting4″ als Passwort auf einem neu installierten Router zu verwenden. Welche Aussage gilt für die Passwortwahl?

- Es ist stark, weil es eine Passphrase verwendet.

- Es ist schwach, weil es oft das Standardpasswort auf neuen Geräten ist.

- Es ist schwach, da es ein Wort ist, das leicht im Wörterbuch zu finden ist.

- Es ist schwach, da es leicht gefundene persönliche Informationen enthält.

35. Ein Netzwerktechniker versucht ein Problem zu beheben und muss dazu die IP-Adressen aller Schnittstellen eines Routers überprüfen. Was ist der geeignete Befehl dazu, die Aufgabe zu erfüllen?

- show interfaces

- show ipv6 interface

- show ip nat translations

- show ip route

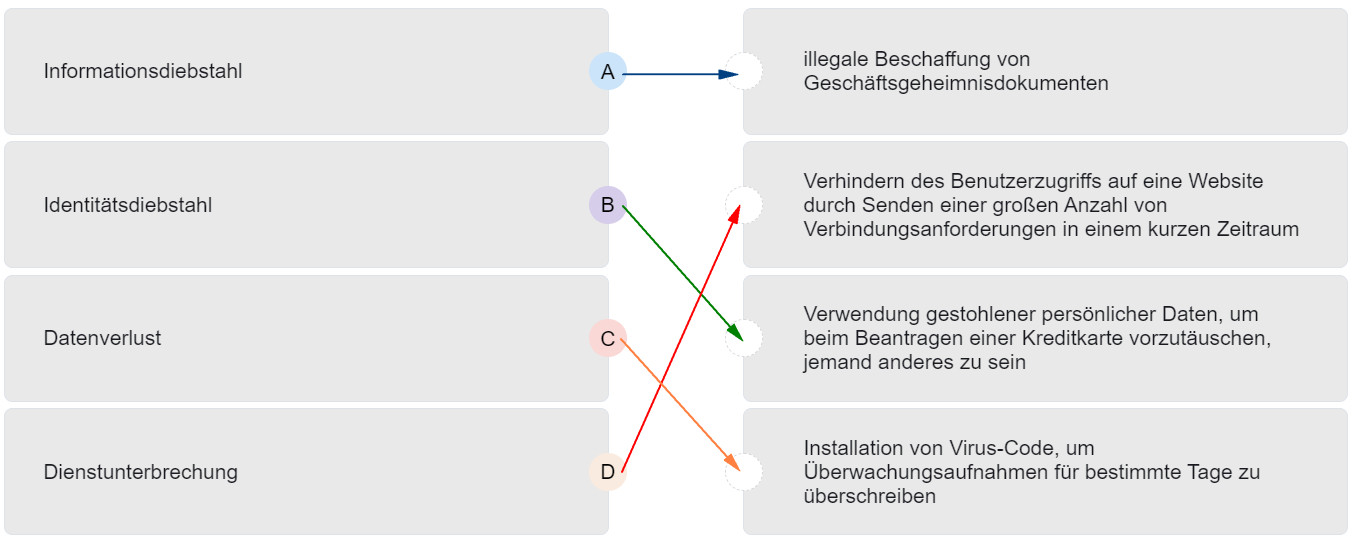

36. Ordnen Sie die Art der Informationssicherheitsbedrohung dem entsprechenden Szenario zu. (Nicht alle Optionen werden verwendet.)

37. Ein Benutzer konzipiert ein Netzwerk für ein kleines Unternehmen neu und möchte Sicherheit zu einem erschwinglichen Preis gewährleisten. Der Benutzer installiert eine neue anwendungsorientierte Firewall mit Intrusion-Detection-Funktionen für die ISP-Verbindung. Der Benutzer installiert eine zweite Firewall, um das Firmennetzwerk vom öffentlichen Netzwerk zu trennen. Zusätzlich installiert der Benutzer ein IPS für das unternehmensinterne Netzwerk. Welchen Ansatz implementiert der Benutzer?

- angriffsbasiert

- mehrschichtig

- strukturiert

- risikobasiert

38. Welcher Unterschied besteht zwischen einem Virus und einem Wurm?

- Viren sind in seriösen Programmen versteckt, Würmer dagegen nicht.

- Würmer benötigen eine Hostdatei, Viren dagegen nicht.

- Viren replizieren sich selbst, Würmer nicht.

- Würmer replizieren sich selbst, Viren nicht.

39. Welchen Befehl kann ein Administrator auf einem Cisco Router ausführen, um Debugging-Meldungen an die VTY-Verbindungen zu senden?

- logging console

- terminal monitor

- logging buffered

- logging synchronous

40. Was ist der Absicht eines kleinen Unternehmens, das ein Protokollanalyse-Dienstprogramm verwendet, um den Netzwerkverkehr in den Netzwerksegmenten zu erfassen, in denen das Unternehmen ein Netzwerk-Upgrade in Betracht zieht?

- zur Identifizierung der Quelle und des Ziels des lokalen Netzwerkverkehrs

- zur Festlegung einer Basislinie für die Sicherheitsanalyse nach dem Upgrade des Netzwerks

- zur Erfassung der Bandbreitenanforderungen der Internetverbindungen

- zur Dokumentation und Analyse der Netzwerkverkehrsanforderungen in jedem Netzwerksegment

41. Was ist eine genaue Beschreibung von Redundanz?

- Entwurf eines Netzwerks für die Verwendung mehrerer virtueller Geräte, um zu erreichen, dass der gesamte Datenverkehr den besten Pfad über das Netzwerk nimmt

- Konfiguration eines Switches derart, dass der gesamte Datenverkehr, der über eine Schnittstelle weitergeleitet wird, gefiltert wird

- Konfiguration eines Routers mit einer kompletten MAC-Adressdatenbank, um sicherzustellen, dass alle Frames an das richtige Ziel weitergeleitet werden können

- Entwurf eines Netzwerks, um mehrere Pfade zwischen Switches zu verwenden, so dass kein Single Point of Failure entsteht

42. Ein Administrator beschließt, „12345678! „als Passwort auf einem neu installierten Router zu konfigurieren. Welche Aussage gilt für die Passwortwahl?

- Es ist stark, weil es mindestens 10 Ziffern, Buchstaben und Sonderzeichen verwendet.

- Es ist stark, weil es eine Passphrase verwendet.

- Es ist schwach, weil es eine Reihe von Zahlen oder Buchstaben verwendet.

- Es ist schwach, da es ein Wort ist, das leicht im Wörterbuch zu finden ist.

43. Ein Support-Techniker möchte die IP-Adresse der Wireless-Schnittstelle auf einem MAC in Erfahrung bringen. Was ist der geeignete Befehl dazu, die Aufgabe zu erfüllen?

- copy running-config startup-config

- show interfaces

- ipconfig getifaddr de0

- show ip nat translations

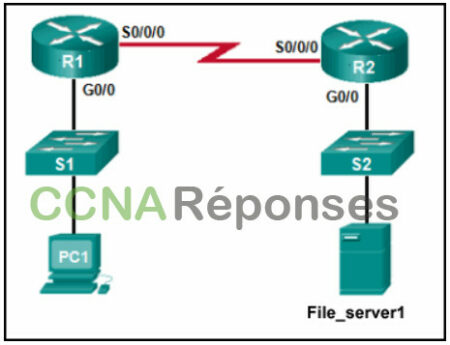

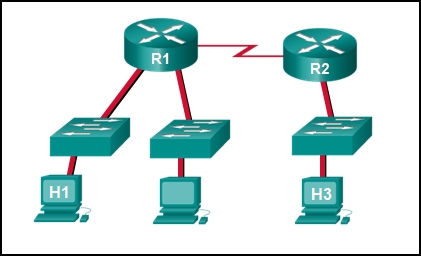

44. Sehen Sie sich die Abbildung an. Host H3 hat Probleme bei der Kommunikation mit Host H1. Der Netzwerkadministrator vermutet, dass ein Problem mit der H3 existiert und möchte zugleich zeigen, dass es kein Problem mit der R2-Konfiguration gibt.Welches Tool könnte der Netzwerkadministrator auf Router R2 verwenden, um zu zeigen, dass die Kommunikation zu H1 über die Schnittstelle möglich ist, die H3 zur Kommunikation mit Remote-Netzwerken verwendet?

- Telnet

- traceroute

- ein extended ping

- show cdp neighbors

45. Durch die Anwendung eines strukturierten Fehlerbehebungsansatzes identifizierte ein Netzwerkadministrator nach einem Gespräch mit dem Benutzer ein Netzwerkproblem. Welchen nächsten Schritt sollte der Administrator unternehmen?

- Die ordnungsgemäße Funktion des gesamten Systems überprüfen.

- Erstellen eines Aktionsplans zur Lösung des Problems

- Aufstellen einer Theorie über die wahrscheinlichen Ursachen

- Testen der Theorie zur Ermittlung der Ursache

46. Ein Administrator beschließt, „password“ als Passwort auf einem neu installierten Router zu verwenden. Welche Aussage gilt für die Passwortwahl?

- Es ist schwach, da es ein Wort ist, das leicht im Wörterbuch zu finden ist.

- Es ist stark, weil es eine Passphrase verwendet.

- Es ist schwach, weil es sich um ein häufig verwendetes Passwort handelt.

- Es ist stark, weil es mindestens 10 Ziffern, Buchstaben und Sonderzeichen verwendet.

47. Welcher Routerbefehl wäre hilfreich, um Brute-Force-Passwort-Angriffe zu verhindern?

- banner motd $Max failed logins = 5$

- service password-encryption

- exec-timeout 30

- login block-for 60 attempts 5 within 60

48. Welcher Netzwerkdienst weist den Geräten im Netzwerk automatisch IP-Adressen zu?

- DHCP

- traceroute

- Telnet

- DNS

49. Ein Administrator beschließt, „Robert“ als Passwort auf einem neu installierten Router zu verwenden. Welche Aussage gilt für die Passwortwahl?

- Es ist schwach, da es leicht gefundene persönliche Informationen enthält.

- Es ist stark, weil es eine Passphrase verwendet.

- Es ist stark, weil es mindestens 10 Ziffern, Buchstaben und Sonderzeichen verwendet.

- Es ist stark, weil es 10 Zahlen und Sonderzeichen enthält.

50. Nur Mitarbeiter, die mit IPv6-Schnittstellen verbunden sind, haben Schwierigkeiten, sich mit Remote-Netzwerken zu verbinden. Ein Techniker möchte überprüfen, ob das IPv6-Routing aktiviert wurde. Was ist der geeignete Befehl dazu, die Aufgabe zu erfüllen?

- show running-config

- show ip nat translations

- copy running-config startup-config

- show interfaces