Modul 1 – 3 Kontrollprüfung: Prüfung Grundlegende Netzwerkkonnektivität und -kommunikation Antworten

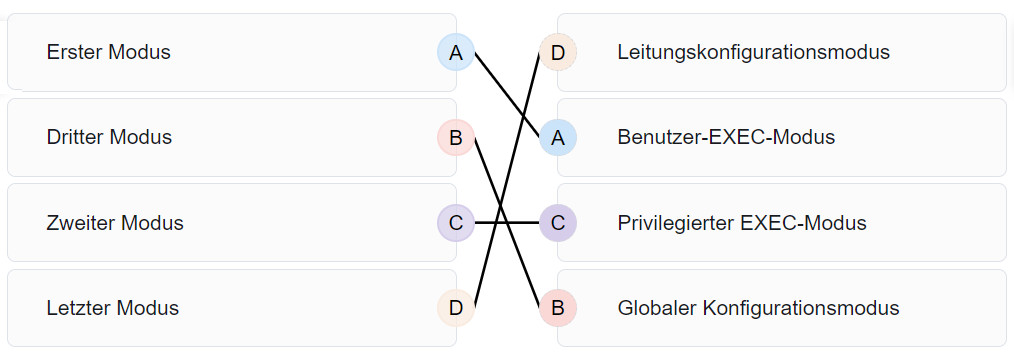

1. Ein Administrator konfiguriert ein Kennwort für einen Switch-Konsolen-Port. In welcher Reihenfolge wird der Administrator die IOS-Betriebsmodi verwenden, um den Modus zu erreichen, in dem die Konfigurationsbefehle eingegeben werden?

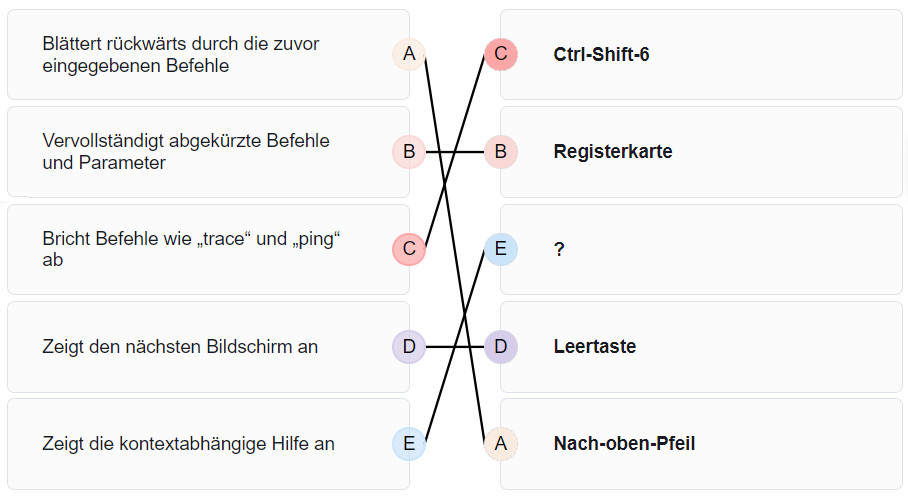

2. Ordnen Sie die Definitionen den entsprechenden CLI-Kurzbefehlen und -Verknüpfungen zu.

3. Ein Netzwerktechniker arbeitet in einer Klinik am drahtlosen Netzwerk. Der Techniker richtet das drahtlose Netzwerk versehentlich so ein, dass Patienten die Patientendaten anderer Patienten sehen können. Welche der vier Netzwerkmerkmale wurde in dieser Situation verletzt?

- Fehlertoleranz

- Zuverlässigkeit

- Sicherheit

- Quality of Service (QoS)

- Skalierbarkeit

4. Ein Techniker konfiguriert einen Switch mit diesen Befehlen:

SwitchA(config)# interface vlan 1 SwitchA(config-if)# ip address 192.168.1.1 255.255.255.0 SwitchA(config-if)# no shutdown

Was konfiguriert der Techniker?

- Telnet-Zugriff

- Kennwortverschlüsselung

- SVI

- Physischen Zugriff auf einen Switch-Port

5. Nachdem er Änderungen an der Konfiguration eines Cisco Switches vorgenommen hat, führt ein Netzwerkadministrator den Befehl copy running-config startup-config aus. Was bewirkt dieser Befehl?

- Die Konfigurationsänderungen werden gelöscht und die ursprüngliche Konfiguration wird wiederhergestellt.

- Die neue Konfiguration wird im Flash-Speicher gespeichert.

- Die neue Konfiguration wird geladen, wenn der Switch neu gestartet wird.

- Die aktuelle IOS-Datei wird durch die neu konfigurierte Datei ersetzt.

6. Was sind zwei Merkmale des RAM auf einem Cisco Gerät? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Der Inhalt des RAM geht beim Ein- oder Ausschalten verloren.

- Der RAM ist eine Komponente von Cisco Switches, aber nicht von Cisco Routern.

- RAM bietet nichtflüchtigen Speicher.

- Der RAM kann mehrere IOS-Versionen und Konfigurationsdateien speichern.

- Die Konfiguration, die aktiv auf dem Gerät ausgeführt wird, wird im RAM gespeichert.

7. Welcher Befehl wird verwendet, um den Status der Switch-Schnittstellen einschließlich der konfigurierten IP-Adresse zu überprüfen?

- ipconfig

- ping

- show ip interface brief

- traceroute

8. Bei dem Versuch ein Netzwerkproblem zu lösen, hat ein Techniker mehrere Änderungen an der aktuellen Router-Konfigurationsdatei vorgenommen. Die Änderungen haben das Problem nicht gelöst und wurden nicht gespeichert. Wie kann der Techniker die Änderungen verwerfen, um mit der Datei im NVRAM weiterzuarbeiten?

- Den reload-Befehl ausführen, ohne die running-configuraton zu speichern.

- Die Datei vlan.dat löschen und das Gerät neu starten.

- Die Terminal-Emulationssoftware schließen und neu öffnen.

- Den Befehl copy startup-config running-config ausführen.

9. Sehen Sie sich die Abbildung an. Ein Netzwerkadministrator konfiguriert die Zugriffskontrolle auf Switch SW1. Welches Kennwort wird für den Zugriff auf den Benutzer-EXEC-Modus benötigt, wenn der Administrator eine Konsolenverbindung für die Verbindung mit dem Switch verwendet?

Enter configuration commands, one per line. End with CNTL/Z. SW1(config)# enable password letmein SW1(config)# enable secret secretin SW1(config)# line console 0 SW1(config-line)# password lineconin SW1(config-line)# login SW1(config-line)# exit SW1(config)# line vty 0 15 SW1(config-line)# password linevtyin SW1(config-line)# login SW1(config-line)# end SW1#

- secretin

- linevtyin

- letmein

- lineconin

10. Welcher Befehl verhindert, dass alle nicht verschlüsselten Passwörter in Klartext in der Konfigurationsdatei angezeigt werden?

- (config-line)# password secret

- (config)# enable secret Encrypted_Password

- (config)# service password-encryption

- (config)# enable password secret

- (config)# enable secret Secret_Password

11. Was sind drei Merkmale einer SVI? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Sie bietet eine Möglichkeit für das Remote-Management von Switches.

- Sie ist keiner physischen Schnittstelle auf einem Switch zugeordnet.

- Es handelt sich um eine spezielle Schnittstelle, die Verbindungen mit unterschiedlichen Arten von Medien ermöglicht.

- Sie ist erforderlich, um orts- und geräteunabhängige Verbindungen zu ermöglichen.

- Sie stellt ein Sicherheitsprotokoll zum Schutz der Switch-Ports dar.

- Sie ist standardmäßig dem VLAN1 zugeordnet.

12. Welcher Teil der Syntax im show running-config Befehl wird durch running-configdargestellt?

- eine Variable

- der Befehl selbst

- ein Schlüsselwort

- eine Eingabeaufforderung

13. Ein Administrator verwendet die Tastenkombination Strg-Shift-6 auf einem Switch nach Ausführung des Befehls ping. Welche Bedeutung hat diese Tastenkombination?

- den Ping-Prozess zu unterbrechen

- zu einem anderen Konfigurationsmodus zu wechseln

- den Ping-Prozess neu zu starten

- dem Benutzer zu ermöglichen, den Befehl zu vervollständigen

14. Mit welchem Befehl oder welcher Tastenkombination können Benutzer zur vorherigen Ebene in der Befehlshierarchie zurückkehren?

- exit

- Strg+C

- end

- Strg+Z

15. Welche zwei Hostnamen folgen den Richtlinien für Namenskonventionen auf Cisco IOS-Geräten? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- SwBranch799

- RM-3-Switch-2A4

- Branch2!

- Floor(15)

- HO Floor 17

16. Welche Funktion hat das Drücken der Tabulatortaste bei der Eingabe eines Befehls in IOS?

- Der Konfigurationsmodus wird beendet und der Benutzer-EXEC-Modus wird wieder aufgerufen.

- Der Cursor wird an den Anfang der nächsten Zeile bewegt.

- Der aktuelle Befehl wird abgebrochen, und der Konfigurationsmodus wird wieder aufgerufen.

- Das angefangene Wort in einem Befehl wird vervollständigt.

17. Welche Aussage beschreibt einen TCP/IP-Kapselungsprozess, wenn ein PC Daten an das Netzwerk übergibt?

- Daten werden von der Internetschicht an die Netzzugangsschicht gesendet.

- Pakete werden von der Netzzugangsschicht an die Transportschicht gesendet.

- Frames werden von der Netzwerkzugangsschicht an die Internetschicht gesendet.

- Segmente werden von der Transportschicht an die Internetschicht gesendet.

18. Was ist ein Merkmal von Multicastnachrichten?

- Sie werden an ein einzelnes Ziel gesendet.

- Sie müssen bestätigt werden.

- Sie werden an eine ausgewählte Gruppe von Hosts gesendet.

- Sie werden an alle Hosts in einem Netzwerk gesendet.

19. Worin besteht der Vorteil von Netzwerkgeräten, die offene Standard-Protokolle benutzen?

- Wettbewerb und Innovation sind auf bestimmte Produktarten beschränkt.

- Ein Client-Host und ein Server mit unterschiedlichen Betriebssystemen können trotzdem erfolgreich Daten auszutauschen.

- Die Netzwerkkommunikation ist auf Datenübertragungen zwischen Geräten des gleichen Herstellers beschränkt.

- Der Internet-Zugang wird durch einen einzelnen ISP kontrolliert.

20. Welche drei Anwendungsschichtprotokolle sind Teil der TCP/IP-Protokollfamilie? (Wählen Sie drei Antwortmöglichkeiten aus.)

- DNS

- ARP

- DHCP

- PPP

- FTP

- NAT

21. Welche beiden OSI-Modell-Schichten haben die gleiche Funktionalität wie eine einzelne Schicht des TCP/IP-Modells? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Transportschicht

- Sicherungsschicht

- Bitübertragungsschicht

- Sitzungsschicht

- Vermittlungsschicht

22. Welches PDU-Format wird verwendet, wenn Bits über das Netzwerkmedium von der Netzwerkkarte des Hosts empfangen werden?

- Frame

- Datei

- Paket

- Segment

23. Welche Aussage über Netzwerkprotokolle trifft zu?

- Netzwerkprotokolle definieren die Art der verwendeten Hardware und wie diese in Racks montiert wird.

- Sie arbeiten alle in der Netzzugangsschicht von TCP/IP.

- Sie sind nur für den Austausch von Nachrichten zwischen den Geräten entfernter Netzwerke erforderlich.

- Sie bestimmen, wie Nachrichten zwischen der Quelle und dem Ziel ausgetauscht werden.

24. Welcher Name ist der Transportschicht-PDU zugewiesen?

- Segment

- Frame

- Paket

- Daten

- Bit

25. Welche Schicht ist für die Weiterleitung von Nachrichten über ein Internetwork im TCP/IP-Modell zuständig?

- Netzwerkzugriffsschicht

- Transportschicht

- Sitzungsschicht

- Internetschicht

26. Welcher Prozess platziert eine PDU in eine andere PDU?

- Flow Control

- Segmentierung

- Kodierung

- Kapselung

27. Auf welcher Schicht des OSI-Modells wird während der Kapselung eine logische Adresse hinzugefügt?

- Transportschicht (Transport Layer)

- Bitübertragungsschicht (Physical Layer)

- Sicherungsschicht (Data Link Layer)

- Vermittlungsschicht (Network Layer)

28. Welches Gerät bestimmt den Pfad, den die Nachrichten durch ein Netzwerk nehmen?

- ein DSL-Modem

- ein Router

- ein Webserver

- eine Firewall

29. Öffnen Sie die PT-Aktivität. Führen Sie die Aufgaben in der Aktivität aus, und beantworten Sie die anschließende Frage.

Wie lautet die IP-Adresse der virtuellen Switch-Schnittstelle (SVI) auf Switch0?

- 192.168.10.5

- 192.168.5.0

- 192.168.10.1

- 192.168.5.10

30. Wozu benötigt ein Layer 2-Switch eine IP-Adresse?

- um dem Switch zu ermöglichen, Frames von angeschlossenen PCs zu erhalten

- um dem Switch zu ermöglichen, als Standard-Gateway zu arbeiten

- um dem Switch zu ermöglichen, über Fernwartung verwaltet zu werden

- um dem Switch zu ermöglichen, Broadcast-Frames an die angeschlossenen PCs zu senden

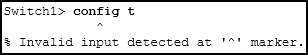

31. Sehen Sie sich die Abbildung an. Ein Administrator versucht, den Switch zu konfigurieren, erhält aber die in der Abbildung angezeigte Fehlermeldung. Worin besteht das Problem?

- Der Administrator muss zunächst in den privilegierten EXEC-Modus wechseln, um den Befehl ausführen zu können.

- Der vollständige Befehl configure terminal muss verwendet werden.

- Der Administrator muss eine Verbindung über den Konsolenanschluss herstellen, um in den globalen Konfigurationsmodus zu gelangen.

- Der Administrator befindet sich bereits im globalen Konfigurationsmodus.

32. Welcher Begriff beschreibt die Möglichkeit, persönliche Geräte auch in Unternehmens- oder Campusnetzwerk zu nutzen?

- Intranet

- BYOD

- Extranet

- Internetschicht

33. Ein Benutzer implementiert Sicherheit in einem kleinen Unternehmensnetzwerk. Welche zwei Vorgehensweisen erfüllen die minimalen Sicherheitsanforderungen für dieses Netzwerk? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Die Implementierung einer Firewall

- Das Hinzufügen eines dedizierten Intrusion-Prevention-Geräts

- Die Installation von Antivirus-Software

- Die Implementierung eines Intrusion-Detection-Systems

- Die Installation eines Wireless-Netzwerks

34. Welche Schnittstelle ermöglicht die Fernverwaltung eines Layer 2-Switches?

- das erste Ethernet-Port-Interface

- die Konsolenport-Schnittstelle

- das virtuelle Interface

- die AUX-Schnittstelle

35. Wodurch unterscheidet sich SSH von Telnet?

- SSH sorgt für Sicherheit bei Remote-Sitzungen durch die Verschlüsselung von Nachrichten und die Verwendung einer Benutzerauthentifizierung. Telnet gilt als unsicher und sendet Nachrichten unverschlüsselt.

- SSH stellt Verbindungen über das Netzwerk her, während Telnet mit Out-of-Band-Zugriff arbeitet.

- Für SSH wird das Terminalemulationsprogramm PuTTY benötigt. Tera Term muss für die Verbindung mit Geräten über Telnet verwendet werden.

- SSH muss über eine aktive Netzwerkverbindung konfiguriert werden, während Telnet dazu dient, über eine Konsole eine Verbindung mit einem Gerät herzustellen.

36. Ein Netzwerkadministrator gibt den Befehl service password-encryption in den Konfigurationsmodus eines Routers ein. Was bewirkt dieser Befehl ?

- Dieser Befehl aktiviert einen starken Verschlüsselungsalgorithmus für den Befehl enable secret password.

- Dieser Befehl verschlüsselt Passwörter, wenn sie über serielle WAN-Verbindungen übertragen werden.

- Dieser Befehl stellt ein exklusives verschlüsseltes Passwort für externe Servicemitarbeiter bereit, das für die Routerwartung erforderlich ist.

- Dieser Befehl verschlüsselt Passwörter automatisch in Konfigurationsdateien, die derzeit im NVRAM gespeichert sind.

- Dieser Befehl verhindert, dass jemand die laufenden Konfigurationspasswörter anzeigen kann.

37. Welche Methode wird von zwei Computern verwendet, um sicherzustellen, dass keine Pakete verloren gehen, wenn zu viele Daten zu schnell gesendet werden?

- Zeitüberschreitung

- Datenflusskontrolle

- Zugriffsmethode

- Kapselung

38. Ein Webclient erhält eine Antwort auf eine Webseite von einem Webserver. Aus der Perspektive des Clients: Wie lautet die richtige Reihenfolge des Protokollstapels, um die empfangene Übertragung zu dekodieren?

- HTTP, TCP, IP, Ethernet

- Ethernet, TCP, IP, HTTP

- HTTP, Ethernet, IP, TCP

- Ethernet, IP, TCP, HTTP

39. Welche Eigenschaft der IPv4-Konfiguration identifiziert den Netzwerk- und Host-Teil einer IPv4-Adresse, wenn die IPv4-Adressierung auf einem Webserver manuell konfiguriert wird?

- DNS-Serveradresse

- Standardgateway

- DHCP-Serveradresse

- Subnetzmaske

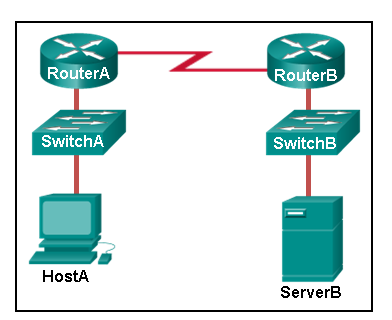

40. Sehen Sie sich die Abbildung an. ServerB versucht, HostA zu erreichen. Welche beiden Aussagen identifizieren die richtige Adressierung, die ServerB erzeugt? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- ServerB generiert ein Paket mit der Ziel-IP-Adresse von RouterA.

- ServerB erzeugt einen Frame mit der Ziel-MAC-Adresse von SwitchB.

- ServerB erzeugt einen Frame mit der Ziel-MAC-Adresse von RouterB.

- ServerB generiert ein Paket mit der Ziel-IP-Adresse von HostA.

- ServerB generiert ein Paket mit der Ziel-IP-Adresse von RouterB.

- ServerB erzeugt einen Frame mit der Ziel-MAC-Adresse von RouterA.

41. Wie kann ein Computer reagieren, wenn er Daten von einem Server anfordert und die Antwort zu lange dauert?

- Zugriffsmethode

- Flow Control

- Antwort-Zeitüberschreitung

- Kapselung

42. Welcher Begriff beschreibt ein Computermodell, bei dem Serversoftware auf dedizierten Computern ausgeführt wird?

- Client/Server

- Intranet

- Internetschicht

- Extranet

43. Auf welchem OSI-Layer wird eine Ziel-IP-Adresse während des Kapselungsprozesses zu einer PDU hinzugefügt?

- Transportschicht (Transport Layer)

- Darstellungsschicht

- Anwendungsschicht

- Vermittlungsschicht (Network Layer)