Module 10-13 Kontrollprüfung: Prüfung zu L2 Sicherheits- und WLANs – Antworten

1. Ein Techniker ist dabei, ein Funknetz in einer kleinen Zweigstelle zu installieren und zu konfigurieren. Was sollte der Techniker als erste Sicherheitsmaßnahme unverzüglich einrichten, nachdem er den drahtlosen Router eingeschaltet hat?

- Die MAC-Adressenfilterung des drahtlosen Routers aktivieren.

- Den Standardbenutzernamen und das Kennwort des drahtlosen Routers ändern.

- Die Verschlüsselung auf dem drahtlosen Router und den verbundenen drahtlosen Geräten konfigurieren.

- Den drahtlosen Netzwerk-SSID-Broadcast deaktivieren.

2. Welche Art von drahtloser Antenne eignet sich am besten für die Abdeckung in großen offenen Räumen, wie Fluren oder großen Konferenzräumen?

- omnidirectional

- dish

- Yagi

- directional

3. Das Unternehmenshandbuch besagt, dass Mitarbeiter keine Mikrowellenöfen in ihren Büros haben dürfen. Stattdessen müssen alle Mitarbeiter die Mikrowellenöfen in der Mitarbeiter-Cafeteria nutzen. Welches Risiko für drahtlose Sicherheit versucht das Unternehmen zu vermeiden?

- falsch konfigurierte Geräte

- rogue access points

- Abfangen von Daten

- versehentliche Interferenz

4. Was ist ein Vorteil der SSID-Tarnung (cloaking)?

- Sie bietet freien Internetzugang an öffentlichen Orten, an denen die Kenntnis der SSID nicht von Belang ist.

- SSIDs sind sehr schwer zu entdecken, da APs sie nicht übertragen.

- Dies ist der beste Weg, um ein drahtloses Netzwerk zu sichern.

- Clients müssen die SSID manuell identifizieren, um eine Verbindung mit dem Netzwerk herzustellen.

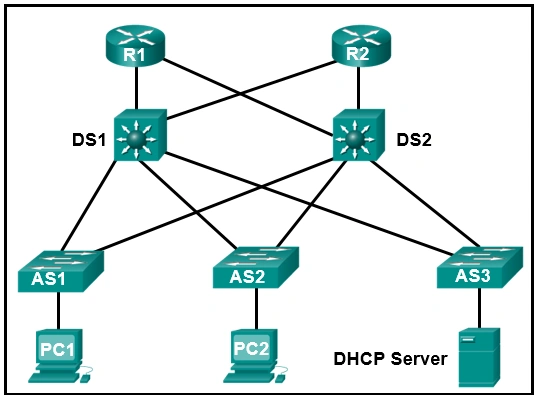

5. Sehen Sie sich die Abbildung an. PC1 und PC2 sollten IP-Adresszuweisungen vom DHCP-Server abrufen können. Wie viele Ports zwischen Switches sollten als vertrauenswürdige (trusted ) Ports im Rahmen der DHCP-Snooping-Konfiguration zugewiesen werden?

- 3

- 1

- 7

- 5

6. Welche Funktion bietet das CAPWAP-Protokoll in einem drahtlosen Unternehmensnetzwerk?

- CAPWAP bietet Verbindungen zwischen einem Access Point mit IPv6-Adressierung und einem Wireless-Client mit IPv4-Adressierung.

- CAPWAP erstellt einen Tunnel auf TCP-Ports (Transmission Control Protocol), um einem WLC die Konfiguration eines autonomen Access-Points zu ermöglichen.

- CAPWAP ermöglicht die Kapselung und Weiterleitung des WLAN-Nutzerverkehrs zwischen einem Access Point und einem Wireless LAN Controller.

- CAPWAP bietet die Verschlüsselung des WLAN-Nutzerverkehrs zwischen einem Access Point und einem Wireless-Client.

7. Was ist ein Wireless-Sicherheitsmodus, in dem ein RADIUS-Server zur Authentifizierung von Wireless-Benutzern benötigt wird?

- shared key

- enterprise

- WEP

- personal

8. Welche Option bietet auf einem Cisco 3504 WLC-Dashboard Zugriff auf das vollständige Funktionsmenü?

- Access Points

- Network Summary

- Rogues

- Advanced

9. Welche Komponente von AAA ermöglicht es einem Administrator, Personen, die auf Netzwerkressourcen zugreifen und alle Änderungen, die an diesen Ressourcen vorgenommen werden, zu verfolgen?

- Autorisierung

- Abrechnung

- Zugänglichkeit

- Authentifizierung

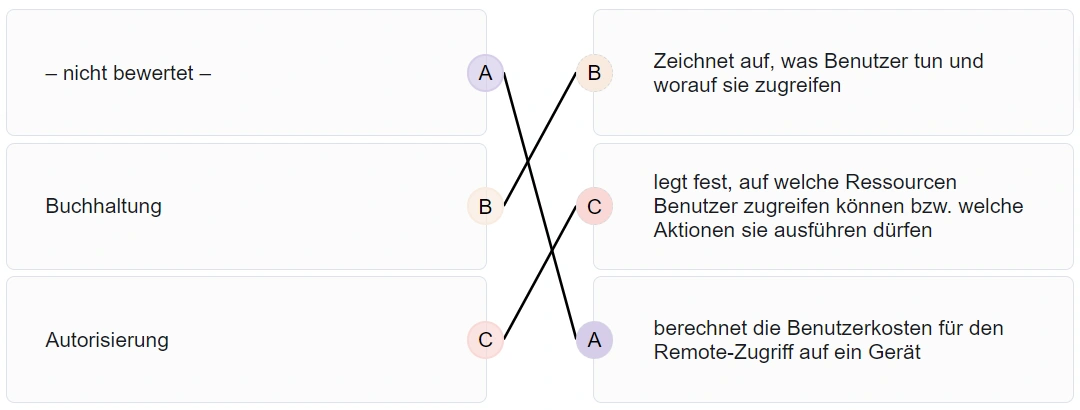

10. Ordnen Sie die einzelnen funktionalen AAA-Komponenten der richtigen Beschreibung zu. (Nicht alle Optionen werden eingesetzt.)

11. Welchen Sicherheitsvorteil hat die Aktivierung von BPDU Guard auf PortFast-fähigen Schnittstellen?

- Verhindern, dass nicht autorisierte Switches zum Netzwerk hinzugefügt werden

- Erzwingen der Platzierung von Root-Bridges

- Verhinderung von Pufferüberlauf-Attacken

- Schutz vor Layer-2-Schleifen

12. Ein Netzwerkadministrator einer Hochschule konfiguriert den WLAN-Benutzerauthentifizierungsprozess. WLAN-Nutzer müssen Benutzernamen und Kennwort eingeben, die von einem Server verifiziert werden. Welcher Server würde einen solchen Service anbieten?

- NAT

- AAA

- SNMP

- RADIUS

13. Welche Art von VLAN-Hopping-Angriff kann verhindert werden, indem ein nicht verwendetes VLAN als natives VLAN bezeichnet wird?

- DHCP-Spoofing

- DTP-Spoofing

- VLAN-Doppel-Tagging

- DHCP-Starvation

14. Welcher Dienst kann auf einem Wireless-Router verwendet werden, um den Netzwerkverkehr zwischen verschiedenen Arten von Anwendungen zu priorisieren, damit Sprach- und Videodaten vor E-Mail- und Webdaten priorisiert werden?

- NAT

- DNS

- QoS

- DHCP

15. Welche Anweisung beschreibt das Verhalten eines Switches, wenn die MAC-Adresstabelle voll ist?

- Er behandelt Frames als unbekannte Unicast-Frames und flutet alle eingehenden Frames an alle Ports des Switches.

- Er behandelt Frames als unbekannte Unicast-Frames und flutet alle eingehenden Frames an alle Ports innerhalb der Kollisionsdomäne.

- Er behandelt Frames als unbekannte Unicast-Frames und flutet alle eingehenden Frames an alle Ports des lokalen VLANs.

- Es behandelt Frames als unbekannte Unicast-Frames und flutet alle eingehenden Frames an alle Ports über mehrere Switches hinweg.

16. Welche zwei Cisco-Lösungen helfen, DHCP-Starvation-Aattacken zu verhindern? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- DHCP Snooping

- Dynamic ARP Inspection

- Port Security

- IP Source Guard

- Web Security Appliance

17. Welche zwei Methoden werden von einer Wireless-Netzwerkkarte verwendet, um einen AP zu entdecken? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Initiieren eines Drei-Wege-Handshake

- Senden eines Broadcast-Frames

- Senden einer ARP-Anfrage

- Übertragen eines Probe-Request

- Empfangen eines Broadcast-Beacon-Frames

18. Was stellt eine Best Practice in Bezug auf Discovery-Protokolle wie CDP und LLDP auf Netzwerkgeräten dar?

- Deaktivieren beide Protokolle auf allen Schnittstellen, wo sie nicht erforderlich sind.

- Aktivieren CDP auf Edge-Geräten und aktivieren LLDP auf Geräten im Inneren.

- Verwenden den offenen Standard LLDP anstelle von CDP.

- Verwenden die Standard-Router-Einstellungen für CDP und LLDP.

19. Ein IT-Sicherheitsspezialist aktiviert die Port-Security an einem Switch-Port eines Cisco-Switches. Welches ist der Standardverletzungsmodus, der verwendet wird, bis der Switch-Port so konfiguriert wird, dass er einen anderen Verletzungsmodus verwendet?

- restrict

- protect

- disabled

- shutdown

20. Was sind drei Techniken zur Minderung von VLAN-Angriffen? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Source Guard aktivieren

- Trunking manuell aktivieren

- DTP deaktivieren

- das native VLAN auf ein nicht verwendetes VLAN festlegen

- BPDU Guard aktivieren

- private VLANs verwenden

21. Welche Authentifizierungsmethode speichert Benutzernamen und Passwörter im Router und ist ideal für kleine Netzwerke?

- serverbasiertes AAA

- Serverbasiertes AAA über TACACS+

- lokaler AAA

- serverbasiertes AAA über RADIUS

- lokaler AAA über RADIUS

- lokale AAA über TACACS+

22. Ein Netzwerkadministrator konfiguriert DAI auf einem Switch mit dem Befehl ip arp inspection validate src-mac. Was ist der Zweck dieses Konfigurationsbefehls

- Er überprüft die Quell-MAC-Adresse im Ethernet-Header mit der MAC-Adresstabelle.

- Er überprüft die Quell-MAC-Adresse im Ethernet-Header mit der Absender-MAC-Adresse im ARP-Body.

- Er überprüft die Quell-MAC-Adresse im Ethernet-Header mit der Ziel-MAC-Adresse im ARP-Body.

- Er überprüft die Quell-MAC-Adresse im Ethernet-Header mit den vom Benutzer konfigurierten ARP-ACLs.

23. Ein Netzwerktechniker führt eine Fehlersuche in einem neu eingerichteten drahtlosen Netzwerk durch, das die neuesten 802.11-Standards verwendet. Wenn Benutzer auf Dienste mit hoher Bandbreite wie Video-Streaming zugreifen, ist die Leistung des drahtlosen Netzwerks schlecht. Um die Leistung zu verbessern, beschließt der Netzwerktechniker, eine SSID für das 5-GHz-Frequenzband zu konfigurieren und die Benutzer darin zu schulen, diese SSID für Streaming-Mediendienste zu verwenden. Warum kann diese Lösung die Leistung des WLAN-Netzwerks für diese Art von Service verbessern?

- Es ist unbequem, dass Benutzer zum 5-GHz-Band wechseln müssen, um Medien zu streamen und dies führt dazu, dass weniger Benutzer auf diese Dienste zugreifen.

- Das 5-GHz-Band hat mehr Kanäle und ist weniger überfüllt als das 2,4-GHz-Band, was es für das Streaming von Multimedia besser geeignet macht.

- Das 5-GHz-Band hat eine größere Reichweite und ist daher wahrscheinlich störungsfrei.

- Die einzigen Nutzer, die in das 5-GHz-Band wechseln können, werden diejenigen mit den neuesten drahtlosen NICs sein, was die Nutzung reduzieren wird.

24. Welche zwei IEEE 802.11 Wireless-Standards funktionieren nur im 5-GHz-Bereich? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- 802.11g

- 802.11a

- 802.11b

- 802.11ac

- 802.11n

- 802.11ad

25. Welche(s) Zugriffssteuerungskomponente, -implementierung oder -protokoll schränkt den LAN-Zugriff über öffentlich zugängliche Switch-Ports ein?

- Authentifizierung

- Autorisierung

- Abrechnung

- 802.1X

26. Ein Netzwerkadministrator konfiguriert eine RADIUS-Serververbindung auf einem Cisco 3500 Serie WLC. Die Konfiguration erfordert ein Shared Secret Password. Was ist der Zweck des Shared Secret Password?

- Es wird vom RADIUS-Server verwendet, um WLAN-Benutzer zu authentifizieren.

- Es ermöglicht Benutzern die Authentifizierung und den Zugriff auf das WLAN.

- Es wird verwendet, um die Nachrichten zwischen dem WLC und dem RADIUS-Server zu verschlüsseln.

- Es wird verwendet, um Benutzerdaten im WLAN zu authentifizieren und zu verschlüsseln.

27. Öffnen Sie die PT-Aktivität. Führen Sie die Aufgaben in der Aktivität aus und beantworten Sie die anschließende Frage.

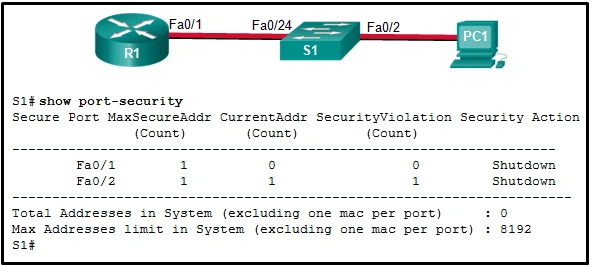

Welches Ereignis tritt ein, wenn an der Schnittstelle Fa0/1 von Switch S1 eine Verletzung der Port-Security vorliegt?

- Pakete mit unbekannten Quelladressen werden verworfen.

- Eine Syslog-Nachricht wird protokolliert.

- Die Schnittstelle wechselt in den Zustand „error-disable“.

- Eine Benachrichtigung wird gesendet.

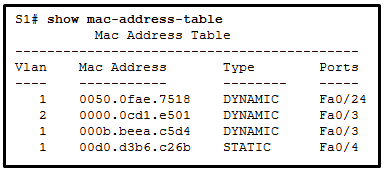

28. Sehen Sie sich die Abbildung an. Die Fa0/2 Schnittstelle am Switch S1 wurde mit dem Befehl switchport port-security mac-address 0023.189d.6456 konfiguriert und eine Workstation wurde angeschlossen. Was könnte der Grund dafür sein, dass die Fa0/2-Schnittstelle heruntergefahren ist?

- S1 wurde mit dem Befehl switchport port-security aging konfiguriert.

- Die MAC-Adresse von PC1, die mit der Fa0/2-Schnittstelle verbunden ist, ist nicht die konfigurierte MAC-Adresse.

- Die Fa0/24-Schnittstelle von S1 ist mit der gleichen MAC-Adresse wie die Fa0/2 Schnittstelle konfiguriert.

- Die Verbindung zwischen S1 und PC1 erfolgt über ein Crossover-Kabel.

29. Ein Techniker befasst sich mit der Fehlerbehebung eines langsamen WLANs, das aus 802.11b- und 802.11g-Geräten besteht. Ein neuer 802.11n/ac Dual-Band-Router wurde im Netzwerk bereitgestellt, um den alten 802.11g-Router zu ersetzen. Was kann der Techniker tun, um die schlechte WLAN-Geschwindigkeit zu beheben?

- Die Firmware auf dem neuen Router aktualisieren.

- Die Geräte für die Verwendung eines anderen Kanals konfigurieren.

- Die SSID ändern.

- Den WLAN-Datenverkehr zwischen dem 2,4-GHz-Band 802.11n und dem 5-GHz-Band teilen.

30. Welche Art von drahtlosem Netzwerk verwendet Sender, um ein mittelgroßes Netzwerk abzudecken, normalerweise bis zu 91,4 Meter (300 Fuß)?

- Wireless Wide-Area Network

- Wireless Personal-Area Network

- Wireless Local-Area Network

- Wireless Metropolitan-Area Network

31. Was ist das Ergebnis eines DCHP-Starvation-Angriffs?

- Die den legitimen Clients zugewiesenen IP-Adressen werden gekapert.

- Clients erhalten IP-Adresszuweisungen von einem nicht autorisierten DHCP-Server.

- Der Angreifer stellt falsche DNS- und Standard-Gatewayinformationen für Clients bereit.

- Rechtmäßige Clients können keine IP-Adressen leasen.

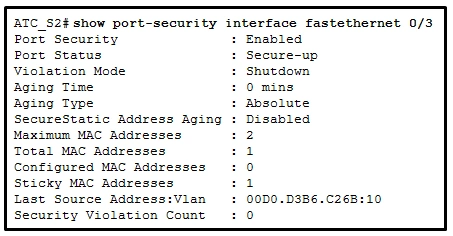

32. Sehen Sie sich die Abbildung an. Welche Aussage über Portsicherheit kann aus den gezeigten Informationen abgeleitet werden?

- Der Port-Sicherheitsmodus ist in der Standardeinstellung, wie bei allen Ports mit aktivierter Portsicherheit.

- Der Port wurde heruntergefahren.

- Der Port verfügt über zwei angeschlossene Geräte.

- Der Port hat die maximale Anzahl von MAC-Adressen, die durch einen Layer-2-Switch-Port unterstützt werden, bei dem Portsicherheit aktiviert ist.

33. Welches Protokoll kann verwendet werden, um das Netzwerk zu überwachen?

- DHCP

- SNMP

- RADIUS

- AAA

34. Welche Art von drahtlosem Netzwerk eignet sich für nationale und globale Kommunikation?

- Wireless Wide-Area Network

- Wireless Personal-Area Network

- Wireless Local-Area Network

- Wireless Metropolitan-Area Network

35. Welche Wireless-Netzwerktopologie würde von Netzwerktechnikern verwendet, um ein drahtloses Netzwerk für ein gesamtes Hochschulgebäude bereitzustellen?

- Infrastruktur

- Hotspot

- mixed mode

- ad hoc

36. Welche Komponente von AAA wird verwendet, um zu bestimmen, auf welche Ressourcen ein Benutzer zugreifen kann und welche Operationen der Benutzer ausführen darf?

- Abrechnung

- Autorisierung

- Auditing

- Authentifizierung

37. Ein Laptop kann keine Verbindung zu einem drahtlosen Access-Point herstellen. Welche zwei Fehlerbehebungsschritte sollten zuerst durchgeführt werden? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Sicherstellen, dass das richtige Netzwerkmedium ausgewählt ist.

- Sicherstellen, dass die Laptop-Antenne angeschlossen ist.

- Sicherstellen, dass die Netzwerkkarte für die richtige Frequenz konfiguriert ist.

- Sicherstellen, dass die Wireless-Netzwerkkarte aktiviert ist.

- Sicherstellen, dass die WLAN-SSID ausgewählt ist.

38. Welcher Schritt ist erforderlich, bevor Sie ein neues WLAN auf einem Cisco 3500 WLC erstellen können?

- Aufbau eines SNMP-Servers oder einen solchen zur Verfügung stellen.

- Erstellen einer neuen VLAN-Schnittstelle.

- Erstellen einer neuen SSID.

- Aufbau eines SNMP-Servers oder einen solchen zur Verfügung stellen.

39. Ein Netzwerkadministrator konfiguriert die Port-Sicherheit auf einem Cisco Switch. Die Sicherheitsrichtlinie eines Unternehmens gibt an, dass bei einer Verletzung Pakete mit unbekannten Quelladressen verworfen werden sollen und keine Benachrichtigung gesendet werden sollen. Welcher Verletzungsmodus sollte auf den Schnittstellen konfiguriert werden?

- abschalten

- aus

- schützen

- einschränken

40. Im Rahmen der neuen Sicherheitsrichtlinie werden alle Switches im Netzwerk konfiguriert, MAC-Adressen für jeden Port automatisch zu erlernen. Alle aktuellen Konfigurationen werden am Anfang und Ende jedes Arbeitstags gespeichert. Ein schweres Gewitter verursacht einige Stunden nach dem Ende des Arbeitstags einen längeren Stromausfall. Als die Switches wieder online waren, blieben die dynamisch erlernten MAC-Adressen erhalten. Welche Port-Sicherheitskonfiguration sorgte dafür?

- statische sichere MAC-Adressen

- sticky-sichere MAC-Adressen

- automatisch sichere MAC-Adressen

- dynamische sichere MAC-Adressen

41. Welches Gerät wird während des 802.1X-Authentifizierungsprozesses als Supplicant angesehen?

- der Authentifizierungsserver, der die Client-Authentifizierung durchführt

- der Router, der als Standard-Gateway dient

- der Switch, der den Netzwerkzugriff steuert

- der Client, der die Authentifizierung anfordert

42. Ein Netzwerkadministrator stellt einen Wireless-Router in einer kleinen Anwaltskanzlei bereit. Mitarbeiter-Laptops verbinden sich mit dem WLAN und empfangen IP-Adressen im Netzwerk 10.0.10.0/24. Welcher Dienst wird auf dem Wireless-Router verwendet, damit die Laptops der Mitarbeiter auf das Internet zugreifen können?

- NAT

- DHCP

- RADIUS

- DNS

43. Auf einer Cisco 3504 WLC-Summary-Seite (Advanced > Summary ): Auf welcher Registerkarte kann ein Netzwerkadministrator auf ein WLAN für eine bestimmte Sicherheitsoption wie WPA2 zugreifen und sie konfigurieren?

- WLANs

- MANAGEMENT

- WIRELESS

- SECURITY

44. Ein Techniker konfiguriert den Kanal auf einem Wireless-Router als 1, 6 oder 11. Welchen Zweck erfüllt die Anpassung des Kanals?

- Stärkere Sicherheitsmodi werden bereitgestellt.

- Störungen durch Wireless-Geräte in der Nähe werden vermieden.

- Der Broadcast der SSID wird deaktiviert.

- Unterschiedliche 802.11-Standards werden ermöglicht.

45. Welche drei Parameter müssten geändert werden, wenn Best Practices für einen drahtlosen Heim-AP implementiert werden? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Antennenfrequenz

- Wireless-Beacon-Zeit

- SSID

- WLAN-Netzwerk-Kennwort

- Kennwort für das Betriebssystem des WLAN-Clients

- Passwort des AP

46. Ein Netzwerkadministrator arbeitet daran, die WLAN-Leistung auf einem Dual-Band-Wireless-Router zu verbessern. Was ist ein einfacher Weg, um ein Split-the-Traffic-Ergebnis zu erzielen?

- Überprüfen der Firmware des Wireless LAN Routers und sie auf dem neuesten Stand halten.

- Dem WLAN einen WLAN-Range Extender hinzufügen und den AP und den Range Extender so einstellen, dass sie verschiedene Bänder bedienen.

- Sicherstellen, dass für die 2,4-GHz- und 5-GHz-Bänder unterschiedliche SSIDs verwendet werden.

- Alle Nutzer drahtloser Geräte werden aufgefordert, den 802.11n-Standard zu verwenden.

47. Ein Netzwerkadministrator gibt die folgenden Befehle auf dem Switch SW1 ein.

SW1 (config) # interface range fa0/5 – 10 SW1(config-if)# ip dhcp snooping limit rate 6

Was ist der Effekt, nachdem diese Befehle eingegeben wurden?

- FastEthernet-Ports 5 bis 10 können bis zu 6 DHCP-Discovery-Nachrichten pro Sekunde empfangen.

- FastEthernet-Ports 5 bis 10 können bis zu 6 DHCP-Nachrichten jeder Art pro Sekunde empfangen.

- Wenn einer der FastEthernet-Ports 5 bis 10 mehr als 6 DHCP-Nachrichten pro Sekunde empfängt, wird der Port heruntergefahren.

- Wenn einer der FastEthernet-Ports 5 bis 10 mehr als 6 DHCP-Nachrichten pro Sekunde empfängt, wird der Port weiterhin betrieben und eine Fehlermeldung wird an den Netzwerkadministrator gesendet.

48. Welche Art von drahtlosem Netzwerk eignet sich für den Einsatz in einem Haus oder Büro?

- Wireless Local-Area Network

- Wireless Metropolitan-Area Network

- Wireless Wide-Area Network

- Wireless Personal-Area Network

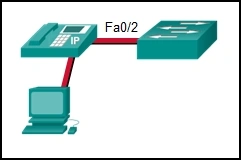

49. Sehen Sie sich die Abbildung an. Port Fa0/2 wurde bereits entsprechend konfiguriert. Das IP-Telefon und der PC arbeiten korrekt. Welche Switch-Konfiguration wäre am besten für Port Fa0/2 geeignet, wenn der Administrator die folgenden Ziele verfolgt?

- Niemand darf das IP-Telefon oder den PC vom Netzwerk trennen und ein anderes Gerät anschließen.

- Wird ein anderes Gerät angeschlossen, wird Port Fa0/2 abgeschalten.

- Der Switch sollte die MAC-Adressen des IP-Telefons und des PC automatisch erkennen und diese in die running-configuration einfügen.

- SWA(config-if)# switchport port-security

SWA(config-if)# switchport port-security maximum 2

SWA(config-if)# switchport port-security mac-address sticky

SWA(config-if)# switchport port-security violation restrict - SWA(config-if)# switchport port-security

SWA(config-if)# switchport port-security maximum 2

SWA(config-if)# switchport port-security mac-address sticky - SWA(config-if)# switchport port-security

SWA(config-if)# switchport port-security mac-address sticky - SWA(config-if)# switchport port-security mac-address sticky

SWA(config-if)# switchport port-security maximum 2

50. Welche(s) Zugriffssteuerungskomponente, -implementierung oder -protokoll prüft, welche Benutzeraktionen im Netzwerk ausgeführt werden?

- Authentifizierung

- Autorisierung

- Abrechnung

- 802.1X

51. Während der Teilnahme an einer Konferenz nutzen die Teilnehmer Laptops für die Netzwerkkonnektivität. Wenn ein Gastredner versucht, eine Verbindung mit dem Netzwerk herzustellen, zeigt der Laptop keine verfügbaren drahtlosen Netzwerke an. In welchem Modus muss der Access Point arbeiten?

- mixed

- active

- passive

- open

52. Welche Funktion eines Switches macht ihn anfällig für VLAN-Hopping-Angriffe?

- die automatische Trunking-Port-Funktion, die standardmäßig für alle Ports aktiviert ist

- die Unterstützung verschiedener Port-Bandbreiten, die standardmäßig für alle Ports aktiviert ist

- Standardmäßig ist der gemischte Duplexmodus für alle Ports aktiviert

- die begrenzte Größe des Content-addressable Memory

53. Welches Protokoll sollte verwendet werden, um die Sicherheitsanfälligkeit durch die Verwendung von Telnet zur Remote-Verwaltung von Netzwerkgeräten zu verringern?

- SNMP

- SCP

- SSH

- TFTP

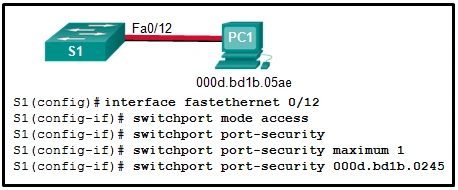

54. Sehen Sie sich die Abbildung an. Port Security wurde auf der Fa 0/12 Schnittstelle des Switches S1 konfiguriert. Welche Aktion tritt auf, wenn PC1 mit dem Switch S1 mit der angewendeten Konfiguration verbunden ist?

- Frames von PC1 werden gelöscht und eine Protokollmeldung wird erstellt.

- Frames von PC1 werden an das Ziel weitergeleitet und ein Protokolleintrag wird erstellt.

- Frames von PC1 bewirken, dass die Schnittstelle sofort heruntergefahren wird und ein Protokolleintrag vorgenommen wird.

- Frames von PC1 werden weitergeleitet, da der Befehl switchport port-security violation fehlt.

- Frames von PC1 werden an das Ziel weitergeleitet, aber ein Protokolleintrag wird nicht erstellt.

- Frames von PC1 werden gelöscht und es wird keine Protokollmeldung geben.

55. Was sind zwei Protokolle, die von AAA verwendet werden, um Benutzer gegen eine zentrale Datenbank mit Benutzernamen und Kennwort zu authentifizieren? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- TACACS+

- CHAP

- HTTPS

- SSH

- NTP

- RADIUS

56. Welche Zugriffssteuerungskomponente, -implementierung oder -protokoll wird entweder lokal oder als serverbasierte Lösung implementiert?

- Autorisierung

- Authentifizierung

- Abrechnung

- 802.1X

57. Welche Art von Managementframe kann regelmäßig von einem AP ausgestrahlt werden?

- Anforderungsanfrage (Probe Request)

- Authentifizierung

- Beacon

- probe response