Module 3-5 Kontrollprüfung: Prüfung zur Netzwerksicherheit – Antworten

1. Was ist ein Merkmal eines IPS?

- Es kann bösartige Pakete stoppen.

- Es dient in erster Linie der Identifizierung möglicher Störfälle.

- Es wird im Offline-Modus bereitgestellt.

- Es hat keine Auswirkungen auf die Latenz.

2. Was ist ein Ping-Sweep?

- eine Scan-Technik, die einen Bereich von TCP- oder UDP-Portnummern auf einem Host untersucht, um Listening-Dienste zu erkennen.

- ein Abfrage- und Antwortprotokoll, das Informationen zu einer Domäne identifiziert, einschließlich der Adressen, die dieser Domäne zugewiesen sind.

- eine Softwareanwendung, die die Erfassung aller Netzwerkpakete ermöglicht, die über ein LAN gesendet werden.

- eine Netzwerk-Scan-Technik, die die aktiven Hosts in einem Bereich von IP-Adressen anzeigt.

3. Auf welche Weise werden Zombies in Sicherheitsangriffen verwendet?

- Es handelt sich um in böswilliger Absicht erstellte Codesegmente, die verwendet werden, um legitime Anwendungen zu ersetzen.

- Es sind infizierte Systeme, die einen DDoS-Angriff durchführen.

- Sie testen eine Gruppe von Computern auf geöffnete Ports, um festzustellen, welche Dienste ausgeführt werden.

- Sie sind auf bestimmte Personen gerichtet, um in den Besitz geschäftlicher oder persönlicher Daten zu gelangen.

4. Welcher Angriff beinhaltet Bedrohungsakteure, die sich zwischen Quelle und Ziel positionieren, um die Kommunikation transparent zu überwachen, zu erfassen und zu steuern?

- SYN Flood-Angriff

- ICMP-Angriff

- DoS-Angriff

- Man-in-the-Middle-Angriff

5. Mit welcher Art von Angriff versucht ein Cyberkrimineller, legitime Benutzer daran zu hindern, auf Netzwerkdienste zuzugreifen?

- Address Spoofing

- Sitzungsentführung (session hijacking)

- MITM

- DoS

6. Welche Anforderung an die sichere Kommunikation wird durch die Implementierung der MD5- oder SHA-Hashing-Algorithmen erfüllt?

- Nichtabstreitbarkeit (nonrepudiation)

- Authentifizierung

- Integrität

- Vertraulichkeit

7. Welche zwei Schlüsselwörter können in einer ACL verwendet werden, um eine Wildcard Mask oder ein Adress- und Wildcard Mask-Paar zu ersetzen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- any

- some

- all

- host

- gt

- most

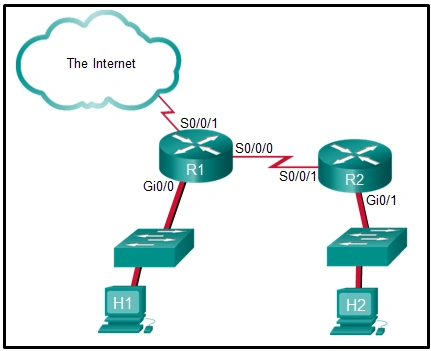

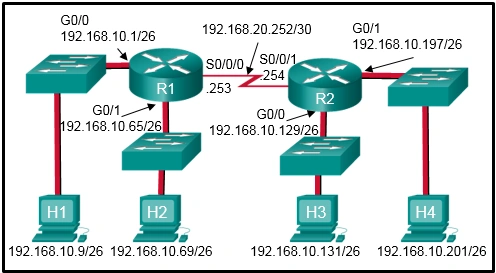

8. Sehen Sie sich die Abbildung an. Der Student am Computer H1 sendet ständig einen erweiterten Ping mit vergrößerten Paketen an den Studenten am Computer H2. Der vorbildliche Schulnetzwerkadministrator möchte dieses Verhalten stoppen, aber immer noch erlauben, dass beide Studenten den Zugriff auf webbasierte Computer-Aufgaben haben. Was wäre der beste Plan für den Netzwerkadministrator?

- Eintragen einer ausgehenden erweiterten ACL auf S0/0/1 an R1.

- Eintragen einer ausgehenden Standard-ACL auf S0/0/1 an R2.

- Eintragen einer eingehenden erweiterten ACL auf Gi0/0 an R1.

- Eintragen einer eingehenden Standard-ACL auf Gi0/0 an R1.

- Eintragen einer eingehenden erweiterten ACL auf Gi0/1 an R2.

9. Welche zwei Paketfilter kann ein Netzwerkadministrator in einer erweiterten IPv4-ACL verwenden? (Wählen Sie zwei.)

- Ziel-MAC-Adresse

- Absender-TCP-Hello-Adresse

- Ziel-UDP-Port-Nummer

- ICMP-Message-Typ

- Computertyp

10. Welche Art von ACL bietet mehr Flexibilität und Kontrolle über den Netzwerkzugriff?

- flexible

- numbered standard

- named standard

- extended

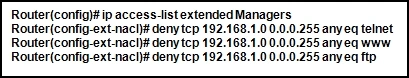

11. Beziehen Sie sich auf die Abbildung. Die benannte ACL „Manager“ ist bereits auf dem Router vorhanden. Was passiert, wenn der Netzwerkadministrator die Befehle ausgibt, die in der Darstellung angezeigt werden?

- Der Netzwerkadministrator erhält einen Fehler, der besagt, dass die ACL bereits vorhanden ist.

- Die Befehle werden am Anfang der vorhandenen Manager-ACL hinzugefügt.

- Die Befehle überschreiben die vorhandene Manager-ACL.

- Die Befehle werden am Ende der vorhandenen Manager-ACL hinzugefügt.

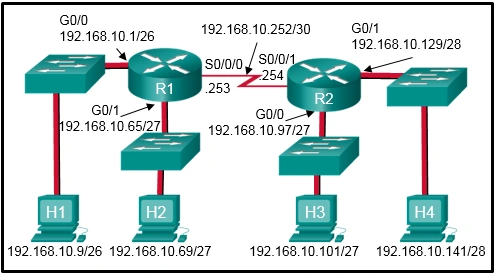

12. Sehen Sie sich die Abbildung an. Welcher Befehl würde in einer Standard-ACL verwendet, um nur Geräte im Netzwerk zu erlauben, die zur Schnittstelle R2 G0/0 hinzugefügt wurden, um auf die zu R1 hinzugefügten Netzwerke zuzugreifen?

- access-list 1 permit 192.168.10.0 0.0.0.255

- access-list 1 permit 192.168.10.0 0.0.0.63

- access-list 1 permit 192.168.10.128 0.0.0.63

- access-list 1 permit 192.168.10.96 0.0.0.31

13. Ein Netzwerkadministrator muss eine Standard-ACL so konfigurieren, dass nur die Workstation des Administrators mit der IP-Adresse 192.168.15.23 auf das virtuelle Terminal des Hauptrouters zugreifen kann. Welche zwei Konfigurationsbefehle können die Aufgabe erreichen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Router1(config)# access-list 10 permit 192.168.15.23 255.255.255.255

- Router1(config)# access-list 10 permit host 192.168.15.23

- Router1(config)# access-list 10 permit 192.168.15.23 0.0.0.0

- Router1(config)# access-list 10 permit 192.168.15.23 255.255.255.0

- Router1(config)# access-list 10 permit 192.168.15.23 0.0.0.255

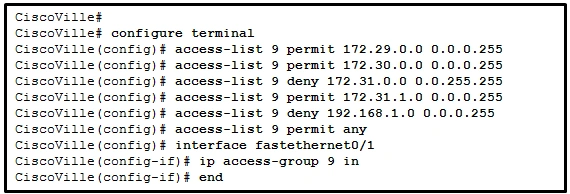

14. Beziehen Sie sich auf die Abbildung. Ein Netzwerkadministrator hat ACL 9 wie gezeigt konfiguriert. Anwender im Netzwerk 172.31.1.0 /24 können keinen Datenverkehr über den Router CiscoVille weiterleiten. Was ist die wahrscheinlichste Ursache für den Verkehrsausfall?

- Das established Schlüsselwort ist nicht angegeben.

- Die permit-Anweisung gibt eine falsche Wildcard-Maske an.

- Die Reihenfolge der ACEs ist falsch.

- Die Portnummer für den Datenverkehr wurde nicht mit dem Schlüsselwort eq identifiziert.

15. Betrachten Sie die folgende ACL.

access-list 100 permit ip host 192.168.10.1 any

access-list 100 deny icmp 192.168.10.0 0.0.0.255 any echo

access-list 100 permit ip any any

Welche zwei Aktionen werden durchgeführt, wenn die ACL eingehend auf einer Gigabit Ethernet-Schnittstelle des Routers mit IP-Adresse 192.168.10.254 plaziert wird? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Geräte im Netzwerk 192.168.10.0/24 können erfolgreich Geräte im Netzwerk 192.168.11.0 anpingen.

- Geräte im Netz 192.168.10.0/24 dürfen keine Ping-Anfragen beantworten.

- Nur das Netzwerkgerät, dem die IP-Adresse 192.168.10.1 zugewiesen ist, darf auf den Router zugreifen.

- Eine Telnet- oder SSH-Sitzung ist von jedem Gerät aus dem Netz 192.168.10.0 in den Router erlaubt, dem diese Zugriffsliste zugewiesen ist.

- Es dürfen nur Layer-3-Verbindungen vom Router zu einem anderen Netzwerkgerät hergestellt werden.

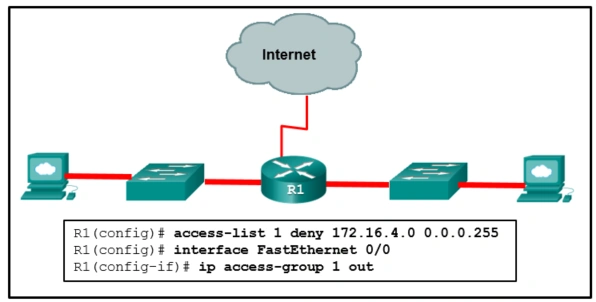

16. Beziehen Sie sich auf die Abbildung. Eine ACL wurde auf R1 mit der Absicht konfiguriert, Datenverkehr aus Subnetz 172.16.4.0/24 in das Subnetz 172.16.3.0/24 zu verweigern. Der weitere Datenverkehr zu Subnetz 172.16.3.0/24 sollte zugelassen werden. Diese Standard-ACL wurde dann auf Schnittstelle Fa0/0 (ausgehend) angewendet. Welche Schlussfolgerung kann aus dieser Konfiguration gezogen werden?

- Der gesamte Datenverkehr wird blockiert, nicht nur Datenverkehr vom Subnetz 172.16.4.0/24.

- In dieser Situation muss eine erweiterte ACL verwendet werden.

- Die ACL sollte auf die FastEthernet 0/0-Schnittstelle von R1 (eingehend) angewendet werden, um die Anforderungen zu erfüllen.

- Nur Datenverkehr vom Subnetz 172.16.4.0/24 wird blockiert, der übrige Datenverkehr ist zulässig.

- Die ACL sollte auf alle Schnittstellen von R1 (ausgehend) verwendet werden.

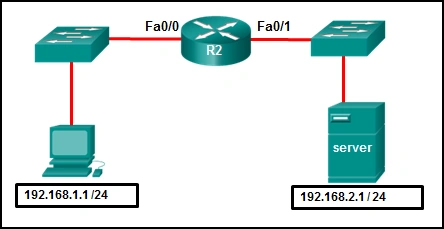

17. Beziehen Sie sich auf die Abbildung. Ein Netzwerkadministrator möchte zulassen, dass nur Host 192.168.1.1 /24 auf den Server zugreifen kann 192.168.2.1 /24. Mit welchen drei Befehlen lässt sich dies unter Verwendung der besten Praktiken für die ACL-Platzierung erreichen? (Wählen Sie drei Antwortmöglichkeiten aus.)

- R2(config)# access-list 101 permit ip host 192.168.1.1 host 192.168.2.1

- R2(config)# interface fastethernet 0/0

- R2(config-if)# ip access-group 101 out

- R2(config)# access-list 101 permit ip 192.168.1.0 255.255.255.0 192.168.2.0 255.255.255.0

- R2(config)# interface fastethernet 0/1

- R2(config-if)# ip access-group 101 in

- R2(config)# access-list 101 permit ip any any

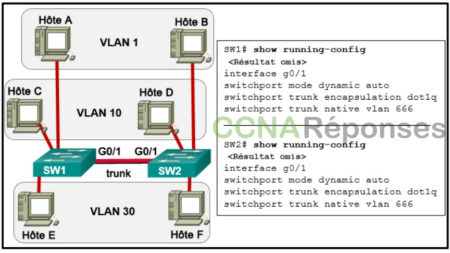

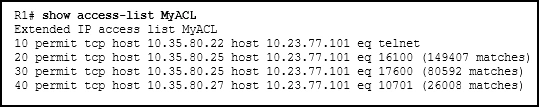

18. Sehen Sie sich die Abbildung an. Was kann aus dieser Ausgabe geschlossen werden?

- Die ACL prüft nur Verkehr von drei spezifischen Hosts, der für 10.23.77.101 bestimmt ist.

- Der Router hat keine Telnet-Pakete von 10.35.80.22 erhalten, die für 10.23.77.101 bestimmt sind.

- Der ACL fehlt die „deny ip any any“ ACE.

- Weil es keine Treffer für Zeile 10 gibt, funktioniert die ACL nicht.

19. Welches ACE erlaubt ein Paket, das aus einem beliebigen Netzwerk stammt und für einen Webserver mit der IP 192.168.1.1 bestimmt ist?

- access-list 101 permit tcp host 192.168.1.1 eq 80 any

- access-list 101 permit tcp any eq 80 host 192.168.1.1

- access-list 101 permit tcp host 192.168.1.1 any eq 80

- access-list 101 permit tcp any host 192.168.1.1 eq 80

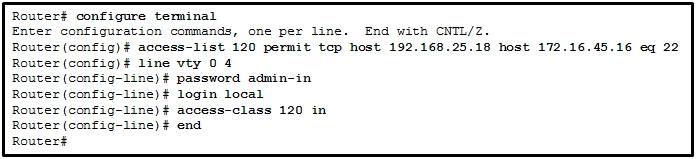

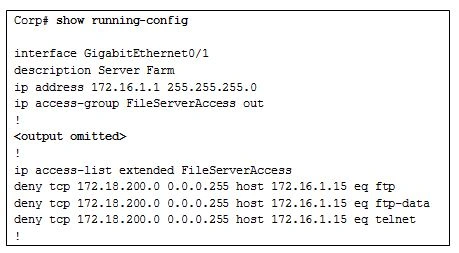

20. Beziehen Sie sich auf die Abbildung. Ein Netzwerkadministrator konfiguriert eine ACL auf dem Router. Welche Anweisung beschreibt das Ergebnis der Konfiguration?

- Eine SSH-Verbindung ist von einer Workstation mit IP 192.168.25.18 zu einem Gerät mit IP 172.16.45.16 erlaubt.

- Eine SSH-Verbindung ist von einer Workstation mit IP 172.16.45.16 zu einem Gerät mit IP 192.168.25.18 erlaubt.

- Eine Telnet-Verbindung ist von einer Workstation mit IP 172.16.45.16 zu einem Gerät mit IP 192.168.25.18 erlaubt.

- Eine Telnet-Verbindung ist von einer Workstation mit IP 192.168.25.18 zu einem Gerät mit IP 172.16.45.16 zulässig.

21. Ein Netzwerkadministrator schreibt eine Standard-ACL, die jeglichen Datenverkehr vom Netzwerk 172.16.0.0/16 ablehnt, aber allen anderen Datenverkehr zulässt. Welche zwei Befehle sollten verwendet werden? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Router(config)# access-list 95 host 172.16.0.0

- Router(config)# access-list 95 172.16.0.0 255.255.255.255

- Router(config)# access-list 95 permit any

- Router(config)# access-list 95 deny any

- Router(config)# access-list 95 deny 172.16.0.0 0.0.255.255

- Router(config)# access-list 95 deny 172.16.0.0 255.255.0.0

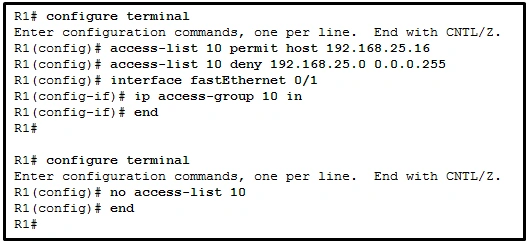

22. Sehen Sie sich die Abbildung an. Ein Netzwerkadministrator konfiguriert eine Standard-IPv4-ACL. Welche Auswirkung hat die Ausführung des Befehls no access-list 10 ?

- ACL 10 wird sowohl aus der running configuration und der Schnittstelle Fa0/1 entfernt.

- ACL 10 wird aus der running configuration entfernt.

- ACL 10 wird deaktiviert und nach dem Neustart von R1 entfernt werden.

- ACL 10 wird auf Fa0/1 deaktiviert.

23. Welche Reihe von Access-Control-Einträgen würden allen Benutzer auf dem Netzwerk 192.168.10.0/24 erlauben, auf einen Webserver 172.17.80.1 zuzugreifen, würden aber nicht erlauben, Telnet zu benutzen?

- access-list 103 permit 192.168.10.0 0.0.0.255 host 172.17.80.1

access-list 103 deny tcp 192.168.10.0 0.0.0.255 any eq telnet - access-list 103 permit tcp 192.168.10.0 0.0.0.255 any eq 80

access-list 103 deny tcp 192.168.10.0 0.0.0.255 any eq 23 - access-list 103 deny tcp host 192.168.10.0 any eq 23

access-list 103 permit tcp host 192.168.10.1 eq 80 - access-list 103 permit tcp 192.168.10.0 0.0.0.255 host 172.17.80.1 eq 80

access-list 103 deny tcp 192.168.10.0 0.0.0.255 any eq 23

24. Welche Aussage beschreibt eine Eigenschaft von Standard-IPv4-ACLs?

- Sie werden im Schnittstellen-Konfigurationsmodus konfiguriert.

- Sie filtern den Datenverkehr nur auf Basis der Quell-IP-Adressen.

- Sie können so konfiguriert werden, dass der Datenverkehr sowohl auf Quell-IP-Adressen als auch auf Quell-Ports gefiltert wird.

- Sie können mit einer Nummer, aber nicht mit einem Namen erstellt werden.

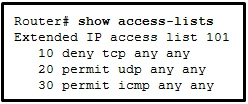

25. Beziehen Sie sich auf die Abbildung. Ein Administrator hat zuerst eine erweiterte ACL konfiguriert, wie durch die Ausgabe des Befehls show access-lists gezeigt. Der Administrator hat diese ACL dann bearbeitet, indem er die folgenden Befehle eingab.

Router(config)# ip access-list extended 101

Router(config-ext-nacl)# no 20

Router(config-ext-nacl)# 5 permit tcp any any eq 22

Router(config-ext-nacl)# 20 deny udp any any

Welche zwei Schlüsse lassen sich aus dieser neuen Konfiguration ziehen? (Wählen Sie zwei.)

- Ping-Pakete sind zulässig.

- Telnet-Pakete sind zulässig.

- SSH-Pakete sind zulässig.

- TFTP-Pakete sind zulässig.

- Alle TCP- und UDP-Pakete werden abgelehnt.

26. Was gilt als Best Practice beim Konfigurieren von ACLs auf vty-Lines?

- Verwenden Sie nur erweiterte Zugriffslisten.

- Wenden Sie den Befehl ip access-group eingehend an.

- Setzen Sie identische Einschränkungen auf alle vty-Lines.

- Entfernen Sie das vty-Kennwort, da die ACL den Zugriff auf vertrauenswürdige Benutzer einschränkt.

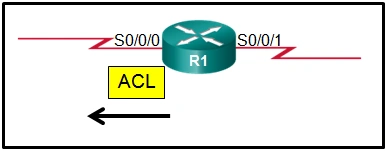

27. Beziehen Sie sich auf die Abbildung. Ein Administrator hat eine Standard-ACL auf R1 konfiguriert und auf die Schnittstelle seriell 0/0/0 in ausgehender Richtung angewendet. Was passiert mit dem Datenverkehr, der die Schnittstelle serial 0/0/0 verlässt und nicht mit den konfigurierten ACL-Anweisungen übereinstimmt?

- Die Quell-IP-Adresse wird geprüft und, falls keine Übereinstimmung gefunden wird, wird der Datenverkehr über die Schnittstelle seriell 0/0/1 weitergeleitet.

- Die resultierende Aktion wird durch die Ziel-IP-Adresse und die Portnummer bestimmt.

- Der Datenverkehr wird verworfen.

- Die resultierende Aktion wird durch die Ziel-IP-Adresse bestimmt.

28. Welches Protokoll wird angegriffen, wenn ein Cyberkrimineller ein ungültiges Gateway bereitstellt, um einen Man-in-the-Middle-Angriff zu erzeugen?

- DNS

- ICMP

- HTTP oder HTTPS

- DHCP

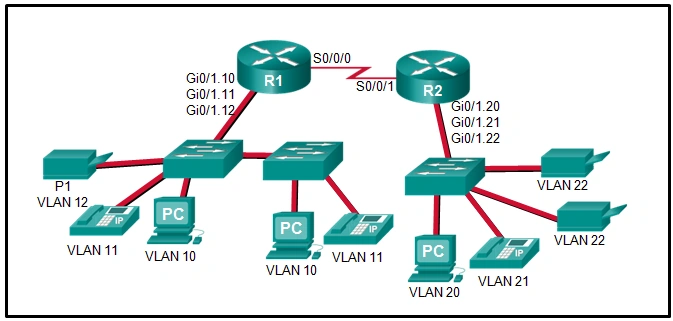

29. Sehen Sie sich die Abbildung an. Die Gigabit-Schnittstellen auf beiden Routern sind mit Subinterface-Nummern konfiguriert, die den angeschlossenen VLAN-Nummern entsprechen. PCs in VLAN 10 sollten in der Lage, auf dem Drucker P1 in VLAN 12 zu drucken. PCs in VLAN 20 sollten auf den Druckern in VLAN 22 ausdrucken. Auf welchem Interface und in welcher Richtung sollten Sie eine Standard-ACL setzen, die das Drucken vom Daten-VLAN 10 auf P1 erlaubt, aber die PCs auf VLAN 20 an der Nutzung des Druckers P1 hindert? (Wählen Sie zwei.)

- R1 S0/0/0

- outbound

- R1 Gi0/1.12

- R2 Gi0/1.20

- inbound

- R2 S0/0/1

30. Bei welchem TCP-Angriff versucht der Cyberkriminelle, einen Zielhost mit halboffenen TCP-Verbindungen zu überfordern?

- Port-Scan-Angriff

- Reset-Angriff

- Sitzungsentführung-Angriff (session hijacking attack)

- SYN Flood-Angriff

31. Wie lautet der Begriff für Gray Hat Hacker, die öffentlich gegen Organisationen oder Regierungen protestieren, indem sie Artikel und Videos veröffentlichen, sensible Informationen durchsickern lassen und Netzwerkangriffe durchführen?

- Grey Hat Hacker

- White Hat Hacker

- Hacktivisten

- State-sponsored Hacker

32. Beziehen Sie sich auf die Abbildung. Viele Mitarbeiter verschwenden Arbeitszeit mit dem Zugriff auf soziale Medien an ihren Arbeitscomputern. Das Unternehmen möchte diesen Zugang stoppen. Was ist der beste ACL-Typ und die beste Platzierung in dieser Situation?

- extended ACLs inbound auf R1 G0/0 und G0/1

- extended ACL outbound auf R2 WAN-Schnittstelle zum Internet

- standard ACL outbound auf R2 S0/0/0

- standard ACL outbound auf R2 WAN-Schnittstelle zum Internet

33. Ein Techniker hat die Aufgabe, ACLs zum Sichern eines Routers zu verwenden. Wann würde der Techniker die Konfigurationsoption oder den Befehl remark verwenden?

- zur Identifizierung einer bestimmten IP-Adresse

- um eine Informationsmeldung zu generieren und zu senden, wenn der ACE übereinstimmt

- um den Zugriff auf bestimmten Datenverkehr über eine Schnittstelle zu beschränken

- um einen Texteintrag zu Dokumentationszwecken hinzuzufügen

34. Welche Aussage kennzeichnet die Entwicklung von Bedrohungen für die Netzwerksicherheit genau?

- Internetarchitekten planten von Anfang an die Netzwerksicherheit ein.

- Interne Bedrohungen können noch größeren Schaden verursachen als externe Bedrohungen.

- Bedrohungen sind weniger ausgefeilt, während das technische Wissen, das ein Angreifer benötigt, gewachsen ist.

- Frühe Internetnutzer beschäftigen sich oft mit Aktivitäten, die anderen Nutzern schaden würden.

35. Welche Art von Hacker ist motiviert, gegen politische und soziale Probleme zu protestieren?

- Hacktivist

- Script-Kiddies

- Cyberkrimineller

- Vulnerability Broker

36. Was motiviert Cyberkriminelle im Allgemeinen dazu, Netzwerke anzugreifen, im Vergleich zu Hacker-Aktivisten oder staatlich gesponserten Hackern?

- finanzieller Gewinn

- Ruhmsuche

- Status unter Gleichaltrigen

- politische Gründe

37. Was ist die beste Beschreibung der Trojaner-Malware?

- Es handelt sich um Software, die störende, aber keine fatalen Computerprobleme verursacht.

- Es ist die am einfachsten aufzuspürende Form der Malware.

- Es handelt sich um Malware, die nur über das Internet verbreitet werden kann.

- Sie präsentiert sich als nützliche Software, doch hinter ihr verbirgt sich Schadcode.

38. Beziehen Sie sich auf die Abbildung. Welche zwei ACLs würden nur den beiden an R1 angeschlossenen LAN-Netzwerke erlauben, auf das Netzwerk zuzugreifen, das mit der R2 G0/1-Schnittstelle verbunden ist? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- access-list 2 permit host 192.168.10.9

access-list 2 permit host 192.168.10.69 - access-list 4 permit 192.168.10.0 0.0.0.255

- access-list 3 permit 192.168.10.128 0.0.0.63

- access-list 5 permit 192.168.10.0 0.0.0.63

access-list 5 permit 192.168.10.64 0.0.0.63 - access-list 1 permit 192.168.10.0 0.0.0.127

39. Bei welcher Art von Angriff werden gefälschte Informationen verwendet, um Benutzer auf bösartige Internetseiten umzuleiten?

- DNS Amplification and Reflection

- ARP-Cache-Poisoning

- Domänengenerierung

- DNS-Cache-Poisoning

40. Welche zwei Paketfilter kann ein Netzwerkadministrator in einer erweiterten IPv4-ACL verwenden? (Wählen Sie zwei.)

- ICMP-Message-Typ

- Ziel-UDP-Port-Nummer

- Computertyp

- Ziel-MAC-Adresse

- Absender-TCP-Hello-Adresse

41. Welche Wildcard-Maske passt zu Netzwerken 172.16.0.0 bis 172.19.0.0?

- 0.252.255.255

- 0.0.3.255

- 0.0.255.255

- 0.3.255.255

42. Was ändert sich bei der CLI-Eingabeaufforderung, durch die Eingabe des Befehls ip access-list standard aaa aus dem globalen Konfigurationsmodus?

- Router(config-if)#

- Router(config)#

- Router(config-router)#

- Router(config-std-nacl)#

- Router(config-line)#

43. Beziehen Sie sich auf die Abbildung. Eine neue Netzwerkrichtlinie erfordert eine ACL, die den FTP- und Telnet-Zugriff auf einen Corp-Dateiserver für alle internen Nutzer verweigert. Die Adresse des Dateiservers lautet 172.16.1.15 und allen internen Nutzern werden Adressen im Netzwerk 172.18.200.0/24 zugewiesen. Nach der Implementierung der ACL kann niemand im Corp-Netzwerk auf einen der Server zugreifen. Was ist das Problem?

- Benannte ACLs erfordern die Verwendung von Portnummern.

- Eingehende ACLs müssen geroutet werden, bevor sie verarbeitet werden.

- Die ACL wird in der falschen Richtung auf die Schnittstelle angewendet.

- Die ACL verweigert implizit den Zugriff auf alle Server.

44. Welchen Effekt würde der Befehl: Router1(config-ext-nacl)# permit tcp 172.16.4.0 0.0.0.255 any eq www haben, wenn er eingehend auf der f0/0-Schnittstelle implementiert wird?

- Der gesamte TCP-Datenverkehr ist zulässig, der andere Datenverkehr wird blockiert.

- Datenverkehr, der von 172.16.4.0/24 stammt, ist für alle TCP-Port 80-Ziele zulässig.

- Der gesamte Datenverkehr von 172.16.4.0/24 ist überall auf jedem Port erlaubt.

- Der Befehl wird vom Router zurückgewiesen, weil er unvollständig ist.

45. Wie wird der gleiche Pre-Shared Key oder geheime Schlüssel bezeichnet, der sowohl dem Sender als auch dem Empfänger bekannt ist, um Daten zu ver- und entschlüsseln?

- Risiko

- Datenintegrität

- Eindämmung (Mitigation)

- symmetrischer Verschlüsselungsalgorithmus

46. Wenn ein asymmetrischer Algorithmus zur Verschlüsselung von Daten einen öffentlichen Schlüssel verwendet, womit werden diese Daten dann entschlüsselt?

- DH

- mit einem anderen öffentlichen Schlüssel

- mit einem privaten Schlüssel

- mit einem digitalen Zertifikat

47. Was ist die schnellste Möglichkeit, einen einzelnen ACE aus einer benannten ACL zu löschen?

- Verwenden Sie den Befehl no access-list, um die gesamte ACL zu löschen, und erstellen Sie diese dann ohne ACE neu.

- Erstellen Sie eine neue ACL mit einer anderen Nummer, und wenden Sie die neue ACL auf die Router-Schnittstelle an.

- Verwenden Sie das Schlüsselwort no und die zu löschende Sequenznummer des ACE.

- Kopieren Sie die ACL in einen Texteditor, löschen Sie den ACE, und kopieren Sie die ACL zurück in den Router.

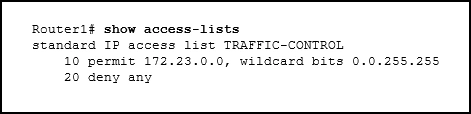

48. Sehen Sie sich die Abbildung an. Ein Netzwerkadministrator möchte einen ACE zur TRAFFIC-CONTROL-ACL hinzufügen, die IP-Datenverkehr aus dem Subnetz 172.23.16.0/20 verweigert. Welcher ACE erfüllt diese Bedingung?

- 5 deny 172.23.16.0 0.0.15.255

- 15 deny 172.23.16.0 0.0.15.255

- 30 deny 172.23.16.0 0.0.15.255

- 5 deny 172.23.16.0 0.0.255.255

49. Beziehen Sie sich auf die Abbildung. Das Unternehmen hat den Mitarbeitern IP-Telefone im Netzwerk 192.168.10.0/24 zur Verfügung gestellt und der Sprachverkehr muss Vorrang vor dem Datenverkehr haben. Was ist der beste ACL-Typ und die beste Platzierung in dieser Situation?

- standard ACL inbound auf R1 G0/1

- extended ACL inbound auf R1 G0/0

- Standard ACL inbound auf R1-VTY-Leitungen

- extended ACL inbound auf R3 G0/0

50. Ein Techniker hat die Aufgabe, ACLs zum Sichern eines Routers zu verwenden. Wann würde der Techniker die Konfigurationsoption oder den Befehl no ip access-list 101 verwenden?

- zum Sichern des Administratorzugriffs auf den Router

- um eine konfigurierte ACL zu entfernen

- um eine ACL auf alle Routerschnittstellen anzuwenden

- um alle ACLs vom Router zu entfernen