SRWE Practice Final Exam – Übungs-Finalprüfung – Fragen & Antworten (Deutsch)

1. In welcher Situation würde für einen Switch der Schicht 2 eine IP-Adresse konfiguriert?

- wenn der Switch der Schicht 2 remote verwaltet werden muss

- wenn der Switch der Schicht 2 Benutzerdatenverkehr zu einem anderen Gerät weiterleiten muss

- wenn der Switch der Schicht 2 einen gerouteten Port verwendet

- wenn der Switch der Schicht 2 das Standardgateway des Benutzerdatenverkehrs ist

2. Welches Problem ist offensichtlich, wenn der Befehl show ip interface zeigt, dass die Schnittstelle down und das Leitungsprotokoll down ist?

- Am Port ist kein Kabel angeschlossen.

- Ein Kapselungsfehler ist aufgetreten.

- Der Befehl no shutdown wurde auf der Schnittstelle nicht ausgeführt.

- Es besteht ein IP-Adressenkonflikt mit der konfigurierten Adresse auf der Schnittstelle.

3. Ein Techniker konfiguriert einen neuen Cisco 2960 Switch. Wie wirkt sich die Ausgabe des Befehls BranchSW(config) #interface VLAN88 aus?

- Damit kann eine IPv6-Adresse auf einer physischen Switch-Schnittstelle konfiguriert werden.

- Er aktualisiert die MAC-Adresstabelle für den zugeordneten Port.

- Er weist der virtuellen Schnittstelle eine IPv4-Adresse zu.

- Man wechselt in den Konfigurationsmodus für eine virtuelle Switch-Schnittstelle.

- Er wendet eine IPv6-Adresse auf die virtuelle Schnittstelle an.

4. Was sind zwei Switch-Eigenschaften, die helfen könnten, Netzwerküberlastung zu verringern? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Frame-Check-Sequence (FCS) Check

- Store-and-Forward-Switching

- große Frame-Puffer

- schnelles internes Switching

- niedrige Portdichte

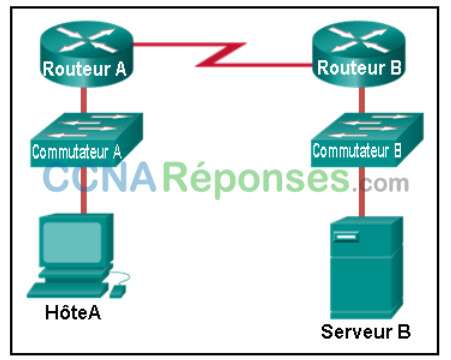

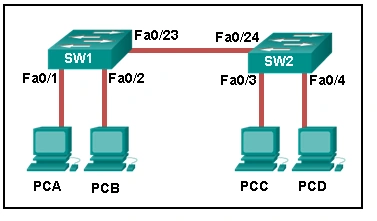

5. Sehen Sie sich die Abbildung an. Wie wird eine von PC-A gesendeter Frame an PC-C weitergeleitet, wenn die MAC-Adresstabelle von Switch SW1 leer ist?

- SW1 verwirft den Frame, weil die Ziel-MAC-Adresse unbekannt ist.

- SW1 leitet den Frame direkt an SW2. SW2 flutet den Frame aus allen aktiven Ports, mit Ausnahme des Ports über den der Frame empfangen wurde.

- Der Switch flutet den Frame aus allen Ports von SW1, mit Ausnahme des Port über den der Frame empfangen wurde.

- SW1 flutet den Frame aus allen Ports des Switches, mit Ausnahme der Port, der mit Switch SW2 verbunden ist und des Ports über den der Frame empfangen wurde.

6. Ein kleines Werbeunternehmen hat ein Netzwerkdesign, bei dem 200 Geräte den weitergeleiteten Broadcast erhalten, wenn ein Broadcast über das LAN gesendet wird. Wie kann der Netzwerkadministrator die Anzahl der Geräte reduzieren, die Broadcast-Datenverkehr erhalten?

- Das LAN in kleinere LANs segmentieren und zwischen ihnen routen.

- Weitere Switches hinzufügen, damit weniger Geräte auf einem bestimmten Switch sind.

- Mindestens die Hälfte der Switches durch Hubs ersetzen, um die Größe der Broadcast-Domäne zu verringern.

- Die Switches mit Switches ersetzen, die über mehr Ports pro Switch verfügen. Dies ermöglicht mehr Geräte auf einem bestimmten Switch.

7. Was ist ein Ergebnis der Verbindung von zwei oder mehr Switches miteinander?

- Die Anzahl der Broadcast-Domänen wird erhöht.

- Die Größe der Kollisionsdomäne nimmt zu.

- Die Anzahl der Kollisionsdomänen wird reduziert.

- Die Größe der Broadcast-Domäne nimmt zu.

8. Welche Art von Datenverkehr ist für ein natives VLAN vorgesehen?

- untagged

- tagged

- user-generated

- management

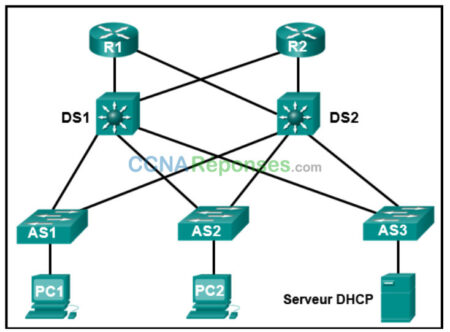

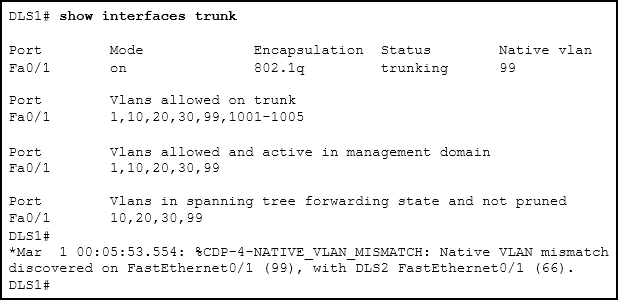

9. Sehen Sie sich die Abbildung an. DLS1 ist über einen Trunk mit dem Switch DLS2 verbunden. Ein mit DLS1 verbundener Host kann nicht mit einem mit DLS2 verbundenen Host kommunizieren, obwohl beide im gleichen VLAN99 sind. Welcher Befehl sollte auf DLS1 zu Fa0/1 hinzugefügt werden, um das Problem zu beheben?

- switchport trunk allowed vlan add 99

- switchport trunk native vlan 66

- switchport mode dynamic auto

- switchport nonegotiate

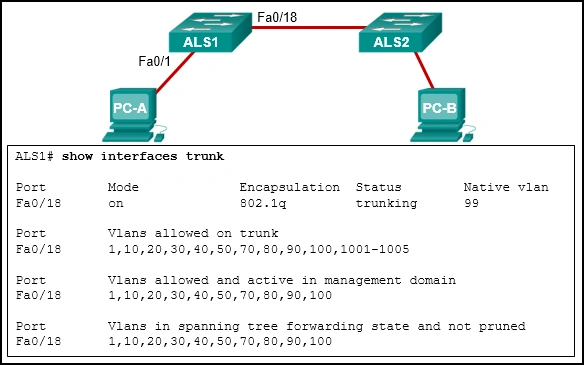

10. Sehen Sie sich die Abbildung an. PC-A und PC-B sind beide in VLAN 60. PC-A ist nicht in der Lage mit PC-B zu kommunizieren. Was ist das Problem?

- Das von PC-A verwendete VLAN ist nicht in der Liste der auf dem Trunk erlaubten VLANs.

- Der Trunk wurde mit dem Befehl switchport nonegotiate konfiguriert.

- Das native VLAN wird von der Übertragung über den Link ausgenommen.

- Das native VLAN sollte 60 sein.

11. Welcher VLAN-Typ ist speziell für Netzwerkverkehr wie SSH, Telnet, HTTPS, HTTP und SNMP konfiguriert?

- Trunk VLAN

- Sprach-VLAN

- Sicherheits-VLAN

- Verwaltungs-VLAN

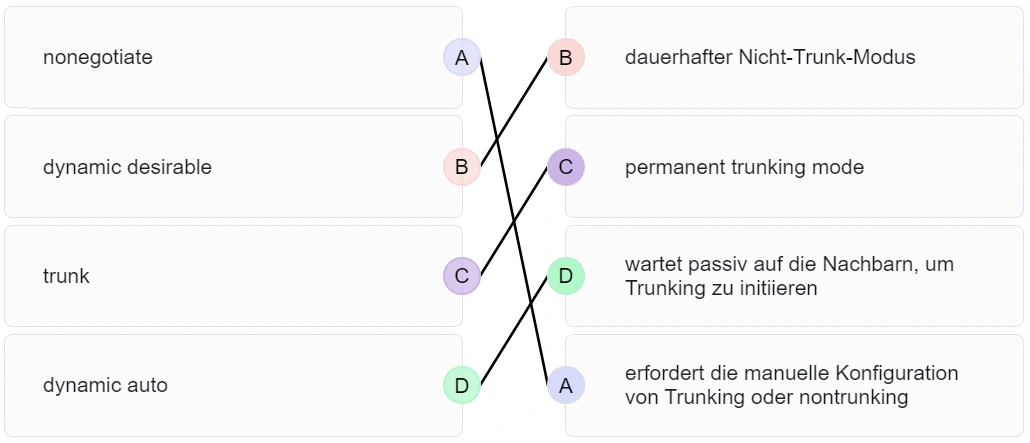

12. Ordnen Sie den DTP-Mode seiner Funktion zu. (Nicht alle Optionen werden verwendet.)

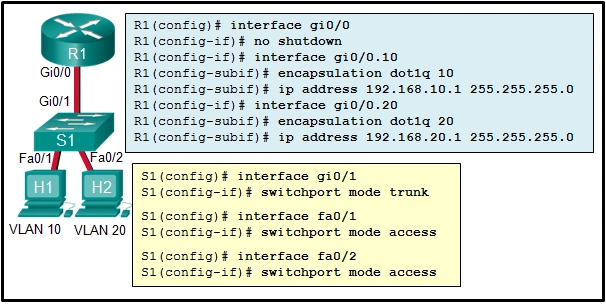

13. Sehen Sie sich die Abbildung an. In der Konfiguration werden Befehle angezeigt, die von einem Netzwerkadministrator für das Inter-VLAN-Routing eingegeben wurden. Host H1 kann jedoch nicht mit H2 kommunizieren. Welcher Teil der Inter-VLAN-Konfiguration verursacht das Problem?

- Router-Port-Konfiguration

- trunking

- der Port-Modus an den beiden Switch-FastEthernet-Ports

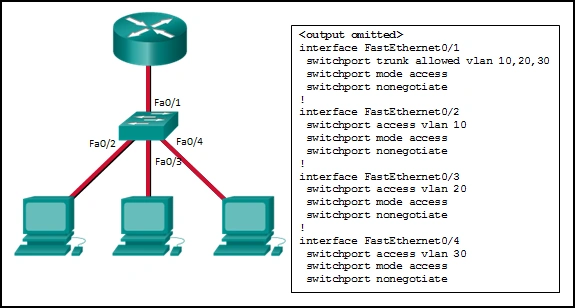

- VLAN-Konfiguration

14. Sehen Sie sich die Abbildung an. Die Inter-VLAN-Kommunikation zwischen VLAN 10, VLAN 20 und VLAN 30 ist nicht erfolgreich. Worin besteht das Problem?

- Das Switch-Interface FastEthernet0/1 ist nicht für automatisches Aushandeln konfiguriert, was aber der Fall sein sollte.

- Die Switch-Interfaces FastEthernet0/2, FastEthernet0/3 und FastEthernet0/4 sind nicht für automatisches Aushandeln konfiguriert, was aber der Fall sein sollte.

- Das Switch-Interface FastEthernet0/1 ist als Access-Schnittstelle konfiguriert, sollte aber als Trunk konfiguriert sein.

- Die Access-Interfaces haben keine IP-Adressen und jede sollte mit einer IP-Adresse konfiguriert werden.

15. Ein Netzwerkadministrator benutzt die Methode Router-on-a-stick, um Inter-VLAN-Routing zu konfigurieren. Switchport Gi1/1 wird als Anschluss an den Router verwendet. Welcher Befehl sollte eingegeben werden, um diesen Port für die Aufgabe vorzubereiten?

- Switch(config)# interface gigabitethernet 1/1

Switch(config-if)# switchport access vlan 1 - Switch(config)# interface gigabitethernet 1/1

Switch(config-if)# spanning-tree portfast - Switch(config)# interface gigabitethernet 1/1

Switch(config-if)# switchport mode trunk - Switch(config)# interface gigabitethernet 1/1

Switch(config-if)# spanning-tree vlan 1

16. Was ist ein Vorteil von PVST+?

- PVST+ optimiert die Leistung im Netzwerk durch die automatische Auswahl der Root-Bridge.

- PVST+ reduziert den Bandbreitenverbrauch im Vergleich zu herkömmlichen STP-Implementierungen, die CST verwenden.

- PVST+ erfordert weniger CPU-Zyklen für alle Switches im Netzwerk.

- PVST+ optimiert die Leistung im Netzwerk durch Load Sharing.

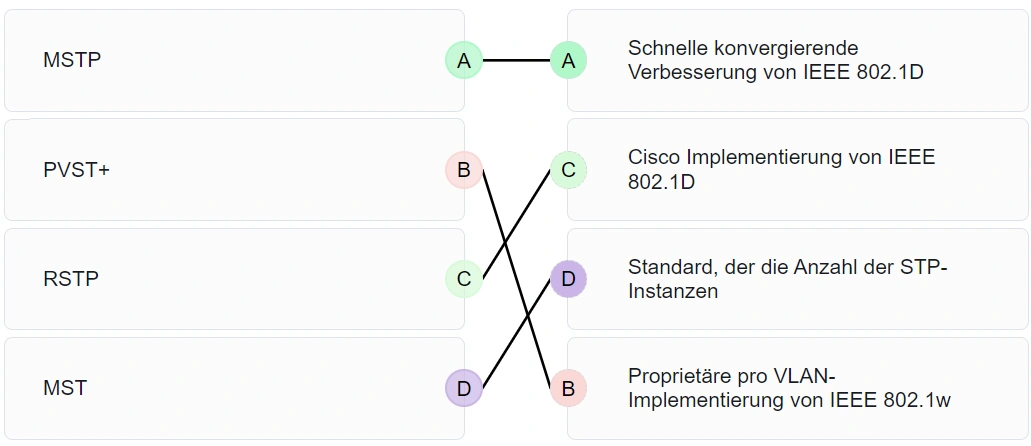

17. Ordnen Sie das Spanning-Tree-Feature dem Protokolltyp zu. (Nicht alle Optionen werden verwendet.)

18. Welche drei Komponenten werden zu einer Bridge-ID kombiniert?

- IP-Adresse

- Bridge-Priority

- MAC-Adresse

- Kosten

- Extended System-ID

- Port-ID

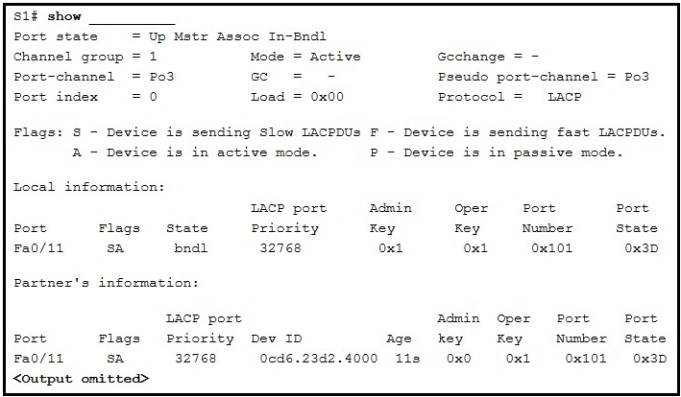

19. Sehen Sie sich die Abbildung an. Ein Netzwerkadministrator behebt ein Problem mit EtherChannel. Welcher Befehl wurde verwendet, um die dargestellte Ausgabe zu erzeugen?

- show interfaces Port-channel11

- show interfaces fastethernet 0/11 etherchannel

- show etherchannel Port-channel

- show etherchannel summary

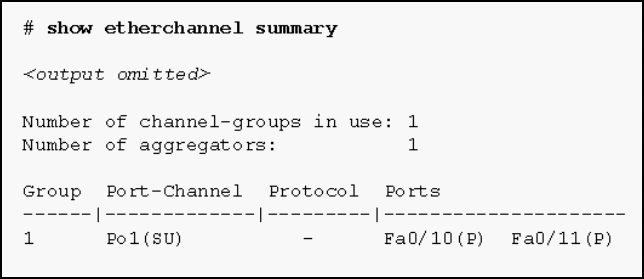

20. Sehen Sie sich die Abbildung an. Wie lautet der Status des EtherChannel basierend auf der gezeigten Befehlsausgabe?

- Der EtherChannel ist ausgefallen, was durch ein leeres Protokollfeld angezeigt wird.

- Der EtherChannel ist teilweise funktionsfähig, wie die P-Flags für die FastEthernet-Ports angegeben.

- Der EtherChannel wird verwendet und ist funktionsfähig, wie durch die SU- und P-Flags in der Befehlsausgabe angegeben.

- Der EtherChannel ist dynamisch und verwendet die Ports Fa0/10 und Fa0/11 als passive Ports.

21. Welcher Befehl startet den Prozess, um zwei physikalische Schnittstellen zu bündeln, um eine EtherChannel-Gruppe über LACP zu erstellen?

- channel-group 2 mode auto

- interface port-channel 2

- channel-group 1 mode desirable

- interface range GigabitEthernet 0/4 – 5

22. Ein kleines Café bietet kostenloses WLAN für Kunden. Das Netzwerk umfasst einen WLAN-Router und ein DSL-Modem, das mit der lokalen Telefongesellschaft verbunden ist. Welche Methode wird normalerweise verwendet, um die Verbindung zum Telefonunternehmen zu konfigurieren?

- Die WAN-Verbindung im Wireless-Router als DHCP-Client festlegen.

- Das DSL-Modem als DHCP-Client festlegen, um eine öffentliche IP-Adresse vom Wireless-Router abrufen zu können.

- Stellen Sie die Verbindung zwischen dem Wireless-Router und dem DSL-Modem als privates IP-Netzwerk ein.

- Das DSL-Modem als DHCP-Client für die Telefongesellschaft und einen DHCP-Server für die interne Verbindung einstellen.

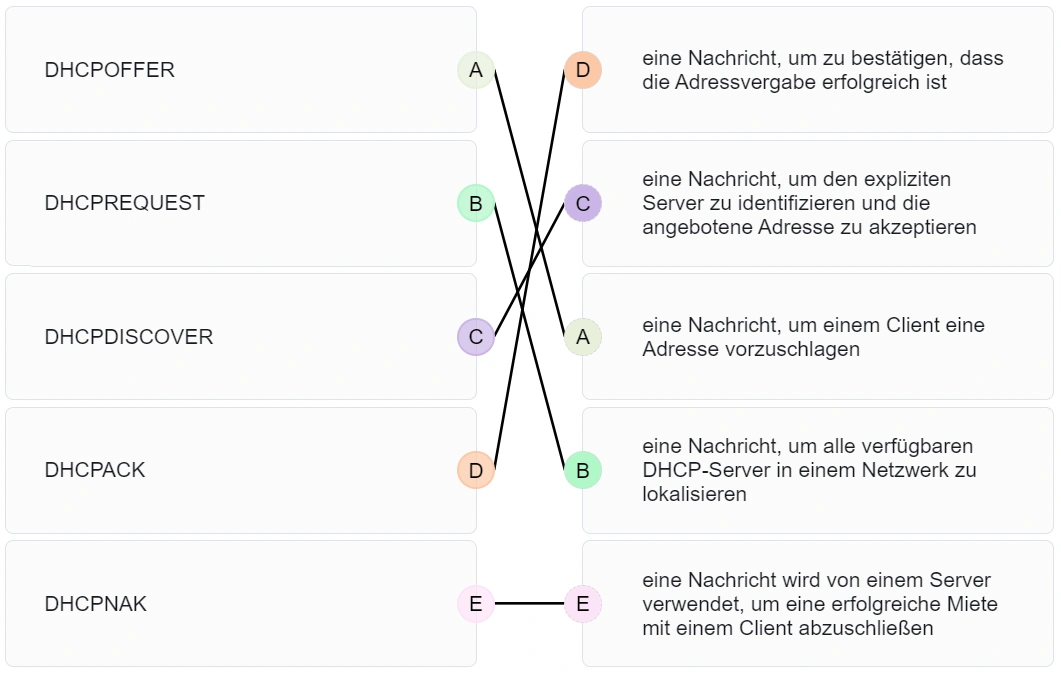

23. Ordnen Sie jedem Zweck den entsprechenden DHCP-Nachrichtentypen zu. (Nicht alle Optionen werden verwendet.)

24. Ein Administrator hat einen DHCPv4-Relay-Router konfiguriert und gab folgende Befehle ein:

Router(config)# interface g0/0 Router(config-if)# ip address 10.0.1.1 255.255.255.0 Router(config-if)# no shutdown Router(config-if)# exit Router(config)# ip dhcp pool RELAY Router(dhcp-config)# end

Die Clients erhalten keine IP-Parameter vom DHCPv4-Server. Was ist eine mögliche Ursache dafür?

- Der Pool darf nicht „RELAY“ genannt werden.

- Der Router ist als DHCPv4-Client konfiguriert.

- Die IP-Adresse passt nicht zu der verwendeten Subnetzmaske.

- Der Befehl ip helper-address fehlt.

25. Ein Netzwerkadministrator führt DHCPv6 im Unternehmen ein. Der Administrator konfiguriert einen Router für das Senden von RA-Nachrichten mit M-Flag auf 1 unter Verwendung des Schnittstellenbefehls ipv6 nd managed-config-flag. Welche Auswirkungen wird diese Konfiguration auf den Betrieb der Clients haben?

- Die Clients müssen die Informationen aus den RA-Nachrichten verwenden.

- Die Clients müssen alle vom DHCPv6-Server bereitgestellten Konfigurationsinformationen verwenden.

- Die Clients müssen das Präfix und die Präfixlänge, die von einem DHCPv6-Server zur Verfügung gestellt werden, nutzen und erzeugen eine zufällige Schnittstellen-ID.

- Die Clients müssen das Präfix und die Präfixlänge, die von RA-Nachrichten zur Verfügung gestellt wurden, verwenden und zusätzliche Informationen von einem DHCPv6-Server beziehen.

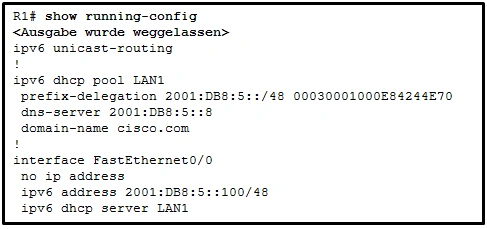

26. Sehen Sie sich die Abbildung an. Die Benutzer im LAN-Netzwerk von R1 können keine IPv6-Adresse vom konfigurierten zustandsbehafteten DHCPv6-Server erhalten. Was fehlt bei der zustandsbehafteten DHCPv6-Konfiguration auf Router R1?

- IPv6 wurde nicht global auf Router R1 aktiviert.

- Der DHCPv6-Pool wurde nicht mit der LAN-Schnittstelle verknüpft.

- Der Schnittstelle FA0/0 fehlt der Befehl, der die Clients informiert, zustandsbehaftetes DHCPv6 zu verwenden.

- Der DHCPv6-Pool stimmt nicht mit der IPv6-Adresse überein, die auf Schnittstelle FA0/0 konfiguriert ist.

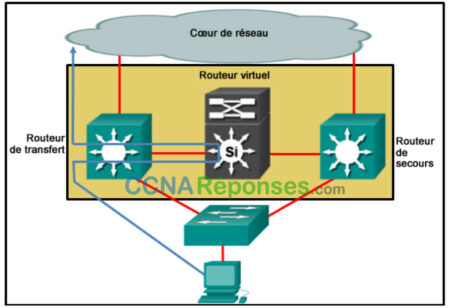

27. Ein Netzwerktechniker konfiguriert ein LAN mit einem redundanten First Hop, um die verfügbaren Netzwerkressourcen besser zu nutzen. Welches Protokoll sollte der Techniker implementieren?

- FHRP

- GLBP

- HSRP

- VRRP

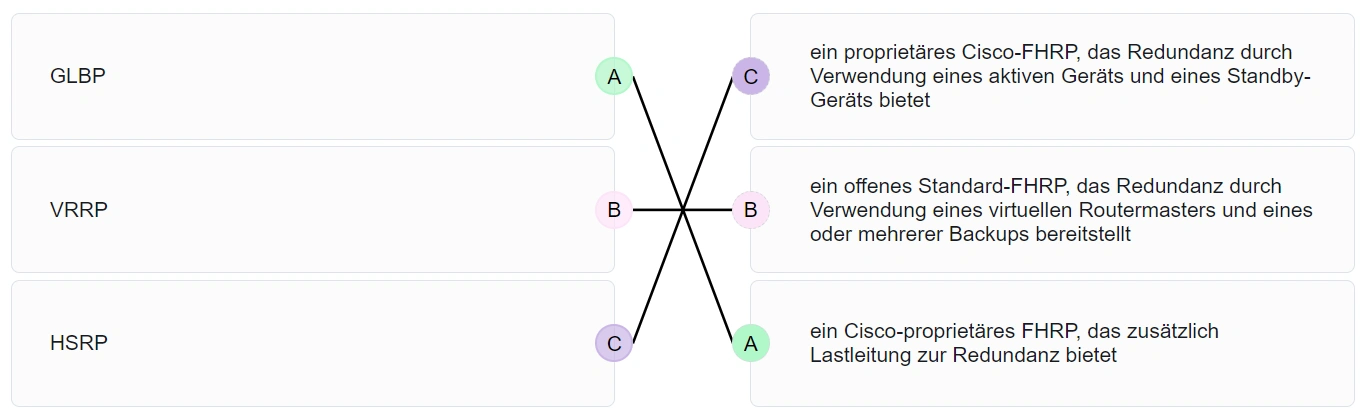

28. Ordnen Sie die FHRP-Protokolle der entsprechenden Beschreibung zu. (Nicht alle Optionen werden verwendet.)

29. Welche Cisco-Lösung hilft, ARP-Spoofing- und ARP-Poisoning-Angriffe zu verhindern?

- Port Security

- DHCP Snooping

- IP Source Guard

- Dynamic ARP Inspection

30. Welcher Begriff beschreibt die Rolle eines Cisco-Switches in der portbasierten 802.1X-Zugriffskontrolle?

- agent

- supplicant

- authenticator

- Authentifizierungsserver

31. Welche Anweisung beschreibt das Verhalten eines Switches, wenn die MAC-Adresstabelle voll ist?

- Er behandelt Frames als unbekannte Unicast-Frames und flutet alle eingehenden Frames an alle Ports des Switches.

- Er behandelt Frames als unbekannte Unicast-Frames und flutet alle eingehenden Frames an alle Ports des lokalen VLANs.

- Er behandelt Frames als unbekannte Unicast-Frames und flutet alle eingehenden Frames an alle Ports innerhalb der Kollisionsdomäne.

- Es behandelt Frames als unbekannte Unicast-Frames und flutet alle eingehenden Frames an alle Ports über mehrere Switches hinweg.

32. Welches ist die beste Methode, um einen VLAN-Hopping-Angriff zu verhindern?

- STP auf allen Nicht-Trunk-Ports deaktivieren.

- ISL-Kapselung auf allen Trunk-Links verwenden.

- VLAN 1 als natives VLAN auf Trunk-Ports verwenden.

- Trunk-Verhandlung für Trunk-Ports deaktivieren und Nicht-Trunk-Ports als statische Access Ports festlegen.

33. Welche Aktion ist nach der Aktivierung der Sticky-Ermittlung von MAC-Adressen erforderlich, um zu verhindern, dass dynamisch erlernte MAC-Adressen verloren gehen, wenn eine verbundene Schnittstelle ausfällt?

- Konfigurieren Sie Port-Sicherheit für den Verletzungsschutzmodus.

- Konfigurieren Sie Port-Sicherheit für den Verletzungsschutzmodus.

- Starten Sie den Switch neu.

- Kopieren Sie die aktuelle Konfiguration in die Startkonfiguration.

34. An welchem Port soll Dynamic ARP Inspection (DAI) auf einem Switch konfiguriert werden?

- an einen Uplink-Port zu einem anderen Switch

- an jedem nicht vertrauenswürdiger Port

- nur an Access-Ports

- an jedem Port, an dem DHCP-Snooping deaktiviert ist

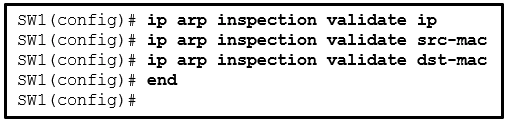

35. Sehen Sie sich die Abbildung an. Ein Netzwerkadministrator konfiguriert DAI am Switch SW1. Was ist das Ergebnis der Eingabe der gezeigten Befehle?

- DAI überprüft nur die IP-Adressen.

- DAI überprüft nur die Ziel-MAC-Adressen.

- DAI validiert sowohl die Quell- als auch die Ziel-MAC-Adressen als auch die IP-Adressen in der angegebenen Reihenfolge. Wenn ein Satz von Parametern gültig ist, darf das ARP-Paket weitergeleitet werden.

- DAI validiert sowohl die Quell- als auch die Ziel-MAC-Adressen als auch die IP-Adressen in der angegebenen Reihenfolge. Wenn alle Parameter gültig sind, darf das ARP-Paket weitergeleitet werden.

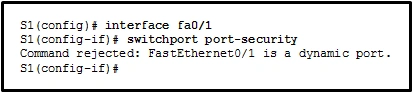

36. Sehen Sie sich die Abbildung an. Der Administrator möchte die Portsicherheit auf einer Schnittstelle auf Switch S1 aktivieren, der Befehl wurde jedoch abgelehnt. Welche Schlussfolgerung kann gezogen werden?

- Die Schnittstelle muss zunächst mit dem Befehl switchport mode trunk konfiguriert werden.

- Die Schnittstelle muss zunächst mit einer IP-Adresse konfiguriert werden.

- Die Schnittstelle muss zunächst mit dem Befehl switchport mode access konfiguriert werden.

- Die Schnittstelle muss zuvor mit dem Befehl no shutdown konfiguriert werden.

37. Ein Mitarbeiter verbindet sich drahtlos mit dem Unternehmensnetzwerk über ein Mobiltelefon. Der Mitarbeiter konfiguriert dann das Mobiltelefon so, dass es als drahtloser Access-Point fungiert, der es neuen Mitarbeitern ermöglicht, sich mit dem Unternehmensnetzwerk zu verbinden. Welche Art von Sicherheitsbedrohung beschreibt diese Situation am besten?

- cracking

- Denial of Service

- rogue access point

- Spoofing

38. Welche zwei Methoden kann eine Wireless-Netzwerkkarte verwenden, um einen AP zu finden? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Senden eines ARP-Anforderungs-Broadcast

- Senden eines Multicast-Frames

- Übertragen eines Probe-Request

- Initiieren eines Drei-Wege-Handshake

- Empfangen eines Broadcast-Beacon-Frames

39. Was ist der Grund für die Deaktivierung des SSID-Broadcastings und für das Ändern der Standard-SSID bei einem WLAN-Access-Point?

- Jeder, der die Standard-SSID kennt, hat Zugang zum Access Point und kann die Konfiguration ändern.

- Deaktivieren des SSID-Broadcastings entlastet die Funkfrequenzbandbreite und erhöht den Datendurchsatz des Access-Points.

- Der Access Point stoppt die Bekanntmachung seiner eigenen MAC-Adresse und verhindert so eine unbefugte Verbindung von drahtlosen Clients mit dem Netzwerk.

- Bei WLAN-Clients muss die SSID manuell konfiguriert werden, um eine Verbindung mit dem drahtlosen Netzwerk herzustellen.

40. Welche Kombination aus WLAN-Authentifizierung und Verschlüsselung wird als Best Practice für Privatanwender empfohlen?

- WEP und TKIP

- WPA2 und AES

- EAP und AES

- WPA und PSK

- WEP und RC4

41. Ein Netzwerkadministrator konfiguriert einen WLC, um Benutzern in einem Bürogebäude WLAN-Zugang zu gewähren. Beim Testen des neu erstellten WLAN sieht der Administrator die SSID eines drahtlosen Geräts nicht. Was ist eine mögliche Ursache?

- Das neue WLAN muss aktiviert sein.

- Der RADIUS-Server ist nicht betriebsbereit.

- Die WLAN-Sicherheitseinstellung ist falsch.

- Die APs wurden nicht für das neue WLAN konfiguriert.

42. Ein Netzwerkadministrator einer Hochschule konfiguriert WLAN-Sicherheit mit WPA2 Enterprise-Authentifizierung. Welcher Server ist für die Bereitstellung dieser Authentifizierungstyp erforderlich?

- AAA

- DHCP

- SNMP

- RADIUS

43. Was ist ein potenzielles Problem bei der Verwendung des WLC zum Aktualisieren und Bereitstellen des neuesten Firmware-Images für alle APs?

- Nutzer können das WLAN nicht nutzen.

- Jeweils nur eines der beiden Bänder würde gleichzeitig funktionieren.

- Alte 802.11-Standards werden möglicherweise nicht mehr unterstützt.

- Nutzernamen und Kennwörter müssen manuell in den AP eingegeben werden, damit die WLAN-Authentifizierung während des Upgrades fortgesetzt wird.

44. Welche Adresse und Präfixlänge wird zur Konfiguration einer statischen IPv6-Defaultoute verwendet?

- ::/0

- ::1/128

- 0.0.0.0/0

- FF02::1/8

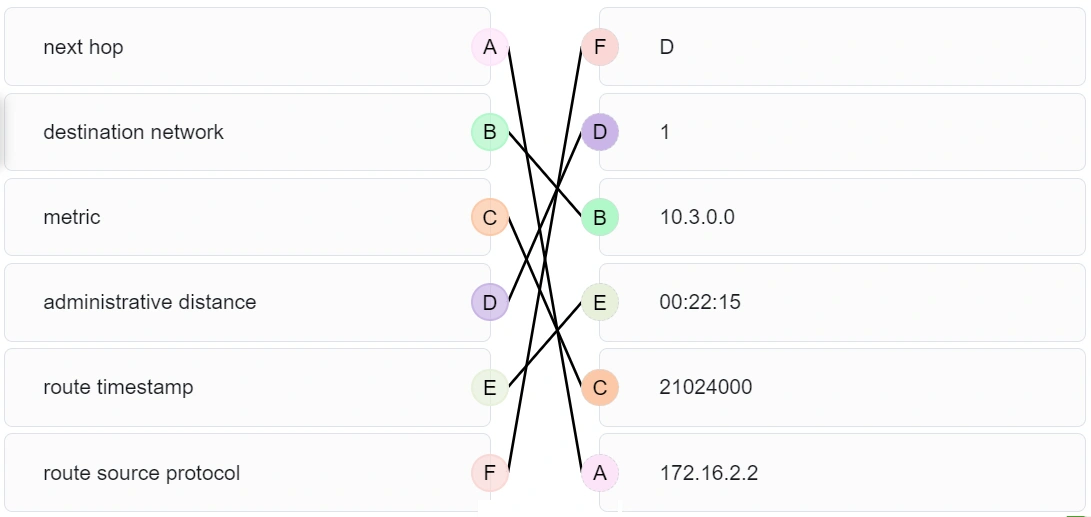

45. Sehen Sie sich die Abbildung an. Ordnen Sie die Beschreibung den Routing-Tabellen-Einträgen zu. (Nicht alle Optionen werden verwendet.)

46. Was sind zwei Merkmale von Cisco Express Forwarding (CEF)? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Pakete werden basierend auf Informationen in der FIB und einer Adjazenztabelle weitergeleitet.

- Wenn ein Paket auf einer Router-Schnittstelle eintrifft, wird es an die Steuerungsebene weitergeleitet, wo die CPU die Zieladresse mit einem passenden Eintrag in der Routing-Tabelle vergleicht.

- Wenn ein Paket auf einer Router-Schnittstelle eintrifft, wird es an die Steuerungsebene weitergeleitet, wo die CPU im Fast-switching-Cache nach einer Übereinstimmung sucht.

- Bei diesem Switching-Verfahren wird die Flussinformation für ein Paket im Fast-Switching-Cache gespeichert, um zukünftige Pakete ohne CPU-Eingriff an dasselbe Ziel weiterzuleiten.

- Dies ist der schnellste Weiterleitungsmechanismus auf Cisco-Routern und Multilayer-Switches.

47. Refer to the exhibit. Welche Schnittstelle wird die Exit-Schnittstelle sein, um ein Datenpaket weiterzuleiten, das die Ziel-IP-Adresse 172.18.109.152 hat?

Gateway of last resort is not set.

172.18.109.0/26 is variously subnetted, 7 subnets, 3 masks

O 172.18.109.0/26 [110/10] via 172.18.32.1, 00:00:24, Serial0/0/0

O 172.18.109.64/26 [110/20] via 172.18.32.6, 00:00:56, Serial 0/0/1

O 172.18.109.128/26 [110/10] via 172.18.32.1, 00:00:24, Serial 0/0/0

C 172.18.109.192/27 is directly connected, GigabitEthernet0/0

L 172.18.109.193/27 is directly connected, GigabitEthernet0/0

C 172.18.109.224/27 is directly connected, GigabitEthernet0/1

L 172.18.109.225/27 is directly connected, GigabitEthernet0/1

172.18.32.0/24 is variably subnetted, 4 subnets, 2 masks

C 172.18.32.0/30 is directly connected, Serial0/0/0

L 172.18.32.2/32 is directly connected, Serial0/0/0

C 172.18.32.4/30 is directly connected, Serial0/0/1

L 172.18.32.5/32 is directly connected, Serial0/0/1

S 172.18.33.0/26 [1/0] via 172.18.32.1, 00:00:24, Serial0/0/0

R1#

- Seriell0/0/0

- GigabitEthernet0/0

- GigabitEthernet0/1

- Keine, das Paket wird verworfen.

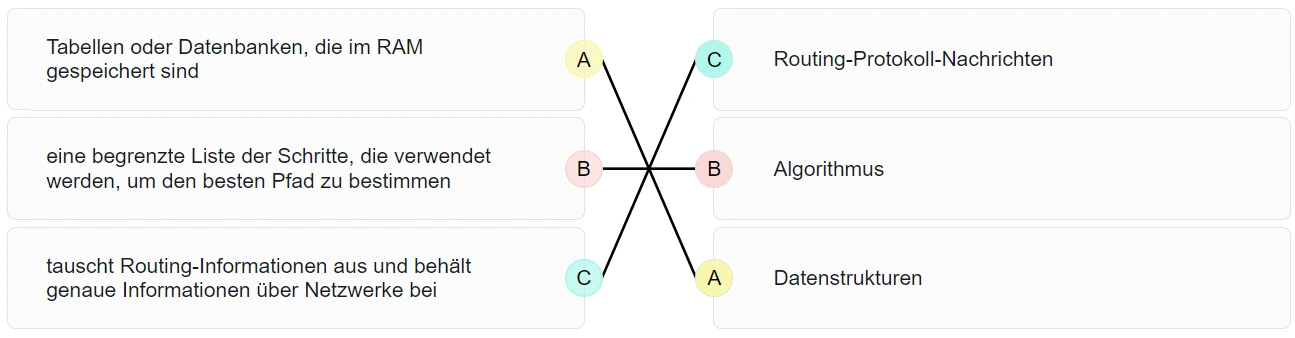

48. Ordnen Sie die Komponenten des dynamischen Routing-Protokolls ihrer Eigenschaft zu. (Nicht alle Optionen werden verwendet.)

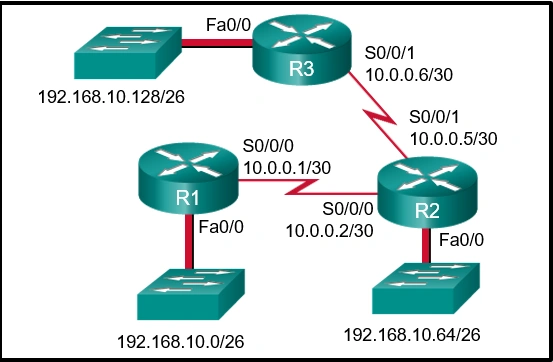

49. Sehen Sie sich die Abbildung an. Die Routing-Tabelle für R2 sieht wie folgt aus:

Gateway of last resort is not set 10.0.0.0/30 is subnetted, 2 subnets C 10.0.0.0 is directly connected, Serial0/0/0 C 10.0.0.4 is directly connected, Serial0/0/1 192.168.10.0/26 is subnetted, 3 subnets S 192.168.10.0 is directly connected, Serial0/0/0 C 192.168.10.64 is directly connected, FastEthernet0/0 S 192.168.10.128 [1/0] via 10.0.0.6

Was wird Router R2 mit einem Paket mit Ziel 192.168.10.129 tun?

- Verwerfen des Pakets

- Senden des Pakets über die Schnittstelle Serial0/0/0

- Senden des Pakets über die Schnittstelle Serial0/0/1

- Senden des Pakets über die Schnittstelle FastEthernet0/0

50. Welcher Befehl würde eine gültige IPv6-Standardroute erstellen?

- ipv6 route ::/0 fe80::1

- ipv6 route 2001:db8:acad:1::/64 ::1

- ipv6 route ::/0 2001:db8:acad:2::a

- ipv6 route ::/128 2001:db8:acad:1::1

51. Betrachten Sie den folgenden Befehl:

ip route 192.168.10.0 255.255.255.0 10.10.10.2 5

Was bedeutet die 5 am Ende des Befehls?

- Metrik

- Exit-Schnittstelle

- administrative Distanz

- maximale Anzahl von Hops zum 192.168.10.0/24 Netzwerk

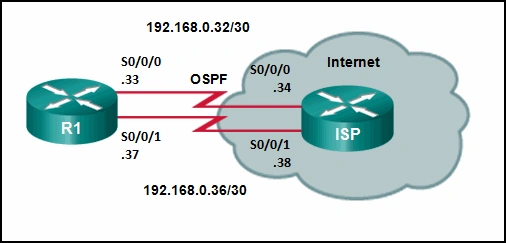

52. Sehen Sie sich die Abbildung an. Router R1 hat eine OSPF-Nachbarschaftsbeziehung mit dem ISP-Router über das Netzwerk 192.168.0.32. Die Netzwerkverbindung 192.168.0.36 soll als Backup dienen, wenn die OSPF-Verbindung ausfällt. Der Floating Static Route-Befehl ip route 0.0.0.0 0.0.0.0 S0/0/1 100 wurde auf R1 eingegeben und jetzt nutzt der Verkehr die Backup-Verbindung, auch wenn die OSPF-Verbindung aktiv ist und funktioniert. Welche Änderung sollte an dem statischen Route-Befehl gemacht werden, so dass der Datenverkehr nur den OSPF-Link benutzt, wenn er aktiv ist?

- Die Next-Hop-Nachbar-Adresse 192.168.0.36 hinzufügen.

- Die administrative Distanz auf 1 ändern.

- Das Zielnetzwerk auf 192.168.0.34 ändern.

- Die administrative Distanz auf 120 ändern.

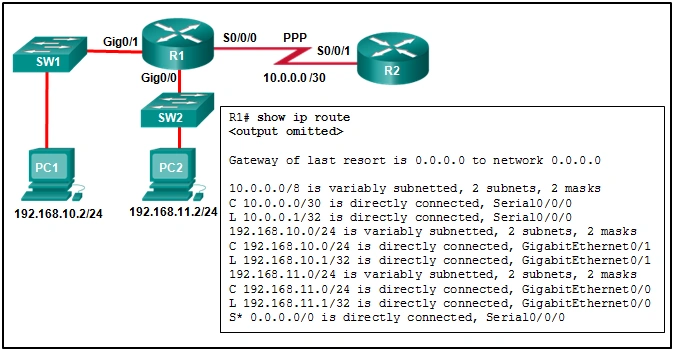

53. Sehen Sie sich die Abbildung an. Welche zwei Ereignisse treten ein, wenn ein Paket auf Schnittstelle Serial0/0/0 auf R1 mit einer Ziel-IP-Adresse von PC1 ankommt? (Wählen Sie zwei Antwortmöglichkeiten aus)

- Router R1 leitet das Paket über Gig0/0 weiter.

- Router R1 leitet das Paket über Gig0/1 weiter.

- Router R1 leitet das Paket über S0/0/0 weiter.

- Router R1 entkapselt das Paket und kapselt es in einem PPP-Frame ein.

- Router R1 entkapselt das Paket und kapselt es in einem Ethernet-Frame ein.

54. Ein Nachwuchstechniker fügte einem LAN-Router eine Route hinzu. Eine Traceroute zu einem Gerät im neuen Netzwerk ergab einen falschen Pfad und einen unerreichbar-Status. Was sollte getan oder überprüft werden?

- Überprüfen Sie die Konfiguration der Exit-Schnittstelle auf der neuen statischen Route.

- Stellen Sie sicher, dass die statische Route zum Server in der Routing-Tabelle vorhanden ist.

- Überprüfen Sie die Konfiguration auf der Floating Static Route und passen Sie die AD an.

- Erstellen Sie eine Floating Static Route zu diesem Netzwerk.

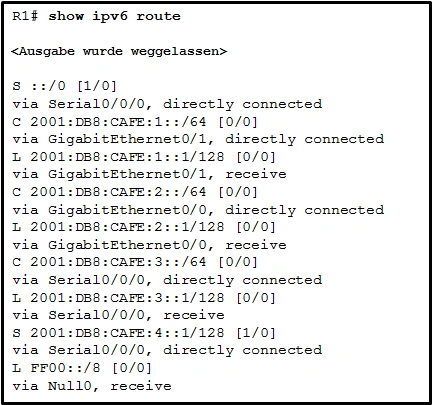

55. Sehen Sie sich die Abbildung an. Wie wurde die Hostroute 2001:DB8:CAFE:4::1/128 in der Routing-Tabelle eingerichtet?

- Die Route wurde automatisch eingerichtet, als eine IP-Adresse auf einer aktiven Schnittstelle konfiguriert wurde.

- Die Route wurde dynamisch von einem anderen Router erlernt.

- Die Route wurde manuell von einem Administrator eingegeben.

- Die Route wurde dynamisch durch Router R1 erstellt.