Modul 14 – 15 Kontrollprüfung: Prüfung zur Netzwerkanwendungskommunikation Antworten

1. Welches Flag des TCP-Headers wird als Antwort auf ein empfangenes FIN-Flag verwendet, um die Verbindung zwischen zwei Netzwerkgeräten zu beenden?

- RST

- FIN

- SYN

- ACK

2. Welche beiden Felder sind im TCP-Header, aber nicht im UDP-Header enthalten? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Zielport

- Fenster

- Sequenznummer

- Prüfsumme

- Quellport

3. Welches Feld im TCP-Header gibt den Status des Dreiwege-Handshake-Prozesses an?

- reserved (reserviert)

- checksum (Prüfsumme)

- control bits (Steuer-Bit)

- window (Fenster)

4. Was macht ein Client, wenn er UDP-Datagramme senden muss?

- Er sendet einen vereinfachten Drei-Wege-Handshake an den Server.

- Er sendet die Datagramme einfach.

- Er sendet dem Server ein Segment mit gesetztem SYN-Flag, um die Kommunikation zu synchronisieren.

- Er fragt den Server, ob dieser bereit ist, Daten zu empfangen.

5. Welche drei Anwendungsschichtprotokolle verwenden TCP? (Wählen Sie drei Antwortmöglichkeiten aus.)

- TFTP

- DHCP

- SNMP

- FTP

- SMTP

- HTTP

6. Wie werden Portnummern im TCP/IP-Kapselungsprozess verwendet?

- Wenn mehrere Verbindungen auftreten, die denselben Dienst verwenden, wird die Quellportnummer verwendet, um die einzelnen Verbindungen zu verfolgen.

- Zielportnummern werden automatisch zugewiesen und können nicht geändert werden.

- Quellport- und Zielportnummern werden zufällig generiert.

- Quellportnummern und Zielportnummern sind nicht erforderlich, wenn UDP das Transportschichtprotokoll für die Kommunikation ist.

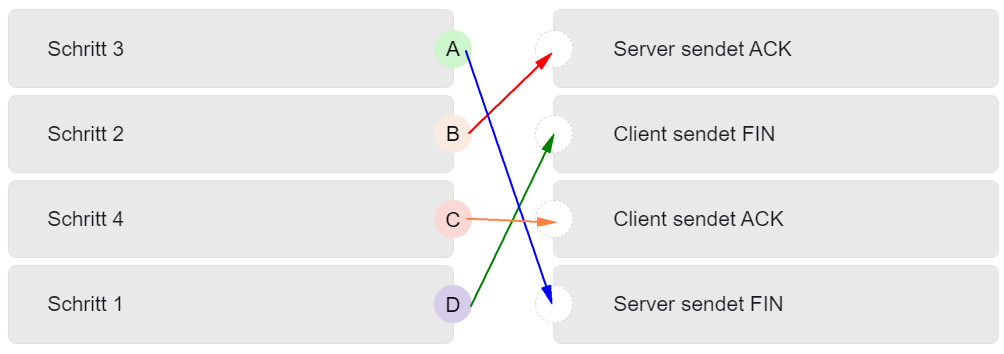

7. Eine Client-Anwendung muss eine TCP-Kommunikationssitzung mit einem Server beenden. Ordnen Sie die Schritte für den Beendigungsprozess in der Reihenfolge an, in der sie auftreten.

8. Welche wichtigen Informationen werden dem TCP/IP-Transportschicht-Header hinzugefügt, um die Kommunikation und Verbindungen mit einem Remote-Netzwerkgerät sicherzustellen?

- Physische Ziel- und Quelladressen

- Ziel- und Quellport-Nummern

- Timing und Synchronisierung

- Logische Netzwerkadressen für Ziel und Quelle

9. Welche zwei Merkmale treffen auf UDP-Sitzungen zu? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Übertragene Datensegmente werden verfolgt.

- Nicht bestätigte Datenpakete werden erneut übertragen.

- Empfangene Daten werden nicht bestätigt.

- Zielgeräte setzen Nachrichten wieder zusammen und leiten sie an eine Anwendung weiter.

- Zielgeräte empfangen Datenverkehr mit minimaler Verzögerung.

10. Welcher Faktor bestimmt die TCP-Fenstergröße?

- die Datenmenge, die das Ziel ohne Bestätigung verarbeiten kann

- die Datenmenge, die die Quelle ohne Bestätigung senden kann

- die Menge der zu übertragenden Daten

- die Anzahl der Dienste, die ein TCP-Segment enthält

11. Welche Informationen werden von TCP verwendet, um neu empfangene Segmente zusammenzusetzen und neu zu ordnen?

- Bestätigungsnummern

- Fragmentnummern

- Sequenznummern

- Port-Nummern

12. Welche beiden Anwendungen eignen sich am besten für UDP? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Anwendungen, die eine zuverlässige Übertragung erfordern

- Anwendungen, die einen gewissen Datenverlust tolerieren, aber keine Verzögerung dulden

- Anwendungen, die selbständig für Zuverlässigkeit sorgen

- Anwendungen, die eine Datenflusssteuerung benötigen

- Anwendungen, die eine Neuanordnung von Segmenten erfordern

13. Was ist ein Merkmal von UDP?

- UDP leitet Daten nur an das Netzwerk weiter, wenn das Ziel bereit ist, die Daten zu empfangen.

- UDP-Datagramme werden auf demselben Pfad übertragen und erreichen das Ziel in der richtigen Reihenfolge.

- Anwendungen, die UDP verwenden, gelten immer als unzuverlässig.

- UDP setzt die empfangenen Datagramme in der Reihenfolge zusammen, in der sie empfangen wurden.

14. Was sind zwei Rollen der Transportschicht in der Datenkommunikation eines Netzwerks? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Verfolgen der individuellen Kommunikation zwischen Anwendungen auf den Quell- und Zielhosts

- Durchführung einer zyklischen Redundanzprüfung des Frames auf Fehler

- Bereitstellen von Frame-Begrenzungen zur Identifizierung von Bits, die einen Rahmen bilden

- Identifizieren der richtigen Anwendung für jeden Kommunikationsfluss

- Bereitstellung der Schnittstelle zwischen Anwendungen und dem zugrunde liegenden Netzwerk, über das Nachrichten übertragen werden

15. Eine Fertigungsunternehmen abonniert bestimmte gehostete Dienste bei seinem ISP. Die benötigten Dienste umfassen gehostete Web-, Dateiübertragungs- und E-Mail-Dienste. Welche Protokolle repräsentieren diese drei wichtigen Anwendungen? (Wählen Sie drei Antwortmöglichkeiten aus.)

- HTTP

- DHCP

- FTP

- DNS

- SNMP

- SMTP

16. Welches Protokoll wird von einem Client verwendet, um sicher mit einem Webserver zu kommunizieren?

- KMU

- IMAP

- HTTPS

- SMTP

17. Welche OSI-Schicht liefert das Interface zwischen der Anwendung und dem darunterliegenden Netzwerk zur Übertragung von Nachrichten?

- Transportschicht

- Sitzungsschicht

- Anwendungsschicht

- Darstellungsschicht

18. Was ist ein wichtiges Merkmal des Peer-to-Peer-Netzwerkmodells?

- Soziale Netzwerke ohne das Internet

- Freigabe von Ressourcen ohne einen dedizierten Server

- Drucken im Netzwerk unter Verwendung eines Druckservers

- Wireless-Netzwerke

19. Welche Aussage über das Server-Message-Block-Protokoll trifft zu?

- Verschiedene SMB-Nachrichtentypen haben unterschiedliche Formate.

- Clients bauen eine langfristige Verbindung zum Server auf.

- SMB verwendet das FTP-Protokoll für die Kommunikation.

- SMB-Nachrichten können eine Sitzung nicht authentifizieren.

20. Welches Anwendungsschichtprotokoll verwendet Nachrichtentypen wie GET, PUT und POST?

- POP3

- SMTP

- DHCP

- DNS

- HTTP

21. Welche beiden Protokolle können Geräte verwenden, um E-Mails zu senden? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- SMTP

- IMAP

- POP

- POP3

- HTTP

- DNS

22. Welche Funktion erfüllt eine HTTP-GET-Nachricht?

- Sie ruft Client-E-Mails von einem E-Mail-Server über den TCP-Port 110 ab.

- Sie lädt Inhalte von einem Web-Client auf einen Webserver hoch.

- Sie sendet Fehlerinformationen von einem Webserver an eine Web-Client.

- Sie ruft eine HTML-Seite von einem Webserver ab.

23. Welches gängige Protokoll wird für Peer-to-Peer-Anwendungen wie WireShare, Bearshare und Shareaza verwendet?

- Ethernet

- Gnutella

- SMTP

- POP

24. Mit welchen Anwendungen oder Diensten können Hosts gleichzeitig als Client und Server fungieren?

- E-Mail-Anwendungen

- P2P Anwendungen

- Authentifizierungsdienste

- Client-Server-Anwendungen

25. Was ist ein Beispiel für eine Netzwerkkommunikation nach dem Client-Server-Modell?

- Ein Benutzer verwendet eMule, um eine Datei, die mit einem Freund geteilt wird, nach Kenntnis des Speicherortes herunterzuladen.

- Eine Workstation initiiert eine ARP-Anfrage, um die MAC-Adresse eines empfangenden Host zu ermitteln.

- Eine Workstation initiiert eine DNS-Anfrage, sobald der Benutzer www.cisco.com in der Adressleiste eines Webbrowsers eingibt.

- Ein Benutzer druckt ein Dokument an einem Drucker aus, der mit der Workstation eines Kollegen verbunden ist.

26. Worin besteht ein Vorteil von SMB gegenüber FTP?

- SMB ist zuverlässiger als FTP, da SMB TCP und FTP UDP verwendet.

- Nur SMB stellt zwei simultane Verbindungen zum Client her, so dass die Datenübertragung beschleunigt wird.

- Nur SMB ermöglicht Datenübertragungen in beide Richtungen.

- SMB-Clients stellen eine langfristige Verbindung mit dem Server her.

27. Was haben die Client-Server- und Peer-to-Peer-Netzwerkmodelle gemeinsam?

- Beide Modelle werden nur in kabelgebundenen Netzwerkumgebungen verwendet.

- Beide Modelle unterstützen Geräte in der Rolle des Servers und des Clients.

- Beide Modelle verfügen über dedizierte Server.

- Bei beiden Modellen müssen TCP/IP-basierte Protokolle verwendet werden.

28. Welche drei Aussagen beschreiben eine DHCP-Discover-Nachricht? (Wählen Sie drei Antworten.)

- Die Nachricht kommt von einem Server und enthält das Angebot einer IP-Adresse.

- Die Nachricht kommt von einem Client, der eine IP-Adresse anfordert.

- Die Absender-MAC-Adresse besteht aus 48 Einsen (FF-FF-FF-FF-FF-FF).

- Alle Hosts erhalten diese Nachricht, aber nur ein DHCP-Server antwortet.

- Nur der DHCP-Server erhält die Nachricht.

- Die Ziel-IP-Adresse lautet 255.255.255.255.

29. Welche drei Schichten des OSI-Modells bieten Netzwerkdienste an, die denen der Anwendungsschicht des TCP/IP-Modells entsprechen? (Wählen Sie drei Antworten.)

- Sicherungsschicht

- Darstellungsschicht

- Bitübertragungsschicht

- Anwendungsschicht

- Transportschicht

- Sitzungsschicht

30. Welches Szenario beschreibt eine Funktion, die von der Transportschicht zur Verfügung gestellt wird?

- Ein Mitarbeiter eines Unternehmens greift auf einen Webserver zu, der sich im Unternehmensnetzwerk befindet. Die Transportschicht formatiert die Webseite derart, dass sie richtig erscheint, unabhängig davon, welches Gerät zur Anzeige der Webseite verwendet wird.

- Ein Student hat zwei Browser-Fenster geöffnet, um auf zwei Websites zuzugreifen. Die Transportschicht sorgt dafür, dass die korrekte Webseite an das richtige Browser-Fenster gesendet wird.

- Ein Student spielt einen kurzen Web-basierten Film mit Ton ab. Der Film und der Ton werden im Transportschicht-Header kodiert.

- Ein Student ruft mit einem VoIP-Telefon aus dem Klassenzimmer zu Hause an. Die eindeutige Kennung des Telefons ist eine Transport-Layer-Adresse, die es erlaubt, ein anderes Netzwerk-Gerät im selben Netzwerk zu kontaktieren.

31. Ein PC, der mit einem Webserver kommuniziert, hat eine TCP-Windowgröße von 6.000 Byte beim Senden von Daten und eine Paketgröße von 1.500 Byte. Welches Byte der Informationen bestätigt der Webserver, nachdem er zwei Datenpakete vom PC erhalten hat?

- 6001

- 1500

- 3

- 3001

32. Ein Client erstellt ein Paket, das an einen Server übertragen werden soll. Der Client fordert HTTP-Dienst an. Welche Nummer wird als Zielportnummer im sendenden Paket eingesetzt?

- 80

- 69

- 53

- 67

33. Welches Protokoll oder welcher Dienst verwendet UDP für eine Client-zu-Server-Kommunikation und TCP für die Server-zu-Server-Kommunikation?

- SMTP

- DNS

- FTP

- HTTP

34. Welcher Port muss von der IANA angefordert werden, um für eine bestimmte Anwendung verwendet zu werden?

- Ein dynamischer Port

- Ein Quellport

- Ein privater Port

- Ein registrierter Port

35. In welchen beiden Situationen eignet sich UDP besser als TCP als Transportprotokoll? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- wenn Zielportnummern dynamisch vergeben werden

- wenn die Zustellung kein Problem darstellt

- wenn Anwendungen garantieren müssen, dass ein Paket korrekt, in der richtigen Reihenfolge und nicht doppelt ankommt

- wenn Anwendungen keine Zustellung der Daten garantieren müssen

- wenn ein schnellerer Zustellmechanismus benötigt wird

36. In welchem Netzwerkmodell würden eDonkey, eMule, BitTorrent, Bitcoin und LionShare verwendet?

- Point-to-Point

- Peer-to-Peer

- Client/Server

- Master-Slave

37. Welche drei Protokolle werden auf der Anwendungsschicht (Application Layer) des TCP/IP-Modells verwendet? (Wählen Sie drei Antwortmöglichkeiten aus.)

- POP3

- ARP

- DHCP

- FTP

- UDP

- TCP

38. Die Funktionen welcher drei Schichten des OSI-Modells werden von der Anwendungsschicht des TCP/IP-Modells ausgeführt? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Darstellungsschicht

- Sicherungsschicht

- Bitübertragungsschicht

- Anwendungsschicht

- Transportschicht

- Vermittlungsschicht

- Sitzungsschicht

39. Welche Art von Informationen ist in einem DNS-MX-Eintrag enthalten?

- Der FQDN des Alias, der zur Identifizierung eines Dienstes verwendet wird.

- Die IP-Adresse eines autoritativen Namensservers.

- Die IP-Adresse für einen FQDN-Eintrag.

- Der Domänenname, der Mail-Exchange-Servern zugeordnet ist.

40. Ein Client erstellt ein Paket, das an einen Server übertragen werden soll. Der Client fordert den POP3-Dienst an. Welche Nummer wird als Zielportnummer im sendenden Paket eingesetzt?

- 69

- 53

- 67

- 110

41. Warum nutzt HTTP TCP als Protokoll der Transportschicht?

- weil HTTP ein Best-Effort-Dienst ist

- weil HTTP eine zuverlässige Übertragung erfordert

- um die schnellstmögliche Download-Geschwindigkeit zu erreichen

- weil Übertragungsfehler problemlos toleriert werden können

42. Ein PC lädt eine große Datei von einem Server herunter. Das TCP-Fenster entspricht 1000 Bytes. Der Server sendet die Datei in 100-Byte-Segmenten. Wie viele Segmente sendet der Server, bevor er eine Bestätigung vom PC verlangt?

- 10 Segmente

- 100 Segmente

- 1000 Segmente

- 1 Segment

43. Welche Schicht des TCP/IP-Modells wird zur Datenformatierung, -komprimierung und -verschlüsselung verwendet?

- Internetwork

- Netzwerkzugriffsschicht

- Sitzungsschicht

- Anwendungsschicht

- Darstellungsschicht

44. Welches Netzwerkmodell wird verwendet, wenn ein Autor ein Dokument für ein Kapitel auf den Dateiserver eines Buchverlags hochlädt?

- Master-Slave

- Punkt-zu-Punkt

- Peer-to-Peer

- Client-Server

45. Was sind zwei Merkmale von Peer-to-Peer-Netzwerken? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Skalierbarkeit

- Datenfluss in eine Richtung

- dezentrale Ressourcen

- Ressourcenfreigabe ohne dedizierten Server

- zentralisierte Benutzerkonten

46. Welche drei Aussagen treffen auf UDP zu? (Wählen Sie drei Antwortmöglichkeiten aus.)

- UDP benötigt Anwendungsschichtsprotokolle zur Fehlererkennung.

- UDP bietet eine verbindungsorientierte schnelle Übertragung von Daten auf Schicht 3.

- UDP ist ein Protokoll mit geringem Overhead, das keine Sequenzierungs- oder Flusskontrollmechanismen bietet.

- UDP bietet anspruchsvolle Flusskontrollmechanismen.

- UDP benötigt IP zur Fehlererkennung und Wiederherstellung.

- UDP bietet grundlegende verbindungslose Transportschichtfunktionen.

47. Ein Client erstellt ein Paket, das an einen Server übertragen werden soll. Der Client fordert den TFTP-Dienst an. Welche Nummer wird als Zielportnummer im sendenden Paket eingesetzt?

- 67

- 69

- 80

- 53