Modul 4 – 7 Kontrollprüfung: Deutsches Formular B Prüfung zur Kommunikation zwischen Netzwerken Antworten

1. Ein Netzwerkadministrator misst die Übertragung von Bits über das Unternehmens-Backbone für eine geschäftskritische Finanzanwendung. Der Administrator bemerkt, dass der Netzwerkdurchsatz geringer zu sein scheint als die theoretische Datenübertragungsrate erwarten lässt. Welche drei Faktoren könnten die Differenzen im Durchsatz verursachen? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Die Datenübertragungsrate der WAN-Verbindung mit dem Internet.

- Die Zuverlässigkeit der Gigabit-Ethernet-Infrastruktur des Backbones.

- Die Art des Datenverkehrs, der über das Netzwerk übertragen wird.

- Die Latenz, die durch die Anzahl der Netzwerkgeräte verursacht wird, über die die Daten übertragen werden.

- Die Ausgereiftheit des auf die Daten angewendeten Kapselungsverfahrens.

- Das Datenverkehrsvolumen, das derzeit über das Netzwerk übertragen wird.

2. Was sind zwei Eigenschaften von Glasfaserkabeln? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Jedes Kabelpaar ist mit Metallfolie ummantelt.

- Sie kombinieren die Techniken Rauschunterdrückung, Abschirmung und Verdrillung, um Daten zu schützen.

- Sie werden weder durch EMI noch durch RFI beeinträchtigt.

- Sie bestehen in der Regel aus vier Paaren von Glasfaseradern.

- Sie sind teurer als UTP-Kabel.

3. Ordnen Sie die Situation der entsprechenden Nutzung der Netzwerkmedien zu.

Optionen der richtigen Auswahl zugeordnet.

| Kupferkabel | Glasfaserkabel | Drahtlos |

|---|---|---|

| Horizontale Verkabelungsstruktur | Backbone-Verkabelung in einem Unternehmen | Gastzugang in einem Coffee-Shop |

| Desktop-PCs in einem Unternehmensbüro | Langstreckennetze | Wartezimmer in einem Krankenhaus |

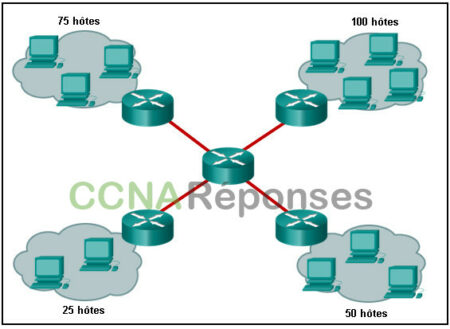

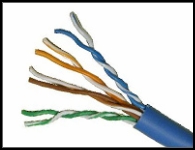

4. Siehe Grafik. Welche Verkabelungsart zeigt dies?

- Glasfaser

- UTP

- Koaxialkabel

- STP-Kabel

5. Welche beiden Geräte beinflussen häufig drahtlose Netzwerke? (2 Antworten.)

- Externe Festplatten

- Glühbirnen

- Schnurlose Telefone

- Mikrowellen

- Blu-ray-Player

- Heimkinos

6. Was ist eine primäre Rolle der physischen Schicht bei der Übertragung von Daten im Netzwerk?

- erzeugen von Signalen, die die Bits in jedem Frame auf dem Medium darstellen

- bestimmen, welchen Pfad Pakete in einem Netzwerk nehmen

- steuern des Zugriffs auf das Medium

- bereitstellen physischer Adressen für Geräte

7. Ein Netzwerk-Team vergleicht die physischen WAN-Topologien bezüglich des Anschlusses von Remote-Standorten an eine Zentrale. Welche Topologie bietet hohe Verfügbarkeit und verbindet einige, aber nicht alle Remote-Standorte?

- Teilvermaschtes Netz

- Vermaschtes Netz

- Punkt-zu-Punkt-Topologie

- Hub-and-Spoke-Topologie

8. Auf welche drei Arten wird die Medienzugangskontrolle in Netzwerken eingesetzt? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Die Protokolle der Sicherungsschicht definieren Regeln für den Zugang zu den verschiedenen Medien.

- Ethernet nutzt CSMA/CD.

- Der konflikt-basierte Zugriff wird auch als deterministisch bezeichnet.

- Netzwerke mit einem kontrollierten Zugriff haben aufgrund von Datenkollisionen eine geringere Leistung.

- 802.11 nutzt CSMA/CD.

- Die Medienzugriffskontrolle ermöglicht die Platzierung von Datenrahmen auf den Medien.

9. Welche Aussage beschreibt eine erweiterte Stern-Topologie?

- Endgeräte stellen eine Verbindung mit einer zentralen aktiven Netzwerkkomponente her, die wiederum eine Verbindung mit anderen zentralen aktiven Netzwerkkomponenten herstellt.

- Endgeräte sind durch einen Bus miteinander verbunden und jeder Bus stellt eine Verbindung mit einer zentralen aktiven Netzwerkkomponente her.

- Alle Endgeräte und aktiven Netzwerkkomponenten sind miteinander in Reihe verbunden.

- Jedes Endsystem ist über eine aktive Netzwerkkomponente mit seinem jeweiligen Nachbarn verbunden.

10. Was beinhaltet der Trailer eines Sicherungsschicht-Frames?

- Logische Adresse

- Physikalische Adresse

- Fehlererkennung

- Daten

11. Welcher Kommunikationstyp erfordert keine Medienzugriffskontrolle in der Sicherungsschicht

- Halbduplex

- Kontrollierter Zugriff

- Deterministisch

- Vollduplex

12. Welche drei Elemente sind typisch für alle Frame-Arten der Data-Link-Schicht? (Wählen Sie drei Antwortmöglichkeiten aus.)

- MTU size (MTU-Größe)

- Daten

- Trailer

- CRC-Wert

- Header

- Type field (Typfeld)

13. Welche Funktion hat der CRC-Wert im FCS-Feld eines Frames?

- Den Prüfsummen-Header für das Datenfeld im Frame zu berechnen

- Die Integrität des empfangenen Frames zu überprüfen

- Die logische Adresse des Frames zu überprüfen

- Die physische Adresse des Frames zu überprüfen

14. Welche Aussage charakterisiert die Frame-Header-Felder der Sicherungsschicht?

- Sie variieren je nach Protokoll.

- Sie verfügen alle über die Felder flow control und logical connection.

- Ethernet-Frame-Header-Felder enthalten Layer-3-Absender-und Zieladressen.

- Sie enthalten Informationen über Benutzer-Anwendungen.

15. Was ist ein Merkmal der LLC-Teilschicht?

- Sie stellt die notwendige logische Adressierung bereit, die das Gerät identifiziert.

- Sie ermöglicht die Begrenzung von Daten entsprechend den physischen Signalisierungsanforderungen des Mediums.

- Sie definiert Softwareprozesse, die Dienste für die Bitübertragungsschicht bereitstellen.

- Sie ergänzt Informationen im Frame, sodass mehrere Layer-3-Protokolle dieselbe Netzwerkschnittstelle und dieselben Medien verwenden können.

16. Welche Vorteile bietet die Store-and-Forward-Switching-Methode im Vergleich zur Cut-Through-Switching-Methode?

- Frame-Weiterleitung mit IPv4-Schicht-3 und -4-Informationen

- Kollisionserkennung

- Frame-Fehlerprüfung

- Schnellere Frame-Weiterleitung

17. Was ist ein Vorteil der Verwendung der Cut-Through-Switching-Methode anstelle der Store-and-Forward-Switching-Methode?

- ermöglicht eine schnelle Weiterleitungsentscheidung auf Basis der MAC-Quelladresse des Frames

- hat einen positiven Einfluss auf die Bandbreite durch Verwerfen der meisten ungültigen Frames

- bietet die Flexibilität, jede Kombination von Ethernet-Geschwindigkeiten zu unterstützen

- hat eine geringere Latenz für entsprechende High-Performance Computing-Anwendungen

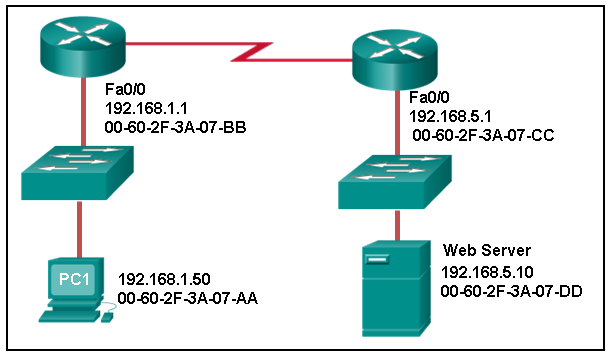

18. Sehen Sie sich die Abbildung an. Welche Ziel-MAC-Adresse besitzt der Ethernet-Frame beim Verlassen des Webservers, wenn das endgültige Ziel PC1 ist?

- 00-60-2F-3A-07-AA

- 00-60-2F-3A-07-BB

- 00-60-2F-3A-07-DD

- 00-60-2F-3A-07-CC

19. Was ist die Auto-MDIX-Funktion?

- Sie ermöglicht es einem Gerät, eine Schnittstelle automatisch für die Verwendung eines Straight-Through- oder Crossover-Kabels zu konfigurieren.

- Sie ermöglicht es einem Switch, die Weiterleitungsmethode dynamisch auszuwählen.

- Sie ermöglicht es einem Gerät, die Duplexeinstellungen eines Segments automatisch zu konfigurieren.

- Sie ermöglicht es einem Gerät, die Geschwindigkeit seiner Schnittstelle automatisch zu konfigurieren.

20. Ein Layer 2-Switch sendet eingehende Frames von einem 1000BASE-T-Port an einen Port, der mit einem 100Base-T-Netzwerk verbunden ist. Welche Methode der Pufferspeicherung ist am besten für diese Aufgabe geeignet?

- shared memory buffering

- level 1 cache buffering

- fixed configuration buffering

- port-based buffering

21. Was sind zwei Beispiele für die Cut-Through-Switching-Methode? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Store-and-Forward-Switching

- Fast-Forward-Switching

- CRC-Switching:

- QoS-Switching

- Fragment-Free-Switching

22. Welcher Teil des Ethernet-Frames wird zur Fehlerprüfung verwendet, wenn die Store-and-Forward-Switching-Methode verwendet wird?

- CRC im Trailer

- Protokolltyp im Header

- Quell-MAC-Adresse im Header

- Ziel-MAC-Adresse im Header

23. Ein Netzwerkadministrator verbindet zwei Switches mit einem Straight-Through-Kabel. Die Switches sind neu und wurden noch nicht konfiguriert. Welche drei Aussagen über die Verbindung treffen zu? (Wählen Sie drei Antworten.)

- Es ist keine Verbindung möglich, es sei denn, der Administrator tauscht das Kabel gegen ein gekreuztes Kabel aus.

- Die Verbindung zwischen den Switchen arbeitet im Vollduplex-Modus.

- Die Duplexfunktion muss manuell konfiguriert werden, da sie nicht automatisch ausgehandelt werden kann.

- Die Verbindung zwischen den Switchen arbeitet mit der schnellsten Geschwindigkeit, die von beiden Switches unterstützt wird.

- Die Auto-MDIX-Funktion konfiguriert die Schnittstellen derart, dass kein gekreuztes Kabel benötigt wird.

- Wenn beide Switches verschiedene Geschwindigkeiten unterstützen, arbeiten sie jeweils mit der eigenen schnellsten Geschwindigkeit.

24. Welchen Zweck hat das FCS-Feld in einem Frame?

- den CRC-Header für das Datenfeld zu berechnen

- festzustellen, ob Fehler bei Übertragung und Empfang aufgetreten sind

- die logische Adresse des sendenden Knotens zu prüfen

- die MAC-Adresse des sendenden Knotens abzubilden

25. Welches ist eine Multicast-MAC-Adresse?

- 01-00-5E-00-00-03

- FF-FF-FF-FF-FF-FF

- 5C-26-0A-4B-19-3E

- 00-26-0F-4B-00-3E

26. Welche Switching-Methode verwendet den CRC-Wert in einem Frame?

- Fragment-Free

- Fast-Forward

- Cut-Through

- Store-and-Forward

27. Sehen Sie sich die Abbildung an. Was ist bei dem gezeigten Abschluss fehlerhaft?

- Das Kupfergeflecht hätte nicht entfernt werden dürfen.

- Die Adern sind für den verwendeten Steckverbinder zu dick.

- Die nicht verdrillte Strecke jeder Ader ist zu lang.

- Es wird ein falscher Steckverbindertyp verwendet.

28. Öffnen Sie die PT-Aktivität. Führen Sie die Aufgaben der Aktivität aus und beantworten Sie die anschließende Frage.

Welchen Port verwendet Switch0, um Frames an den Host mit der IPv4-Adresse 10.1.1.5 zu senden?

- Fa0/1

- Fa0/5

- Fa0/11

- Fa0/9

29. Warum ist Glasfaser der Kupferverkabelung für die Verbindung von Gebäuden vorzuziehen? (Wählen Sie drei Antwortmöglichkeiten aus.)

- größeres Bandbreitenpotenzial

- größere Entfernungen möglich

- langlebige Verbindungen

- begrenzte Anfälligkeit für EMI/RFI

- geringere Installationskosten

- leicht unterbrechbar

30. Was bedeutet der Begriff „Dämpfung“ in der Datenkommunikation?

- Verstärkung eines Signals durch ein Netzwerkgerät

- Verlust der Signalstärke mit zunehmender Entfernung

- Zeit für ein Signal, um sein Ziel zu erreichen

- Übergang von Signalen von einem Kabelpaar auf ein Anderes

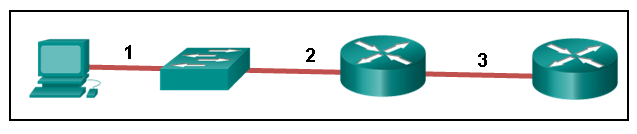

31. Sehen Sie sich die Abbildung an. Der PC ist mit dem Konsolen-Port des Switches verbunden. Alle anderen Verbindungen wurden über FastEthernet-Links hergestellt. Welche UTP-Kabeltypen können zum Verbinden der Geräte verwendet werden?

- 1 – Rollover-Kabel, 2 – Crossover-Kabel, 3 – Patch-Kabel

- 1 – Rollover-Kabel, 2 – Patch-Kabel, 3 – Crossover-Kabel

- 1 – Crossover-Kabel, 2 – Patch-Kabel, 3 – Rollover-Kabel

- 1 – Crossover-Kabel, 2 – Rollover-Kabel, 3 – Patch-Kabel

32. Welcher OSI Physical Layer Begriff beschreibt das physikalische Medium, das die Ausbreitung von Licht verwendet?

- Latenz

- Glasfaserkabel

- Datendurchsatz

- Durchsatz

33. Welche beiden Funktionen werden vom MAC-Sublayer der OSI-Data-Link-Schicht ausgeführt? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Hinzufügen von Informationen, die erkennen, welches Network-Layer-Protokoll für den Frame benutzt wird.

- Hinzufügen von Layer-2-Informationen zu Network-Layer-Daten.

- Kommunikation zwischen der Netzwerksoftware auf den oberen Ebenen und der Geräte-Hardware auf den unteren Ebenen.

- Bietet einen Mechanismus, mit dem mehrere Geräte über ein gemeinsam genutztes Medium kommunizieren können.

- Steuerung der Netzwerkkarte, die für das Senden und Empfangen von Daten auf dem physischen Medium verantwortlich ist.

34. Was passiert, wenn ein Switch einen Frame empfängt und er die Quell-MAC-Adresse in der MAC-Tabelle findet?

- Der Switch teilt den Eintrag der MAC-Adresstabelle mit allen verbundenen Switches.

- Der Switch leitet den Rahmen nicht weiter.

- Der Switch fügt ihn seiner MAC-Adresstabelle hinzu, die der Portnummer zugeordnet ist.

- Der Switch aktualisiert den Timer für diesen Eintrag.

35. Welche zwei Faktoren können neben der Kabellänge die Kommunikation über UTP-Kabel stören? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Übersprechen

- Datenübertragungsrate

- Größe des Netzwerks

- Signalmodulationstechnik

- Elektromagnetische Interferenz

36. Siehe Grafik. Welche Verkabelungsart zeigt dies?

- STP-Kabel

- UTP

- Koaxialkabel

- Glasfaser

37. Was verursacht bei der Verwendung von ungeschirmtem Twisted-Pair-Kupferkabel in einem Netzwerk ein Übersprechen innerhalb der Adernpaare?

- das Magnetfeld um die benachbarten Adernpaare

- die Verwendung von geflochtenem Draht zur Abschirmung der benachbarten Adernpaare

- die Reflexion der elektrischen Welle vom Kabelende

- die Kollision, die durch zwei Knoten verursacht wird, die versuchen, das Medium gleichzeitig zu verwenden

38. Was passiert während des Kapselungsprozesses in der Sicherungsschicht bei einem PC, der mit einem Ethernet-Netzwerk verbunden ist?

- Eine IP-Adresse wird hinzugefügt.

- Die logische Adresse wird hinzugefügt.

- Die physische Adresse wird hinzugefügt.

- Die Prozess-Port-Nummer wird hinzugefügt.

39. Welche drei Elemente sind in einem Ethernet-Header und einem Trailer enthalten? (Wählen Sie drei Antwortmöglichkeiten aus.)

- IP-Quelladresse

- Quell-MAC-Adresse

- Ziel-IP-Adresse

- Ziel-MAC-Adresse

- Fehlerprüfung

40. Welche Switching-Methode hat die geringste Latenz?

- Cut-Through

- Store-and-Forward

- Fragment-Free

- Fast-Forward

41. Bei welcher Frame-Weiterleitungsmethode wird der gesamte Frame empfangen und eine Fehlerprüfung mithilfe von CRC durchgeführt, bevor der Frame weitergeleitet wird?

- Cut-Through Switching

- Store-and-Forward-Switching

- Fragment-Free-Switching

- Fast-Forward-Switching

42. Welche zwei Aktionen werden von einem Cisco Switch durchgeführt? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Erstellen einer Routing-Tabelle basierend auf der ersten IP-Adresse im Frame-Header

- Erstellen und Verwalten einer MAC-Adresstabelle unter Verwendung der Quell-MAC-Adressen der Frames

- Weiterleiten von Frames mit unbekannten Ziel-IP-Adressen an das Standardgateway

- Weiterleiten von Frames über die Ziel-MAC-Adresse unter Verwendung der MAC-Adresstabelle

- Überprüfen der Ziel-MAC-Adresse, um neue Einträge zur MAC-Adresstabelle hinzuzufügen

43. Welche beiden Aussagen beschreiben Merkmale oder Funktionen der Logical-Link-Control-Teilschicht in Ethernet-Standards? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Logical Link Control ist in Software implementiert.

- Logical Link Control ist im IEEE 802.3-Standard spezifiziert.

- Die LLC-Teilschicht fügt einen Header und einen Trailer zu den Daten hinzu.

- Die Sicherungsschicht nutzt LLC, um mit den höheren Schichten der Protokollfamilie zu kommunizieren.

- Die LLC-Teilschicht ist für die Platzierung und das Abrufen von Frames in bzw. von den Medien zuständig.

44. Welcher OSI Physical Layer Begriff beschreibt das Maß für die Übertragung von Bits über ein Medium für einen bestimmten Zeitraum?

- Datendurchsatz

- Glasfaserkabel

- Luft

- Kupferkabel

45. Welche beiden Funktionen werden vom MAC-Sublayer der OSI-Data-Link-Schicht ausgeführt? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Implementierung eines Trailers, um Übertragungsfehler zu erkennen.

- Synchronisierung zwischen Quell- und Zielknoten.

- Hinzufügen von Informationen, die erkennen, welches Network-Layer-Protokoll für den Frame benutzt wird.

- Ermöglichen IPv4 und IPv6 die Verwendung derselben Netzwerkschnittstelle und -medien.

- Hinzufügen von Layer-2-Informationen zu Network-Layer-Daten.

46. Was passiert, wenn ein Switch einen Frame mit der Ziel-MAC-Adresse FF:FF:FF:FF:FF:FF:FF empfängt?

- Der Switch leitet den Frame auf alle Ports außer dem Eingangsport weiter.

- Der Switch teilt den Eintrag der MAC-Adresstabelle mit allen verbundenen Switches.

- Der Switch leitet den Rahmen nicht weiter.

- Der Switch sendet den Frame an einen verbundenen Router, da die Ziel-MAC-Adresse nicht lokal ist.

FALL 2:

- Der Host verarbeitet den Frame.

- Der Host gibt den Frame an den Switch zurück.

- Der Host antwortet dem Switch mit seiner eigenen IP-Adresse.

- Der Host leitet den Frame an alle anderen Hosts weiter.

47. Welche Aussage trifft für die CSMA/CD-Zugriffsmethode von Ethernet zu?

- Wenn ein Gerät ein Trägersignal hört und sendet, kann keine Kollision auftreten.

- Alle Netzwerkgeräte müssen vor der Übertragung das Medium daraufhin abhören, ob es belegt ist

- Geräte, die an einer Kollision beteiligt sind, benießen eine Übertragungspriorität nach Beendigung der Backoff-Zeit.

- Ein JAM-Signal bewirkt, dass nur Geräte, die die Kollision verursacht haben, einen Backoff-Algorithmus ausführen.

48. Welche Kommunikationsregel beschreibt CSMA/CD am besten?

- Zugriffsmethode

- Nachrichtenkapselung

- Flusskontrolle

- Nachrichtenkodierung

49. Welche beiden Aussagen beschreiben die Dienste, die von der Sicherungsschicht bereitgestellt werden? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Sie bieten eine zuverlässige Paketzustellung durch Verbindungsaufbau und Datenflusskontrolle.

- Sie verwalten den Zugriff von Frames auf die Netzwerkmedien.

- Sie packen verschiedene Layer 3-PDUs in ein Frame-Format, das mit der Netzwerkschnittstelle kompatibel ist.

- Sie definieren das End-to-End-Adressierungsschema.

- Sie stellen sicher, dass Anwendungsdaten entsprechend der Priorisierung übertragen werden.

- Sie verwalten den Pfad zwischen den Quell- und Zielgeräten während der Datenübertragung.

50. Welche beiden Felder oder Features untersucht Ethernet, um festzustellen, ob ein empfangener Frame an die Sicherungsschicht übergeben oder von der Netzwerkkarte (NIC) verworfen wird? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Frame-Prüfsumme

- Auto-MDIX

- Minimale Framegröße

- Quell-MAC-Adresse

- CEF

51. Welcher OSI Physical Layer Begriff beschreibt das physikalische Medium für Mikrowellenübertragungen?

- Latenz

- Datendurchsatz

- Durchsatz

- Luft

52. Welche beiden Funktionen werden vom MAC-Sublayer der OSI-Data-Link-Schicht ausgeführt? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Hinzufügen von Layer-2-Informationen zu Network-Layer-Daten.

- Kommunikation zwischen der Netzwerksoftware auf den oberen Ebenen und der Geräte-Hardware auf den unteren Ebenen.

- Hinzufügen von Informationen, die erkennen, welches Network-Layer-Protokoll für den Frame benutzt wird.

- Integration verschiedener physikalischer Technologien.

- Steuerung der Netzwerkkarte, die für das Senden und Empfangen von Daten auf dem physischen Medium verantwortlich ist.

53. Welche beiden Funktionen werden im LLC-Sublayer der OSI-Data-Link-Schicht ausgeführt? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Hinzufügen von Layer-2-Informationen zu Network-Layer-Daten.

- Ermöglichen IPv4 und IPv6 die Verwendung derselben Netzwerkschnittstelle und -medien.

- Bietet Sicherungsschicht-Adressierung.

- Implementierung eines Trailers, um Übertragungsfehler zu erkennen.

- Synchronisierung zwischen Quell- und Zielknoten.

54