Module 6-8 Kontrollprüfung: WAN-Konzepte – Prüfung – Antworten

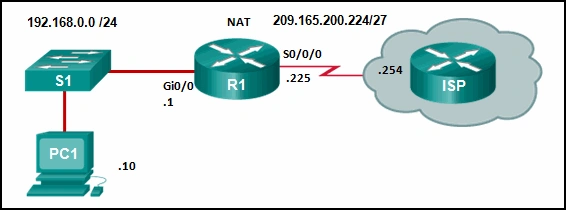

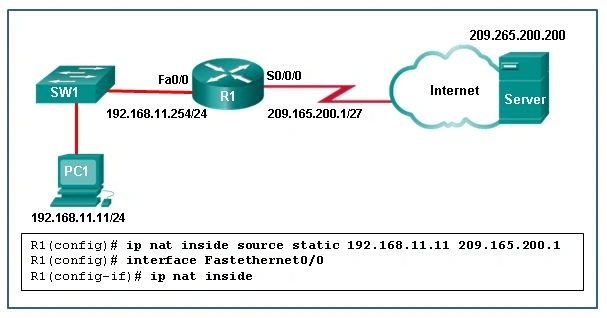

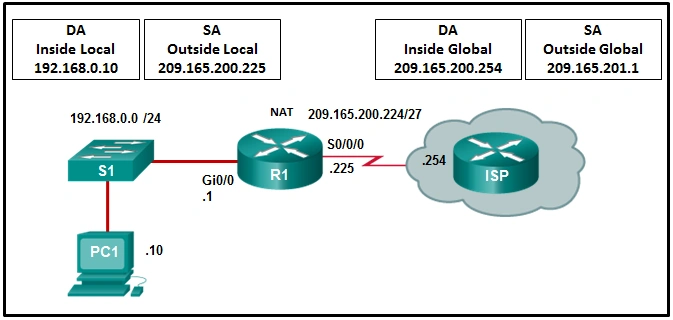

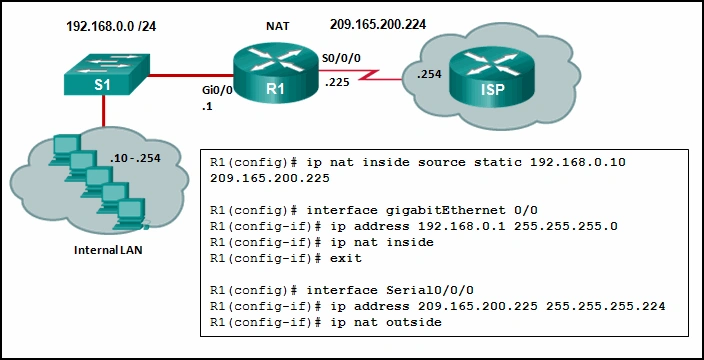

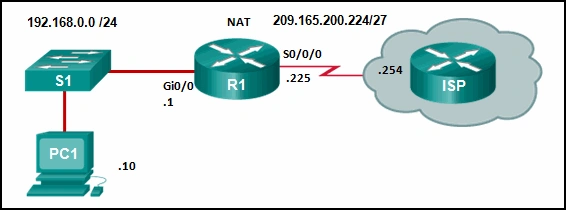

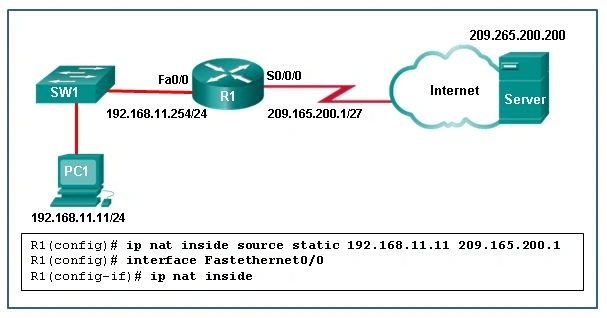

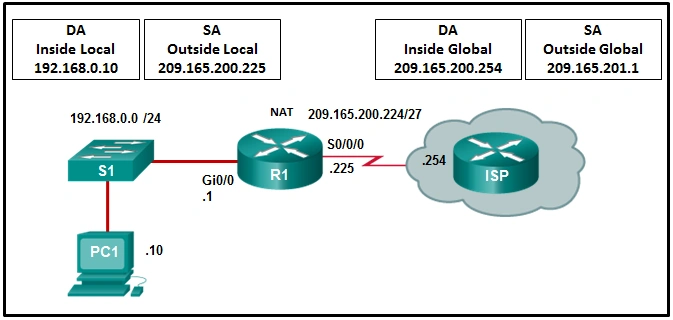

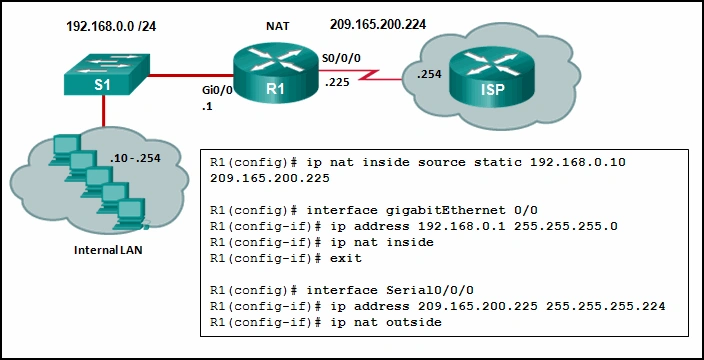

1. Beziehen Sie sich auf die Abbildung. Aus der Perspektive von R1, dem NAT-Router, welche Adresse ist die interne globale Adresse?

- 209.165.200.225

- 192.168.0.10

- 209.165.200.254

- 192.168.0.1

Erklärung: Es gibt vier Arten von Adressen in der NAT-Terminologie.

Inside local Adresse

Inside global Adresse

Outside local Adresse

Outside global Adresse.

Die Inside global Adresse von PC1 ist die Adresse, die der ISP als Quelladresse von Paketen sieht. In diesem Beispiel ist die IP-Adresse auf der seriellen Schnittstelle von R1, 209.165.200.224.

2. Welche zwei Adressen werden in einer statischen NAT-Konfiguration angegeben?

- inside global und outside local

- inside local und inside global

- inside local und outside global

- outside global und outside local

Erklärung: Die statische NAT-Konfiguration gibt eine einzelne inside local-Adresse und eine einzelne inside global-Adresse an.

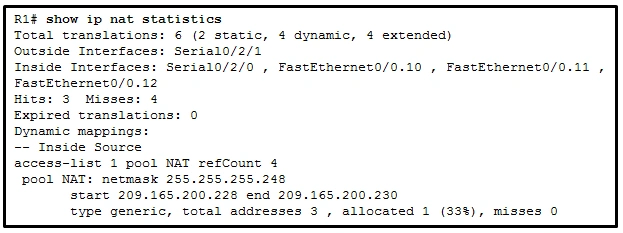

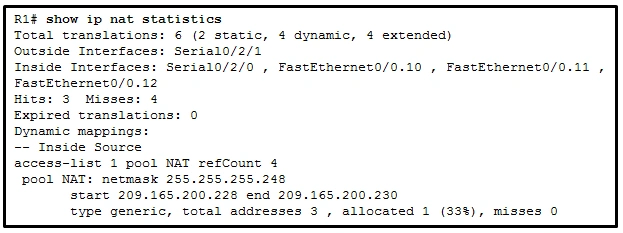

3. Sehen Sie sich die Abbildung an. Ein Netzwerkadministrator hat gerade Adressübersetzung konfiguriert und überprüft die Konfiguration. Welche drei Dinge kann der Administrator feststellen? (Wählen Sie drei.)

- Zwei Arten von NAT sind aktiviert.

- Eine Standard-Access-Liste mit der Nummer 1 wurde als Teil des Konfigurationsprozesses verwendet.

- Ein Port des Routers ist nicht an der Adressübersetzung beteiligt.

- Der Name des NAT-Pool ist refCount.

- Die Adressübersetzung funktioniert.

- Drei Adressen aus dem NAT-Pool werden von Hosts verwendet.

Erklärung: Die Befehle show ip nat statistics, show ip nat translationsund debug ip nat sind hilfreich bei der Überprüfung, ob NAT funktioniert und sind auch hilfreich bei der Behandlung von Problemen, die mit NAT verbunden sind. NAT funktioniert, wie vom Zähler für Treffer und Fehler angezeigt. Da es vier Fehler gibt, könnte ein Problem offensichtlich sein. Die Standard-Access-Liste mit der Nummer 1 wird verwendet, und der Übersetzung-Pool hat den Namen NAT, wie in der letzten Zeile der Ausgabe angezeigt. Sowohl statisches NAT als auch NAT-Overload werden verwendet, wie in der Zeile Total translatons zu sehen ist.

4.

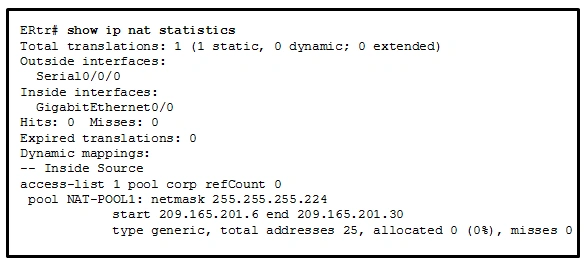

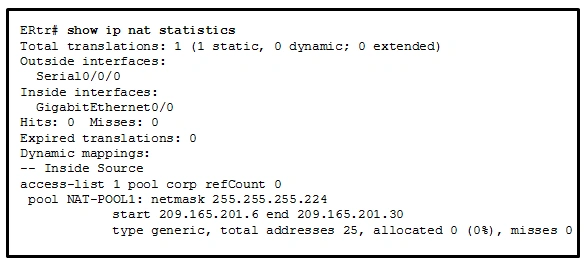

Sehen Sie sich die Abbildung an. Die NAT-Konfiguration wurde auf den Router wie folgt angewendet:

ERtr(config)# access-list 1 permit 10.0.0.0 0.255.255.255

ERtr(config)# ip nat pool corp 209.165.201.6 209.165.201.30 netmask 255.255.255.224

ERtr(config)# ip nat inside source list 1 pool corp overload

ERtr(config)# ip nat inside source static 10.10.10.55 209.165.201.4

ERtr(config)# interface gigabitethernet 0/0

ERtr(config-if)# ip nat inside

ERtr(config-if)# interface serial 0/0/0

ERtr(config-if)# ip nat outside

Ausgehend von der Konfiguration und der gezeigten Ausgabe, welche Aussage kann über den NAT-Status innerhalb der Organisation getätigt werden?

- Dynamisches NAT funktioniert, statisches NAT jedoch nicht.

- Es gibt zu wenig Informationen, um feststellen zu können, ob statisches und dynamisches NAT arbeiten.

- Statisches NAT funktioniert, dynamisches NAT jedoch nicht.

- NAT funktioniert.

Erklärung: Es gibt nicht genügend Informationen, weil der Router möglicherweise nicht mit dem Netzwerk verbunden ist, den Schnittstellen keine IP-Adressen zugeordnet sind oder der Befehl in der Mitte der Nacht eingegeben wurde. Die Ausgabe stimmt mit der vorgegebenen Konfiguration überein, es wurden also keine Tippfehler bei der Eingabe der NAT-Befehle gemacht.

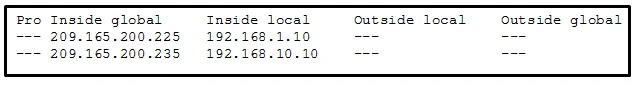

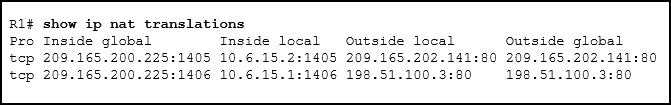

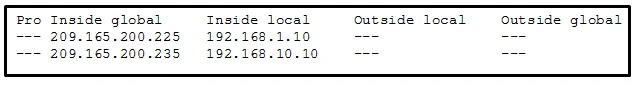

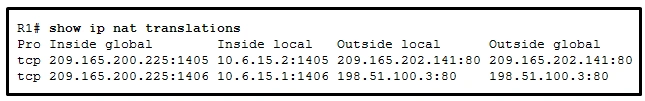

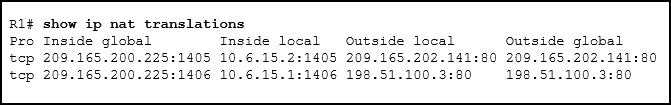

5. Sehen Sie sich die Abbildung an. Welche beiden Aussagen, basierend auf der in der Abbildung gezeigten Ausgabe, sind richtig? (Wählen Sie zwei.)

- Der Host mit der Adresse 209.165.200.235 wird auf Anfragen antworten, indem er die Absenderadresse 209.165.200.235 verwendet.

- Verkehr mit der Zieladresse eines öffentlichen Webservers wird von der IP-Adresse 192.168.1.10 stammen.

- Der Host mit der Adresse 209.165.200.235 wird auf Anfragen antworten, indem er die Absenderadresse 192.168.10.10 verwendet.

- Das Ausgabe ist das Ergebnis des Befehls show ip nat translations.

- Das Ausgabe ist das Ergebnis des Befehls show ip nat statistics.

Erklärung: Die Ausgabe in der Abbildung ist das Ergebnis des Befehls show ip nat translations. Statische NAT-Einträge sind immer in der NAT-Tabelle vorhanden, während dynamische Einträge nach einiger Zeit entfernt werden.

6. Welcher Adresstyp bezieht sich in NAT-Begriffen auf die global routebare IPv4-Adresse eines Zielhosts im Internet?

- outside global

- inside global

- inside local

- outside local

Erklärung: Aus der Perspektive eines NAT-Geräts werden interne globale Adressen von externen Benutzern verwendet, um interne Hosts zu erreichen. Inside local Adressen sind die Adressen, die internen Hosts zugewiesen sind. Outside global Adressen sind die Adressen von Zielen im externen Netzwerk. Outside local Adressen sind die eigentlichen privaten Adressen von Zielhosts hinter anderen NAT-Geräten.

7. Sehen Sie sich die Abbildung an. Was muss getan werden, um die statische NAT-Konfiguration auf R1 zu vervollständigen?

- Die Schnittstelle S0/0/0 sollte mit dem Befehl ip nat outside konfiguriert werden.

- Die Schnittstelle Fa0/0 sollte mit dem Befehl no ip nat inside konfiguriert werden.

- R1 sollte mit dem Befehl ip nat inside source static 209.165.200.200 192.168.11.11 konfiguriert werden.

- R1 sollte mit dem Befehl ip nat inside source static 209.165.200.1 192.168.11.11 konfiguriert werden.

Erklärung: Damit NAT-Übersetzungen richtig funktionieren, muss sowohl eine innere- und eine äußere Schnittstelle für die NAT-Übersetzung auf dem Router konfiguriert werden.

8. Welchen Nachteil hat es, wenn beide Seiten einer Kommunikation PAT verwenden?

- Die Sicherheit der Kommunikation wird negativ beeinflusst.

- Die Flexibilität der Verbindungen mit dem Internet wird reduziert.

- End-to-End-IPv4-Rückverfolgbarkeit geht verloren.

- Host-IPv4-Adressierung ist kompliziert.

Erklärung: Mit dem Einsatz von NAT, insbesondere PAT, geht Ende-zu-Ende-Rückverfolgbarkeit verloren. Das liegt daran, dass die Host-IP-Adresse in den Paketen während einer Kommunikation übersetzt wird, wenn sie das Netzwerk verlässt oder wieder eintritt. Mit dem Einsatz von NAT/PAT werden sowohl die Flexibilität der Verbindungen mit dem Internet als auch die Sicherheit tatsächlich verbessert. Host-IPv4-Adressierung wird durch DHCP zur Verfügung gestellt und hängt nicht mit NAT/PAT zusammen.

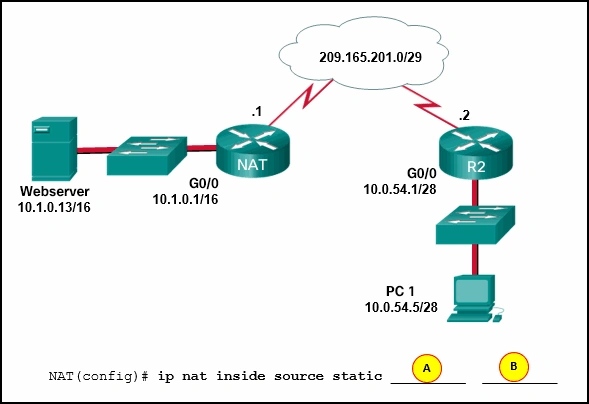

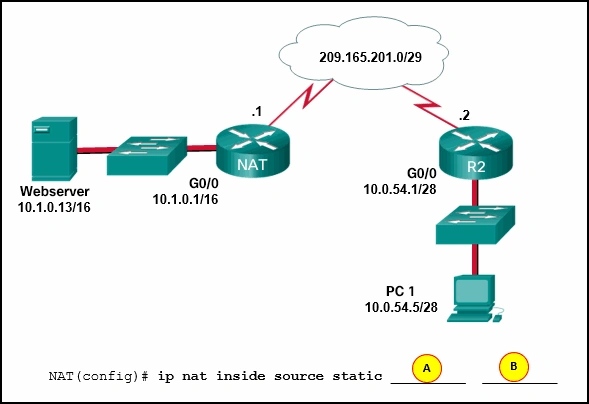

9. Sehen Sie sich die Abbildung an. Statische NAT ist konfiguriert, um PC 1 Zugang zum Webserver im internen Netzwerk zu ermöglichen. Welche zwei Adressen werden anstelle von A und B benötigt, um die statische NAT-Konfiguration abzuschließen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- B = 209.165.201.7

- A = 10.1.0.13

- A = 209.165.201.2

- B = 10.0.254.5

- B = 209.165.201.1

Erklärung: Statische NAT ist eine Eins-zu-Eins-Zuordnung zwischen einer internen lokalen Adresse und einer internen globalen Adresse. Durch Nutzung der statischen NAT können externe Geräte mithilfe der internen globalen Adressen Verbindungen mit internen Geräten herstellen. Die NAT-Geräte übersetzen die interne globale Adresse in die interne lokale Adresse des Zielhosts.

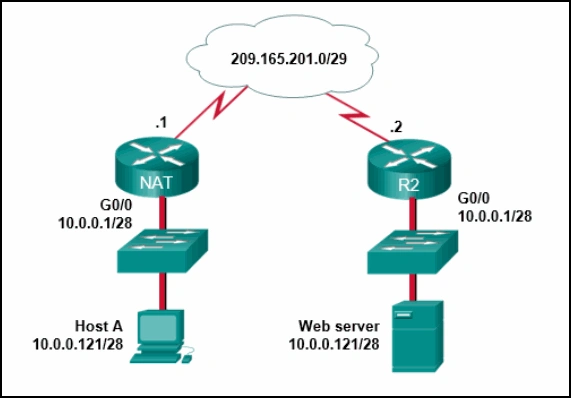

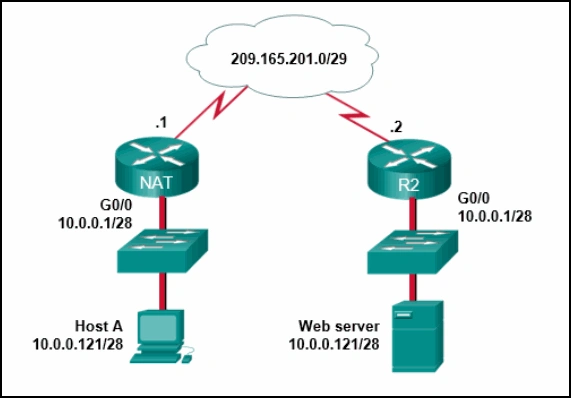

10. Beziehen Sie sich auf die Abbildung. Welche Art von NAT-Adresse ist aus der Perspektive der Benutzer hinter dem NAT-Router 209.165.201.1?

- outside global

- inside local

- outside local

- inside global

Erklärung: Aus der Sicht der Benutzer hinter NAT werden inside global-Adressen von externen Benutzern verwendet, um interne Hosts zu erreichen. Inside local-Adressen sind die Adressen, die internen Hosts zugewiesen sind. Outside global-Adressen sind die Adressen von Zielen im externen Netzwerk. Outside local-Adressen sind die eigentlichen privaten Adressen von Zielhosts hinter anderen NAT-Geräten.

11. Welche zwei Technologien werden als private WAN-Infrastrukturen kategorisiert? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Kabel

- Frame Relay

- DSL

- MetroE

- VPN

Erklärung: Private WAN-Technologien umfassen Mietleitungen, Dialup, ISDN, Frame Relay, ATM, Ethernet WAN (ein Beispiel ist MetroE), MPLS und VSAT.

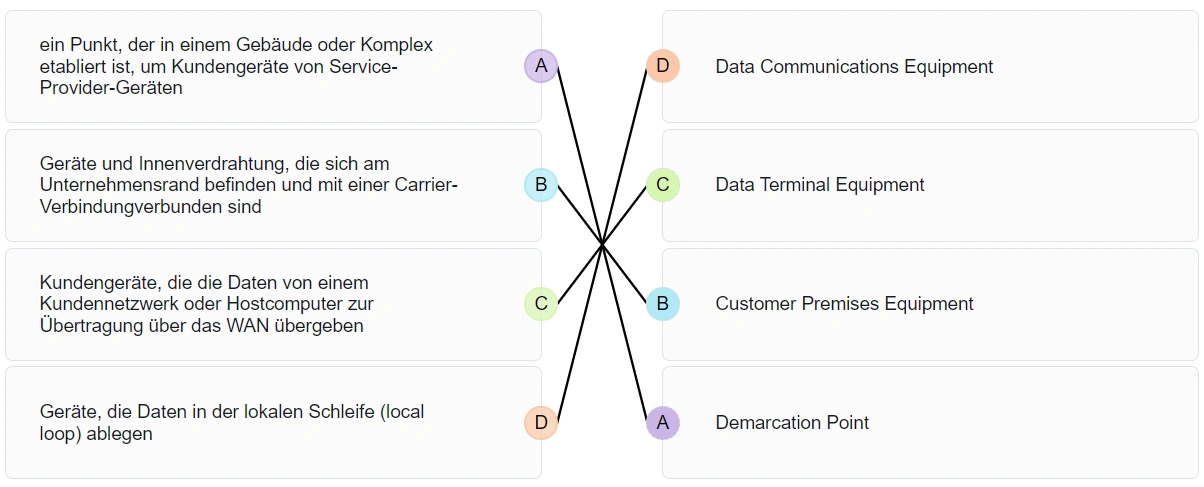

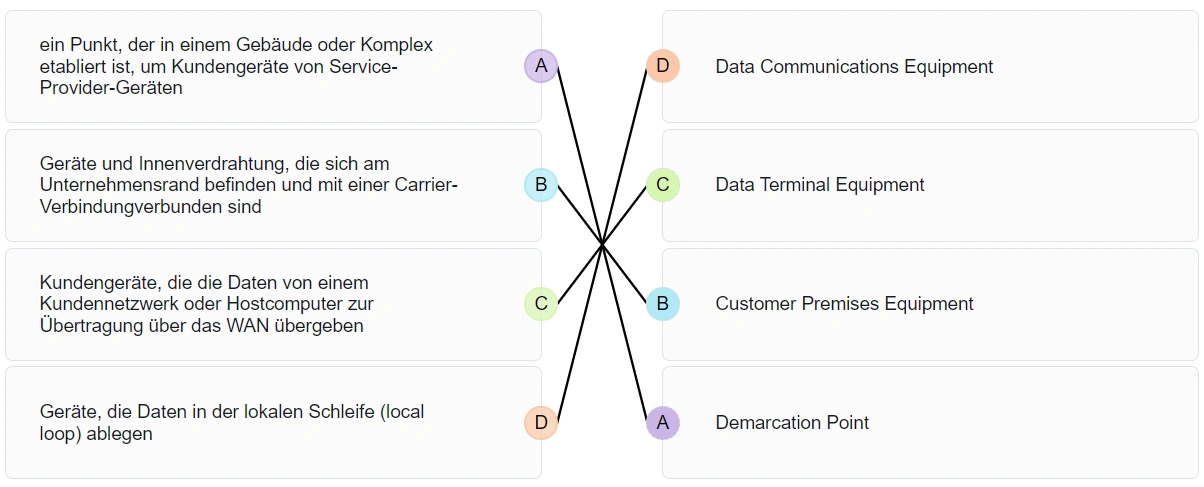

12. Ordnen Sie jede Komponente einer WAN-Verbindung der entsprechenden Beschreibung zu.

Erklärung: Bringen Sie die Optionen in die folgende Reihenfolge:

| Geräte, die Daten in der lokalen Schleife (local loop) ablegen |

Data Communications Equipment |

| Geräte und Innenverdrahtung, die sich am Unternehmensrand befinden und mit einer Carrier-Verbindungverbunden sind |

Customer Premises Equipment |

| ein Punkt, der in einem Gebäude oder Komplex etabliert ist, um Kundengeräte von Service-Provider-Geräten |

Demarcation Point |

| Kundengeräte, die die Daten von einem Kundennetzwerk oder Hostcomputer zur Übertragung über das WAN übergeben |

Data Terminal Equipment |

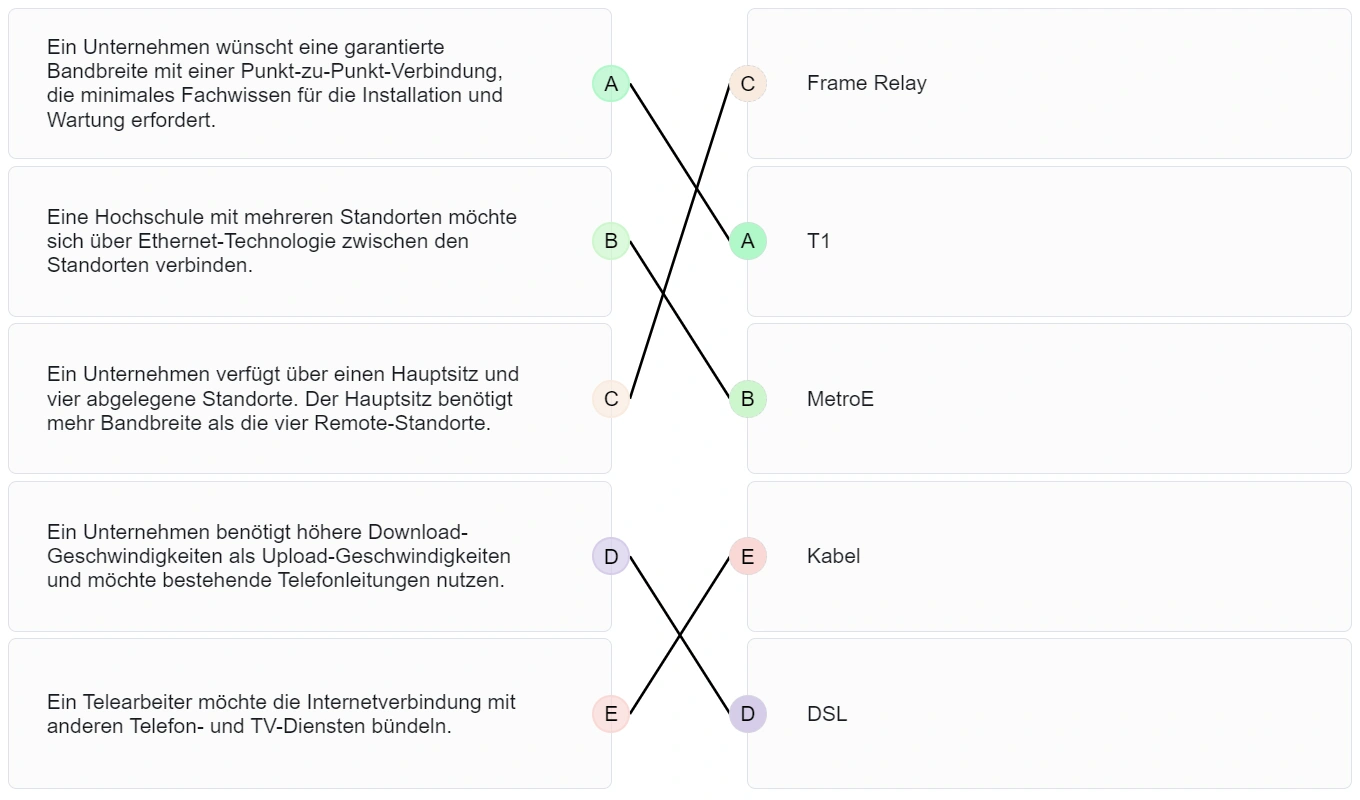

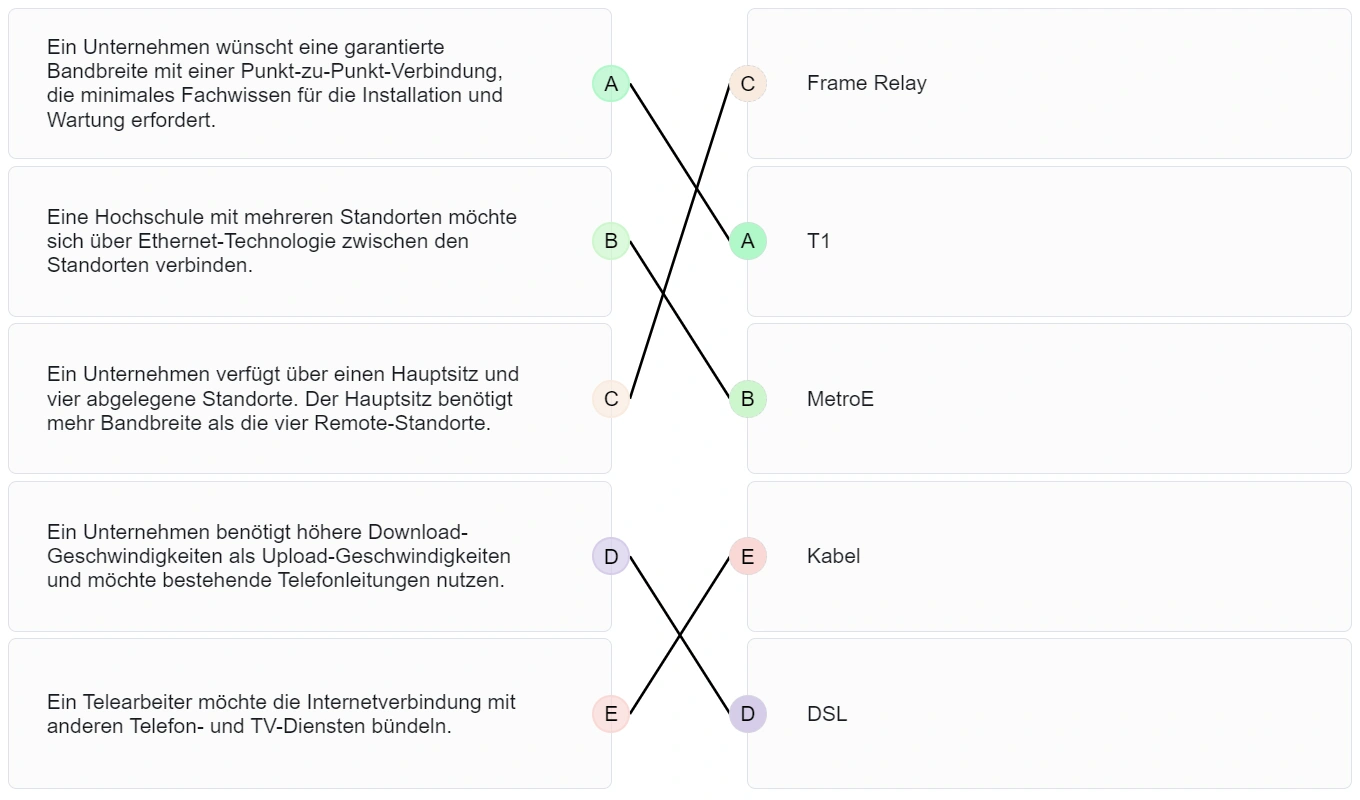

13. Ordnen Sie das Szenario der WAN-Lösung zu.

Erklärung: Platzieren Sie die Optionen in der folgenden Reihenfolge:

| Ein Telearbeiter möchte die Internetverbindung mit anderen Telefon- und TV-Diensten bündeln. |

Kabel |

| Ein Unternehmen benötigt höhere Download-Geschwindigkeiten als Upload-Geschwindigkeiten und möchte bestehende Telefonleitungen nutzen. |

DSL |

| Ein Unternehmen verfügt über einen Hauptsitz und vier abgelegene Standorte. Der Hauptsitz benötigt mehr Bandbreite als die vier Remote-Standorte. |

Frame Relay |

| Eine Hochschule mit mehreren Standorten möchte sich über Ethernet-Technologie zwischen den Standorten verbinden. |

MetroE |

| Ein Unternehmen wünscht eine garantierte Bandbreite mit einer Punkt-zu-Punkt-Verbindung, die minimales Fachwissen für die Installation und Wartung erfordert. |

T1 |

14. Welches Netzwerkszenario erfordert die Verwendung eines WAN?

- Mitarbeiterarbeitsplätze müssen dynamisch zugewiesene IP-Adressen abrufen.

- Mitarbeiter müssen auf Webseiten zugreifen, die auf den Unternehmenswebservern in der DMZ innerhalb ihres Gebäudes gehostet werden.

- Mitarbeiter müssen sich während der Reise über ein VPN mit dem Unternehmens-E-Mail-Server verbinden.

- Mitarbeiter in der Zweigstelle müssen Dateien für die Zentrale freigeben, die sich in einem separaten Gebäude im selben Campus-Netzwerk befindet.

Erklärung: Wenn reisende Mitarbeiter über eine WAN-Verbindung mit einem Unternehmens-E-Mail-Server verbinden müssen, erstellt das VPN einen sicheren Tunnel zwischen einem Mitarbeiter-Laptop und dem Unternehmensnetzwerk über die WAN-Verbindung. Dynamische IP-Adressen über DHCP zu erhalten ist eine Funktion der LAN-Kommunikation. Die gemeinsame Nutzung von Dateien zwischen separaten Gebäuden auf einem Firmencampus erfolgt über die LAN-Infrastruktur. Eine DMZ ist ein geschütztes Netzwerk innerhalb der Unternehmens-LAN-Infrastruktur.

15. Welche zwei Algorithmen können Teil einer IPSec-Richtlinie sein, um Verschlüsselung und Hashing bereitzustellen, um interessanten Datenverkehr zu schützen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

Erklärung: Das IPsec-Framework verwendet verschiedene Protokolle und Algorithmen, um Datenvertraulichkeit und -integrität, Authentifizierung und einen sicheren Schlüsselaustausch sicherzustellen. Zwei Algorithmen, die innerhalb einer IPSec-Richtlinie zum Schutz interessanter Datenverkehr verwendet werden können, sind AES, ein Verschlüsselungsprotokoll, und SHA, ein Hashalgorithmus.

16. Welches Protokoll erstellt mithilfe einer Reihe von Protokollen eine virtuelle Punkt-zu-Punkt-Verbindung zum unverschlüsselten Tunnel-Datenverkehr zwischen Cisco-Routern?

Erklärung: GRE (Generic Routing Encapsulation) ist ein von Cisco entwickeltes Tunnelprotokoll, das den Multiprotocol-Datenverkehr zwischen Cisco Remote-Routern kapselt. GRE verschlüsselt keine Daten. OSPF ist ein Open-Source-Routingprotokoll. IPsec ist eine Protokollsuite für den Austausch von Informationen, die verschlüsselt und überprüft werden können. IKE (Internet Key Exchange) ist ein zusammen mit IPsec eingesetzter Standard für die Schlüsselverwaltung.

17. Welches ist eine Anforderung eines Site-to-Site-VPN?

- Es erfordert ein VPN-Gateway an jedem Ende des Tunnels, um Datenverkehr zu verschlüsseln und zu entschlüsseln.

- Es erfordert, dass Hosts VPN-Client-Software verwenden, um Datenverkehr zu kapseln.

- Es erfordert eine Client/Server-Architektur.

- Es erfordert die Platzierung eines VPN-Servers am Rand des Unternehmensnetzwerks.

Erklärung: Site-to-Site-VPNs sind statisch und werden verwendet, um ganze Netzwerke zu verbinden. Hosts kennen das VPN nicht und senden TCP/IP-Datenverkehr an VPN-Gateways. Das VPN-Gateway ist verantwortlich für die Kapselung des Datenverkehrs und die Weiterleitung durch den VPN-Tunnel an ein Peer-Gateway am anderen Ende, das den Datenverkehr entkapselt.

18. Welcher Algorithmus wird mit IPsec verwendet, um Datenvertraulichkeit zu gewährleisten?

- SHA

- Diffie-Hellman

- RSA

- AES

- MD5

Erklärung: Das IPsec-Framework verwendet verschiedene Protokolle und Algorithmen, um Datenvertraulichkeit, Datenintegrität, Authentifizierung und sicheren Schlüsselaustausch zu gewährleisten. Zwei gängige Algorithmen, die verwendet werden, um sicherzustellen, dass Daten nicht abgefangen und geändert werden (Datenintegrität) sind MD5 und SHA. AES ist ein Verschlüsselungsprotokoll und bietet Datenvertraulichkeit. DH (Diffie-Hellman) ist ein Algorithmus, der für den Schlüsselaustausch verwendet wird. RSA ist ein Algorithmus, der für die Authentifizierung verwendet wird.

19. Welche IPsec-Sicherheitsfunktion gewährleistet, dass die über eine VPN-Verbindung empfangenen Daten nicht verändert wurden?

- Vertraulichkeit

- Secure Key Exchange

- Authentifizierung

- Integrität

Erklärung: Integrität ist eine IPsec-Funktion und stellt unter Einsatz eines Hash-Algorithmus sicher, dass Daten unverändert am Zielort ankommen. Vertraulichkeit ist eine IPsec-Funktion, die Datenübertragungen mit Verschlüsselung und einem Schlüssel schützt. Authentifizierung ist eine IPsec-Funktion, die Benutzern und Geräten anhand von gültigen Authentifizierungsfaktoren Zugriff erteilt. Sicherer Schlüsselaustausch (Secure Key Exchange) ist eine IPsec-Funktion, mit der zwei Peers ihre privaten Schlüssel geheim halten und ihre öffentlichen Schlüssel austauschen können.

20. Was sind zwei Hashing-Algorithmen, die mit IPsec AH verwendet werden, um Authentizität zu garantieren? (Wählen Sie zwei Antwortmöglichkeiten aus.)

Erklärung: Das IPsec-Framework verwendet verschiedene Protokolle und Algorithmen, um Datenvertraulichkeit und -integrität, Authentifizierung und einen sicheren Schlüsselaustausch sicherzustellen. Zwei gängige Algorithmen, mit denen sichergestellt wird, dass Daten nicht abgefangen und geändert werden (Datenintegrität und Authentizität), sind MD5 und SHA.

21. Welche VPN-Lösung ermöglicht die Verwendung eines Webbrowsers, um einen sicheren Remote-Access-VPN-Tunnel zum ASA zu etablieren?

- clientless SSL

- client-based SSL

- Site-to-Site mit einem vordefinierten Schlüssel

- Site-to-Site mithilfe einer ACL

Erklärung: Wenn ein Webbrowser verwendet wird, um sicher auf das Unternehmensnetzwerk zuzugreifen, muss der Browser eine sichere Version von HTTP verwenden, um SSL-Verschlüsselung bereitzustellen. Ein VPN-Client muss nicht auf dem Remote-Host installiert werden, daher wird eine clientlose SSL-Verbindung verwendet.

22. Beziehen Sie sich auf die Abbildung. R1 ist für statisches NAT konfiguriert. Welche IP-Adresse werden Internet-Hosts verwenden, um PC1 zu erreichen?

- 192.168.0.1

- 192.168.0.10

- 209.165.200.225

- 209.165.201.1

Erklärung: Beim statischen NAT wird eine einzelne interne lokale Adresse, in diesem Fall 192.168.0.10, auf eine einzelne interne globale Adresse, in diesem Fall 209.165.200.225, abgebildet. Internet-Hosts senden Pakete an PC1 und verwenden als Zieladresse die inside-global-Adresse 209.165.200.225.

23. Öffnen Sie die PT-Aktivität.Führen Sie die Aufgaben in der Aktivitätsanleitung aus und beantworten Sie anschließend die Frage.

Welches Problem führt dazu, dass PC-A nicht mit dem Internet kommunizieren kann?

- Dieser Router sollte so konfiguriert werden, dass er statische NAT anstelle von PAT verwendet.

- Die im NAT-Prozess verwendete ACL verweist auf das falsche Subnetz.

- Die statische Route sollte nicht auf die Schnittstelle verweisen, sondern auf die externe Adresse.

- Der Befehl ip nat inside source bezieht sich auf die falsche Schnittstelle.

- Die NAT-Schnittstellen sind nicht korrekt zugewiesen.

Erklärung: Die Ausgabe von show ip nat statistics zeigt, dass das Inside Interface FastEthernet0/0 ist, dass aber keine Schnittstelle als Outside Interface festgelegt wurde. Dies kann behoben werden, indem der Befehl ip nat außerhalb der Schnittstelle Serial0/0/0 hinzugefügt wird.

24. Welche Aussage beschreibt ein VPN?

- VPNs verwenden dedizierte physische Verbindungen, um Daten zwischen entfernten Benutzern zu übertragen.

- VPNs verwenden logische Verbindungen, um öffentliche Netzwerke über das Internet zu erstellen.

- VPNs verwenden Open-Source-Virtualisierungssoftware, um den Tunnel über das Internet zu erstellen.

- VPNs verwenden virtuelle Verbindungen, um ein privates Netzwerk über ein öffentliches Netzwerk zu erstellen.

Erklärung: Ein VPN ist ein privates Netzwerk, das über ein öffentliches Netzwerk erstellt wird. Anstatt dedizierte physische Verbindungen zu verwenden, verwendet ein VPN virtuelle Verbindungen, die über ein öffentliches Netzwerk zwischen zwei Netzwerkgeräten geleitet werden.

25. Wie wird „Tunneling“ in einem VPN durchgeführt?

- Alle Pakete zwischen zwei Hosts werden einem einzigen physischen Medium zugewiesen, um sicherzustellen, dass die Pakete privat gehalten werden.

- Pakete werden so getarnt, dass sie wie andere Arten von Datenverkehr aussehen, damit sie von potenziellen Angreifern ignoriert werden.

- Zwischen Quell- und Zielgerät wird für die Dauer der Verbindung eine dedizierte Leitung aufgebaut.

- Neue Header von einem oder mehreren VPN-Protokollen kapseln die Originalpakete.

Erklärung: Pakete in einem VPN werden mit den Headern eines oder mehrerer VPN-Protokolle eingekapselt, bevor sie über das Netzwerk eines Drittanbieters gesendet werden. Dies wird als „Tunneling“ bezeichnet. Diese äußeren Header können verwendet werden, um die Pakete weiterzuleiten, die Quelle zu authentifizieren und zu verhindern, dass nicht autorisierte Benutzer den Inhalt der Pakete lesen können.

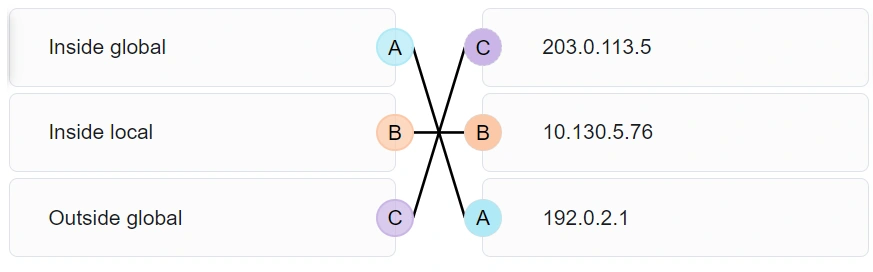

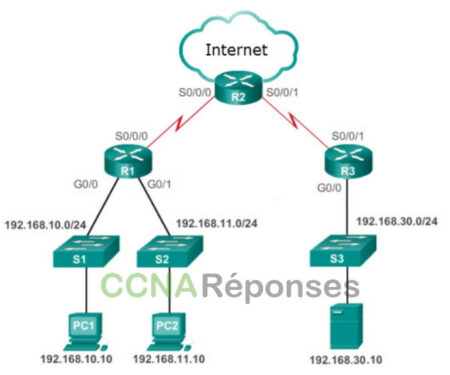

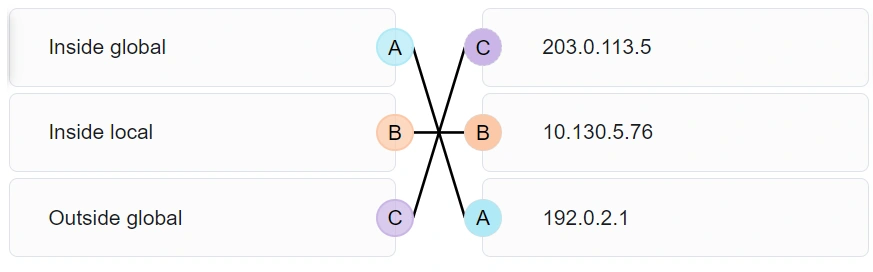

26. Sehen Sie sich die Abbildung an. Der PC sendet ein Paket an den Server im Remote-Netzwerk. Router R1 führt NAT-overload durch. Ordnen Sie aus Sicht des PCs dem NAT-Adresstyp die richtige IP-Adresse zu.

Erklärung: Platzieren Sie die Optionen in der folgenden Reihenfolge:

| Outside global |

203.0.113.5 |

| Inside global |

192.0.2.1 |

| Inside local |

10.130.5.76 |

27. Welche zwei Aussagen über die Beziehung zwischen LANs und WANs sind wahr? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- WANs werden in der Regel durch mehrere ISPs betrieben, während LANs in der Regel von einzelnen Organisationen oder Personen betrieben werden.

- WANs müssen öffentliches Eigentum sein, aber LANs können entweder im Besitz öffentlicher oder privater Einrichtungen sein.

- WANs verbinden LANs mit einer geringeren Bandbreite als LANs ihre internen Endgeräte verbinden.

- Sowohl LANs als auch WANs verbinden Endgeräte.

- LANs verbinden mehrere WANs miteinander.

Erklärung: Obwohl LANs und WANs dieselben Netzwerkmedien und Zwischengeräte einsetzen können, dienen sie sehr unterschiedlichen Bereichen und Zwecken. Der administrative und geografische Umfang eines WAN ist größer als der eines LAN. Bandbreitengeschwindigkeiten sind bei WANs aufgrund ihrer erhöhten Komplexität langsamer. Das Internet ist ein Netzwerk von Netzwerken, das unter öffentlicher oder privater Verwaltung funktionieren kann.

28. Was verwendet NAT overloading, um mehrere interne Hosts zu verfolgen, die eine Inside global-Adresse verwenden?

- MAC-Adressen

- IP-Adressen

- Port-Nummern

- autonomous system Nummern

Erklärung: NAT overloading, auch bekannt als Port Address Translation (PAT), verwendet Portnummern, um zwischen mehreren internen Hosts zu unterscheiden.

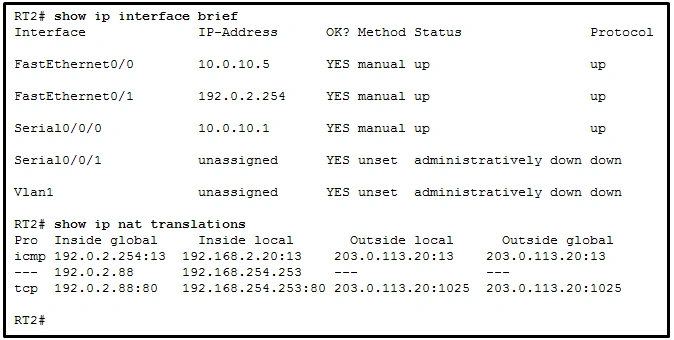

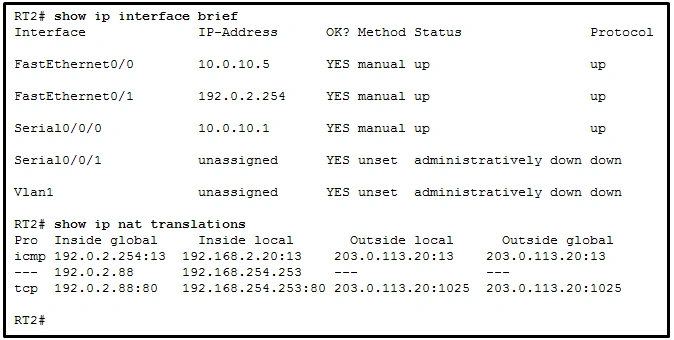

29. Beziehen Sie sich auf die Abbildung. Ein Netzwerkadministrator zeigt die Ausgabe des Befehls show ip nat translations an. Welche Anweisung beschreibt korrekt die NAT-Übersetzung, die auf Router RT2 auftritt?

- Der Datenverkehr von der IPv4-Quelladresse 192.0.2.88 wird vom Router RT2 übersetzt, um die Ziel-IPv4-Adresse 192.168.254.253 zu erreichen.

- Der Datenverkehr von der IPv4-Quelladresse 192.168.254.253 wird mittels statischer NAT in 192.0.2.88 übersetzt.

- Der Verkehr von einer öffentlichen IPv4-Quelladresse, die ihren Ursprung im Internet hat, würde private interne IPv4-Adressen erreichen können.

- Der Datenverkehr von einer IPv4-Quelladresse 192.168.2.20 wird vom Router RT2 übersetzt, um eine Ziel-IPv4-Adresse von 192.0.2.254 zu erreichen.

Erklärung: Da keine externe lokale oder externe globale Adresse referenziert wird, wird der Datenverkehr von der IPv4-Quelladresse 192.168.254.253 mit statischer NAT in 192.0.2.88 übersetzt. In der Ausgabe des Befehls show ip nat translations wird die interne lokale IP-Adresse 192.168.2.20 in die externe IP-Adresse 192.0.2.254 übersetzt, so dass der Verkehr das öffentliche Netzwerk durchqueren kann. Ein öffentliches IPv4-Gerät kann sich mit dem privaten IPv4-Gerät 192.168.254.253 verbinden, indem es die IPv4-Adresse 192.0.2.88 als Ziel angibt.

30. Welche Aussage beschreibt ein wichtiges Merkmal eines Site-to-Site-VPNs?

- Es erfordert die Verwendung eines VPN-Clients auf dem Host-PC.

- Es ist ideal für den Einsatz durch mobile Mitarbeiter geeignet.

- Es wird üblicherweise über Wähl- und Kabelmodemnetzwerke implementiert.

- Nach dem ersten Verbindungsaufbau kann es die Verbindungsinformationen dynamisch ändern.

- Es muss statisch eingerichtet werden.

Erklärung: Zwischen den Netzwerkgeräten zweier separater Netzwerke wird ein Site-to-Site-VPN erstellt. Das VPN ist statisch und bleibt eingerichtet. Die internen Hosts der beiden Netzwerke kennen das VPN nicht.

31. Welche zwei WAN-Infrastrukturdienste sind Beispiele für private Verbindungen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- T1/E1

- Breitbandkabel

- Frame Relay

- DSL

- Wireless

Erklärung: Private WANs können T1/E1, T3/E3, PSTN, ISDN, Metro Ethernet, MPLS, Frame Relay, ATM oder die VSAT-Technologie verwenden.

32. Welcher Art ist Adresse 10.19.6.7?

33. Welcher VPN-Typ unterstützt mehrere Standorte, indem Konfigurationen auf virtuelle Schnittstellen anstatt physische Schnittstellen angewendet werden?

- IPsec Virtual Tunnel Interface

- GRE über IPsec

- Dynamic Multipoint VPN

- MPLS VPN

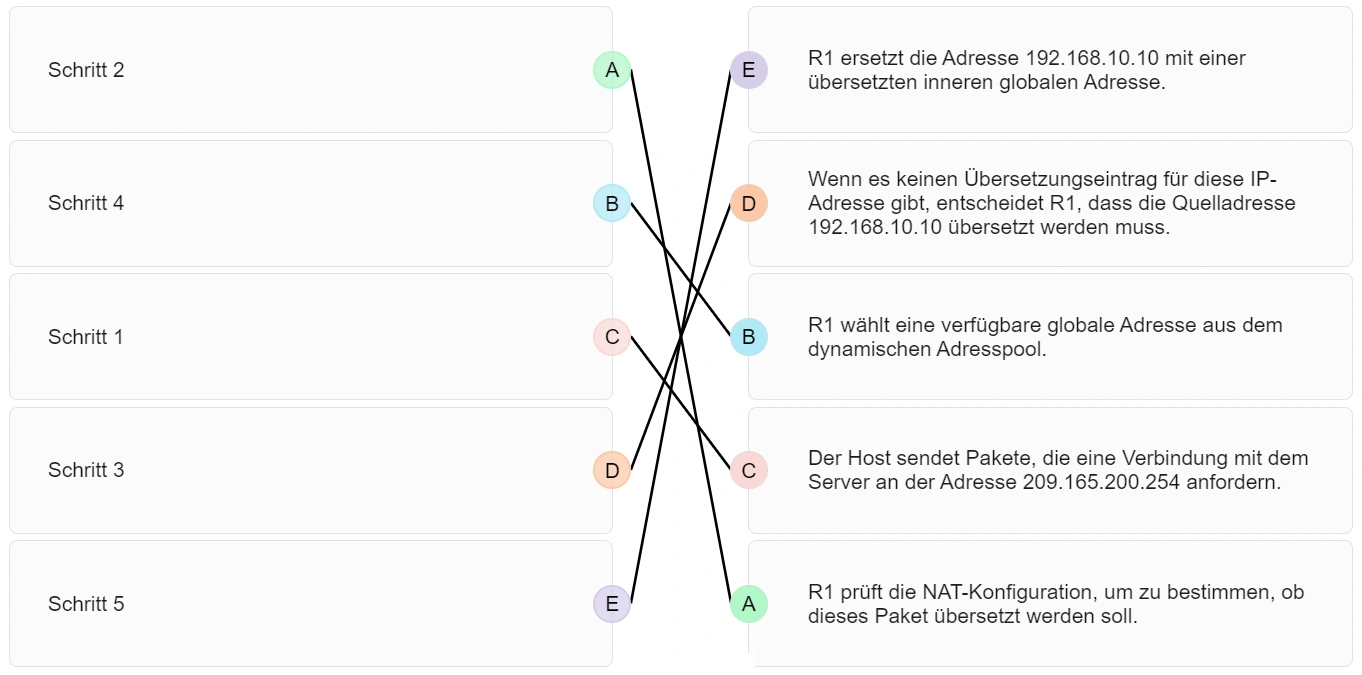

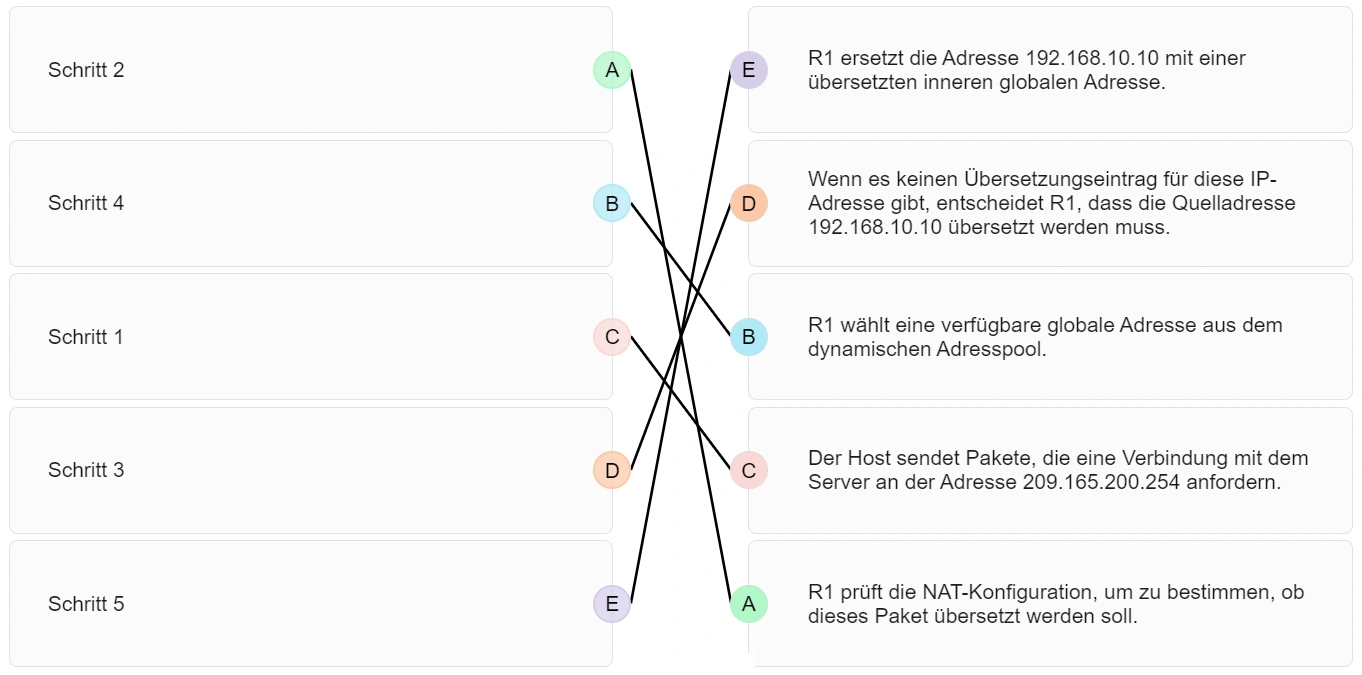

34. Ordnen Sie die Schritte den beteiligten Aktionen zu, wenn ein interner Host mit der IP-Adresse 192.168.10.10 versucht, ein Paket an einen externen Server mit der IP-Adresse 209.165.200.254 über einen Router R1 zu senden, der dynamisches NAT ausführt.

Erklärung: Bringen Sie die Optionen in die folgende Reihenfolge:

| Schritt 5 |

R1 ersetzt die Adresse 192.168.10.10 mit einer übersetzten inneren globalen Adresse. |

| Schritt 2 |

R1 prüft die NAT-Konfiguration, um zu bestimmen, ob dieses Paket übersetzt werden soll. |

| Schritt 4 |

R1 wählt eine verfügbare globale Adresse aus dem dynamischen Adresspool. |

| Schritt 1 |

Der Host sendet Pakete, die eine Verbindung mit dem Server an der Adresse 209.165.200.254 anfordern. |

| Schritt 3 |

Wenn es keinen Übersetzungseintrag für diese IP-Adresse gibt, entscheidet R1, dass die Quelladresse 192.168.10.10 übersetzt werden muss. |

35. Beziehen Sie sich auf die Abbildung. Welche Art von NAT wurde basierend auf der angezeigten Ausgabe implementiert?

- statische NAT mit einem Eintrag

- PAT über eine externe Schnittstelle

- dynamisches NAT mit einem Pool von zwei öffentlichen IP-Adressen

- statische NAT mit einem NAT-Pool

Erklärung: Die Ausgabe zeigt, dass es zwei inside global-Adressen gibt, die identisch sind, aber unterschiedliche Portnummern haben. Die Portnummern werden nur dann angezeigt, wenn PAT verwendet wird. Die gleiche Ausgabe wäre ein Hinweis auf PAT, das einen Adresspool verwendet. PAT mit einem Adresspool ist sinnvoll, wenn mehr als 4.000 gleichzeitige Übersetzungen im Unternehmen benötigt werden.

36. Was ist der Zweck des Schlüsselworts „Overload“ im Befehl ip nat inside source list 1 pool NAT_POOL overload?

- Es ermöglicht, dass eine Liste von internen Hosts mit einer bestimmten Gruppe externer Hosts kommuniziert.

- Es ermöglicht, dass ein Pool von internen globalen Adressen durch interne Hosts verwendet wird.

- Es ermöglicht, dass viele interne Hosts eine oder mehrere interne globale Adressen teilen.

- Es ermöglicht, dass externe Hosts Sitzungen mit internen Hosts initiieren.

Erklärung: Dynamische NAT verwendet einen Pool von internen globalen Adressen, die ausgehenden Sitzungen zugewiesen werden. Wenn es mehr interne Hosts als öffentliche Adressen im Pool gibt, kann ein Administrator durch Hinzufügen des Schlüsselworts overload PAT (Port Address Translation) aktivieren. Mit PAT kann eine einzelne globale Adresse von vielen internen Hosts gemeinsam genutzt werden, weil das NAT-Gerät die einzelnen Sitzungen anhand der Schicht-4-Portnummer verfolgt.

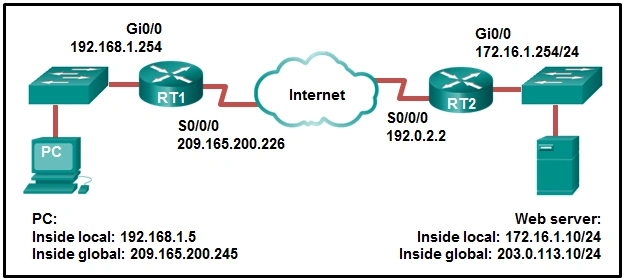

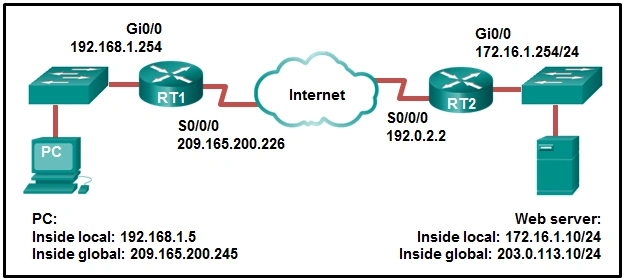

37. Beziehen Sie sich auf die Abbildung. NAT ist auf RT1 und RT2 konfiguriert. Der PC sendet eine Anfrage an den Webserver. Welche IPv4-Adresse ist die Quell-IP-Adresse in dem Paket zwischen RT2 und dem Webserver?

- 172.16.1.254

- 192.168.1.5

- 172.16.1.10

- 192.0.2.2

- 209.165.200.245

- 203.0.113.10

Erklärung: Da sich das Paket zwischen RT2 und dem Webserver befindet, ist die Quell-IP-Adresse die interne globale Adresse des PCs: 209.165.200.245.

38. Welche Situation beschreibt Datenübertragungen über eine WAN-Verbindung?

- Ein Mitarbeiter druckt eine Datei über einen Netzwerkdrucker, der sich in einem anderen Gebäude befindet.

- Ein Netzwerkadministrator im Büro greift remote auf einen Webserver zu, der sich im Rechenzentrum am Rande des Campus befindet.

- Ein Mitarbeiter teilt eine Datenbankdatei mit einem Mitarbeiter, der sich in einer Zweigstelle auf der anderen Seite der Stadt befindet.

- Ein Manager sendet eine E-Mail an alle Mitarbeiter in der Abteilung mit Büros, die sich in mehreren Gebäuden befinden.

Erklärung: Wenn zwei Büros in einer Stadt kommunizieren, ist es höchstwahrscheinlich, dass die Datenübertragungen über eine Art von WAN-Verbindung erfolgen. Die Datenkommunikation innerhalb eines Campus erfolgt in der Regel über LAN-Verbindungen.

39. Ein Unternehmen erwägt, die Campus-WAN-Verbindung zu aktualisieren. Welche beiden WAN-Optionen sind Beispiele für die private WAN-Architektur? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Kabel

- Ethernet-WAN

- Digital Subscriber Line

- municipal (kommunales) WiFi

- Mietleitungen (leased line)

Erklärung: Eine Organisation kann über zwei grundlegende Optionen eine Verbindung zu einem WAN herstellen:

- Private WAN-Infrastruktur – wie dedizierte Punkt-zu-Punkt-Mietleitungen, PSTN, ISDN, Ethernet WAN, ATM oder Frame Relay

- Öffentliche WAN-Infrastruktur – wie Digital Subscriber Line (DSL), Kabel, Satelliten-Zugang, kommunales WLAN, WiMAX oder drahtlose Mobilfunkgeräte einschließlich 3G/4G

40. Welche Funktion hat der HMAC-Algorithmus (Hashed Message Authentication Code) beim Einrichten eines IPsec-VPN?

- er garantiert Nachrichtenintegrität

- er erstellt einen sicheren Kanal für die Schlüsselverhandlung

- er schützt IPSec-Schlüssel während der Sitzungsaushandlung

- er authentifiziert die IPSec-Peers

Erklärung: Das IPsec-Framework verwendet verschiedene Protokolle und Algorithmen, um Datenvertraulichkeit, Datenintegrität, Authentifizierung und sicheren Schlüsselaustausch zu gewährleisten. Der Hashed Message Authentication Code (HMAC) ist ein Datenintegritätsalgorithmus, der einen Hash-Wert verwendet, um die Integrität einer Nachricht zu gewährleisten.

41. Welche Funktion hat der Diffie-Hellman-Algorithmus im IPSec-Framework?

- er ermöglicht es Peers, gemeinsam genutzte Schlüssel auszutauschen

- er bietet Authentifizierung

- er bietet starke Datenverschlüsselung

- er garantiert Nachrichtenintegrität

Erklärung: Das IPsec-Framework verwendet verschiedene Protokolle und Algorithmen, um Datenvertraulichkeit und -integrität, Authentifizierung und einen sicheren Schlüsselaustausch sicherzustellen. DH (Diffie-Hellman) ist ein Algorithmus, der für den Schlüsselaustausch eingesetzt wird. DH ist eine Methode zum Austausch öffentlicher Schlüssel, die es zwei IPsec-Peers ermöglicht, einen gemeinsamen geheimen Schlüssel über einen unsicheren Kanal zu erstellen.

42. Welche zwei Technologien bieten unternehmensverwaltete VPN-Lösungen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Frame Relay

- Layer 3 MPLS VPN

- Site-to-Site-VPN

- Remote Access VPN

- Layer 2 MPLS VPN

Erklärung: VPNs können als eine von zwei Arten verwaltet und eingesetzt werden:

- Enterprise-VPNs — Vom Unternehmen verwaltete VPNs sind eine gängige Lösung zur Sicherung des Datenverkehrs im Internet. Site-to-Site- und RAS-VPNs sind Beispiele für unternehmensverwaltete VPNs.

- Service Provider-VPNs — Vom Dienstanbieter verwaltete VPNs werden über das Provider-Netzwerk erstellt und verwaltet. Layer 2 und Layer 3 MPLS sind Beispiele für verwaltete VPNs von Dienstanbietern. Andere ältere WAN-Lösungen umfassen Frame Relay und ATM-VPNs.

43. Welche zwei Arten von VPNs sind Beispiele für unternehmensverwaltete RAS-VPNs? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- GRE over IPsec VPN

- IPsec VPN

- Client-based IPsec VPN

- IPsec Virtual Tunnel Interface VPN

- Clientless SSL VPN

Erklärung: Enterprise-verwaltete VPNs können in zwei Konfigurationen bereitgestellt werden:

- RAS-VPN – Dieses VPN wird dynamisch erstellt, wenn es erforderlich ist, um eine sichere Verbindung zwischen einem Client und einem VPN-Server herzustellen. Remote-Access-VPNs beinhalten clientbasierte IPSec-VPNs und clientlose SSL-VPNs.

- Site-to-Site-VPN – Dieses VPN wird erstellt, wenn Verbindungsgeräte mit Informationen zum Aufbau eines sicheren Tunnels vorkonfiguriert sind. VPN-Datenverkehr wird nur zwischen den miteinander verbundenen Geräten verschlüsselt und interne Hosts wissen nicht, dass ein VPN verwendet wird. Site-to-site-VPNs umfassen IPSec, GRE over IPsec, Cisco Dynamic Multipoint (DMVPN) und IPSec Virtual Tunnel Interface (VTI) VPNs.

44. Welcher Art ist Adresse 10.100.126.126?

45. Welcher VPN-Typ hat sowohl Layer-2- als auch Layer-3-Implementierungen?

- Dynamic Multipoint VPN

- MPLS VPN

- IPsec Virtual Tunnel Interface

- GRE über IPsec

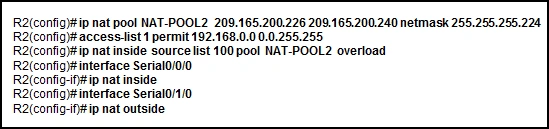

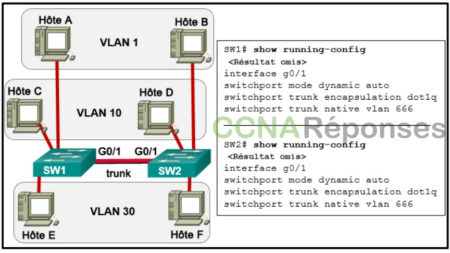

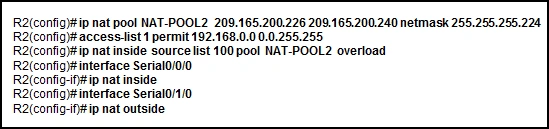

46. Sehen Sie sich die Abbildung an. Ein Netzwerkadministrator hat R2 für PAT konfiguriert. Warum ist die Konfiguration nicht korrekt?

- Der Befehl overload sollte nicht angewendet werden.

- Der statische NAT-Eintrag fehlt.

- Die ACL definiert nicht die Liste der Adressen, die zu übersetzen sind.

- NAT-Pool2 ist an die falsche ACL gebunden.

Erklärung: In der Abbildung ist NAT-POOL 2 an ACL 100 gebunden, aber er sollte an die konfigurierte ACL 1 gebunden sein. Dies führt dazu, dass PAT nicht funktioniert. In der Abbildung ist NAT-POOL 2 an ACL 100 gebunden, aber er sollte an die konfigurierte ACL 1 gebunden sein. Dies führt dazu, dass PAT nicht funktioniert.

47. Beziehen Sie sich auf die Abbildung. Wie viele Hosts im internen LAN aus R1 können angesichts der gezeigten Befehle gleichzeitig NAT-Übersetzungen auf R1 haben?

Erklärung: Die NAT-Konfiguration auf R1 ist statische NAT, die eine einzelne interne IP-Adresse, 192.168.0.10 in eine einzige öffentliche IP-Adresse, 209.165.200.255, übersetzt. Wenn mehrere Hosts übersetzt werden müssen, sollte ein NAT-Pool mit einer globalen Adresse oder Overload konfiguriert werden.

48. Welche Art von Adresse ist 10.100.34.34?

49. Welcher VPN-Typ verwendet die Public Key-Infrastruktur und digitale Zertifikate?

- Dynamic Multipoint VPN

- IPsec Virtual Tunnel Interface

- GRE over IPsec

- SSL-VPN

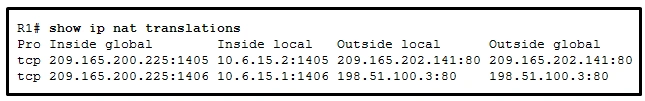

50. Sehen Sie sich die Abbildung an. Welche Quelladresse wird von Router R1 für Pakete verwendet, die an das Internet weitergeleitet werden?

- 10.6.15.2

- 209.165.200.225

- 209.165.202.141

- 198.51.100.3

Erklärung: Die Quelladresse für Pakete, die vom Router an das Internet weitergeleitet werden, wird die interne globale Adresse 209.165.200.225. Dies ist die Adresse, in die interne Adressen aus dem Netzwerk 10.6.15.0 von NAT übersetzt werden.

51. Welcher Umstand würde dazu führen, dass sich ein Unternehmen entscheidet, ein Unternehmens-WAN zu implementieren?

- wenn die Anzahl der Mitarbeiter die Kapazität des LAN übersteigt

- wenn das Unternehmen beschließt, sein Unternehmens-LAN zu sichern

- wenn sich das Netzwerk über mehrere Gebäude erstrecken

- wenn die Mitarbeiter über viele Filialen verteilt sind

Erklärung: WANs decken ein größeres geografisches Gebiet ab als LANs. Daher würde die Implementierung von WAN-Technologien erforderlich sein, um diese Standorte zu verbinden. Kunden greifen auf Unternehmenswebdienste über ein öffentliches WAN zu, das von einem Dienstleister implementiert wird, nicht vom Unternehmen selbst. Wenn die Mitarbeiterzahl wächst, muss auch das LAN erweitert werden. Ein WAN ist nur erforderlich, wenn sich die Mitarbeiter an Remote-Standorten befinden. LAN-Sicherheit steht nicht im Zusammenhang mit der Entscheidung, ein WAN zu implementieren.

52. Welcher Art ist Adresse 198.133.219.148?

53. Welcher Art ist Adresse 64.100.190.189?

54. Welcher VPN-Typ verbindet sich mit der TLS-Funktion (Transport Layer Security)?

- GRE over IPsec

- Dynamic Multipoint VPN

- SSL-VPN

- IPsec Virtual Tunnel Interface