1.6.2 – Packet Tracer – Configurer les paramètres de base du routeur

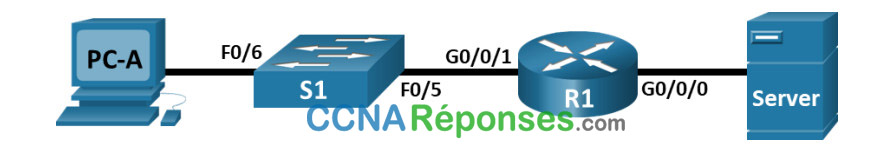

Topologie

Table d’adressage

| Appareil | Interface | Adresse IP / Préfixe | Passerelle par défaut |

|---|---|---|---|

| R1 | G0/0/0 | 192.168.0.1 /24 | S/O |

| 2001:db8:acad::1 /64 | |||

| fe80::1 | |||

| G0/0/1 | 192.168.1.1 /24 | ||

| 2001:db8:acad:1 /64 | |||

| fe80::1 | |||

| Loopback0 | 10.0.0.1 /24 | ||

| 2001:db8:acad:2::1 /64 | |||

| fe80::1 | |||

| PC-A | Carte réseau (NIC) | 192.168.1.10 /24 | 192.168.1.1 |

| 2001:db8:acad:1::10 /64 | fe80::1 | ||

| Serveur | Carte réseau (NIC) | 192.168.0.10 /24 | 192.168.0.1 |

| 2001:db8:acad። 10 /64 | fe80::1 |

Objectifs

Partie 1 : Configuration de la topologie et initialisation des appareils

Partie 2 : Configuration des périphériques et vérification de la connectivité

Partie 3 : afficher les informations du routeur

Contexte/scénario

Il s’agit d’une activité complète en mode physique du Packet Tracer (PTPM) qui permet de réviser les commandes de routeur IOS déjà abordées. Dans les Parties 1 et 2, vous allez câbler le matériel et définir des configurations de base ainsi que des paramètres d’interface sur le routeur.

Dans la Partie 3, vous allez utiliser SSH pour vous connecter à distance au routeur et utiliser des commandes IOS pour récupérer des informations à partir du périphérique afin de répondre à des questions sur le routeur.

Pour des besoins de révision, cette activité contiennent les commandes nécessaires aux configurations spécifiques du routeur.

Instructions

Partie 1 : Configurer la topologie et initialiser les périphériques

Étape 1: Câblez le réseau conformément à la topologie indiquée.

a. Cliquez et faites glisser le Cisco 4321 ISR, le commutateur Cisco 2960et le serveur depuis l’ étagère vers le rack.

b. Cliquez sur le PC et faites-le glisser de l’ étagère vers le tableau.

c. Câblez les périphériques comme spécifié dans le diagramme de topologie. Utilisez des câbles directs en cuivre pour les connexions réseau.

d. Depuis le PC, connectez un câble de console au Cisco 4321 ISR.

e. Mettez sous tension le Cisco 4321 ISR, le PC-Aet le serveur. Le bouton d’alimentation du serveur se trouve en bas à droite. Le commutateur 2960 doit s’allumer automatiquement.

Partie 2 : Configurer les périphériques et vérifier la connectivité

Étape 1: Configurer les interfaces des ordinateurs.

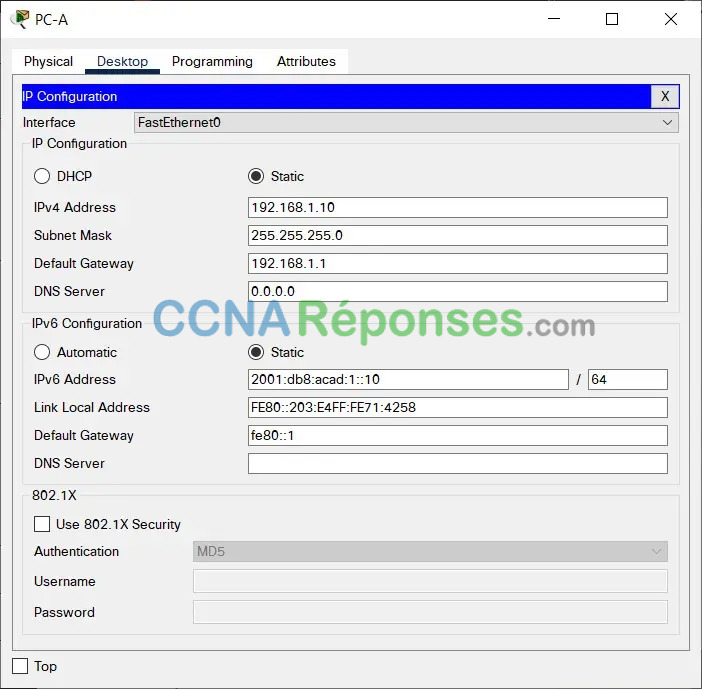

a. Configurez l’adresse IP, le masque de sous-réseau et la passerelle par défaut sur le PC-A.

b. Configurez l’adresse IP, le masque de sous-réseau et la passerelle par défaut sur le Serveur.

Étape 2: Configurez le routeur

a. Accédez au routeur par la console et activez le mode d’exécution privilégié.

Router> enable

b. Passez en mode de configuration.

Router# config terminal

c. Attribuez un nom de périphérique au routeur.

Router(config)# hostname R1

d. Définissez le nom de domaine du routeur ccna-lab.com.

R1(config)# ip domain-name ccna-lab.com

e. Cryptez les mots de passe en texte clair.

R1(config)# service password-encryption

f. Configurez le système pour qu’il nécessite un mot de passe de 12 caractères minimum.

R1(config)# security passwords min-length 12

g. Configurez le nom d’utilisateur SSHadmin wavec un mot de passe crypté de 55Hadm!n2020.

R1(config)# username SSHadmin secret 55Hadm!n2020

h. Générer un ensemble de clés de crypto avec un module de 1024 bits.

R1(config)# crypto key generate rsa general-keys modulus 1024

i. Attribuez $cisco!PRIV* acomme mot de passe d’exécution privilégié.

R1(config)# enable secret $cisco!PRIV*

j. Attribuez $cisco!!CON* comme un mot de passe de console. Configurez les sessions pour qu’elles se déconnectent après quatre minutes d’inactivité et activez la connexion.

R1(config)# line console 0

R1(config-line)# password $cisco!!CON*

R1(config-line)# exec-timeout 4 0

R1(config-line)# login

k. Attribuez $cisco!!VTY* comme mot de passe vty. Configurer les lignes VTY de sorte qu’elles acceptent uniquement les connexions SSH Configurez les sessions pour qu’elles se déconnectent après quatre minutes d’inactivité et activez la connexion à l’aide de la base de données locale.

R1(config)# line vty 0 4

R1(config-line)# password $cisco!!VTY*

R1(config-line)# exec-timeout 4 0

R1(config-line)# transport input ssh

R1(config-line)# login local

l. Créez une bannière qui avertit quiconque d’accéder à l’appareil que tout accès non autorisé est interdit.

R1(config)# banner motd $ Authorized Users Only! $

m. Activez le routage IPv6

R1(config)# ipv6 unicast-routing

n. Configurez les trois interfaces du routeur avec les informations d’adressage IPv4 et IPv6 de la table d’adressage ci-dessus. Configurez les trois interfaces avec des descriptions. Activez les trois interfaces.

R1(config)# interface g0/0/0

R1(config-if)# ip address 192.168.0.1 255.255.255.0

R1(config-if)# ipv6 address fe80::1 link-local

R1(config-if)# ipv6 address 2001:db8:acad::1/64

R1(config-if)# description Connection to Server

R1(config-if)# no shutdown

R1(config-if)# exit

R1(config)# interface g0/0/1

R1(config-if)# ip address 192.168.1.1 255.255.255.0

R1(config-if)# ipv6 address fe80::1 link-local

R1(config-if)# ipv6 address 2001:db8:acad:1::1/64

R1(config-if)# description Connection to S1

R1(config-if)# no shutdown

R1(config-if)# exit

R1(config)# interface loopback0

R1(config-if)# ip address 10.0.0.1 255.255.255.0

R1(config-if)# ipv6 address fe80::1 link-local

R1(config-if)# ipv6 address 2001:db8:acad:2::1/64

R1(config-if)# description loopback adapter

R1(config-if)# no shutdown

R1(config-if)# exit

Le routeur ne doit pas autoriser les connexions vty pendant deux minutes si trois tentatives de connexion échouées se produisent dans une minute.

R1(config)# login block-for 120 attempts 3 within 60

R1(config)# exit

o. Réglez l’horloge sur le routeur.

R1# clock set 15:20:00 12 Nov 2020

p. Enregistrez la configuration en cours dans le fichier de configuration initiale.

R1# copy running-config startup-config

Quel serait le résultat du redémarrage du routeur avant l’exécution de la commande copy running-config startup-config ?

Le contenu de la configuration en cours d’exécution dans la RAM serait effacé lors du rechargement. Par conséquent, le routeur démarrerait sans configuration de démarrage et il serait demandé à l’utilisateur s’il souhaite entrer dans la boîte de dialogue de configuration initiale.

Étape 3: Vérifiez la connectivité du réseau.

a. À l’aide de la ligne de commande sur PC-A, ping les adresses IPv4 et IPv6 pour le serveur.

Les requêtes ping ont-elles abouti?

Oui

b. À partir du PC-A, raccédez à distance àR1 uen utilisant le client Telnet / SSH.

À l’aide du client Telnet/ SSH sur PC-A, ouvrez une session SSH à l’adresse IPv4 de l’interface de bouclage R1. Assurez-vous que le Type de connexion est défini sur SSH et utilisez SShadmin comme nom d’utilisateur. Lorsque vous y êtes invité, entrez le mot de passe 55Hadm! n2020.

L’accès distant a-t-il abouti?

Oui

c. À l’aide du client Telnet/ SSH sur PC-A, ouvrez une session SSH à l’adresse IPv6 de l’interface de bouclage R1. Assurez-vous que le Type de connexion est défini sur SSH et utilisez SShadmin comme nom d’utilisateur. Lorsque vous y êtes invité, entrez le mot de passe 55Hadm! n2020.

L’accès distant a-t-il abouti?

Oui

Pourquoi le protocole Telnet est-il considéré comme un risque de sécurité ?

Une session Telnet peut être vue en clair. Il n’est pas crypté. Les mots de passe peuvent facilement être vus à l’aide d’un renifleur de paquets.

Partie 3 : Afficher les informations du routeur

Dans la Partie 3, vous allez utiliser des commandes show à partir d’une session SSH en vue de récupérer des informations du routeur.

Étape 1: Établissez une session SSH vers R1.

En utilisant le client Telnet/SSH sur PC-A, ouvrez une session SSH à l’adresse IPv6 de l’interface de bouclage R1 et connectez-vous en tant que SShadmin avec le mot de passe 55Hadm! n2020.

Étape 2: Récupérez les informations matérielles et logicielles importantes.

a. Utilisez la commande show version pour répondre aux questions sur le routeur.

R1# show version

Cisco IOS XE Software, Version 03.16.05.S – Extended Support Release

Cisco IOS Software, ISR Software (X86_64_LINUX_IOSD-UNIVERSALK9-M), Version Version 15.5 (3)S5, RELEASE SOFTWARE (fc2)

Technical Support: http://www.cisco.com/techsupport

Copyright (c) 1986-2017 by Cisco Systems, Inc.

Compiled Thu 19-Jan-17 11:24 by mcpre

Cisco IOS-XE software, Copyright (c) 2005-2017 by cisco Systems, Inc.

All rights reserved.Certain components of Cisco IOS-XE software are

licensed under the GNU General Public License (“GPL”) Version 2.0.The

software code licensed under GPL Version 2.0 is free software that comes

with ABSOLUTELY NO WARRANTY.You can redistribute and/or modify such

GPL code under the terms of GPL Version 2.0.For more details, see the

documentation or “License Notice” file accompanying the IOS-XE software,

or the applicable URL provided on the flyer accompanying the IOS-XE

software.

ROM: IOS-XE ROMMON

Router uptime is 1 days, 23 hours, 24 minutes, 3 seconds

Uptime for this control processor is 1 days, 23 hours, 24 minutes, 3 seconds

System returned to ROM by power-on

System image file is “bootflash:/isr4300-universalk9.03.16.05.S.155-3.S5-ext.SPA.bin”

Last reload reason: PowerOn

This product contains cryptographic features and is subject to United

States and local country laws governing import, export, transfer and

use. Delivery of Cisco cryptographic products does not imply

third-party authority to import, export, distribute or use encryption.

Importers, exporters, distributors and users are responsible for

compliance with U.S. and local country laws. By using this product you

agree to comply with applicable laws and regulations. If you are unable

to comply with U.S. and local laws, return this product immediately.

A summary of U.S. laws governing Cisco cryptographic products may be found at:

http://www.cisco.com/wwl/export/crypto/tool/stqrg.html

If you require further assistance please contact us by sending email to

[email protected].

Suite License Information for Module:’esg’

——————————————————————————–

SuiteSuite CurrentTypeSuite Next reboot

——————————————————————————–

FoundationSuiteK9NoneNoneNone

securityk9

appxk9

AdvUCSuiteK9NoneNoneNone

uck9

cme – srst

cube

Technology Package License Information:

————————————————————————

TechnologyTechnology-packageTechnology-package

CurrentTypeNext reboot

————————————————————————

appxk9NoneNoneNone

uck9NoneNoneNone

securityk9securityk9Permanentsecurityk9

ipbaseipbasek9Permanentipbasek9

securitysecurityk9Permanentsecurityk9

ipbaseipbasek9Permanentipbasek9

cisco ISR4321/K9 (1RU) processor with 1687137K/6147K bytes of memory.

Processor board ID FLM2041W2HD

2 Gigabit Ethernet interfaces

32768K bytes of non-volatile configuration memory.

4194304K bytes of physical memory.

3223551K bytes of flash memory at bootflash:.

Configuration register is 0x2102

Quel est le nom de l’image IOS exécutée par le routeur?

La version de l’image peut varier, mais dans ce PTLC, il s’agit de isr4300-universalk9.03.16.05.S.155-3.S5-ext.SPA.bin.

Quelle quantité de mémoire vive non volatile (NVRAM) le routeur possède-t-il?

Les réponses peuvent varier, mais dans ce PTLC, il s’agit de 32768K octets de NVRAM.

Quelle quantité de mémoire Flash le routeur possède-t-il?

Les réponses peuvent varier mais dans ce PTLC, il dispose de 3223551K octets de mémoire flash.

b. Les commandes show fournissent souvent plusieurs écrans de résultats. Le filtrage de la sortie vous permet d’afficher certaines sections de la sortie. Pour activer la commande de filtrage, entrez un caractère de barre verticale (|) après une commande show, suivi d’un paramètre et d’une expression de filtrage. Vous pouvez faire correspondre le résultat avec l’instruction de filtrage à l’aide du mot-clé include afin d’afficher toutes les lignes du résultat qui contiennent l’expression de filtrage. Filtrez la commande show version en utilisant show version | include register pour répondre à la question ci-dessous.

R1# show version | include register

Configuration register is 0x2102

Quel serait le processus de démarrage du routeur lors du prochain rechargement si le registre de configuration était 0x2142?

Dans la plupart des cas, le registre de configuration aura une valeur de 0x2102, ce qui signifie que le routeur subira un démarrage normal, chargera l’IOS à partir de la mémoire flash et chargera la configuration de démarrage à partir de la NVRAM si elle est présente. Si le registre de configuration est 0x2142, le routeur contournera la configuration de démarrage et commencera à l’invite de commande en mode utilisateur. Si le démarrage initial échoue, le routeur passe en mode ROMMON.

Étape 3: Affichez la configuration initiale.

a. Utilisez la commande show startup-config sur le routeur pour répondre aux questions ci-dessous.

R1# show start

Using 1520 bytes

!

version 15.4

no service timestamps log datetime msec

no service timestamps debug datetime msec

service password-encryption

security passwords min-length 12

!

hostname R1

!

login block-for 120 attempts 3 within 60

!

!

enable secret 5 $1$mERr$2q6B19eTeuK92k7m8Bhgz/

!

!

no ip cef

ipv6 unicast-routing

!

no ipv6 cef

!

!

username SSHadmin secret 5 $1$mERr$fuFUxOtVJZMfnQOcoB7vt/

!

!

no ip domain-lookup

ip domain-name ccna-lab.com

!

!

spanning-tree mode pvst

!

!

interface Loopback0

description loopback adapter

ip address 10.0.0.1 255.255.255.0

ipv6 address FE80::1 link-local

ipv6 address 2001:DB8:ACAD:2::1/64

!

interface GigabitEthernet0/0/0

description Connection to Server

ip address 192.168.0.1 255.255.255.0

duplex auto

speed auto

ipv6 address FE80::1 link-local

ipv6 address 2001:DB8:ACAD::1/64

!

interface GigabitEthernet0/0/1

description Connection to S1

ip address 192.168.1.1 255.255.255.0

duplex auto

speed auto

ipv6 address FE80::1 link-local

ipv6 address 2001:DB8:ACAD:1::1/64

!

interface Vlan1

no ip address

shutdown

!

ip classless

!

ip flow-export version 9

!

!

ip access-list extended sl_def_acl

deny tcp any any eq telnet

deny tcp any any eq www

deny tcp any any eq 22

permit tcp any any eq 22

!

banner motd ^C Authorized Users Only! ^C

!

!

line con 0

exec-timeout 4 0

password 7 08654F471A1A0A565328232A60

login

!

line aux 0

!

line vty 0 4

exec-timeout 4 0

password 7 08654F471A1A0A56533D383D60

login local

transport input ssh

!

!

end

!

Comment les mots de passe sont-ils présentés dans les résultats?

Les mots de passe sont chiffrés grâce à la commande service password-encryption.

b. Use the show running-config | section vty command.

R1# show running-config | section vty

line vty 0 4

exec-timeout 4 0

password 7 08654F471A1A0A56533D383D60

login local

transport input ssh

Quel est le résultat de l’exécution de cette commande?

Un utilisateur reçoit la sortie de configuration de démarrage, en commençant par la ligne qui inclut la première instance de l’expression de filtrage.

Étape 4: Affichez la table de routage sur le routeur.

Utilisez la commande show ip route sur le routeur pour répondre aux questions ci-dessous.

R1# show ip route

Codes: L – local, C – connected, S – static, R – RIP, M – mobile, B – BGP

D – EIGRP, EX – EIGRP external, O – OSPF, IA – OSPF inter area

N1 – OSPF NSSA external type 1, N2 – OSPF NSSA external type 2

E1 – OSPF external type 1, E2 – OSPF external type 2

i – IS-IS, su – IS-IS summary, L1 – IS-IS level-1, L2 – IS-IS level-2

ia – IS-IS inter area, * – candidate default, U – per-user static route

o – ODR, P – periodic downloaded static route, H – NHRP, l – LISP

a – application route

+ – replicated route, % – next hop override, p – overrides from PfR

Gateway of last resort is not set

10.0.0.0/8 is variably subnetted, 2 subnets, 2 masks

C10.0.0.0/24 is directly connected, Loopback0

L10.0.0.1/32 is directly connected, Loopback0

192.168.0.0/24 is variably subnetted, 2 subnets, 2 masks

C192.168.0.0/24 is directly connected, GigabitEthernet0/0/0

L192.168.0.1/32 is directly connected, GigabitEthernet0/0/0

192.168.1.0/24 is variably subnetted, 2 subnets, 2 masks

C192.168.1.0/24 is directly connected, GigabitEthernet0/0/1

L192.168.1.1/32 is directly connected, GigabitEthernet0/0/1

Quel code est utilisé dans la table de routage pour indiquer un réseau connecté directement?

Le C désigne un sous-réseau directement connecté. Un L désigne une interface locale. Les deux réponses sont correctes.

Combien d’entrées de route sont codées avec un code C dans la table de routage?

3

Étape 5: Affichez la liste récapitulative des interfaces sur le routeur.

a. Utilisez la commande show ip interface brief sur le routeur pour répondre à la question ci-dessous.

Quelle commande a modifié l’état des ports Gigabit Ethernet depuis administratively « down » à « up »?

b. Exécutez la commande show ipv6 int brief afin de vérifier les paramètres IPv6 sur R1.

R1# show ipv6 interface brief

GigabitEthernet0/0/0 [up/up]

FE80::1

2001:DB8:ACAD::1

GigabitEthernet0/0/1 [up/up]

FE80::1

2001:DB8:ACAD:1::1

Loopback0 [up/up]

FE80::1

2001:DB8:ACAD:2::1

Vlan1 [administratively down/down]

unassigned

Quelle est la signification de la partie [up/up] de la sortie ?

L’état [up/up] reflète l’état des couches 1 et 2 de l’interface et ne repose pas sur l’état de la couche 3.

c. Sur le serveur, modifiez sa configuration afin qu’il n’ait plus d’adresse IPv6 statique. Puis, exécutez la commande ipconfig sur Serveur afin d’examiner la configuration IPv6.

Quelle est l’adresse IPv6 affectée à Serveur?

Les réponses varieront. Adresse IPv6 de 2001 :db8:acad:a:d428:7de2:997c:b05a

Quelle est la passerelle par défaut attribuée à Serveur?

fe80::1

À partir du PC-B, envoyez une requête ping à l’adresse locale de la passerelle par défaut R1. A-t-elle abouti?

Oui

À partir du Serveur, envoyez une requête ping à R1 à l’adresse de monodiffusion IPv6 2001:db8:acad::1. A-t-elle abouti?

Oui

Questions de réflexion

1. Lors de la recherche d’un problème de connectivité réseau, un technicien suspecte qu’une interface n’a pas été activée. Quelle commande show le technicien pourrait-il utiliser pour dépanner ce problème ?

Les réponses peuvent varier. Cependant, show ip interface brief ou show interfaces ou show startup-config fournirait les informations.

2. Lors de la recherche d’un problème de connectivité réseau, un technicien suspecte qu’un masque de sous-réseau incorrect a été attribué à une interface. Quelle commande show le technicien pourrait-il utiliser pour dépanner ce problème ?

Les réponses peuvent varier. show startup-config ou show running-config ou show interfaces ou show protocols fourniront les informations.