2.7.2 – Travaux pratiques – Configurer le protocole OSPFv2 à zone unique

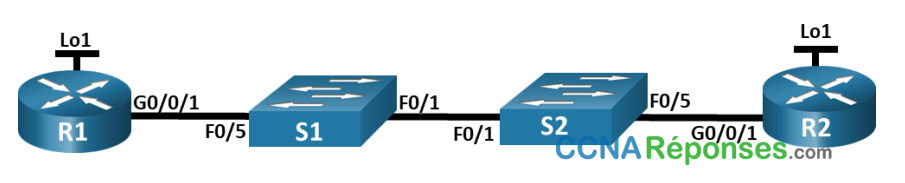

Topologie

Table d’adressage

| Appareil | Interface | Adresse IP | Masque de sous-réseau |

|---|---|---|---|

| R1 | G0/0/1 | 10.53.0.1 | 255.255.255.0 |

| Bouclage 1 | 172.16.1.1 | 255.255.255.0 | |

| R2 | G0/0/1 | 10.53.0.2 | 255.255.255.0 |

| Bouclage 1 | 192.168.1.1 | 255.255.255.0 |

Objectifs

Partie 1: Créer un réseau et configurer les paramètres de base des périphériques

Partie 2: Configurer et vérifier d’OSPFv2 à zone unique pour un fonctionnement de base

Partie 3: Optimiser et vérifier la configuration d’OSPFv2 à zone unique

Contexte/scénario

Note à l’instructeur : ce laboratoire a été conçu pour utiliser deux routeurs sans interface série. Les commutateurs indiqués dans la topologie sont facultatifs. Si vous avez un troisième routeur que vous pouvez introduire dans le pod, nous vous suggérons de l’ajouter à l’un des commutateurs pour créer un véritable réseau multi-accès. Vous pouvez également connecter directement le troisième routeur à l’un des autres routeurs, créant ainsi un réseau point à point supplémentaire.

Vous avez été chargé de configurer le réseau d’une petite entreprise à l’aide d’OSPFv2. R1 accueillera une connexion internet (simulée par l’interface de bouclage 1) et partagera les informations de route par défaut avec R2. Après la configuration initiale, l’organisation a demandé que la configuration soit optimisée pour réduire le trafic de protocole et s’assurer que R1 conserve le contrôle du routage.

Remarque: L’approche de routage statique est utilisée dans ce TP consiste à évaluer votre capacité à configurer et à ajuster OSPFv2 dans une configuration à zone unique. Cette approche utilisée dans ce TP peut ne pas refléter les meilleures pratiques de réseautage.

Remarque: Les routeurs utilisés lors des travaux pratiques CCNA sont des routeurs Cisco 4221 équipés de Cisco IOS version 16.9.4 (universalk9 image). Les commutateurs utilisés dans les travaux pratiques sont des modèles Cisco Catalyst 2960s équipé de version 15.2.2 de Cisco IOS (image lanbasek9). D’autres routeurs, commutateurs et versions de Cisco IOS peuvent être utilisés. Selon le modèle et la version de Cisco IOS, les commandes disponibles et le résultat produit peuvent varier de ce qui est indiqué dans les travaux pratiques.

Reportez-vous au tableau récapitulatif de l’interface du routeur à la fin de ces travaux pratiques pour obtenir les identifiants d’interface corrects.

Remarque: Assurez-vous que les routeurs et les commutateurs ont été réinitialisés et ne possèdent aucune configuration initiale. En cas de doute, contactez votre formateur.

Note à l’instructeur : reportez-vous au manuel de laboratoire de l’instructeur pour connaître les procédures d’initialisation et de rechargement des appareils.

Ressources requises

- 2 Routeurs (Cisco 4221 équipé de Cisco IOS version 16.9.4, image universelle ou similaire)

- 2 commutateurs (Cisco 2960 équipés de Cisco IOS version 15.2(2) image lanbasek9 ou similaires)

- 1 ordinateur (Windows équipés d’un programme d’émulation de terminal tel que Tera Term)

- Câbles de console pour configurer les appareils Cisco IOS via les ports de console

- Câbles Ethernet conformément à la topologie

Instructions

Partie 1: Créer le réseau et configurer les paramètres de base des périphériques

Étape 1: Câblez le réseau conformément à la topologie indiquée.

Connectez les équipements représentés dans le schéma de topologie et effectuez le câblage nécessaire.

Étape 2: configuration des paramètres de base pour chaque routeur.

a. Attribuez un nom de périphérique à chaque routeur.

router(config)# hostname R1

router(config)# hostname R2

b. Désactivez la recherche DNS pour empêcher le routeur d’essayer de traduire les commandes saisies comme s’il s’agissait de noms d’hôtes.

R1(config)# no ip domain lookup

R2(config)# no ip domain lookup

c. Attribuez class comme mot de passe chiffré d’exécution privilégié.

R1(config)# enable secret class

R2(config)# enable secret class

d. Attribuez cisco comme mot de passe de console et activez la connexion.

R1(config)# line console 0

R1(config-line)# password cisco

R1(config-line)# login

R2(config)# line console 0

R2(config-line)# password cisco

R2(config-line)# login

e. Attribuez cisco comme mot de passe VTY et activez la connexion.

R1(config)# line vty 0 4

R1(config-line)# password cisco

R1(config-line)# login

R2(config)# line vty 0 4

R2(config-line)# password cisco

R2(config-line)# login

f. Cryptez les mots de passe en texte clair.

R1(config)# service password-encryption

R2(config)# service password-encryption

g. Créez une bannière qui avertit quiconque accède à l’appareil que tout accès non autorisé est interdit.

R1(config)# banner motd $ Authorized Users Only! $

R2(config)# banner motd $ Authorized Users Only! $

h. Enregistrez la configuration en cours dans le fichier de configuration initiale.

R1# copy running-config startup-config

R2# copy running-config startup-config

Étape 3: Configurez les paramètres de base pour chaque commutateur.

a. Attribuez un nom de périphérique à chaque commutateur.

switch(config)# hostname S1

switch(config)# hostname S2

b. Désactivez la recherche DNS pour empêcher le routeur d’essayer de traduire les commandes saisies comme s’il s’agissait de noms d’hôtes.

S1(config)# no ip domain lookup

S2(config)# no ip domain lookup

c. Attribuez class comme mot de passe chiffré d’exécution privilégié.

S1(config)# enable secret class

S2(config)# enable secret class

d. Attribuez cisco comme mot de passe de console et activez la connexion.

S1(config)# line console 0

S1(config-line)# password cisco

S1(config-line)# login

S2(config)# line console 0

S2(config-line)# password cisco

S2(config-line)# login

e. Attribuez cisco comme mot de passe VTY et activez la connexion.

S1(config)# line vty 0 15

S1(config-line)# password cisco

S1(config-line)# login

S2(config)# line vty 0 15

S2(config-line)# password cisco

S2(config-line)# login

f. Cryptez les mots de passe en texte clair.

S1(config)# service password-encryption

S2(config)# service password-encryption

g. Créez une bannière qui avertit quiconque accède à l’appareil que tout accès non autorisé est interdit.

S1(config)# banner motd $ Authorized Users Only! $

S2(config)# banner motd $ Authorized Users Only! $

h. Enregistrez la configuration en cours dans le fichier de configuration initiale.

S1# copy running-config startup-config

S2# copy running-config startup-config

Partie 2: Configurer et vérifier d’OSPFv2 à zone unique pour un fonctionnement de base

Étape 1: Configurez les adresses d’interface et OSPFv2 de base sur chaque routeur.

a. Configurez les adresses d’interface sur chaque routeur en fonction du table d’adressage IP ci-dessus:

R1(config)# interface g0/0/1

R1(config-if)# ip address 10.53.0.1 255.255.255.0

R1(config-if)# no shut

R1(config-if)# exit

R1(config)# interface loopback 1

R1(config-if)# ip address 172.16.1.1 255.255.255.0

R1(config-if)# exit

R2(config)# interface g0/0/1

R2(config-if)# ip address 10.53.0.2 255.255.255.0

R2(config-if)# no shut

R2(config-if)# exit

R2(config)# interface loopback 1

R2(config-if)# ip address 192.168.1.1 255.255.255.0

R2(config-if)# exit

b. Passez en mode de configuration du routeur OSPF en utilisant l’ID de processus 56.

R1(config)# router ospf 56

R2(config)# router ospf 56

c. Configurez un ID de routeur statique pour chaque routeur (1.1.1.1 pour R1, 2.2.2.2 pour R2).

R1(config-router)# router-id 1.1.1.1

R2(config-router)# router-id 2.2.2.2

d. Configurez une instruction réseau pour le réseau entre R1 et R2 en le plaçant dans la zone 0.

R1(config-router)# network 10.53.0.0 0.0.0.255 area 0

R2(config-router)# network 10.53.0.0 0.0.0.255 area 0

e. Sur R2 uniquement, ajoutez la configuration nécessaire pour annoncer le réseau Bouclage 1 dans la zone OSPF 0.

R2(config-router)# network 192.168.1.0 0.0.0.255 area 0

ou

R2(config)# interface loopback1

R2(config-if)# ip ospf 56 area 0

f. Vérifiez que OSPFv2 est opérationnel entre les routeurs. Exécutez la commande pour vérifier que R1 et R2 ont formé une contiguïté.

R1# show ip ospf neighbor

Neighbor ID Pri State Dead Time Address Interface

2.2.2.2 1 FULL/DR 00:00:33 10.53.0.2 GigabitEthernet0/0/1

R2# show ip ospf neighbor

Neighbor ID Pri State Dead Time Address Interface

1.1.1.1 1 FULL/BDR 00:00:37 10.53.0.1 GigabitEthernet0/0/1

Quel routeur est le routeur désigné (DR)? Quel routeur est le routeur désigné de secours (BDR)? Quels étaient les critères de sélection?

Les réponses varieront. Dans cet exemple, R1 a été configuré en premier et parlait OSPF avant R2. Ainsi, lors de l’élection OSPF, seul R1 a été configuré pour OSPF et est devenu le DR. Une fois R2 configuré pour OSPF, il est devenu le BDR sur le segment Gigabit. Le routeur avec l’ID de routeur le plus élevé est utilisé dans la sélection de DR et BDR.

g. ٍ Sur R1, exécutez la commande show ip route ospf pour vérifier que le réseau de bouclage 1 de R2 est présent dans la table de routage. Notez que le comportement par défaut d’OSPF consiste à annoncer une interface de bouclage en tant que route hôte à l’aide d’un masque 32 bits.

R1# show ip route ospf

<output omitted>

Gateway of last resort is not set

192.168.1.0/32 is subnetted, 1 subnets

O 192.168.1.1 [110/2] via 10.53.0.2, 00:03:12, GigabitEthernet0/0/1

h. Ping l’adresse de l’interface R2 Bouclage 1 à partir de R1. La requête ping doit réussir.

R1# ping 192.168.1.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.1.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms

Partie 3: Optimiser la configuration d’OSPFv2 à zone unique

Étape 1: Mettre en œuvre diverses optimisations sur chaque routeur.

a. Sur R1, configurez la priorité OSPF de l’interface G0/0/1 sur 50 pour vous assurer que R1 est le routeur désigné.

R1(config)# interface g0/0/1

R1(config-if)# ip ospf priority 50

b. Configurez les minuteries OSPF sur le G0/0/1 de chaque routeur pour une minuterie Hello de 30 secondes.

R1(config)# interface g0/0/1

R1(config-if)# ip ospf hello-interval 30

R2(config)# interface g0/0/1

R1(config-if)# ip ospf hello-interval 30

c. Sur R1, configurez une route statique par défaut qui utilise l’interface Bouclage 1 comme interface de sortie. Ensuite, propagez la route par défaut dans OSPF. Notez le message de la console après avoir défini la route par défaut.

R1(config)# ip route 0.0.0.0 0.0.0.0 loopack 1

%Default route without gateway, if not a point-to-point interface, may impact performance

R1(config)# router ospf 56

R1(config-router)# default-information originate

d. Sur R2 uniquement, ajoutez la configuration nécessaire pour qu’OSPF traite R2 Bouclage 1 comme un réseau point à point. Cela se traduit par la publicité OSPF Bouclage 1 en utilisant le masque de sous-réseau de l’interface.

R2(config)# interface loopback 1

R2(config-if)# ip ospf network point-to-point

R2(config-if)# exit

e. Sur R2 uniquement, ajoutez la configuration nécessaire pour empêcher l’envoi de publicités OSPF au réseau Bouclage 1.

R2(config)# router ospf 56

R2(config-router)# passive-interface loopback 1

R2(config-router)# exit

f. Changez la bande passante de référence sur chaque routeur à 1Gbs. Après cette configuration, redémarrez OSPF à l’aide de la commande clear ip ospf process . Notez le message de la console après avoir défini la nouvelle bande passante de référence.

R1(config)# router ospf 56

R1(config-router)# auto-cost reference-bandwidth 1000

%OSPF: Reference bandwidth is changed.

Please ensure reference bandwidth is consistent across all routers.

R1(config-router)# end

R1# clear ip ospf process

Reset ALL OSPF processes? [no]: yes

R2(config)# router ospf 56

R2(config-router)# auto-cost reference-bandwidth 1000

%OSPF: Reference bandwidth is changed.

Please ensure reference bandwidth is consistent across all routers.

R2(config-router)# end

R2# clear ip ospf process

Reset ALL OSPF processes? [no]: yes

Étape 2: Vérifiez que les optimisations OSPFv2 sont en place.

a. Exécutez la commande show ip ospf interface g0/0/1 sur R1 et vérifiez que la priorité de l’interface a été définie sur 50 et que les intervalles de temps sont Hello 30, Dead 120 et que le type de réseau par défaut est Diffusion.

R1# show ip ospf interface g0/0/1

GigabitEthernet0/0/1 is up, line protocol is up

Internet Address 10.53.0.1/24, Interface ID 7, Area 0

Attached via Network Statement

Process ID 56, Router ID 1.1.1.1, Network Type BROADCAST, Cost: 10

Topology-MTID Cost Disabled Shutdown Topology Name

0 10 no no Base

Transmit Delay is 1 sec, State DR, Priority 50

Designated Router (ID) 1.1.1.1, Interface address 10.53.0.1

Backup Designated router (ID) 2.2.2.2, Interface address 10.53.0.2

Timer intervals configured, Hello 30, Dead 120, Wait 120, Retransmit 5

oob-resync timeout 120

Hello due in 00:00:09

Supports Link-local Signaling (LLS)

Cisco NSF helper support enabled

IETF NSF helper support enabled

Index 1/1/1, flood queue length 0

Next 0x0(0)/0x0(0)/0x0(0)

Last flood scan length is 1, maximum is 1

Last flood scan time is 0 msec, maximum is 0 msec

Neighbor Count is 1, Adjacent neighbor count is 1

Adjacent with neighbor 2.2.2.2 (Backup Designated Router)

Suppress hello for 0 neighbor(s)

b. ٍ Sur R1, exécutez la commande show ip route ospf pour vérifier que le réseau de bouclage 1 de R2 est présent dans la table de routage. Notez la différence de mesure entre cette sortie et la sortie précédente. Notez également que le masque est maintenant 24 bits par opposition aux 32 bits précédemment annoncés.

R1# show ip route ospf

<output omitted>

Gateway of last resort is 0.0.0.0 to network 0.0.0.0

O 192.168.1.0/24 [110/11] via 10.53.0.2, 00:03:11, GigabitEthernet0/0/1

c. Exécutez la commande show ip route ospf sur R2. Les seules informations de route OSPF doivent être la route par défaut que R1 se propage.

R2# show ip route ospf

d. Ping l’adresse de l’interface R1 Bouclage 1 à partir de R2. La requête ping doit réussir.

R2# ping 172.16.1.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 172.16.1.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms

Pourquoi le coût OSPF de la route par défaut est-il différent du coût OSPF à R1 pour le réseau 192.168.1.0/24?

Une route statique par défaut importée dans OSPF reçoit le type de métrique « E2 » ou Type externe 2 par défaut. Un « E2 » par défaut, conserve le même coût OSPF sur l’ensemble du réseau OSPF. Dans ce cas, la métrique de la route par défaut était 1, elle a donc une métrique de 1 partout dans le réseau OSPF 56. Le réseau 192.168.1.0 /24 est une route OSPF interne dont la métrique est cumulative.

Tableau récapitulatif des interfaces des routeurs

| Modèle du routeur | Ethernet Interface #1 | Ethernet Interface #2 | Serial Interface #1 | Serial Interface #2 |

|---|---|---|---|---|

| 1800 | Fast Ethernet 0/0 (F0/0) | Fast Ethernet 0/1 (F0/1) | Serial 0/0/0 (S0/0/0) | Serial 0/0/1 (S0/0/1) |

| 1900 | Gigabit Ethernet 0/0 (G0/0) | Gigabit Ethernet 0/1 (G0/1) | Serial 0/0/0 (S0/0/0) | Serial 0/0/1 (S0/0/1) |

| 2801 | Fast Ethernet 0/0 (F0/0) | Fast Ethernet 0/1 (F0/1) | Serial 0/1/0 (S0/1/0) | Serial 0/1/1 (S0/1/1) |

| 2811 | Fast Ethernet 0/0 (F0/0) | Fast Ethernet 0/1 (F0/1) | Serial 0/0/0 (S0/0/0) | Serial 0/0/1 (S0/0/1) |

| 2900 | Gigabit Ethernet 0/0 (G0/0) | Gigabit Ethernet 0/1 (G0/1) | Serial 0/0/0 (S0/0/0) | Serial 0/0/1 (S0/0/1) |

| 4221 | Gigabit Ethernet 0/0/0 (G0/0/0) | Gigabit Ethernet 0/0/1 (G0/0/1) | Serial 0/1/0 (S0/1/0) | Serial 0/1/1 (S0/1/1) |

| 4300 | Gigabit Ethernet 0/0/0 (G0/0/0) | Gigabit Ethernet 0/0/1 (G0/0/1) | Serial 0/1/0 (S0/1/0) | Serial 0/1/1 (S0/1/1) |

Remarque: Pour savoir comment le routeur est configuré, observez les interfaces afin d’identifier le type de routeur ainsi que le nombre d’interfaces qu’il comporte. Il n’est pas possible de répertorier de façon exhaustive toutes les combinaisons de configurations pour chaque type de routeur. Ce tableau inclut les identifiants des différentes combinaisons d’interfaces Ethernet et série possibles dans l’appareil. Il ne comporte aucun autre type d’interface, même si un routeur particulier peut en contenir un. L’exemple de l’interface RNIS BRI peut illustrer ceci. La chaîne de caractères entre parenthèses est l’abréviation normalisée qui permet de représenter l’interface dans les commandes Cisco IOS.

Configurations de l’appareil