4.10. Examen de module 4 du programme DevNet Associate 1.0 réponses Français (French)

1. Qu’est-ce qu’une contrainte architecturale à laquelle un véritable service Web API RESTful doit adhérer?

- Il doit fonctionner avec un serveur DNS.

- Il fonctionne d’une manière apatride.

- Il fonctionne comme un service cloud.

- Il utilise HTTPS pour transporter des données.

Explication: Se conformer aux contraintes de l’architecture REST est généralement considéré comme étant “RESTful”. Une API peut être considérée comme “RESTful” si elle présente les caractéristiques suivantes :

- Client / serveur – Le client gère l’extrémité avant et le serveur gère l’extrémité arrière.

- Apatride – Aucune donnée client n’est stockée sur le serveur entre les requêtes. L’état de session est stocké sur le client.

- Antémémorisables – Les clients peuvent mettre en cache les réponses localement pour améliorer les performances.

2. Quelle est la caractéristique d’une API RESTful ?

- Il utilise des méthodes HTTP pour collecter et manipuler des données.

- Il s’agit d’une API vers le sud.

- Il facilite les modifications de configuration d’un contrôleur réseau aux périphériques finaux.

- Il prend en charge une transmission sécurisée de données entre un utilisateur distant et un réseau d’entreprise.

Explication: Les API RESTful utilisent des méthodes HTTP pour collecter et manipuler des données. Ce sont des API en direction du nord. Étant donné qu’il existe une structure définie pour le fonctionnement de HTTP, il offre un moyen cohérent d’interagir avec les API RESTful de plusieurs fournisseurs.

3. Quel code d’état de la réponse HTTP indique que l’utilisateur n’est pas authentifié pour accéder au site ?

Explication: Les codes d’état HTTP les plus courants sont les suivants :

- 200 – OK (en utilisant GET ou POST pour échanger des données avec une API avec succès)

- 201 – Created (création de ressources à l’aide d’un appel d’API REST avec succès)

- 400- Bad Request (La demande du client est rejetée en raison d’un problème côté client).

- 401 – Non autorisé (Le client n’est pas authentifié pour accéder au site ou à l’appel API.)

- 403 – Forbidden (La demande d’accès n’est pas accordée sur la base des justificatifs fournis).

- 404 – Not Found (La page demandée à l’emplacement de l’URL HTTP n’existe pas ou est cachée).

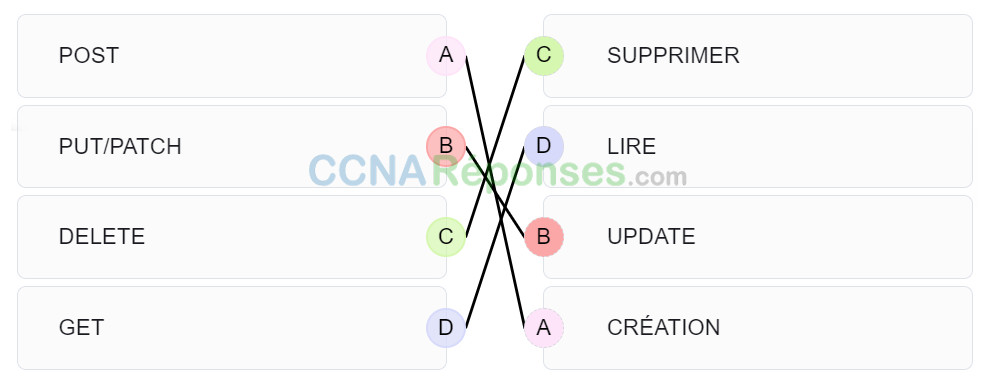

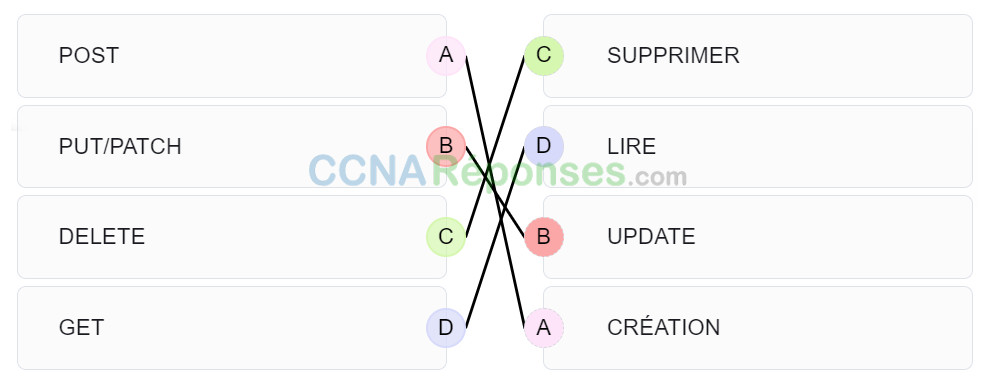

4. Faire correspondre la méthode API RESTful à la fonction CRUD.

Explication: Placez les options dans l’ordre suivant:

| GET |

LIRE |

| POST |

CRÉATION |

| DELETE |

SUPPRIMER |

| PUT/PATCH |

UPDATE |

5. Un client envoie une demande d’API REST à un serveur web. La demande inclut la nécessité de la compression des données. Quelles sont les trois valeurs acceptables pour l’en-tête de requête Accept-Encoding ? (Choisissez trois propositions.)

Explication: Quelques valeurs acceptables pour l’en-tête de requête Accept-Encoding sont gzip, compress, deflate, br, identity et *.

6. Quel style d’architecture API utilise un protocole de messagerie XML pour communiquer entre les applications ?

Explication: Le protocole SOAP (Simple Object Access Protocol) est un protocole de messagerie utilisé lorsque les applications ont besoin de communiquer. Il s’agit d’un protocole basé sur XML qui a été développé par Microsoft.

7. Quelle caractéristique de l’architecture SOAP spécifie la communication entre tous les types d’applications similaires et dissemblables ?

- independence

- extensibilité

- neutralité

- uniformité de l’interface

Explication: SOAP a été conçu pour que tous les types d’applications puissent communiquer les uns avec les autres, même si elles sont différentes. Les applications peuvent être construites en utilisant différents langages de programmation, peuvent fonctionner sur différents systèmes d’exploitation et peuvent être aussi différentes que possible.

8. Quel élément racine de message SOAP définit le document XML comme un message SOAP ?

- Balise Meta

- Envelope

- En-tête

- Corps

Explication: Un message SOAP est un document XML qui peut contenir quatre éléments, à savoir Enveloppe, En-tête, Corps et Fault. L’enveloppe doit être l’élément racine du document XML. Dans l’enveloppe, l’espace de noms fourni définit que le document XML est un message SOAP.

9. Dans l’exemple d’URI de requête d’API REST http://example.com/update/person?id=42&email=person%40example.com, quel terme décrit le composant example.com ?

- query

- path

- authority

- scheme

Explication: Les requêtes d’API REST sont essentiellement des requêtes HTTP qui suivent les principes REST. Les requêtes d’API REST sont composées de 4 composants principaux, à savoir, Uniform Resource Identifier (URI), HTTP Method, Header et Body. Un URI est essentiellement le même format qu’une URL utilisée dans un navigateur pour accéder à une page Web. La syntaxe se compose des composants suivants dans l’ordre de syntaxe :

- Scheme – spécifie quel protocole HTTP doit être utilisé.

- Authority – également appelée destination, se compose de deux parties, hôte et port.

- Path – également connu sous le nom de chemin de ressource, spécifie l’emplacement de la ressource sur le site Web.

- Query – spécifie les paramètres de requête avec des détails supplémentaires pour l’étendue, le filtrage ou la clarification d’une requête.

10. Quel type d’informations d’identification est utilisé pour l’authentification au porteur dans les API REST ?

- un mot de passe encodé en Base64

- une chaîne générée par un serveur d’authentification

- un nom d’utilisateur et un mot de passe définis par le client

- une chaîne de hachage MD5 générée par l’application cliente

Explication: L’authentification au porteur utilise un jeton porteur, qui est une chaîne générée par un serveur d’authentification tel qu’un service d’identité (ID).

11. Quels sont les deux objectifs de l’utilisation des limites tarifaires pour les API publiques et non restreintes ? (Choisissez deux propositions.)

- pour limiter le nombre de mots de passe qu’un client peut avoir en effectuant des requêtes API

- pour s’assurer qu’un client utilise un mécanisme d’authentification multifactorielle

- pour offrir un meilleur service et un meilleur temps de réponse à tous les utilisateurs

- pour éviter une surcharge de serveur à partir d’un trop grand nombre de demandes en même temps

- pour limiter le nombre de demandes d’autorisation par appel d’API

Explication: L’utilisation d’une limite de débit d’API est un moyen pour un service Web de contrôler le nombre de demandes qu’un utilisateur ou une application peut faire par unité de temps définie et il est considéré comme une bonne pratique pour les API publiques et sans restriction. Voici quelques avantages liés à l’utilisation des limites tarifaires :

- Évitez une surcharge de serveur résultant d’un trop grand nombre de demandes à la fois.

- Offrir un meilleur service et un meilleur temps de réponse à tous les utilisateurs.

- Protéger contre une attaque par déni de service (DoS).

12. Quelle est la signification du terme « flux » en ce qui concerne le cadre d’autorisation OAuth 2.0 ?

- Il s’agit d’un processus permettant à une demande d’API d’envoyer des informations d’identification d’authentification à un service Web.

- Il s’agit d’un processus permettant à un utilisateur d’API d’obtenir un jeton d’accès à partir du serveur d’autorisation.

- Il s’agit de la séquence de données échangées entre une requête d’API REST et une réponse.

- Il s’agit du nombre de requêtes contenues dans le compartiment de jeton.

Explication: L’autorisation ouverte, également appelée OAuth, combine l’authentification et l’autorisation. Il s’agit généralement de la forme recommandée d’authentification/autorisation pour les API REST. OAuth 2.0 permet aux applications préenregistrées d’obtenir l’autorisation d’exécuter des requêtes d’API REST au nom d’un utilisateur sans que l’utilisateur ait besoin de partager ses informations d’identification avec l’application elle-même. OAuth permet à l’utilisateur de fournir des informations d’identification directement au serveur d’autorisation pour obtenir un jeton d’accès qui peut être partagé avec l’application. Ce processus d’obtention du jeton est appelé un flux. L’application utilise ensuite ce jeton dans l’API REST comme authentification au porteur. Le service Web de l’API REST vérifie ensuite le serveur d’autorisation pour s’assurer que le jeton est valide et que le demandeur est autorisé à exécuter la demande.

13. Reportez-vous à l’illustration. Un administrateur réseau utilise un script Python pour tester une requête d’API REST. Le message de traçabilité indique qu’il y a une erreur dans l’URI. Qu’est-ce qu’un problème possible ?

- Le protocole est faux.

- L’adresse de l’hôte de destination est incorrecte.

- Le certificat SSL n’est pas valable.

- Le composant de requête est manquant.

Explication: Le message d’erreur indique “ConnectionError”. L’adresse de l’hôte de destination est probablement erronée car elle ne peut pas être atteinte.

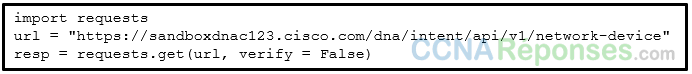

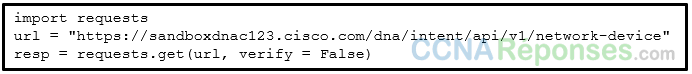

14. Reportez-vous à l’illustration. Un administrateur réseau utilise un script Python pour envoyer une requête d’API REST. Quel est le but de la ligne de code resp = requests.get (url, verify = False)?

- Il teste la fonction de la bibliothèque de requêtes Python.

- Il omet l’URL d’envoi dans la réponse.

- Il contourne la vérification de validation du certificat.

- Il ignore l’étape de vérification de l’URL et teste le chemin d’accès à la ressource.

Explication: Lorsque le schéma de l’URI est HTTPS, la connexion effectue une connexion SSL entre le client et le serveur afin de s’authentifier mutuellement. Cette poignée de main doit être réussie avant que la requête d’API REST puisse être envoyée au serveur d’API. Dans une phase de développement, les API avec HTTPS doivent être testées et comme un certificat valide n’est pas encore obtenu, le processus de handshake SSL peut être désactivé avec la ligne de code.

15. Dans quelle situation une API synchrone serait-elle utilisée ?

- lorsque des données sont récupérées à partir d’une base de données

- lorsque la demande d’API d’origine ou les données de la demande sont retardées

- lorsque le client n’est pas tenu d’agir

- lorsqu’un serveur ne fait pas partie du processus

Explication: Les API synchrones répondent à une demande directement et immédiatement, par exemple lorsque des données sont fournies à partir de la mémoire ou d’une base de données. En revanche, les API asynchrones peuvent envoyer une notification indiquant qu’une demande de données a été faite, envoyer les données ultérieurement, déclencher un rappel pour fournir les données, ou traiter la demande, puis prendre une action appropriée. L’action peut être immédiate, mais elle n’a pas besoin de l’être.

16. Un ingénieur réseau est en train de découvrir les API de repos. Lors de l’exécution d’une API particulière, le serveur répond avec curl. En quoi cette information est-elle utile ?

- Curl affiche les informations récupérées au format JSON.

- Curl affiche les informations renvoyées par l’API par le serveur.

- Curl affiche l’URL utilisée dans la requête API.

- Curl montre comment accéder au contenu affiché dans le corps de la réponse à l’aide de curl.

Explication: Clients pour URL (curl ou cURL) est un outil utilisé sur de nombreuses plates-formes pour obtenir ou envoyer des fichiers en utilisant la syntaxe URL. Les informations renvoyées peuvent être copiées, puis utilisées à partir d’une invite de commande avec la commande curl pour obtenir des informations à l’aide du paramètre GET ou envoyer des données à l’aide du paramètre POST.