1. Quelle technologie relative aux logiciels anti-programme malveillant peut reconnaître diverses caractéristiques de fichiers malveillants connus pour détecter une menace?

- basée sur la signature

- approche heuristique

- basée sur le routage

- basée sur le comportement

Explication : Les programmes antimalwares détectent les virus en utilisant trois approches différentes:

- basée sur la signature – en reconnaissant diverses caractéristiques des fichiers malveillants connus

- basé sur l’heuristique – en reconnaissant les caractéristiques générales partagées par différents types de logiciels malveillants

- basée sur le comportement – par l’analyse des activités suspectes

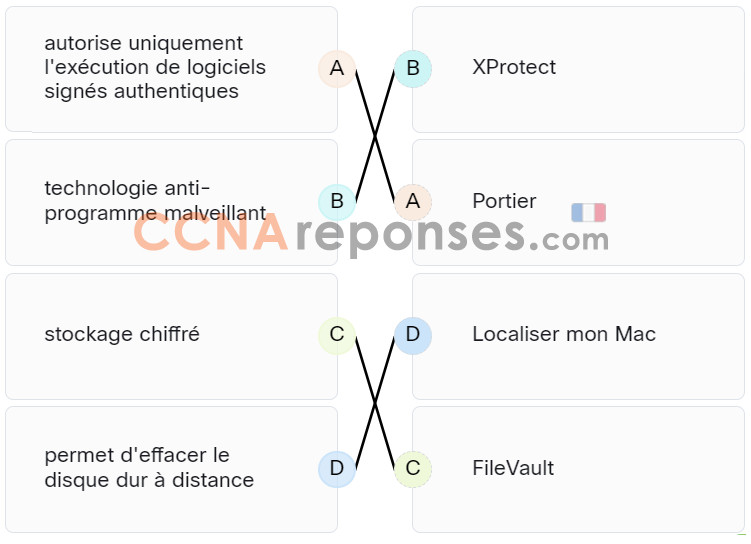

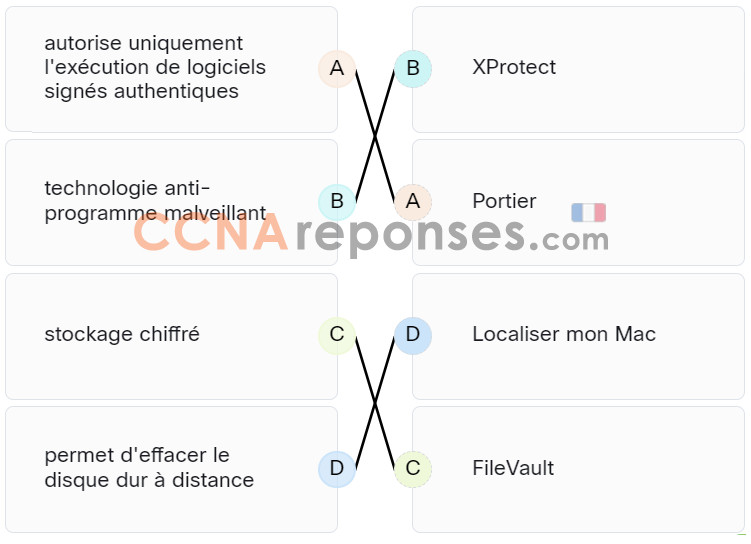

2. Faites correspondre la fonction de sécurité du système Apple à son objectif.

Explication : Options correspondant à la bonne sélection.

| Permet d’effacer le disque dur à distance |

Localiser mon Mac |

| Technologie anti-programme malveillant |

XProtect |

| Stockage chiffré |

FileVault |

| Autorise uniquement l’exécution de logiciels signés authentiques |

Portier |

3. Quel périphérique au sein d’une infrastructure LAN est susceptible de subir des attaques par mystification et par débordement de la table d’adresses MAC?

- pare-feu

- ordinateur

- commutateur

- serveur

Explication : Les commutateurs sont des périphériques d’infrastructure LAN qui interconnectent des terminaux. Ils sont sensibles aux attaques ciblant le LAN, telles que les attaques par débordement de la table d’adresses MAC, les attaques par mystification, les attaques par tempête de diffusion LAN, les attaques par manipulation STP ou encore les attaques VLAN.

4. Dans la plupart des suites de sécurité basées sur l’hôte, quelle fonction permet de consigner les événements liés à la sécurité et d’envoyer les journaux vers un emplacement centralisé?

- navigation sécurisée

- anti-hameçonnage

- détection et prévention des intrusions

- télémétrie

Explication : La fonctionnalité de télémétrie qui équipe la plupart des suites de sécurité basées sur l’hôte permet de consigner les événements liés à la sécurité et d’envoyer les journaux vers un emplacement centralisé à des fins d’analyse.

5. Quelle technologie risque d’accroître les problèmes de sécurité liés à la mise en œuvre de la technologie IoT au sein d’un environnement d’entreprise?

- stockage des données

- bande passante du réseau

- le cloud computing

- vitesse de traitement du processeur

Explication : Le cloud computing étend les limites des réseaux d’entreprise de manière à inclure des sites Internet dont les entreprises ne sont pas responsables. Des programmes malveillants peuvent alors accéder aux terminaux du réseau interne pour attaquer ce dernier.

6. Quel énoncé décrit une protection antivirus sans agent?

- La protection antivirus est fournie par le FAI.

- Des analyses antivirus sont effectuées sur les hôtes à partir d’un système centralisé.

- La protection antivirus est assurée par le routeur qui est connecté à un service cloud.

- Les systèmes antivirus basés sur l’hôte fournissent une protection antivirus sans agent.

Explication : La protection antivirus d’hôte est également appelée protection antivirus basée sur des agents. La protection antivirus basée sur des agents s’exécute sur chaque ordinateur protégé. La protection antivirus sans agent analyse les hôtes à partir d’un système centralisé.

7. Quel système de détection des intrusions basé sur l’hôte (HIDS) est un produit Open Source?

- AlienVault USM

- Tripwire

- OSSEC

- Cisco AMP

Explication : Le logiciel Open Source HIDS SECurity (OSSEC) est un système HIDS ouvert (Open Source) qui utilise un serveur de gestionnaire central et des agents qui sont installés sur les ordinateurs hôtes qui doivent être surveillés.

8. Dans le pare-feu Windows, quand le profil Domaine est-il appliqué?

- lorsque l’hôte accède à Internet

- lorsque l’hôte vérifie les e-mails à partir d’un serveur de messagerie d’entreprise

- lorsque l’hôte est connecté à un réseau approuvé, tel qu’un réseau d’entreprise interne

- lorsque l’hôte est connecté à un réseau isolé d’Internet par un autre dispositif de sécurité

Explication : Le profil Domaine de la configuration du pare-feu Windows concerne les connexions à un réseau approuvé, tel qu’un réseau d’entreprise, dont l’infrastructure de sécurité est censée être adéquate.

9. Qu’est-ce qu’un système de détection d’intrusion basé sur l’hôte (HIDS)?

- Un système qui identifie les attaques potentielles et envoie des alertes, mais ne bloque pas le trafic.

- Un système sans agent qui analyse les fichiers sur un hôte à la recherche de programmes malveillants.

- Un système qui associe les fonctionnalités des applications antimalware à une protection pare-feu.

- Un système qui détecte et bloque les attaques directes potentielles, mais ne recherche pas de programmes malveillants.

Explication : Un HIDS est une application de sécurité complète qui associe les fonctionnalités d’une application antimalware à une protection pare-feu. Il détecte non seulement les programmes malveillants, mais il les empêche également de s’exécuter. Comme le HIDS s’exécute directement sur l’hôte, il est considéré comme un système basé sur l’agent.

10. Selon la description du SANS Institute, quelle surface d’exposition aux attaques comprend l’exploitation de vulnérabilités dans les protocoles filaire et sans fil utilisés par les appareils connectés à l’IoT?

- surface d’exposition aux attaques Internet

- surface d’exposition aux attaques par logiciels

- surface d’exposition aux attaques humaines

- surface d’exposition aux attaques réseau

Explication : L’institut SANS décrit trois composantes de la surface d’exposition aux attaques:

- Surface d’attaque du réseau – exploitation des vulnérabilités dans les réseaux

- Surface d’attaque des logiciels – exploitation des vulnérabilités des applications logicielles basées sur le web, le cloud ou l’hôte.

- Surface d’attaque humaine – exploitation des faiblesses du comportement de l’utilisateur.

11. Quelle affirmation décrit le terme « surface d’exposition aux attaques »?

- Il s’agit de la somme totale des vulnérabilités d’un système qu’un hacker peut exploiter.

- Il s’agit du nombre total d’attaques ciblant une entreprise au cours d’une journée.

- Il s’agit du groupe d’hôtes qui subit la même attaque.

- Il s’agit de l’interface réseau d’où proviennent les attaques.

Explication : La surface d’exposition aux attaques est la somme totale des vulnérabilités d’un système qu’un hacker peut exploiter. La surface d’exposition aux attaques peut comprendre des ports ouverts sur des serveurs ou des hôtes, un logiciel qui s’exécute sur des serveurs Internet, des protocoles de réseau sans fil et même des utilisateurs.

12. Selon la description du SANS Institute, quelle surface d’exposition aux attaques comprend l’utilisation du piratage psychologique?

- surface d’exposition aux attaques réseau

- surface d’exposition aux attaques par logiciels

- surface d’exposition aux attaques humaines

- surface d’exposition aux attaques Internet

Explication : L’institut SANS décrit trois composantes de la surface d’exposition aux attaques:

- Surface d’attaque du réseau – exploitation des vulnérabilités dans les réseaux

- Surface d’attaque des logiciels – exploitation des vulnérabilités des applications logicielles basées sur le web, le cloud ou l’hôte.

- Surface d’attaque humaine – exploitation des faiblesses du comportement de l’utilisateur.

13. Quel paramètre de sécurité des terminaux un analyste en charge de la sécurité utilisera-t-il pour déterminer si un ordinateur a été configuré pour empêcher l’exécution d’une application donnée?

- planification initiale

- création de listes blanches

- services

- création de listes noires

Explication : La technique de mise en liste noire peut être utilisée sur un système local ou mise à jour sur des appliances de sécurité telles qu’un pare-feu. Les listes noires peuvent être saisies manuellement ou obtenues à partir d’un système de sécurité centralisé. Les listes noires sont des applications dont l’exécution est bloquée, car elles présentent un risque de sécurité pour le système et éventuellement pour toute l’entreprise.

14. Que pouvez-vous faire pour vous assurer que les logiciels d’exploitation du réseau restent sécurisés? (Choisissez trois propositions.)

- Installez régulièrement les correctifs et les mises à jour.

- Mettre en œuvre des normes de classification des données

- Élaborer une politique concernant les mises à jour des logiciels d’application et des systèmes d’exploitation.

- Tests du logiciel avant son lancement

Explication : Pour protéger les systèmes d’exploitation contre les menaces, des politiques qui traitent des mises à jour du système d’application et du système d’exploitation doivent être mises en œuvre afin que les correctifs et les mises à jour du système d’exploitation soient installés régulièrement.

15. Quel type de technologie peut empêcher les logiciels malveillants d’afficher des publicités contextuelles indésirables sur un appareil?

- Protection antivirus

- Protection contre les logiciels publicitaires

- La protection contre les logiciels espions

Explication : La protection contre les logiciels publicitaires est un logiciel qui peut être installé sur un système informatique pour empêcher l’affichage de publicités contextuelles.

16. Quel type de serrure est recommandé pour sécuriser une porte de bureau?

- Serrure d’entrée à clé

- Câble de verrouillage

- Cage de sécurité

- Serrure à chiffrement

Explication : Une serrure d’entrée à clé qui nécessite une clé physique est la serrure la plus courante et la plus recommandée pour sécuriser une porte de bureau.