1. Quelles sont les trois procédures qui sont des exemples de contrôles d’accès logiques? (Choisissez trois réponses.)

- clôture pour protéger le périmètre d’un bâtiment

- gardiens pour surveiller les écrans de sécurité

- carte magnétique pour autoriser l’accès à une zone restreinte

- système de détection d’intrusion (IDS) pour identifier les activités réseau suspectes

- biométrie pour valider les caractéristiques physiques

- pare-feu pour surveiller le trafic

Explication: Il existe divers systèmes de contrôle d’accès, notamment:

- Chiffrement

- Les cartes à puce

- Les mots de passe

- Biométrie

- Listes de contrôles d’accès (ACL)

- Les protocoles

- Pare-feu

- Systèmes de détection des intrusions (IDS)

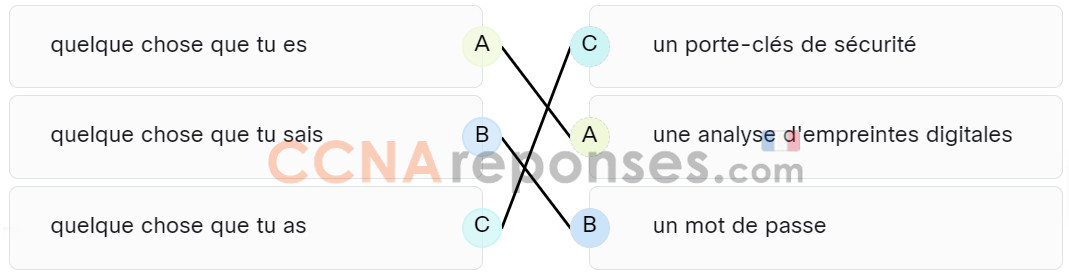

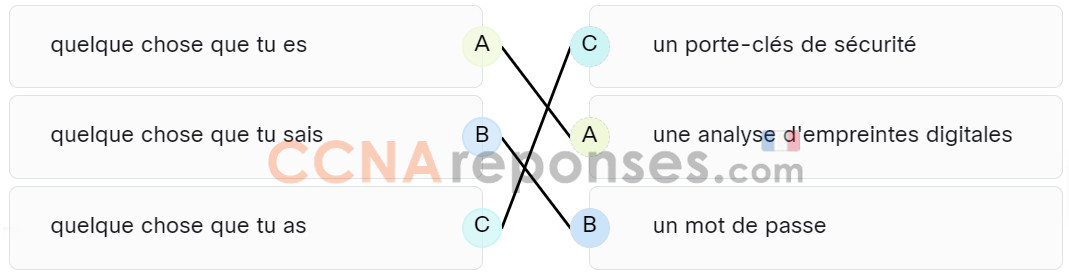

2. Associez le type d’authentification multifacteur avec la description correspondante.

Explication: Placez les options dans l’ordre suivant:

| quelque chose que tu sais |

un mot de passe |

| quelque chose que tu as |

un porte-clés de sécurité |

| quelque chose que tu es |

une analyse d’empreintes digitales |

3. Une entreprise envisage de mettre en place une formation sur la sécurité pour former ses collaborateurs aux politiques de sécurité. Quel type de contrôle d’accès l’entreprise tente-t-elle de mettre en place?

- physique

- administration

- logique

- technologique

Explication: Le contrôle d’accès interdit aux intrus d’accéder aux données sensibles et aux réseaux. Il existe différentes technologies pour implémenter des stratégies de contrôle d’accès efficaces.

4. Au cours d’un audit de sécurité d’une entreprise, l’auditeur signale que les nouveaux utilisateurs ont accès aux ressources réseau au-delà du rôle qui leur a été attribué. En outre, les utilisateurs mutés à d’autres postes conservent leurs autorisations précédentes. Quel est le principe de sécurité qui n’a pas été appliqué?

- moindre privilège

- audit

- mot de passe

- politique de réseau

Explication: Les utilisateurs doivent avoir accès aux informations uniquement lorsque cela est nécessaire. Lorsqu’un utilisateur est muté à un autre poste, le même principe doit s’appliquer.

5. Quel modèle de contrôle d’accès attribue des privilèges de sécurité en fonction du poste, des responsabilités ou de la classification d’une personne ou d’un groupe au sein d’une organisation?

- basé sur les rôles

- discrétionnaire

- obligatoire

- basé sur des règles

Explication: Les modèles de contrôle d’accès basés sur les rôles attribuent des privilèges en fonction du poste, des responsabilités ou de la classification des tâches. Les utilisateurs et les groupes ayant les mêmes responsabilités ou la même classification de tâche partagent les mêmes privilèges attribués. Ce type de contrôle d’accès est également appelé contrôle d’accès non discrétionnaire.

6. Quel type de contrôle d’accès s’avère le plus strict et est couramment utilisé dans les applications militaires ou stratégiques?

- Contrôle d’accès basé sur les attributs (ABAC)

- Contrôle d’accès obligatoire (MAC)

- Contrôle d’accès discrétionnaire (DAC)

- Contrôle d’accès non discrétionnaire

Explication: Les modèles de contrôle d’accès sont utilisés pour définir les contrôles d’accès mis en place afin de protéger les ressources informatiques de l’entreprise. Les différents types de modèles sont les suivants:

- Contrôle d’accès obligatoire (MAC): il s’agit du type de contrôle d’accès le plus strict. Il est généralement utilisé dans les applications militaires ou stratégiques.

- Contrôle d’accès discrétionnaire (DAC): permet aux utilisateurs de contrôler l’accès aux données qui leur appartiennent. Des listes de contrôle d’accès (ACL) ou d’autres mesures de sécurité peuvent être utilisées pour spécifier les autres personnes autorisées à accéder aux informations.

- Contrôle d’accès non discrétionnaire: connu également sous le nom de contrôle d’accès reposant sur la prise en compte des rôles (RBAC). Ce type de contrôle autorise l’accès sur la base du rôle et des responsabilités d’un individu au sein de l’entreprise.

- Contrôle d’accès basé sur les attributs (ABAC): autorise un accès sur la base des attributs de la ressource, de l’utilisateur qui doit y accéder et des facteurs environnementaux, tels que l’heure du jour.

7. Quel est le pilier de l’approche de sécurité zéro confiance qui met l’accent sur l’accès sécurisé aux périphériques, tels que les serveurs, les imprimantes et d’autres terminaux, y compris les périphériques connectés à l’IoT?

- travailleurs

- lieu de travail

- flux de travail

- charges de travail

Explication: Le pilier milieu de travail met l’accent sur l’accès sécurisé pour tous les appareils, y compris les appareils sur l’Internet des objets (IoT), qui se connectent aux réseaux d’entreprise, tels que les terminaux utilisateurs, les serveurs physiques et virtuels, les imprimantes, les caméras, les systèmes HVAC, les kiosques, les pompes à perfusion, les systèmes de contrôle industriel, etc.

8. Un utilisateur a été invité à implémenter IPsec pour les connexions externes entrantes. L’utilisateur prévoit d’utiliser SHA-1 dans le cadre de l’implémentation. L’utilisateur souhaite garantir l’intégrité et l’authenticité de la connexion. Quel outil de sécurité l’utilisateur peut-il utiliser?

Explication: Le HMAC utilise en plus une clé secrète afin d’assurer l’intégrité des données et l’authentification des utilisateurs.

9. L’audit de sécurité d’une entreprise a permis de déterminer que plusieurs comptes disposent d’un accès privilégié aux systèmes et aux appareils. Quelles sont les trois bonnes pratiques de sécurisation des comptes privilégiés à inclure dans le rapport d’audit? (Choisissez trois réponses.)

- Réduire le nombre de comptes privilégiés.

- Appliquer le principe du privilège moindre.

- Personne ne doit avoir d’accès privilégié.

- Seul le DSI doit avoir un accès privilégié.

- Seuls les responsables doivent avoir un accès privilégié.

- Stockage sécurisé des mots de passe.

Explication: Les bonnes pratiques impliquent de donner à l’utilisateur uniquement ce dont il a besoin pour travailler. Tout privilège supplémentaire doit être suivi et faire l’objet d’un audit.

10. Quel utilitaire Windows doit être utilisé pour configurer les règles de mot de passe et les politiques de verrouillage du compte sur un système ne faisant pas partie d’un domaine?

- Outil Sécurité Active Directory

- Gestion de l’ordinateur

- Outil Stratégie de sécurité locale

- Journal de sécurité de l’observateur d’événements

Explication: Les spécialistes de la cybersécurité doivent connaître les technologies et les mesures utilisées pour contrer les menaces et les vulnérabilités qui compromettent les entreprises. La stratégie de sécurité locale, l’observateur d’événements et l’utilitaire de gestion de l’ordinateur sont tous des outils Windows utilisés pour garantir la sécurité.

11. Quel est l’objectif de la fonction de compatibilité de la sécurité réseau?

- Demander aux utilisateurs de prouver leur identité

- Surveiller les activités d’un utilisateur

- Déterminer les ressources accessibles par un utilisateur

- Fournir des questions d’authentification

Explication: L’authentification, l’autorisation et la gestion des comptes sont des services réseau collectivement appelés AAA (authentication, authorization and accounting). L’authentification nécessite que les utilisateurs prouvent leur identité. L’autorisation détermine quelles ressources sont accessibles par les utilisateurs. La gestion des comptes consiste à surveiller les activités des utilisateurs.

12. En raison des contrôles de sécurité appliqués, un utilisateur ne peut accéder à un serveur qu’à l’aide du protocole FTP. Quel composant du modèle AAA effectue cela?

- traçabilité

- autorisation

- authentification

- audit

- accessibilité

Explication: L’une des composantes de l’authentification AAA est l’autorisation. Une fois que l’utilisateur est authentifié via AAA, les services d’autorisation déterminent les ressources auxquelles l’utilisateur peut accéder et les opérations qu’il est autorisé à effectuer.

13. Qu’est-ce qui est utilisé pour analyser un appareil BYOD afin de vérifier qu’il est conforme aux politiques de sécurité de l’entreprise avant que l’appareil ne soit autorisé à accéder au réseau?

- IDS

- Serveur proxy

- ACL

- reconnaissance

- NAC

Explication: L’un des objectifs de NAC est d’évaluer la conformité des appareils aux politiques de sécurité par type d’utilisateur & #44; type d’appareil, et le système d’exploitation avant d’autoriser l’accès au réseau. Les fonctionnalités d’automatisation du système NAC rendent pratique l’accès au réseau des appareils BYOD et IoT.

14. Quel composant du modèle AAA peut être créé à l’aide de cartes à jetons?

- Autorisation

- Authentification

- Audit

- Gestion des comptes

Explication: Le composant d’authentification du modèle AAA est établi à l’aide de combinaisons nom d’utilisateur/mot de passe, de questions défi/réponse et de cartes à jetons. Le composant d’autorisation du modèle AAA détermine les ressources auxquelles les utilisateurs peuvent accéder et les opérations qu’ils sont autorisés à effectuer. Le composant de traçabilité et d’audit du modèle AAA effectue le suivi du mode d’utilisation des ressources réseau.