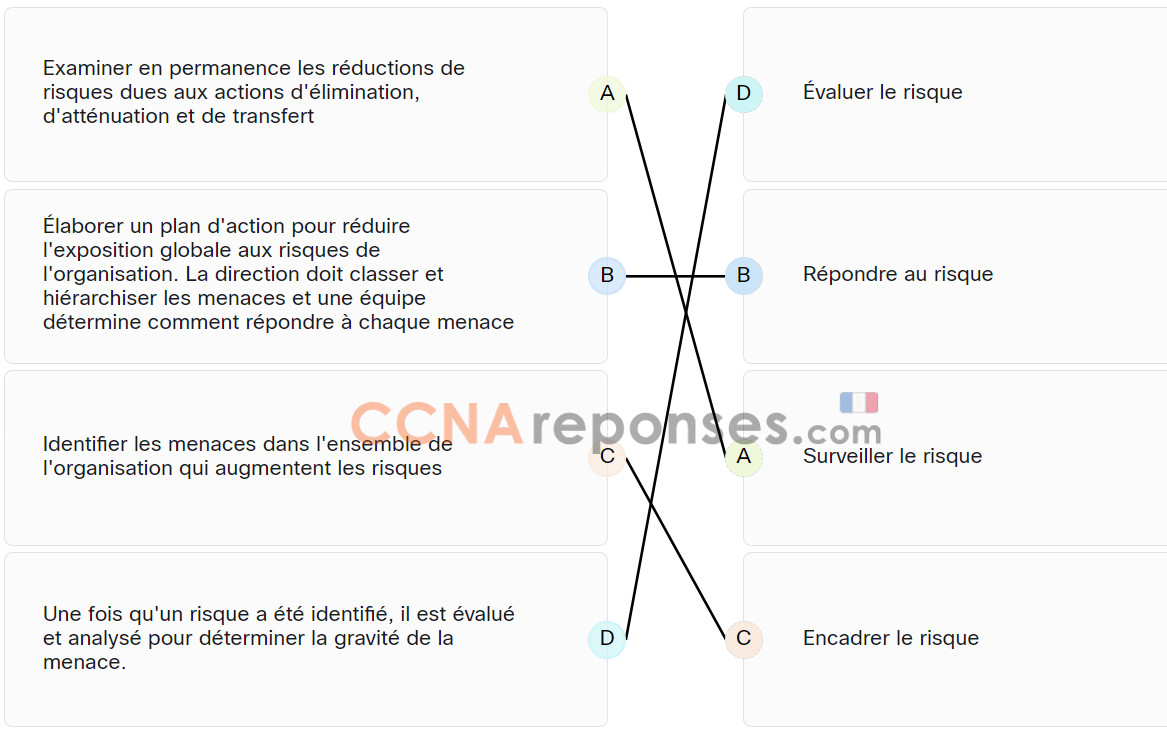

Faites correspondre les étapes du processus de gestion des risques avec la description.

Explication : Placez les options dans l'ordre suivant :

| Élaborer un plan d'action pour réduire l'exposition globale aux risques de l'organisation. La direction doit classer et hiérarchiser les menaces et une équipe détermine comment répondre à chaque menace | Répondre au risque |

| Une fois qu'un risque a été identifié, il est évalué et analysé pour déterminer la gravité de la menace. | Évaluer le risque |

| Examiner en permanence les réductions de risques dues aux actions d'élimination, d'atténuation et de transfert | Surveiller le risque |

| Identifier les menaces dans l'ensemble de l'organisation qui augmentent les risques | Encadrer le risque |

Plus de questions : Examen final du cours Gestion des Cybermenaces (CyberTM) Réponses

Please login or Register to submit your answer