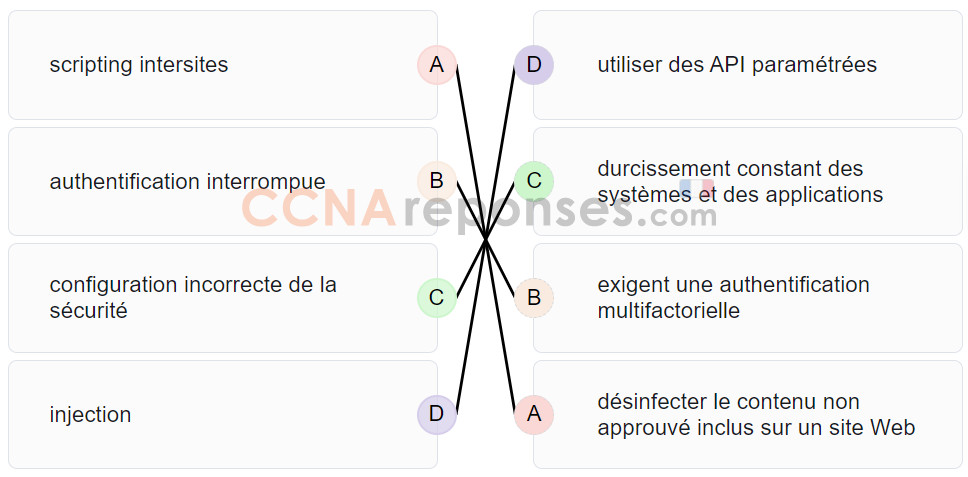

Faites correspondre la menace OWASP avec la technique d'atténuation.

Explication: Placez les options dans l'ordre suivant:

| scripting intersites | désinfecter le contenu non approuvé inclus sur un site Web |

| injection | utiliser des API paramétrées |

| authentification interrompue | exigent une authentification multifactorielle |

| configuration incorrecte de la sécurité | durcissement constant des systèmes et des applications |

Plus de questions : Examen pratique de certification DevNet Associate (200-901) Réponses

Please login or Register to submit your answer