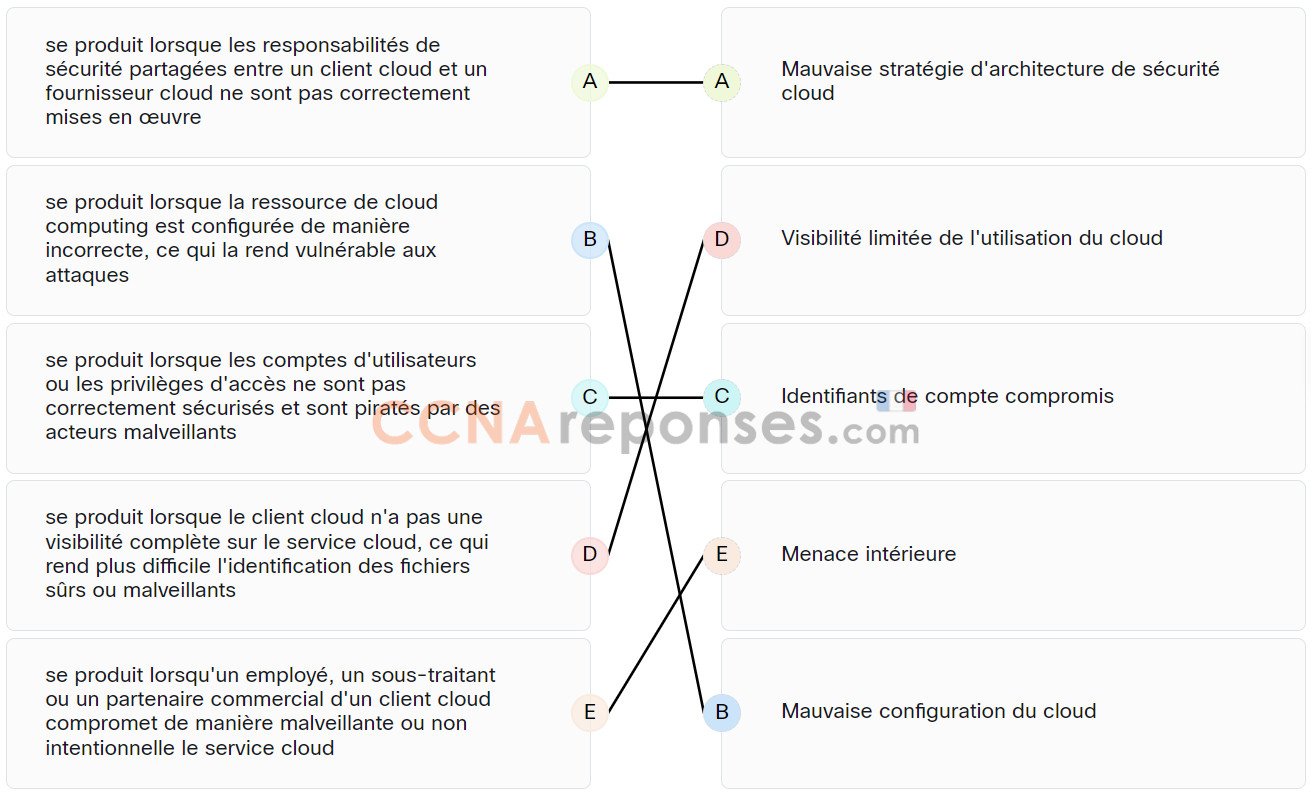

Associez le service de cloud computing à la description correspondante.

Explication: Placez les options dans l'ordre suivant:

| se produit lorsque la ressource de cloud computing est configurée de manière incorrecte, ce qui la rend vulnérable aux attaques | Mauvaise configuration du cloud |

| se produit lorsque les comptes d'utilisateurs ou les privilèges d'accès ne sont pas correctement sécurisés et sont piratés par des acteurs malveillants | Identifiants de compte compromis |

| se produit lorsque les responsabilités de sécurité partagées entre un client cloud et un fournisseur cloud ne sont pas correctement mises en œuvre | Mauvaise stratégie d'architecture de sécurité cloud |

| se produit lorsqu'un employé, un sous-traitant ou un partenaire commercial d'un client cloud compromet de manière malveillante ou non intentionnelle le service cloud | Menace intérieure |

| se produit lorsque le client cloud n'a pas une visibilité complète sur le service cloud, ce qui rend plus difficile l'identification des fichiers sûrs ou malveillants | Visibilité limitée de l'utilisation du cloud |

Plus de questions : Examen Checkpoint: pare-feu, cryptographie et sécurité du cloud Réponses

Please login or Register to submit your answer