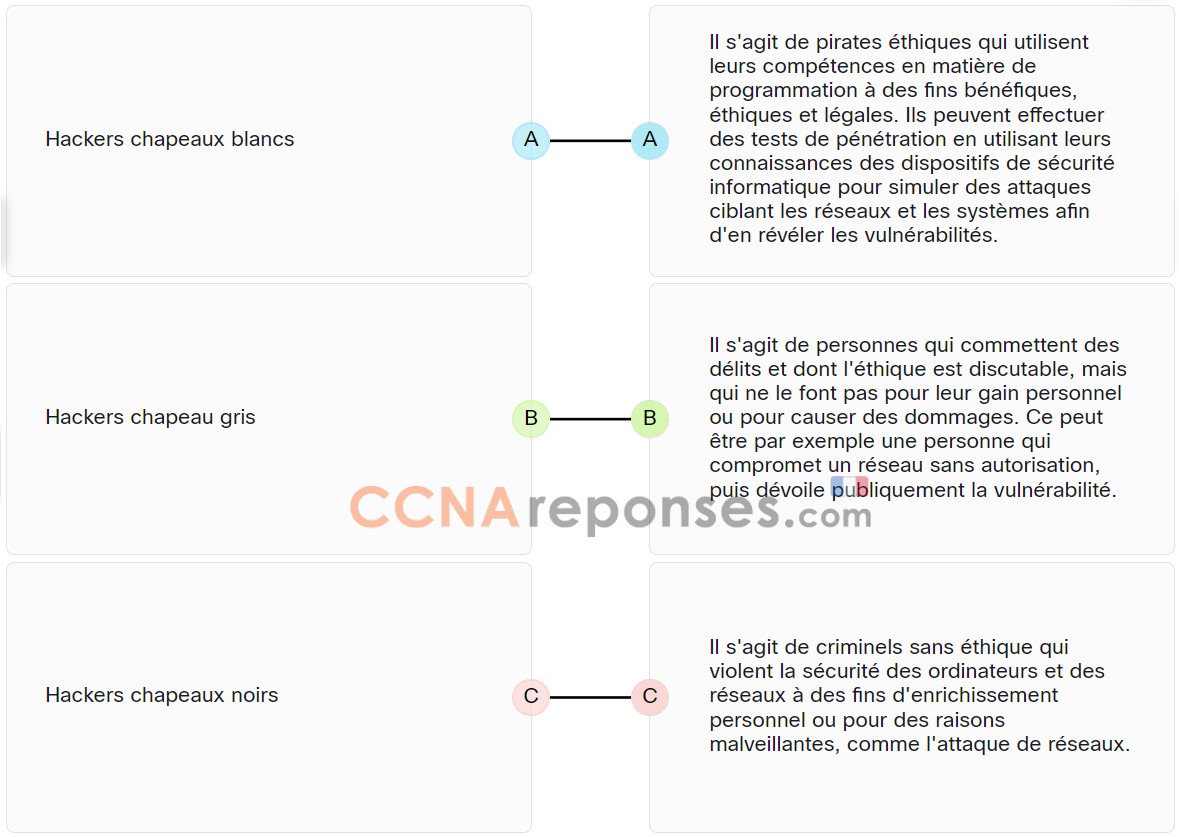

Associez le type de pirates à la description.

Explication : Classez les options dans l'ordre suivant :

| Hackers chapeaux noirs | Il s'agit de criminels sans éthique qui violent la sécurité des ordinateurs et des réseaux à des fins d'enrichissement personnel ou pour des raisons malveillantes, comme l'attaque de réseaux. |

| Hackers chapeaux blancs | Il s'agit de pirates éthiques qui utilisent leurs compétences en matière de programmation à des fins bénéfiques, éthiques et légales. Ils peuvent effectuer des tests de pénétration en utilisant leurs connaissances des dispositifs de sécurité informatique pour simuler des attaques ciblant les réseaux et les systèmes afin d'en révéler les vulnérabilités. |

| Hackers chapeau gris | Il s'agit de personnes qui commettent des délits et dont l'éthique est discutable, mais qui ne le font pas pour leur gain personnel ou pour causer des dommages. Ce peut être par exemple une personne qui compromet un réseau sans autorisation, puis dévoile publiquement la vulnérabilité. |

Plus de questions : 2.3.2 Quiz sur la sécurité des réseaux Réponses

Please login or Register to submit your answer