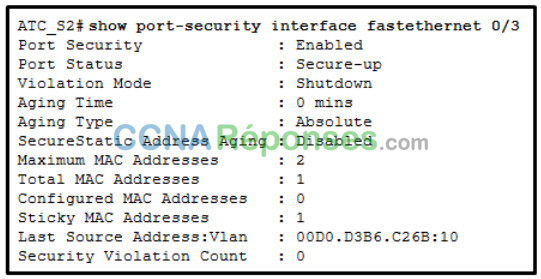

Examinez l'illustration. Que peut-on conclure à propos de la sécurité des ports à partir des informations présentées ?

- Le port est désactivé.

- Le port possède le nombre maximal d'adresses MAC pris en charge par un port de commutateur de couche 2 configuré pour la sécurité des ports.

- Deux périphériques sont connectés au port.

- Le mode de violation du port utilisé est le mode par défaut pour n'importe quel port dont la sécurité est activée.

Explique: La ligne Port Security affiche simplement un état Enabled si la commande switchport port-security (sans options) a été sélectionnée pour un port de commutateur donné. Si une violation de sécurité des ports s'est produite, un autre message d'erreur apparaît, tel que Secure-shutdown . Le nombre maximum d'adresses MAC prises en charge est de 50. La ligne Maximum MAC Addresses est utilisée pour afficher le nombre d'adresses MAC pouvant être acquises (2 dans ce cas). La ligne Sticky MAC Addresses indique qu'un seul périphérique a été connecté et automatiquement acquis par le commutateur. Cette configuration peut être utilisée lorsqu'un port est partagé par deux personnes partageant un bureau cloisonné avec des ordinateurs portables distincts.

Plus de questions : Modules 10 – 13 Examen Checkpoint: Examen de sécurité de couche 2 et de réseau sans fil (WLAN)

Please login or Register to submit your answer