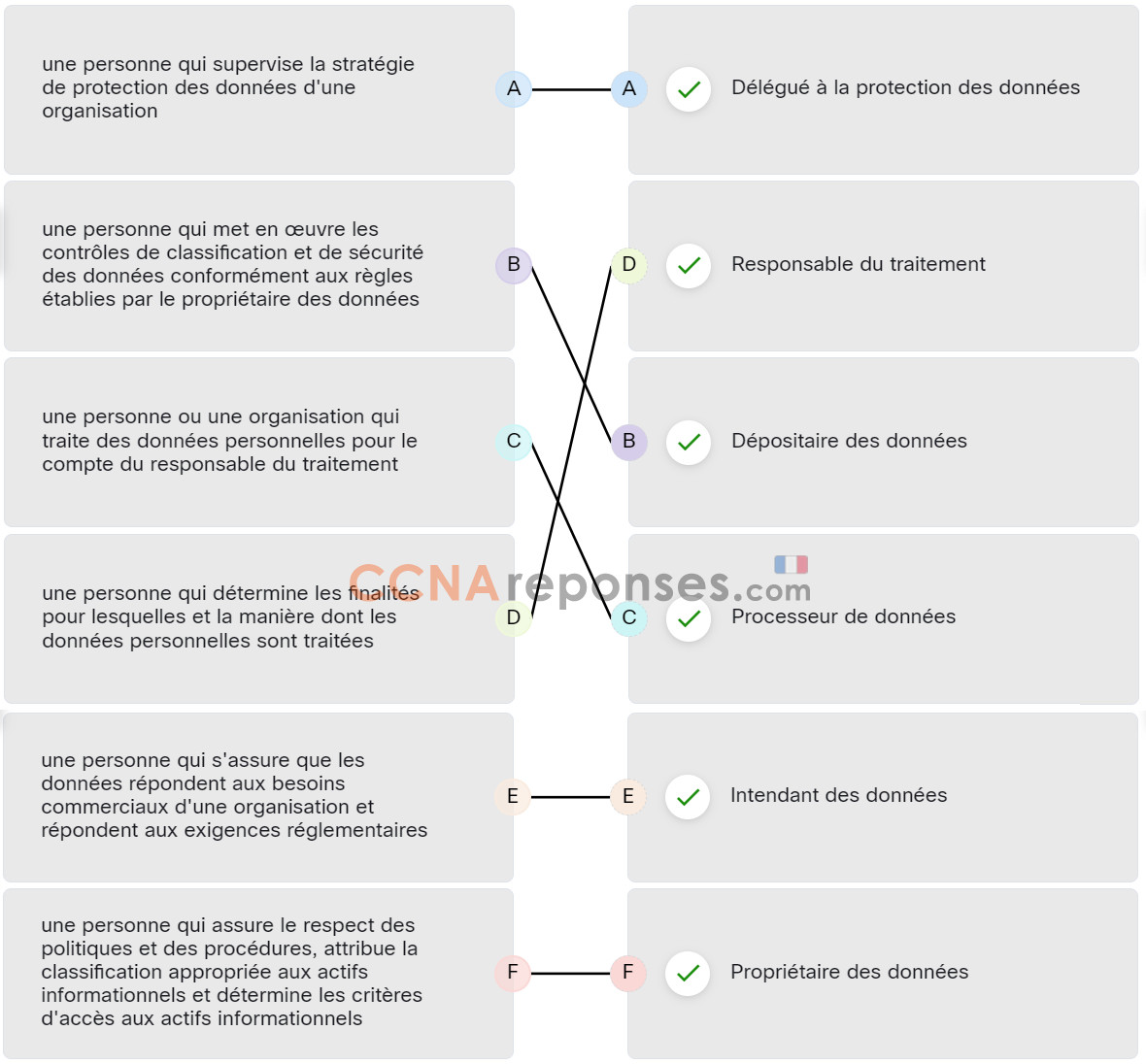

Faites correspondre les rôles du programme de gouvernance des données avec la description.

Explication : Placez les options dans l'ordre suivant :

| une personne qui supervise la stratégie de protection des données d'une organisation | Délégué à la protection des données |

| une personne ou une organisation qui traite des données personnelles pour le compte du responsable du traitement | Processeur de données |

| une personne qui détermine les finalités pour lesquelles et la manière dont les données personnelles sont traitées | Responsable du traitement |

| une personne qui s'assure que les données répondent aux besoins commerciaux d'une organisation et répondent aux exigences réglementaires | Intendant des données |

| une personne qui assure le respect des politiques et des procédures, attribue la classification appropriée aux actifs informationnels et détermine les critères d'accès aux actifs informationnels | Propriétaire des données |

| une personne qui met en œuvre les contrôles de classification et de sécurité des données conformément aux règles établies par le propriétaire des données | Dépositaire des données |

Plus de questions : Examen final du cours Gestion des Cybermenaces (CyberTM) Réponses

Please login or Register to submit your answer