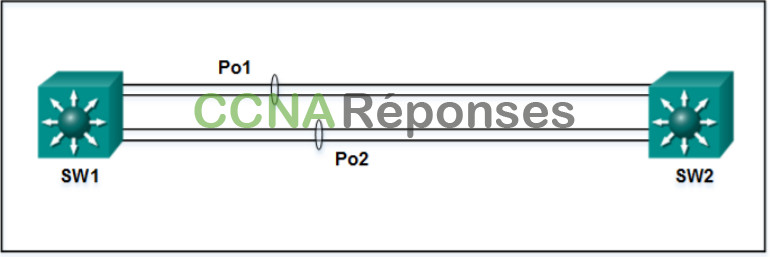

Reportez-vous à l'illustration. Un administrateur réseau a relié deux commutateurs via la technologie EtherChannel. Si le protocole STP fonctionne, quel sera le résultat final ?

- Les commutateurs équilibreront la charge et utiliseront les deux EtherChannels pour transférer les paquets.

- La boucle générée créera une tempête de diffusion.

- STP bloquera une des liaisons redondantes.

- Les deux canaux de port seront fermés.

Explication : Les commutateurs Cisco prennent en charge deux protocoles pour négocier un canal entre deux commutateurs : LACP et PAgP. PAgP est la propriété de Cisco. Dans la topologie illustrée, les commutateurs sont connectés entre eux à l'aide de liens redondants. Par défaut, STP est activé sur les commutateurs. STP bloquera les liens redondants pour éviter les boucles.

Plus de questions : CCNA 2 Examen final du cours SRWEv7 Questions

Please login or Register to submit your answer