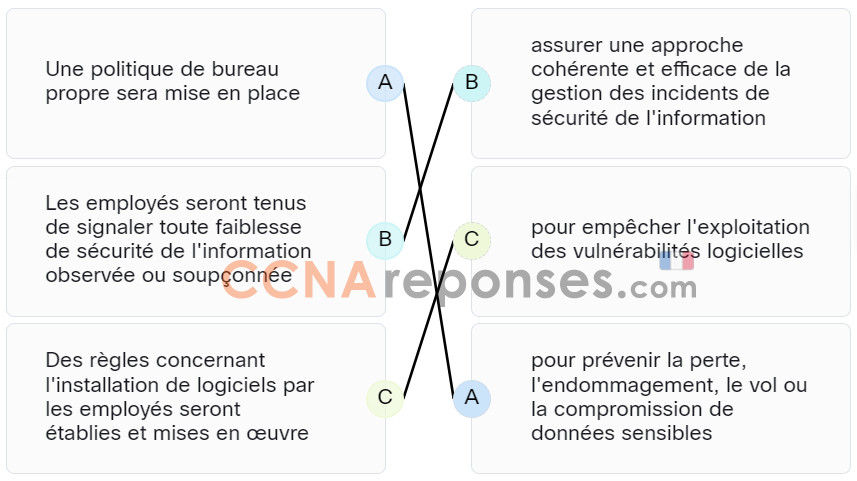

Une entreprise se prépare à un audit de SMSI. Associez le contrôle approprié à chaque objectif de contrôle.

Explication : Placez les options dans l'ordre suivant :

| Une politique de bureau propre sera mise en place | pour prévenir la perte, l'endommagement, le vol ou la compromission de données sensibles |

| Les employés seront tenus de signaler toute faiblesse de sécurité de l'information observée ou soupçonnée | assurer une approche cohérente et efficace de la gestion des incidents de sécurité de l'information |

| Des règles concernant l'installation de logiciels par les employés seront établies et mises en œuvre | pour empêcher l'exploitation des vulnérabilités logicielles |

Plus de questions : Examen final du cours Gestion des Cybermenaces (CyberTM) Réponses

Please login or Register to submit your answer