6.5.6 – Packet Tracer – Configurer la NAT dynamique

Remarque à l’intention de l’instructeur : la couleur de police rouge ou les surlignages gris indiquent que le texte n’apparaît que dans la copie de l’instructeur.

Objectifs

Partie 1: Configurer la NAT dynamique

Partie 2: Vérifier l’implémentation de la NAT

Instructions

Partie 1: Configurer la NAT dynamique

Étape 1: Configurer le trafic qui sera autorisé.

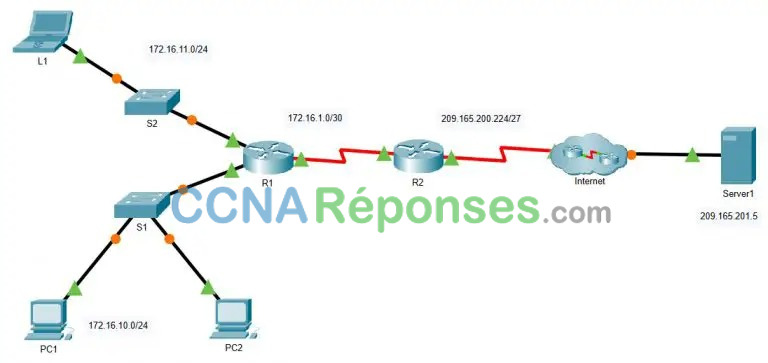

Sur R2, configurer une instruction pour ACL 1 afin d’autoriser toutes les adresses appartenant à 172.16.0.0/16.

R2(config)# access-list 1 permit 172.16.0.0 0.0.255.255

Étape 2: Configurez un pool d’adresses pour la NAT.

Configurez R2 avec un pool NAT qui utilise les deux adresses dans l’espace d’adresses 209.165.200.232/30.

R2(config)# ip nat pool ANY_POOL_NAME 209.165.200.229 209.165.200.230 netmask 255.255.255.252

Remarquez dans la topologie qu’il y a 3 adresses de réseau qui seront traduites sur la base de l’ACL créée.

Que se passera-t-il si plus de deux appareils tentent d’accéder à l’internet ?

Les appareils supplémentaires se verraient refuser l’accès jusqu’à ce que l’une des traductions précédentes expire, libérant une adresse à utiliser.

Étape 3: Associez ACL1 au pool NAT.

Entrez la commande associant ACL 1 au pool NAT que vous venez de créer.

R2(config)# ip nat inside source list 1 pool ANY_POOL_NAME

Étape 4: Configurez les interfaces NAT.

Configurez les interfaces R2 avec les commandes NAT internes et externes appropriées.

R2(config)# interface s0/0/0

R2(config-if)# ip nat outside

R2(config-if)# interface s0/0/1

R2(config-if)# ip nat inside

Partie 2: Vérifier l’implémentation de la NAT

Étape 1: Accédez aux services sur l’internet.

Dans le navigateur Web de L1, PC1 ou PC2, accédez à la page Web de Server1.

Étape 2: Affichez les traductions NAT.

Affichez les traductions NAT sur R2. Identifiez l’adresse source interne du PC et l’adresse traduite à partir du pool NAT dans la sortie de commande.

R2# show ip nat translations

Scénario de réponse

Routeur R2

enable

configure terminal

access-list 1 permit 172.16.0.0 0.0.255.255

ip nat pool ANY_POOL_NAME 209.165.200.229 209.165.200.230 netmask 255.255.255.252

ip nat inside source list 1 pool ANY_POOL_NAME

interface s0/0/0

ip nat outside

interface s0/0/1

ip nat inside

end