3.6.2 – Travaux pratiques – Implémentation de VLAN et de trunking

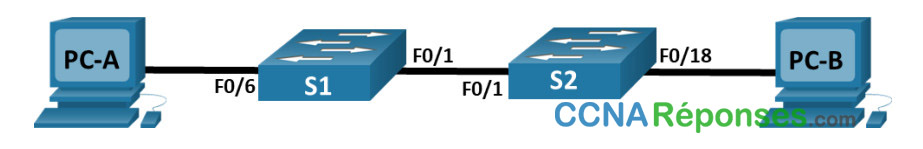

Topologie

Table d’adressage

| Appareil | Interface | Adresse IP | Masque de sous-réseau |

|---|---|---|---|

| S1 | VLAN 10 | 192.168.10.11 | 255.255.255.0 |

| VLAN 20 | 192.168.20.11 | 255.255.255.0 | |

| VLAN 30 | 192.168.30.11 | 255.255.255.0 | |

| S2 | VLAN 10 | 192.168.10.12 | 255.255.255.0 |

| PC-A | Carte réseau | 192.168.20.13 | 255.255.255.0 |

| PC-B | Carte réseau | 192.168.30.13 | 255.255.255.0 |

Table VLAN

| VLAN | Nom | Interface attribuée |

|---|---|---|

| 10 | Gestion | S1 : VLAN 10 S2 : VLAN 10 |

| 20 | Commercial | S1 : VLAN 20 et F0/6 |

| 30 | Opérations | S1 : VLAN 30 S2 : F0/18 |

| 999 | ParkingLot | S1 : F0/2-5, F0/7-24, G0/1-2 S2: F0/2-17, F0/19-24, G0/1-2 |

| 1000 | Natif | N/A |

Objectifs

Partie 1 : Création du réseau et configuration des paramètres de base des périphériques

Partie 2 : Création du VLAN et attribution des ports de commutateur

Partie 3 : Configuration d’un trunk 802.1Q entre les commutateurs

Contexte/scénario

Les commutateurs modernes utilisent des VLANs pour améliorer les performances réseau en divisant les vastes domaines de diffusion de couche 2 en domaines plus petits. Les VLANs traitent de l’évolutivité, de la sécurité et de la gestion du réseau. D’une manière générale, les VLAN permettent d’adapter un réseau aux objectifs de l’entreprise. La communication entre les VLANs nécessite un périphérique fonctionnant au niveau de la couche 3 du modèle OSI.

Les trunks de VLAN sont utilisés pour étendre des VLAN sur plusieurs périphériques. Les trunks permettent au trafic de plusieurs VLANs de circuler sur une seule liaison, tout en conservant l’identification et la segmentation du VLAN intactes.

Au cours de ces travaux pratiques, vous allez créer des VLANs sur les deux commutateurs présents dans la topologie, attribuer les VLANs aux ports d’accès des commutateurs, vérifier que les VLAN fonctionnent comme prévu, puis créer un trunk de VLAN entre les deux commutateurs.

Remarque: les commutateurs utilisés lors des travaux pratiques CCNA sont des commutateurs Cisco Catalyst 2960 équipés de Cisco IOS version 15.0(2) (image lanbasek9). D’autres commutateurs et versions de Cisco IOS peuvent être utilisés. Selon le modèle et la version de Cisco IOS, les commandes disponibles et le résultat produit peuvent varier par rapport à ceux indiqués dans les travaux pratiques. Reportez-vous au tableau récapitulatif de l’interface du routeur à la fin de ces travaux pratiques pour obtenir les identifiants d’interface corrects.

Remarque: Assurez-vous que les commutateurs ont été effacés et qu’ils n’ont pas de configuration de démarrage. En cas de doute, contactez votre instructeur.

Ressources requises

- 2 commutateurs (Cisco 2960 équipés de Cisco IOS version 15.2(2) image lanbasek9 ou similaires)

- 2 PC (Windows, équipés d’un programme d’émulation de terminal tel que Tera Term)

- Câbles de console pour configurer les appareils Cisco IOS via les ports de console

- Câbles Ethernet conformément à la topologie

Instructions

Partie 1 : Création du réseau et configuration des paramètres de base des périphériques

Dans la Partie 1, vous allez configurer la topologie du réseau et les paramètres de base sur les hôtes de PC et les commutateurs.

Étape 1: Câblez le réseau conformément à la topologie indiquée.

Connectez les équipements représentés dans le schéma de topologie et effectuez le câblage nécessaire.

Étape 2: Configurez les paramètres de base pour chaque commutateur.

a. Accédez au commutateur par la console et activez le mode d’exécution privilégié.

b. Attribuez un nom de périphérique au commutateur.

switch(config)# hostname S1

switch(config)# hostname S2

c. Désactivez la commande de recherche DNS.

S1(config)# no ip domain-lookup

S2(config)# no ip domain-lookup

d. Attribuez class comme mot de passe chiffré d’exécution privilégié.

S1(config)# enable secret class

S2(config)# enable secret class

e. Attribuez cisco comme mot de passe de console et activez la connexion.

S1(config)# line console 0

S1(config-line)# password cisco

S1(config-line)# login

S2(config)# line console 0

S2(config-line)# password cisco

S2(config-line)# login

f. Attribuez cisco comme mot de passe VTY et activez la connexion.

S1(config)# line vty 0 15

S1(config-line)# password cisco

S1(config-line)# login

S2(config)# line vty 0 15

S2(config-line)# password cisco

S2(config-line)# login

g. Cryptez les mots de passe en texte brut.

S1(config)# service password-encryption

S2(config)# service password-encryption

h. Créez une bannière qui avertit quiconque accède à l’appareil que tout accès non autorisé est interdit.

S1(config)# banner motd $ Authorized Users Only! $

S2(config)# banner motd $ Authorized Users Only! $

i. Copiez la configuration en cours en tant que configuration de démarrage.

S1# copy running-config startup-config

S2# copy running-config startup-config

Étape 3: Configurez les PC hôtes.

Reportez-vous à la table d’adressage pour les informations d’adresses d’hôte de PC.

Partie 2 : Créez des VLANs et attribuez des ports de commutation

Dans la partie 2, vous allez créer des VLANs comme spécifié dans le tableau ci-dessus sur les deux commutateurs. Vous attribuerez ensuite ces VLANs aux interfaces appropriées. La commande show vlan est utilisée pour vérifier vos paramètres de configuration. Effectuez les tâches suivantes sur chaque commutateur.

Étape 1: Créez les VLANs sur les commutateurs.

a. Créez et nommez les VLANs requis sur chaque commutateur à partir du tableau ci-dessus.

S1(config)# vlan 10

S1(config-vlan)# name Management

S1(config-vlan)# vlan 20

S1(config-vlan)# name Sales

S1(config-vlan)# vlan 30

S1(config-vlan)# name Operations

S1(config-vlan)# vlan 999

S1(config-vlan)# name ParkingLot

S1(config-vlan)# vlan 1000

S1(config-vlan)# name Native

S2(config)# vlan 10

S2(config-vlan)# name Management

S2(config-vlan)# vlan 20

S2(config-vlan)# name Sales

S2(config-vlan)# vlan 30

S2(config-vlan)# name Operations

S2(config-vlan)# vlan 999

S2(config-vlan)# name ParkingLot

S2(config-vlan)# vlan 1000

S2(config-vlan)# name Native

b. Configurez et activez l’interface de gestion sur chaque commutateur en utilisant les informations relatives à l’adresse IP dans le tableau d’adressage.

S1(config)# interface vlan 10

S1(config-if)# ip address 192.168.10.11 255.255.255.0

S1(config-if)# interface vlan 20

S1(config-if)# ip address 192.168.20.11 255.255.255.0

S1(config-if)# interface vlan 30

S1(config-if)# ip address 192.168.30.11 255.255.255.0

S2(config)# interface vlan 10

S2(config-if)# ip address 192.168.10.12 255.255.255.0

c. Attribuez tous les ports inutilisés du commutateur au VLAN ParkingLot, configurez-les pour le mode d’accès statique et désactivez-les administrativement.

S1(config)# interface range f0/2 - 5, f0/7 - 24, g0/1 - 2

S1(config-if-range)# switchport mode access

S1(config-if-range)# switchport access vlan 999

S1(config-if-range)# shutdown

S2(config)# interface range f0/2 - 17, f0/19 - 24, g0/1 - 2

S2(config-if-range)# switchport mode access

S2(config-if-range)# switchport access vlan 999

S2(config-if-range)# shutdown

Étape 2: Attribuez les VLANs aux interfaces de commutateur correctes.

a. Attribuez les ports utilisés au VLAN approprié (spécifié dans la table VLAN ci-dessus) et configurez-les pour le mode d’accès statique.

S1(config)# interface f0/6

S1(config-if)# switchport mode access

S1(config-if)# switchport access vlan 20

S2(config)# interface f0/18

S2(config-if)# switchport mode access

S2(config-if)# switchport access vlan 30

b. Vérifiez que les VLAN sont attribués aux bonnes interfaces.

S1# show vlan brief

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Fa0/1

10 Management active

20 Sales active Fa0/6

30 Operations active

999 Parking_Lot active Fa0/2, Fa0/3, Fa0/4, Fa0/5

Fa0/7, Fa0/8, Fa0/9, Fa0/10

Fa0/11, Fa0/12, Fa0/13, Fa0/14

Fa0/15, Fa0/16, Fa0/17, Fa0/18

Fa0/19, Fa0/20, Fa0/21, Fa0/22

Fa0/23, Fa0/24, Gi0/1, Gi0/2

1000 Native active

<output omitted>

S2# show vlan brief

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Fa0/1

10 Management active

20 Sales active

30 Operations active Fa0/18

999 ParkingLot active Fa0/2, Fa0/3, Fa0/4, Fa0/5

Fa0/6, Fa0/7, Fa0/8, Fa0/9

Fa0/10, Fa0/11, Fa0/12, Fa0/13

Fa0/14, Fa0/15, Fa0/16, Fa0/17

Fa0/19, Fa0/20, Fa0/21, Fa0/22

Fa0/23, Fa0/24, Gi0/1, Gi0/2

<output omitted>

Partie 3 : Configuration d’un trunk 802.1Q entre les commutateurs

Dans la partie 3, vous allez configurer manuellement l’interface F0/1 en tant que trunk.

Étape 1: Configurez manuellement l’interface trunk F0/1.

a. Modifiez le mode de port de commutateur (switchport) sur l’interface F0/1 de manière à imposer le trunking. Veillez à effectuer cette opération sur les deux commutateurs.

S1(config)# interface f0/1

S1(config-if)# switchport mode trunk

S2(config)# interface f0/1

S2(config-if)# switchport mode trunk

b. Définissez le VLAN natif sur 1000 sur les deux commutateurs.

S1(config-if)# switchport trunk native vlan 1000

S2(config-if)# switchport trunk native vlan 1000

c. Comme autre partie de la configuration du trunk, spécifiez que seuls les VLANs 10, 20, 30 et 1000 sont autorisés à traverser le trunk.

S1(config-if)# switchport trunk allowed vlan 10,20,30,1000

S2(config-if)# switchport trunk allowed vlan 10,20,30,1000

d. Émettez la commande show interfaces trunk pour vérifier les ports de jonction, le VLAN natif et les VLAN autorisés sur le trunk.

S1# show interfaces trunk

Port Mode Encapsulation Status Native vlan

Fa0/1 on 802.1q trunking 1000

Port Vlans allowed on trunk

Fa0/1 10,20,30,1000

Port Vlans allowed and active in management domain

Fa0/1 10,20,30,1000

Port Vlans in spanning tree forwarding state and not pruned

Fa0/1 10,20,30,1000

Étape 2: Vérifiez la connectivité.

Vérifiez la connectivité au sein d’un VLAN. Par exemple, le PC-A devrait être capable d’envoyer un ping S1 VLAN 20 avec succès.

Les pings du PC-B au S2 ont-ils été réussis ? Expliquez votre réponse.

Les pings n’ont pas abouti car ils ne se trouvent pas dans le même VLAN. Un routeur est nécessaire pour communiquer entre les VLAN.

Configurations de l’appareil – finales

Commutateur S1

S1# show run Building configuration... Current configuration : 3310 bytes ! version 15.2 no service pad service timestamps debug datetime msec service timestamps log datetime msec service password-encryption ! hostname S1 ! boot-start-marker boot-end-marker ! enable secret 5 $1$qZwa$Onq3ruS0CBIH0izu35Xyg1 ! no aaa new-model system mtu routing 1500 ! no ip domain-lookup ! spanning-tree mode rapid-pvst spanning-tree extend system-id ! vlan internal allocation policy ascending ! interface FastEthernet0/1 switchport trunk allowed vlan 10,20,30,1000 switchport trunk native vlan 1000 switchport mode trunk ! interface FastEthernet0/2 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/3 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/4 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/5 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/6 switchport access vlan 20 switchport mode access ! interface FastEthernet0/7 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/8 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/9 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/10 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/11 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/12 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/13 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/14 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/15 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/16 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/17 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/18 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/19 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/20 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/21 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/22 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/23 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/24 switchport access vlan 999 switchport mode access shutdown ! interface GigabitEthernet0/1 switchport access vlan 999 switchport mode access shutdown ! interface GigabitEthernet0/2 switchport access vlan 999 switchport mode access shutdown ! interface Vlan1 no ip address ! interface Vlan10 ip address 192.168.10.11 255.255.255.0 ! interface Vlan20 ip address 192.168.20.11 255.255.255.0 ! interface Vlan30 ip address 192.168.30.11 255.255.255.0 ! ip http server ip http secure-server ! banner motd ^C Authorized Users Only! ^C ! line con 0 password 7 045802150C2E login line vty 0 4 password 7 045802150C2E login line vty 5 15 login ! end

Commutateur S2

S2# show run Building configuration... Current configuration : 3192 bytes ! version 15.2 no service pad service timestamps debug datetime msec service timestamps log datetime msec service password-encryption ! hostname S2 ! boot-start-marker boot-end-marker ! enable secret 5 $1$7PUn$ac4H.MnZig5SOQiNJUH4j/ ! no aaa new-model system mtu routing 1500 ! no ip domain-lookup ! spanning-tree mode rapid-pvst spanning-tree extend system-id ! vlan internal allocation policy ascending ! interface FastEthernet0/1 switchport trunk allowed vlan 10,20,30,1000 switchport trunk native vlan 1000 switchport mode trunk ! interface FastEthernet0/2 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/3 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/4 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/5 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/6 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/7 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/8 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/9 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/10 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/11 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/12 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/13 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/14 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/15 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/16 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/17 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/18 switchport access vlan 30 switchport mode access ! interface FastEthernet0/19 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/20 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/21 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/22 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/23 switchport access vlan 999 switchport mode access shutdown ! interface FastEthernet0/24 switchport access vlan 999 switchport mode access shutdown ! interface GigabitEthernet0/1 switchport access vlan 999 switchport mode access shutdown ! interface GigabitEthernet0/2 switchport access vlan 999 switchport mode access shutdown ! interface Vlan1 no ip address shutdown ! interface Vlan10 ip address 192.168.10.12 255.255.255.0 ! ip http server ip http secure-server ! banner motd ^C Authorized Users Only! ^C ! line con 0 password 7 1511021F0725 login line vty 0 4 password 7 1511021F0725 login line vty 5 15 login ! end