CCNA 1 ITN (Version 7.00) – Examen final du cours ITNv7 Réponses Français

1. Un administrateur a défini un compte d’utilisateur local avec un mot de passe secret sur le routeur R1 pour être utiliser avec SSH. Quelles sont les trois étapes supplémentaires nécessaires pour configurer R1 pour accepter uniquement les connexions SSH chiffrées ? (Choisissez trois réponses.)

- Activez les sessions SSH entrantes à l’aide des commandes de ligne VTY.

- Configurer le nom de domaine IP.

- Générez des clés pré-partagées bidirectionnelles.

- Configurez DNS sur le routeur.

- Activez les sessions Telnet entrantes à l’aide des commandes de ligne VTY.

- Générer les clés SSH.

2. Que sont les protocoles propriétaires ?

- Des protocoles qui peuvent être librement utilisés par toute entreprise ou tout fournisseur

- Un ensemble de protocoles connus sous le nom de suite de protocoles TCP/IP

- Des protocoles développés par des entreprises qui contrôlent leur définition et leur fonctionnement

- Des protocoles développés par des organismes privés pour fonctionner avec du matériel provenant de tout fournisseur

3. Reliez chaque description au terme correspondant. (Les options ne sont pas toutes utilisées.)

| Dimensionnement des messages | Processus consistant à décomposer un message long en parties distinctes avant de les envoyer sur le réseau |

| Encapsulation des messages | Processus consistant à placer un format de message à l’intérieur d’un autre |

| Codage des messages | Processus permettant de convertir des informations dans un format acceptable pour la transmission |

4. Un administrateur réseau ajoute un nouveau réseau local à une filiale. Le nouveau réseau local doit prendre en charge 4 périphériques connectés. Quel est le plus petit masque réseau que l’administrateur réseau peut utiliser pour le nouveau réseau?

- 255.255.255.224

- 255.255.255.248

- 255.255.255.128

- 255.255.255.192

5. À quoi sert le glissement de fenêtre TCP ?

- À mettre fin à une communication une fois la transmission des données complète

- À demander à une source de réduire la vitesse à laquelle elle transmet les données

- À informer une source qu’elle doit retransmettre les données à partir d’un point particulier

- À s’assurer que les segments parviennent à la destination dans l’ordre

6. Des données sont envoyées depuis un ordinateur source vers un serveur de destination. Quelles sont les trois affirmations qui décrivent la fonction TCP ou UDP dans cette situation ? (Choisissez trois réponses.)

- Le champ Port source identifie l’application ou le service actif qui traitera les données renvoyées à l’ordinateur.

- Le processus TCP exécuté sur l’ordinateur sélectionne le port de destination de façon aléatoire lors de l’établissement d’une session via le serveur.

- Des segments UDP sont encapsulés dans des paquets IP pour le transport via le réseau.

- Le numéro de port source TCP identifie l’hôte émetteur sur le réseau.

- Le numéro de port de destination UDP identifie l’application ou le service du serveur destiné au traitement des données.

- TCP est le protocole le plus adapté lorsqu’une fonction requiert une surcharge réseau plus faible.

7. Un serveur reçoit un paquet client. Le numéro de port de destination du paquet est 69. Quelle application de service le client demande-t-il?

- DNS

- SMTP

- TFTP

- DHCP

8. Quelle caractéristique décrit un cheval de Troie?

- logiciel ou code malveillant s’exécutant sur un périphérique final

- l’utilisation d’informations d’identification volées pour accéder à des données privées

- une attaque qui ralentit ou bloque un périphérique ou un service réseau

- un périphérique réseau qui filtre l’accès et le trafic entrant dans un réseau

9. Quels sont les deux problèmes qui peuvent être causés par un grand nombre de requêtes ARP et de messages de réponse? (Choisissez deux réponses.)

- Les commutateurs sont surchargés car ils concentrent tout le trafic des sous-réseaux connectés.

- Tous les messages de requête ARP doivent être traités par tous les nœuds du réseau local.

- Le réseau peut être saturé car les messages de réponse ARP ont une charge utile très importante grâce à l’adresse MAC de 48 bits et à l’adresse IP de 32 bits qu’ils contiennent.

- La requête ARP est envoyée en tant que diffusion et inondera l’ensemble du sous-réseau.

- Un grand nombre de messages de requête et de réponse ARP peuvent ralentir le processus de commutation, ce qui conduit le commutateur à apporter de nombreuses modifications dans sa table MAC.

10. Quelle commande peut être utilisée sur un PC Windows pour afficher la configuration IP de cet ordinateur ?

- ipconfig

- ping

- show ip interface brief

- show interfaces

11. Comment la commande service password-encryption améliore-t-elle la sécurité des mots de passe sur des routeurs et des commutateurs Cisco ?

- Elle demande à l’utilisateur d’entrer des mots de passe chiffrés pour obtenir un accès à la console sur un routeur ou un commutateur.

- Elle nécessite que des mots de passe soient utilisés lors d’une connexion distante à un routeur ou à un commutateur avec Telnet.

- Elle chiffre les mots de passe qui sont stockés dans des fichiers de configuration de routeur et de commutateur.

- Elle chiffre les mots de passe lorsqu’ils sont transmis sur le réseau.

12. Quel mécanisme est utilisé par un routeur pour empêcher un paquet IPv4 reçu de voyager sans fin sur un réseau ?

- Il décrémente la valeur du champ TTL de 1 et si le résultat est 0, il rejette le paquet et envoie un message « Time Exceeded » à l’hôte source.

- Il vérifie la valeur du champ TTL et si elle est égale à 0, il rejette le paquet et envoie un message « Destination Unreachable » à l’hôte source.

- Il incrémente la valeur du champ TTL de 1 et si le résultat est 100, il rejette le paquet et envoie un message « Parameter Problem » à l’hôte source.

- Il vérifie la valeur du champ TTL et si elle est égale à 100, il rejette le paquet et envoie un message « Destination Unreachable » à l’hôte source.

13. Quel service est fourni par HTTPS?

- Utilise le cryptage pour sécuriser l’échange de texte, d’images graphiques, de sons et de vidéos sur le Web.

- Traduit des noms de domaines (par exemple, cisco.com) en adresses IP

- Permet l’accès à distance aux périphériques et serveurs réseau.

- Utilise le chiffrement pour fournir un accès distant sécurisé aux périphériques et serveurs réseau.

14. Quelles sont les deux déclarations qui décrivent les caractéristiques d’une table de routage IPv4 sur un routeur ? (Choisissez deux réponses.)

- La table de routage répertorie les adresses MAC de chaque interface active.

- Il stocke des informations sur les chemins dérivés des interfaces de routeur actives.

- Si une route statique par défaut est configurée sur le routeur, une entrée sera incluse dans la table de routage avec le code source S .

- S’il existe deux ou plusieurs chemins possibles vers la même destination, le chemin associé à la valeur métrique la plus élevée est inclus dans le tableau d’acheminement.

- Les interfaces connectées directement ont deux codes d’origine dans la table de routage: C et S .

- La commande netstat -r permettent d’afficher la table de routage de l’hôte.

15. Quelle valeur, qui se trouve dans un champ d’en-tête IPv4, est diminuée par chaque routeur qui reçoit un paquet ?

- Décalage du fragment

- Time To Live (durée de vie)

- Longueur d’en-tête

- Services différenciés

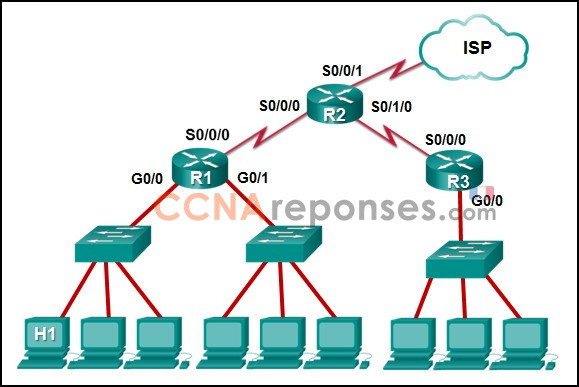

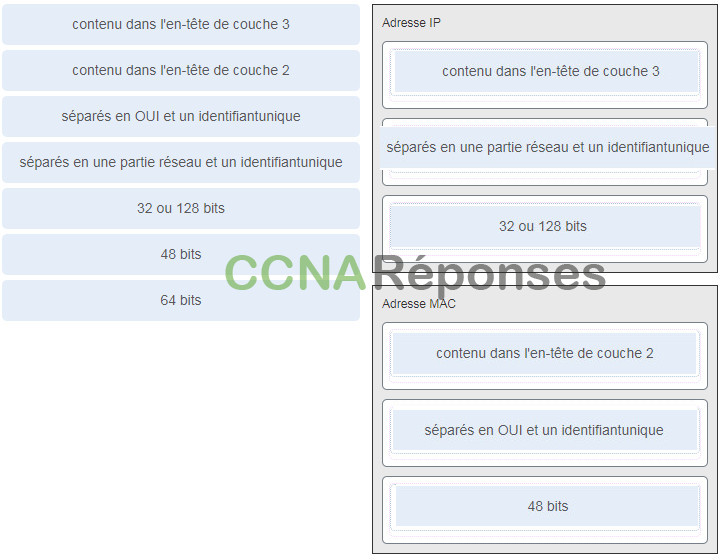

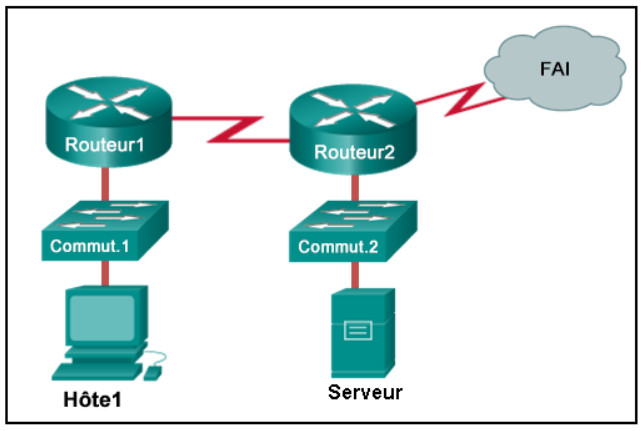

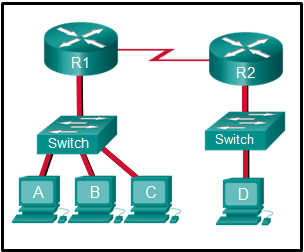

16. Reportez-vous à l’illustration. Quelle interface dont l’adresse IP de périphérique doit être utilisée comme paramètre de passerelle par défaut de l’hôte H1?

- R2: S0/0/1

- R1: S0/0/0

- R1: G0/0

- R2: S0/0/0

17. La commande de configuration globale ip default-gateway 172.16.100.1 est appliquée sur un commutateur. Quel est l’effet de cette commande?

- Le commutateur est limité à l’envoi et à la réception de trames vers et depuis la passerelle 172.16.100.1.

- Le commutateur aura une interface de gestion avec l’adresse 172.16.100.1.

- Le commutateur peut communiquer avec d’autres hôtes du réseau 172.16.100.0.

- Le commutateur peut être géré à distance à partir d’un hôte sur un autre réseau.

18. Un nouvel administrateur de réseau a été invité à saisir un message de bannière sur un appareil Cisco. Quel est le moyen le plus rapide pour un administrateur de réseau de vérifier si la bannière est correctement configurée ?

- Quittez le mode d’exécution privilégié et appuyez sur Enter .

- Quittez le mode de configuration globale.

- Éteignez le téléphone puis rallumez-le.

- Redémarrez l’appareil.

- Saisissez CTRL-Z à l’invite de mode privilégié.

19. Quelle méthode est utilisée pour gérer l’accès avec gestion des conflits sur un réseau sans fil ?

- Classement des priorités

- CSMA/CD

- Passage de jeton

- CSMA/CA

20. Parmi les caractéristiques suivantes, lesquelles sont des caractéristiques du processus CSMA/CD ? (Choisissez trois réponses.)

- Un signal d’encombrement indique que la collision de paquets a été résolue et que le support n’est plus occupé.

- Tous les périphériques d’un segment ont accès aux données transitant par le support réseau.

- Les périphériques peuvent se voir attribuer une priorité de transmission supérieure.

- Suite à la détection d’une collision, les hôtes peuvent tenter de reprendre leur transmission après un délai aléatoire.

- Le périphérique doté d’un jeton électronique est le seul autorisé à transmettre des données après une collision.

- Un périphérique est à l’écoute du support et attend qu’il ne soit plus occupé pour pouvoir transmettre ses données.

21. Quel champ de trame est créé par un nœud source et utilisé par un nœud de destination pour s’assurer qu’un signal de données transmis n’a pas été modifié par interférence, distorsion ou perte de signal?

- Champ Séquence de contrôle de trame

- champ de processus de correction d’erreur

- Protocole UDP (User Datagram Protocol)

- Champ de contrôle de flux

- champ de vérification des erreurs de couche de transport

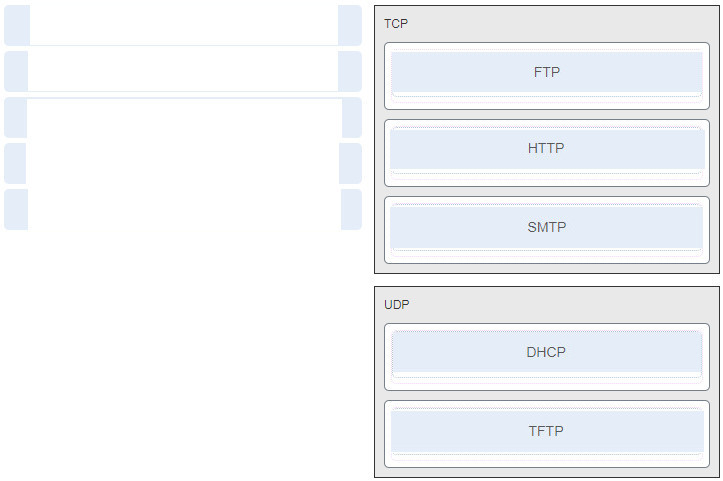

22. Quelle technologie sans fil a des besoins en termes de consommation d’énergie et de débit des données qui la rendent populaire dans les applications domotiques ?

- Wi-Fi

- LoRaWAN

- 5 G

- ZigBee

23. Examinez l’illustration. Quel est le problème avec le raccordement affiché ?

- La longueur détorsadée de chaque fil est trop longue.

- Les câbles sont trop épais pour le connecteur utilisé.

- Le mauvais type de connecteur est utilisé.

- Le treillis de cuivre n’aurait pas dû être retiré.

24. Un administrateur réseau conçoit la structure d’un nouveau réseau sans fil. Quels points problématiques doivent être pris en compte lors de la conception d’un réseau sans fil ? (Choisissez trois réponses.)

- Câblage étendu

- Collision de paquet

- Options de mobilité

- Zone de couverture

- Perturbation

- Sécurité

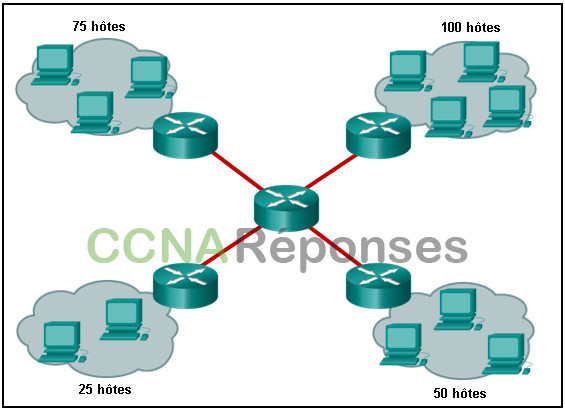

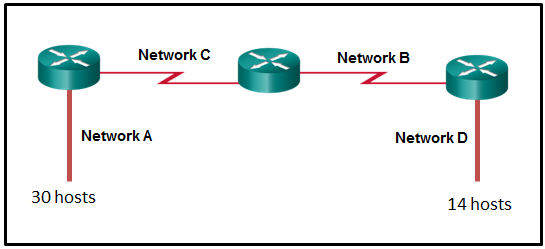

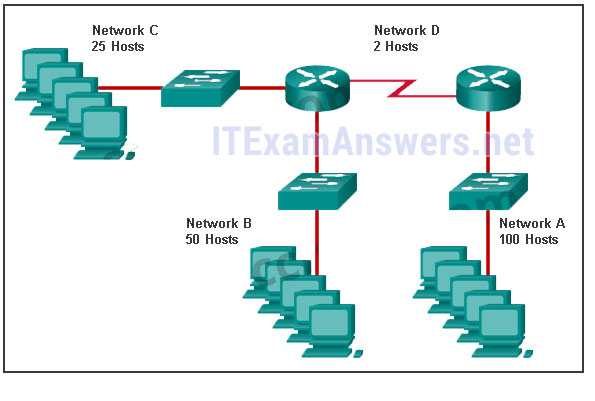

25. Examinez l’illustration. Une société utilise le bloc d’adresses de 128.107.0.0/16 pour son réseau. Quel masque de sous-réseau peut fournir un maximum de sous-réseaux de taille égale tout en fournissant suffisamment d’adresses d’hôte pour chaque sous-réseau dans l’illustration ?

- 255.255.255.240

- 255.255.255.224

- 255.255.255.0

- 255.255.255.192

- 255.255.255.128

26. Un administrateur réseau souhaite avoir le même masque de sous-réseau pour tous les réseaux d’un petit site. Le site a les réseaux et numéros de périphérique suivants :

- Téléphones IP – 22 adresses

- PC – 20 adresses nécessaires

- Imprimantes – 2 adresses nécessaires

- Scanners – 2 adresses nécessaires

L’administrateur réseau juge que 192.168.10.0/24 doit être le réseau utilisé sur ce site. Quel masque de sous-réseau permettrait d’utiliser de manière optimale les adresses disponibles pour les quatre sous-réseaux ?

- 255.255.255.224

- 255.255.255.252

- 255.255.255.248

- 255.255.255.192

- 255.255.255.0

- 255.255.255.240

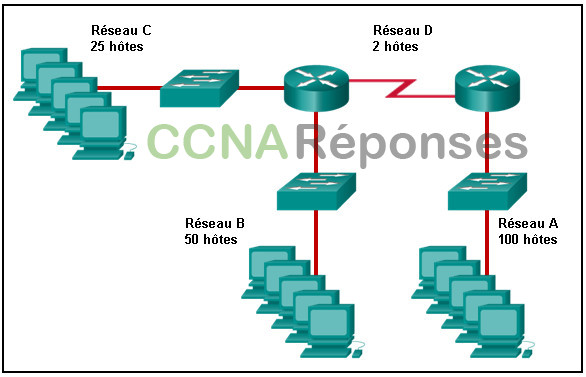

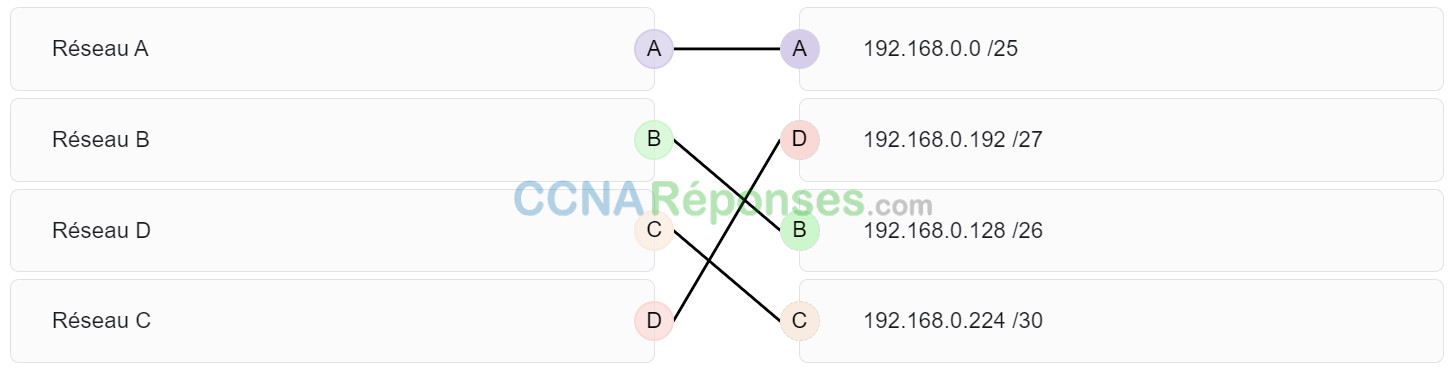

27. Examinez l’illustration. Associez les réseaux aux adresses IP et aux préfixes capables de répondre aux exigences d’adressage d’hôte utilisable pour chaque réseau. (Les options ne doivent pas être toutes utilisées.)

28. Quelles sont les deux fonctions d’exécution sur la sous-couche MAC de la couche de liaison de données OSI pour faciliter la communication Ethernet? (Choisissez deux réponses.)

Cas 1:

- applique la délimitation des champs de trames Ethernet pour synchroniser la communication entre les nœuds

- ajoute des informations de contrôle Ethernet aux données du protocole réseau

- Met en œuvre la queue de bande avec la séquence de vérification de trame pour la détection des erreurs

- Place les informations dans la trame qui indique le protocole de couche réseau encapsulé pour la trame.

- gère la communication entre le logiciel de mise en réseau de la couche supérieure et le matériel de carte réseau Ethernet

Cas 2:

- ajoute des informations de contrôle Ethernet aux données du protocole réseau

- met en œuvre CSMA/CD sur un support semi-duplex partagé hérité

- gère la communication entre le logiciel de mise en réseau de la couche supérieure et le matériel de carte réseau Ethernet

- intègre des flux de couche 2 entre 10 Gigabit Ethernet sur fibre et 1 Gigabit Ethernet sur cuivre

- permet à IPv4 et IPv6 d’utiliser le même support physique

Cas 3:

- place les informations dans l’Ethernettrame qui identifie quel protocole de couche réseau est encapsulé par la trame

- ajoute des informations de contrôle Ethernet aux données de protocole réseau

- responsable de la structure interne de la trame Ethernet

- permet à IPv4 et IPv6 d’utiliser le même support physique

- implémente une bande-annonce avec séquence de contrôle de trame pour la détection d’erreurs

Cas 4:

- intègre les flux de couche 2 entre 10 Gigabit Ethernet sur fibre et 1 Gigabit Ethernet sur cuivre

- permet à IPv4 et IPv6 d’utiliser le même support physique

- gère la communication entre le logiciel de mise en réseau de la couche supérieure et le matériel de carte réseau Ethernet

- ajoute des informations de contrôle Ethernet aux données de protocole réseau

- implémente CSMA/CD sur les médias semi-duplex partagés hérités

Cas 5:

- applique la délimitation des champs de trames Ethernet pour synchroniser la communication entre les nœuds

- ajoute des informations de contrôle Ethernet aux données du protocole réseau

- Place les informations dans la trame qui indique le protocole de couche réseau encapsulé pour la trame.

- applique les adresses MAC source et destination à la trame Ethernet

- gère la communication entre le logiciel de mise en réseau de la couche supérieure et le matériel de carte réseau Ethernet

29. Les utilisateurs se plaignent de délais allongés lors de l’authentification et de l’accès aux ressources réseau à certains moments de la semaine. Quel type d’information les ingénieurs réseau doivent-ils vérifier pour savoir si cette situation s’inscrit dans un comportement normal du réseau ?

- Les enregistrements et messages syslog

- Le résultat de la commande debug et les captures de paquets

- Les performances de référence du réseau

- Les fichiers de configuration réseau

30. Un groupe de PC Windows se trouvant sur un nouveau sous-réseau a été ajouté à un réseau Ethernet. Lors de tests de connectivité, un technicien découvre que ces ordinateurs peuvent accéder aux ressources du réseau local, mais pas à celles d’Internet. Pour résoudre le problème, le technicien souhaite d’abord vérifier les configurations des adresses IP et du DNS sur les ordinateurs, et la connectivité au routeur local. Quels sont les trois utilitaires et commandes d’interface de ligne de commande Windows qui fourniront les informations nécessaires ? (Choisissez trois réponses.)

- telnet

- ipconfig

- tracert

- netsh interface ipv6 show neighbor

- ping

- arp -a

- nslookup

31. Quel type de serveur s’appuie sur des types d’enregistrements tels que A, NS, AAAA et MX pour fournir des services?

- DNS

- Web

- fichier

- les e-mails

32. Un technicien réussit à envoyer une requête ping pour l’adresse IP du serveur d’une entreprise distante, mais pas pour l’adresse URL de ce même serveur web. Quelle commande doit-il exécuter pour diagnostiquer ce problème ?

- tracert

- nslookup

- ipconfig

- netstat

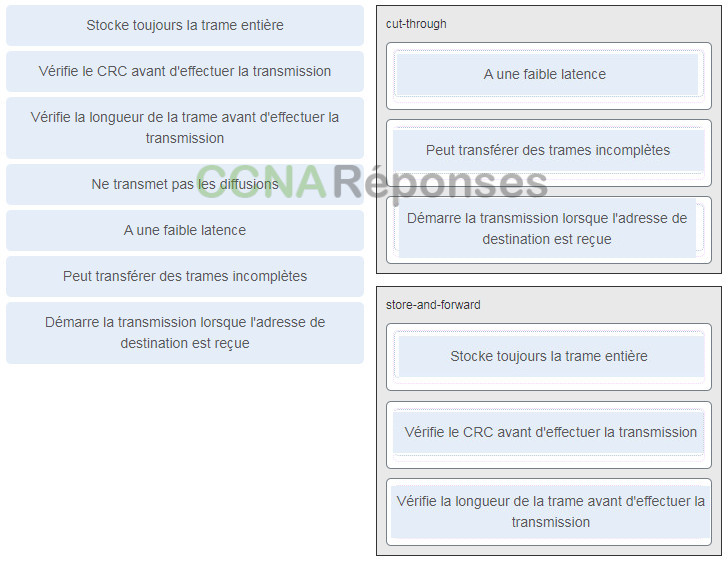

33. Associez les caractéristiques aux méthodes de transmission correspondantes. (Les options ne doivent pas être toutes utilisées.)

34. Quelles propositions relatives aux adresses IP et MAC dans le cadre de la transmission des données si NAT n’est pas impliquée sont exactes ? (Choisissez deux réponses.)

- Chaque fois qu’une trame est encapsulée avec une nouvelle adresse MAC de destination, une nouvelle adresse IP de destination est nécessaire.

- Les adresses MAC de destination ne changent jamais dans une trame qui traverse sept routeurs.

- Un paquet qui a traversé quatre routeurs a modifié l’adresse IP de destination quatre fois.

- Les adresses IP de destination d’un en-tête de paquet restent les mêmes tout au long du chemin vers un hôte cible.

- Les adresses MAC source et de destination ont une signification locale et changent chaque fois qu’une trame passe d’un réseau local à un autre.

35. Associez les fonctionnalités aux catégories (Les propositions ne doivent pas être toutes utilisées.)

36. Quel avantage présente l’utilisation du cloud computing dans les réseaux ?

- Les utilisateurs finaux sont libres d’utiliser leurs propres outils pour accéder aux informations de l’entreprise et communiquer au sein de leur réseau.

- Les technologies sont intégrées à des appareils que l’on utilise tous les jours pour qu’ils puissent se connecter à d’autres terminaux, ce qui les rend plus intelligents ou automatisés.

- L’entreprise améliore les capacités de son réseau sans investissement supplémentaire dans une infrastructure, du personnel ou des logiciels.

- Un réseau domestique utilise le câblage électrique existant pour se connecter aux terminaux du réseau à partir d’une simple prise de courant, ce qui permet d’économiser sur les coûts d’installation de câbles de données.

37. Quelles sont les fonctions d’ARP ? (Choisissez deux réponses.)

- Lorsqu’un hôte encapsule un paquet dans une trame, il fait référence à la table des adresses MAC pour déterminer le mappage des adresses IP en adresses MAC.

- Si le périphérique qui reçoit une requête ARP dispose d’une adresse IPv4 de destination, il renvoie une réponse ARP.

- Si un hôte est prêt à envoyer un paquet à un périphérique de destination locale et qu’il dispose de l’adresse IP mais pas l’adresse MAC de la destination, il génère une diffusion ARP.

- Si aucun périphérique ne répond à la requête ARP, le noeud d’origine diffuse le paquet de données à tous les périphériques du segment de réseau.

- Une requête ARP est envoyée à tous les périphériques du réseau local Ethernet et contient l’adresse IP de l’hôte de destination et son adresse MAC de multidiffusion.

38. Quelles couches du modèle OSI équivalent à la couche application du modèle TCP/IP ? (Choisissez trois propositions.)

- réseau

- application

- transport

- session

- présentation

- liaison de données

39. Reportez-vous à l’illustration. Si PC1 envoie un paquet à PC2 et que le routage a été configuré entre les deux routeurs, que fait R1 de l’en-tête de trame Ethernet intégré par PC1 ?

- Rien, puisque le routeur est associé à une route vers le réseau de destination

- Ouvrir l’en-tête et l’utiliser pour déterminer si les données sont à envoyer ou non à S0/0/0

- Supprimer l’en-tête Ethernet et configurer un nouvel en-tête de couche 2 avant de l’envoyer à S0/0/0

- Ouvrir l’en-tête et remplacer l’adresse MAC de destination par une nouvelle adresse

40. Quel service est fourni par Internet Messenger ?

- Traduit des noms de domaines (par exemple, cisco.com) en adresses IP

- Utilise le chiffrement pour fournir un accès distant sécurisé aux périphériques et serveurs réseau.

- Une application qui permet les discussions en ligne en temps réel entre les utilisateurs distants.

- Permet l’accès à distance aux périphériques et serveurs réseau.

41. Quelles commandes peuvent être utilisées sur un hôte Windows pour afficher la table de routage ? (Choisissez deux réponses.)

- netstat -r

- show ip route

- route print

- tracert

- netstat -s

42. Associez les descriptions aux adresses IP correspondantes. (Les options ne sont pas toutes utilisées.)

| Adresse de bouclage | 169.254.1.5 |

| Adresse expérimentale | 240.2.6.255 |

| À une adresse publique | 198.133.219.2 |

| Adresse link-local | 127.0.0.1 |

43. Quel scénario décrit une fonction fournie par la couche transport ?

- Un employé d’une entreprise accède à un serveur Web situé sur un réseau d’entreprise. La couche transport formate l’écran afin que la page Web s’affiche correctement quel que soit le périphérique utilisé pour accéder au site Web.

- Un étudiant regarde un petit film sur le Web avec le son activé. Le film et le son sont codés dans l’en-tête de la couche transport.

- Un étudiant a deux fenêtres de navigateur Web ouvertes pour accéder à deux sites Web. La couche transport s’assure que la page Web appropriée est envoyée vers la fenêtre de navigateur appropriée.

- Un étudiant utilise un téléphone VoIP d’une salle de classe pour appeler chez lui. L’identifiant unique stocké dans le téléphone est une adresse de couche transport utilisée pour contacter un autre périphérique réseau sur le même réseau.

44. Que signifie le terme «atténuation» dans la communication de données?

- temps pour qu’un signal atteigne sa destination

- fuite de signaux d’une paire de câbles à une autre

- renforcement d’un signal par un dispositif de mise en réseau

- perte de puissance du signal à mesure que la distance augmente

45. Que se passe-t-il si l’adresse de la passerelle par défaut n’est pas correctement configurée sur un hôte ?

- Le commutateur ne transfère pas les paquets initiés par l’hôte.

- L’hôte ne peut pas communiquer avec les autres hôtes du réseau local.

- L’hôte doit utiliser le protocole ARP pour déterminer l’adresse de la passerelle par défaut.

- Une requête ping exécutée par l’hôte vers 127.0.0.1 échoue.

- L’hôte ne peut pas communiquer avec les hôtes situés sur d’autres réseaux.

46. Les utilisateurs signalent que l’accès réseau est lent. Après avoir questionné les employés, l’administrateur réseau a découvert que l’un d’eux a téléchargé un programme de numérisation tiers pour l’imprimante. Quel type de malware peut ralentir les performances du réseau ?

- phishing

- ver

- virus

- courrier indésirable

47. Quelle est la conséquence de la configuration d’un routeur avec la commande de configuration globale ipv6 unicast-routing ?

- Les interfaces de routeur activées IPv6 commencent à envoyer des messages d’annonces de routeur ICMPv6.

- Il crée statiquement une adresse monodiffusion globale sur ce routeur.

- Toutes les interfaces du routeur seront automatiquement activées.

- Chaque interface de routeur génère une adresse link-local IPv6.

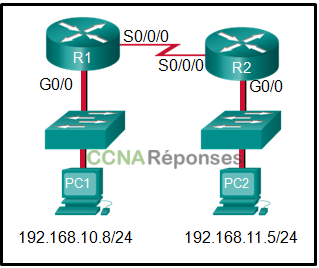

48. Reportez-vous à l’illustration.Hôte B sur le sous-réseau Enseignants transmet un paquet à l’hôte D sur le sous-réseau Students. Quelles adresses de couche 2 et de couche 3 sont contenues dans les PDU qui sont transmises de l’hôte B au routeur?

Adresse de destination de la couche 2 = 00-00-0c-94-36-ab Adresse source de la

couche 2 = 00-00-0c-94-36-bb Adresse de destination de la

couche 3 = 172.16.20.200 Adresse source de la

couche 3 = 172.16.10.200

Adresse de destination de la couche 2 = 00-00-0c-94-36-cd Adresse source de la

couche 2 = 00-00-0c-94-36-bb Adresse de destination de la

couche 3 = 172.16.20.99 Adresse source de la

couche 3 = 172.16.10.200

Adresse de destination de la couche 2 = 00-00-0c-94-36-dd Adresse source de la

couche 2 = 00-00-0c-94-36-bb Adresse de destination de la

couche 3 = 172.16.20.200 Adresse source de la

couche 3 = 172.16.10.200

Adresse de destination de la couche 2 = 00-00-0c-94-36-ab Adresse source de la

couche 2 = 00-00-0c-94-36-bb Adresse de destination de la

couche 3 = 172.16.20.200 Adresse source de la

couche 3 = 172.16.100.200

49. Un employé d’une grande entreprise se connecte à distance à l’entreprise en utilisant le nom d’utilisateur et le mot de passe appropriés. L’employé assiste à une vidéoconférence importante avec un client concernant une grande vente. Il est important que la qualité vidéo soit excellente pendant la réunion. L’employé ne sait pas qu’après une connexion efficace, la connexion au fournisseur d’accès Internet (FAI) de l’entreprise a échoué. La connexion secondaire, cependant, s’est activée en quelques secondes. La perturbation n’a pas été remarquée par l’employé ou les autres employés.

Quelles sont les trois caractéristiques du réseau décrites dans ce scénario? (Choisissez trois réponses.)

- Intégrité

- Qualité de service

- Réseau sur courant électrique

- tolérance aux pannes

- évolutivité

- Sécurité

50. Une société possède un serveur de fichiers qui partage un dossier appelé Public. La stratégie de sécurité du réseau stipule que toute personne qui se connecte au serveur se voit attribuer des droits en lecture seule au dossier Public, tandis que les droits de modification ne sont attribués qu’au groupe d’administrateurs réseau. Quel composant est repris dans la structure de services réseau AAA ?

- autorisation

- automatisation

- authentification

- traçabilité

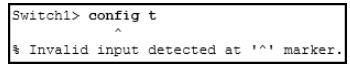

51. Examinez l’illustration. Un administrateur tente de configurer le commutateur mais reçoit le message d’erreur affiché sur l’illustration. Quel est le problème ?

- L’administrateur doit d’abord passer en mode d’exécution privilégié avant d’exécuter la commande.

- L’administrateur doit se connecter via le port de console pour accéder au mode de configuration globale.

- L’administrateur est déjà en mode de configuration globale.

- La commande complète, configure terminal , doit être utilisée.

52. Les protocoles utilisés dans la communication réseau pour transmettre des messages sur un réseau définissent trois conditions de transmission précises. Lesquelles ? (Choisissez trois propositions.)

- Le codage des messages

- L’installation du périphérique terminal

- Les caractéristiques des connecteurs

- Les options de remise du message

- La taille du message

- La sélection des supports

53. Quelles sont les deux causes courantes de dégradation du signal lors de l’utilisation du câblage UTP? (Choisissez deux réponses.)

- résiliation abusive

- blindage de mauvaise qualité dans le câble

- installation de câbles dans le conduit

- Câble ou connecteurs de mauvaise qualité

- perte de lumière sur de longues distances

54. Quels sont les deux protocoles qui interviennent sur la couche supérieure de la pile de protocoles TCP/IP? (Choisissez deux réponses.)

- POP

- DNS

- TCP

- Ethernet

- UDP

- IP

55. Quelles sont deux caractéristiques du protocole IP ? (Choisissez deux propositions.)

- Fonctionne indépendamment des supports réseau.

- Ne nécessite pas de connexion dédiée de bout en bout.

- Reconstitue dans le bon ordre les segments désordonnés côté destination.

- Retransmet les paquets en cas d’erreur.

- Garantit la remise des paquets.

56. Quel sous-réseau comprend l’adresse 192.168.1.96 en tant qu’adresse d’hôte utilisable ?

- 192.168.1.64/26

- 192.168.1.64/29

- 192.168.1.32/27

- 192.168.1.32/28

57. Parmi les propositions suivantes, deux expliquent comment évaluer les modèles de flux de trafic et les types de trafic réseau à l’aide d’un analyseur de protocole. Lesquelles ? (Choisissez deux propositions.)

- Capturer uniquement le trafic WAN puisque le trafic web contribue le plus à la quantité de trafic sur un réseau

- Capturer uniquement le trafic des zones du réseau qui reçoivent la plus grande quantité de trafic, comme le data center

- Capturer le trafic pendant les périodes de pointe pour obtenir une représentation juste des différents types de trafic

- Capturer le trafic les weekends lorsque les employés n’utilisent pas le réseau

- Capturer le trafic sur plusieurs segments du réseau

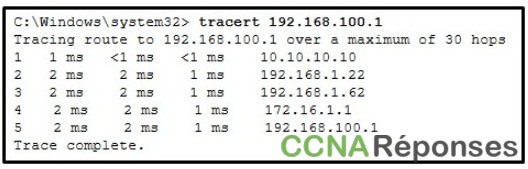

58. Examinez l’illustration. D’après le résultat de la commande, quelles affirmations sur la connectivité réseau sont correctes ? (Choisissez deux propositions.)

- Il existe 4 sauts entre ce périphérique et le périphérique situé à l’adresse 192.168.100.1.

- La durée moyenne de transmission entre les deux hôtes est de 2 millisecondes.

- La connectivité entre ces deux hôtes permet les vidéoconférences.

- Une connectivité est établie entre ce périphérique et le périphérique situé à l’adresse 192.168.100.1.

- Aucune passerelle par défaut n’est configurée sur cet hôte.

59. Quel serait l’ID d’interface d’une interface compatible IPv6 avec une adresse MAC de 1C-6F-65-C2-BD-F8 lorsque l’ID d’interface est généré à l’aide du processus EUI-64 ?

- 1E6F:65FF:FEC2:BDF8

- 0C6F:65FF:FEC2:BDF8

- C16F:65FF:FEC2:BDF8

- 106F:65FF:FEC2:BDF8

60. Un périphérique IPv6 envoie un paquet de données avec l’adresse de destination FF02::2. Quelle est la cible de ce paquet ?

- Tous les périphériques IPv6 sur le réseau

- Tous les périphériques IPv6 sur la liaison locale

- Tous les serveurs DHCP IPv6

- Tous les routeurs IPv6 configurés sur la liaison locale

61. Un client utilise la méthode SLAAC pour obtenir une adresse IPv6 pour son interface. Une fois qu’une adresse a été générée et appliquée à l’interface, que doit faire le client avant de pouvoir commencer à utiliser cette adresse IPv6 ?

- Il doit envoyer un message de sollicitation de voisin ICMPv6 pour s’assurer que l’adresse n’est pas déjà utilisée sur le réseau.

- Il doit envoyer un message DHCPv6 REQUEST au serveur DHCPv6 pour demander l’autorisation d’utiliser cette adresse.

- Il doit envoyer un message de sollicitation de routeur ICMPv6 pour déterminer la passerelle par défaut à utiliser.

- Il doit envoyer un message DHCPv6 INFORMATION-REQUEST pour obtenir l’adresse du serveur de noms de domaine (DNS).

62. Un employé mécontent utilise des outils de réseau sans fil gratuits pour déterminer des informations sur les réseaux sans fil de l’entreprise. Cette personne entend utiliser ces informations pour pirater le réseau sans fil. De quel type d’attaque s’agit-il?

- accès

- cheval de Troie

- Reconnaissance

- DoS

63. Quelles informations la commande show startup-config affiche-t-elle ?

- Le programme bootstrap de la mémoire morte

- L’image IOS copiée dans la mémoire vive

- Le contenu du fichier de configuration en cours dans la mémoire vive

- Le contenu du fichier de configuration enregistré dans la mémoire vive non volatile

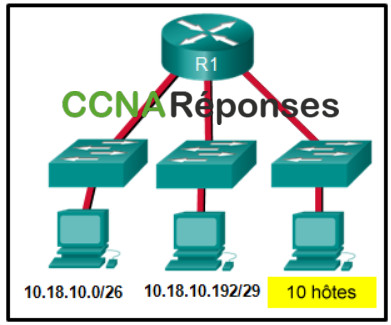

64. Examinez l’illustration. Quelles deux adresses réseau peuvent être attribuées au réseau accueillant 10 hôtes ? Dans votre réponse, vous devez gaspiller le moins d’adresses possible, ne pas réutiliser des adresses déjà attribuées et rester dans la plage d’adresses 10.18.10.0/24. (Choisissez deux propositions.)

- 10.18.10.224/28

- 10.18.10.224/27

- 10.18.10.208/28

- 10.18.10.200/28

- 10.18.10.240/27

- 10.18.10.200/27

65. Un administrateur réseau souhaite avoir le même masque de sous-réseau pour trois sous-réseaux sur un petit site. Le site a les réseaux et numéros de périphérique suivants :

Sous-réseau A : téléphones IP – 10 adresses

Sous-réseau B : PC – 8 adresses

Sous-réseau C: Imprimantes – 2 adresses

Quel masque de sous-réseau faudrait-il utiliser pour ces trois sous-réseaux ?

- 255.255.255.248

- 255.255.255.252

- 255.255.255.240

- 255.255.255.0

66. Quelles sont les trois normes couramment suivies pour la construction et l’installation de câblage? (Choisissez trois réponses.)

- brochage

- longueur des câbles

- couleur du connecteur

- types de connecteurs

- coût par mètre (pied)

- résistance à la traction de l’isolant en plastique

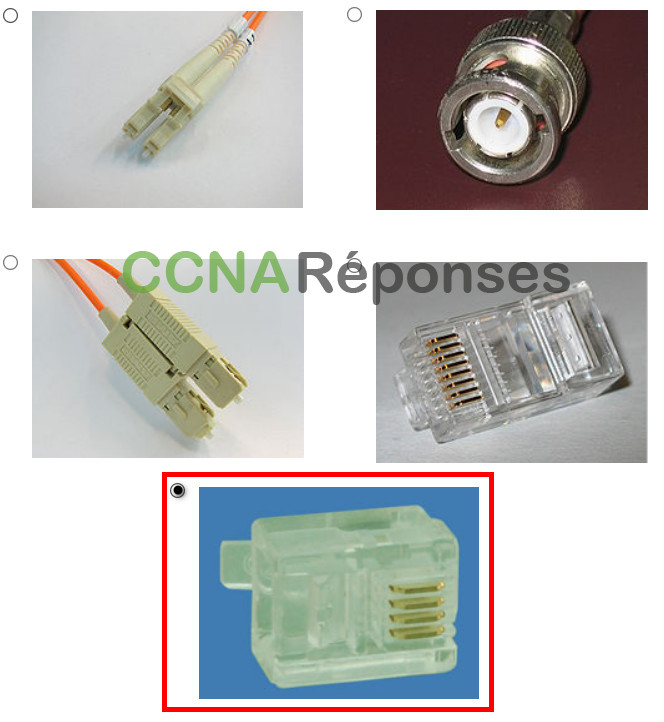

67. Quel connecteur est utilisé avec le câblage à paires torsadées dans un réseau local Ethernet?

68. Quelle technique utilise-t-on avec un câble à paires torsadées non blindées pour isoler les signaux des interférences issues d’une diaphonie ?

- Envelopper les paires de fils d’un blindage métallique

- Placer le câble à l’intérieur d’une gaine plastique souple

- Enrouler les brins en hélice pour former des paires torsadées

- Insérer des connecteurs reliés à la terre sur les extrémités du câble

69. Un administrateur réseau remarque qu’un câblage Ethernet nouvellement installé transporte des signaux de données déformés et altérés. Le nouveau câblage a été installé dans le plafond près des éclairages fluorescents et de l’équipement électrique. Quels facteurs peuvent interférer avec le câblage en cuivre et provoquer une distorsion des signaux et une corruption des données ? (Choisissez deux réponses.)

- EMI

- Interférences

- RFI

- Longueur étendue du câblage

- Atténuation du signal

70. Quel service est fourni par DNS ?

- permet de transférer des données entre un client et un serveur.

- Utilise le cryptage pour sécuriser l’échange de texte, d’images graphiques, de sons et de vidéos sur le Web.

- Traduit des noms de domaines (par exemple, cisco.com) en adresses IP

- Ensemble de règles permettant d’échanger du texte, des graphiques, des sons, des vidéos et autres fichiers multimédia sur le web.

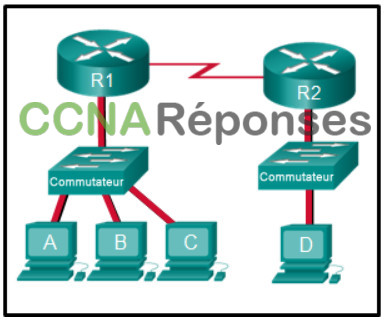

71. Examinez l’illustration. Les commutateurs présentent leur configuration par défaut. L’hôte A doit communiquer avec l’hôte D, mais l’hôte A ne peut avoir l’adresse MAC pour sa passerelle par défaut. Quels hôtes de réseau recevront la requête ARP envoyée par l’hôte A ?

- Uniquement les hôtes A, B et C

- Uniquement les hôtes B et C

- Uniquement les hôtes B, C et le routeur R1

- Le routeur R1 uniquement

- L’hôte D uniquement

- Uniquement les hôtes A, B, C et D

72. Quelles sont les fonctions fournies par la couche réseau ? (Choisissez deux réponses.)

- Fournir des connexions de bout en bout dédiées

- Diriger les paquets de données vers les hôtes de destination sur d’autres réseaux

- Placer des données sur le support réseau

- Fournir des périphériques finaux dotés d’un identificateur de réseau unique

- Transport de données entre des processus s’exécutant sur les hôtes source et de destination

73. Quelles propositions sont correctes dans le cadre de la comparaison des en-têtes de paquet IPv4 et IPv6 ? (Choisissez deux réponses.)

- Le champ Durée de vie d’IPv4 a été remplacé par le champ Limite de nombre de sauts dans IPv6.

- Le nom du champ Somme de contrôle d’en-tête d’IPv4 est conservé dans IPv6.

- Le champ Version d’IPv4 n’est pas conservé dans IPv6.

- Le champ Adresse de destination est une nouveauté d’IPv6.

- Le nom du champ Adresse source d’IPv4 est conservé dans IPv6.

74. Quelle caractéristique décrit un virus?

- logiciel sur un routeur qui filtre le trafic en fonction des adresses IP ou des applications

- un protocole de tunnel qui fournit aux utilisateurs distants un accès sécurisé au réseau d’une organisation

- un périphérique réseau qui filtre l’accès et le trafic entrant dans un réseau

- logiciel qui identifie les menaces qui se propagent rapidement

75. Trois employés de banque utilisent le réseau d’entreprise. Le premier employé utilise un navigateur Web pour afficher une page Web de la société afin de lire des annonces. Le deuxième employé accède à la base de données d’entreprise pour effectuer des transactions financières. Le troisième employé participe à une importante conférence audio en direct avec d’autres responsables de l’entreprise basés dans les filiales. Si la qualité de service est implémentée sur ce réseau, quelles seront les priorités, des plus importantes au moins importantes, des différents types de données ?

- conférence audio, transactions financières, page Web

- transactions financières, page Web, conférence audio

- conférence audio, page Web, transactions financières

- transactions financières, conférence audio, page Web

76. Un administrateur réseau ajoute un nouveau réseau local à une filiale. Le nouveau réseau local doit prendre en charge 200 périphériques connectés. Quel est le plus petit masque réseau que l’administrateur réseau peut utiliser pour le nouveau réseau?

- 255.255.255.192

- 255.255.255.0

- 255.255.255.224

- 255.255.255.240

77. Qu’est-ce qu’une fonction de la couche de liaison de données?

- fournit des données entre deux applications

- fournit une livraison de bout en bout de données entre les hôtes

- prévoit l’échange de trames sur un média local commun

- fournit la mise en forme des données

78. Un hôte tente d’envoyer un paquet à un périphérique sur un segment du réseau local distant, mais il n’y a actuellement aucun mappage dans son cache ARP. Comment le périphérique obtient-il une adresse MAC de destination ?

- Il envoie la trame avec une adresse MAC de diffusion.

- Il envoie une requête au serveur DNS pour l’adresse MAC de destination.

- Il envoie une requête ARP pour l’adresse MAC de la passerelle par défaut.

- Il envoie la trame et utilise sa propre adresse MAC comme destination.

- Il envoie une requête ARP pour l’adresse MAC du périphérique de destination.

89. Quelle méthode de commutation supprime les trames qui ne passent pas avec succès le contrôle FCS ?

- commutation « cut-through »

- commutation sans frontières

- mise en mémoire tampon des ports d’entrée

- commutation par « stockage et retransmission »

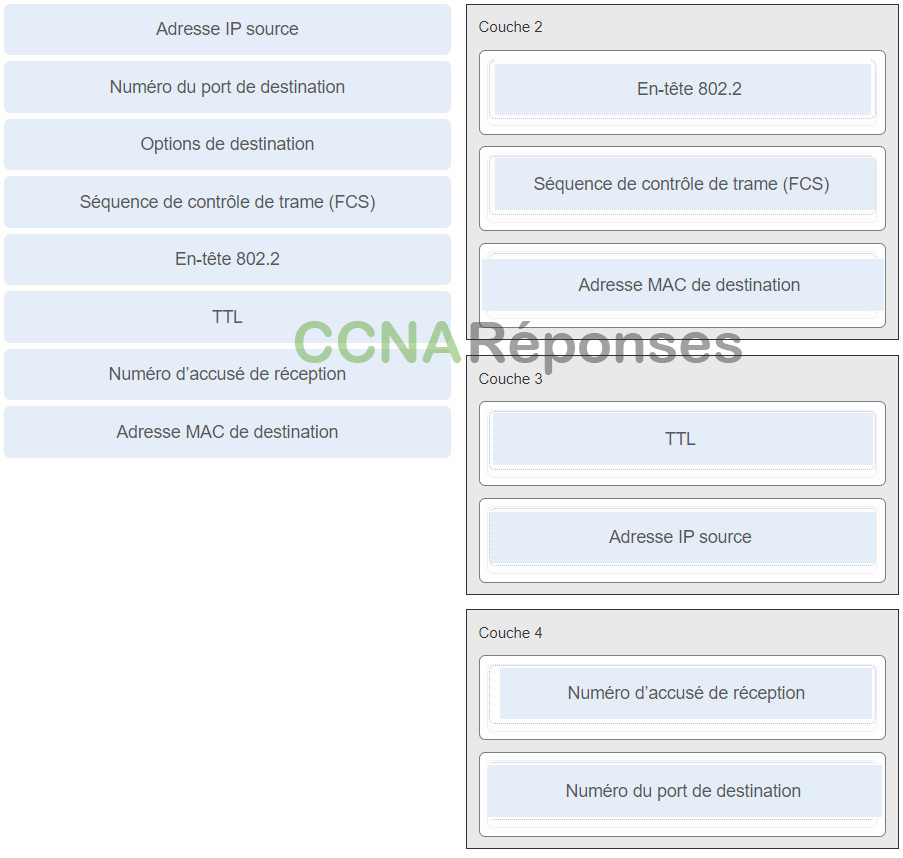

80. Faites correspondre le champ d’en-tête avec la couche appropriée du modèle OSI. (Toutes les options ne doivent pas être utilisées.)

81. Quel est l’avantage pour les petites entreprises d’adopter IMAP au lieu de POP ?

- IMAP envoie et récupère les e-mails, tandis que POP récupère uniquement les e-mails.

- Les messages sont stockés sur les serveurs de messagerie jusqu’à ce qu’ils soient manuellement supprimés sur le client de messagerie.

- Lorsque l’utilisateur se connecte à un serveur POP, des copies des messages sont conservées dans le serveur de messagerie pendant une courte période, mais IMAP les conserve pendant une longue période.

- POP permet uniquement au client de stocker les messages de façon centralisée, tandis qu’IMAP permet un stockage distribué.

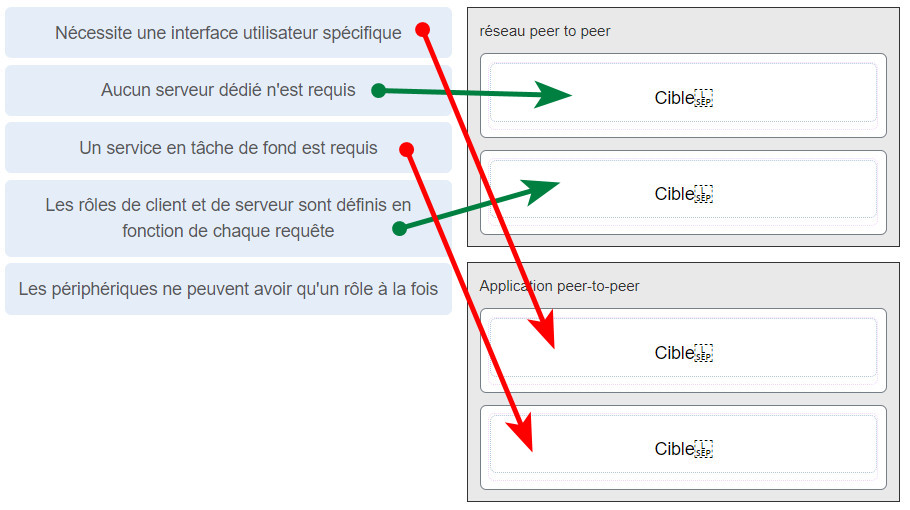

82. Associez les affirmations suivantes aux modèles de réseau correspondants. (Les options ne sont pas toutes utilisées.)

83. Examinez l’illustration. Si Hôte1 doit transférer un fichier au serveur, quelles couches du modèle TCP/IP faut-il utiliser ?

- Uniquement les couches application, Internet et accès réseau

- Uniquement les couches application, transport, réseau, liaison de données et physiques

- Uniquement les couches d’accès réseau

- Couches application, transport, Internet et accès réseau.

- Uniquement les couches application et Internet

- Couches application, session, transport, réseau, liaison de données et physiques

84. Un utilisateur se plaint qu’une page Web externe prend plus de temps que la normale pour se charger. La page Web finit par se charger sur la machine utilisateur. Quel outil le technicien doit-il utiliser avec les privilèges d’administrateur pour localiser le problème dans le réseau?

- nslookup

- ping

- tracert

- ipconfig /displaydns

85. Quelle plage d’adresses link-local peut être attribuée à une interface IPv6 ?

- FEC0::/10

- FF00::/8

- FE80::/10

- FDEE::/7

86. Associez les descriptions aux composants d’adressage IPv6 correspondants. (Les options ne doivent pas être toutes utilisées.)

| Cette partie de l’adresse est l’équivalent de la partie hôte d’une adresse IPv4. | ID d’interface |

| Cette partie réseau de l’adresse est attribuée par le fournisseur d’accès Internet. | réfixe de routage global |

| Cette partie de l’adresse est utilisée par une entreprise pour identifier les sous-réseaux. | ID de sous-réseau |

87. Un serveur reçoit un paquet client. Le numéro de port de destination du paquet est 22. Quelle application de service le client demande-t-il?

- TFTP

- SSH

- DHCP

- DNS

88. Quelles sont les deux fonctions d’exécution sur la sous-couche LLC de la couche de liaison de données OSI pour faciliter la communication Ethernet? (Choisissez deux réponses.)

- Place les informations dans la trame qui indique le protocole de couche réseau encapsulé pour la trame.

- intègre des flux de couche 2 entre 10 Gigabit Ethernet sur fibre et 1 Gigabit Ethernet sur cuivre

- met en oeuvre CSMA/CD sur un support semi-duplex partagé hérité

- Met en œuvre un processus de délimitation des champs dans une trame Ethernet 2

- permet à IPv4 et IPv6 d’utiliser le même support physique

89. Citez deux caractéristiques communes aux protocoles TCP et UDP. (Choisissez deux propositions.)

- La numérotation des ports

- Connexion en trois étapes

- L’utilisation de sommes de contrôle

- La possibilité de transmette des données voix numérisées

- Une communication sans connexion

- La taille de la fenêtre par défaut

90. Un administrateur réseau ajoute un nouveau réseau local à une filiale. Le nouveau réseau local doit prendre en charge 61 périphériques connectés. Quel est le plus petit masque réseau que l’administrateur réseau peut utiliser pour le nouveau réseau?

- 255.255.255.192

- 255.255.255.224

- 255.255.255.128

- 255.255.255.0

91. Un utilisateur tente sans succès d’accéder à l’adresse http://www.cisco.com/. Quelles sont les deux valeurs de configuration à définir sur l’hôte pour autoriser cet accès ? (Choisissez deux propositions.)

- Adresse MAC d’origine

- Serveur DNS

- Numéro du port source

- Serveur HTTP

- Passerelle par défaut

92. Quel service est fourni par DHCP?

- Une application qui permet les discussions en ligne en temps réel entre les utilisateurs distants.

- Permet l’accès à distance aux périphériques et serveurs réseau.

- Utilise le chiffrement pour fournir un accès distant sécurisé aux périphériques et serveurs réseau.

- Affecte dynamiquement des adresses IP aux périphériques terminaux et intermédiaires.

93. Le bloc d’adresses IPv6 2001:db8:0:ca00::/56 est attribué à une organisation. Combien de sous-réseaux peuvent être créés sans utiliser de bits dans l’espace d’ID d’interface ?

- 512

- 256

- 4 096

- 1 024

94. Un technicien utilise plusieurs applications sur un ordinateur connecté à Internet. Comment l’ordinateur peut-il suivre le flux de données entre plusieurs sessions d’application et faire en sorte que chaque application reçoit les flux de paquets qu’elle doit recevoir ?

- Le suivi du flux de données se fait selon le numéro de port source utilisé par chaque application.

- Le suivi du flux de données se fait selon l’adresse MAC de destination utilisée par l’ordinateur du technicien.

- Le suivi du flux de données se fait selon l’adresse IP de destination utilisée par l’ordinateur du technicien.

- Le suivi du flux de données se fait selon l’adresse IP source utilisée par l’ordinateur du technicien.

95. Pourquoi un commutateur de couche 2 nécessite-t-il une adresse IP ?

- Pour permettre au commutateur d’être géré à distance

- Pour permettre au commutateur d’envoyer des trames de diffusion vers des PC connectés

- Pour permettre au commutateur de fonctionner en tant que passerelle par défaut

- Pour permettre au commutateur de recevoir des trames provenant de PC connectés

96. De quel type de menace à la sécurité parle-t-on lorsqu’un tableur exécuté en tant que logiciel complémentaire désactive le pare-feu logiciel local ?

- dépassement de mémoire tampon

- DoS

- attaques en force

- cheval de Troie

97. Associez les éléments ci-dessous aux types de topologie correspondants. (Les options ne sont pas toutes utilisées.)

98. Quelle est l’une des principales caractéristiques de la couche de liaison de données?

- Il convertit un flux de bits de données en un code prédéfini.

- Il empêche le protocole de couche supérieure de connaître le support physique à utiliser dans la communication.

- Il accepte les paquets de la couche 3 et décide du chemin par lequel le paquet doit être transmis à un réseau distant.

- La couche physique doit générer les signaux électriques, optiques ou sans fil qui représentent le 1 et le 0 sur le support.

99. Quel est le caractère d’un NIC qui le mettrait au niveau de la couche de liaison de données du modèle OSI ?

- Raccordez le câble Ethernet.

- La pile de protocoles TCP/IP

- Adresse MAC

- Adresse IP

- Port RJ-45

100. Deux requêtes ping ont été exécutées depuis un hôte sur un réseau local. La première requête ping a été exécutée sur l’adresse IP de la passerelle par défaut de l’hôte et elle a échoué. La deuxième requête ping a été exécutée sur l’adresse IP d’un hôte situé en dehors du réseau local et elle a abouti. Quelle est la cause probable de l’échec de la requête ping ?

- La passerelle par défaut est configurée avec une adresse IP incorrecte.

- Des règles de sécurité sont appliquées à la passerelle par défaut, ce qui l’empêche de traiter les requêtes ping.

- La passerelle par défaut n’est pas opérationnelle.

- La pile TCP/IP sur la passerelle par défaut ne fonctionne pas correctement.

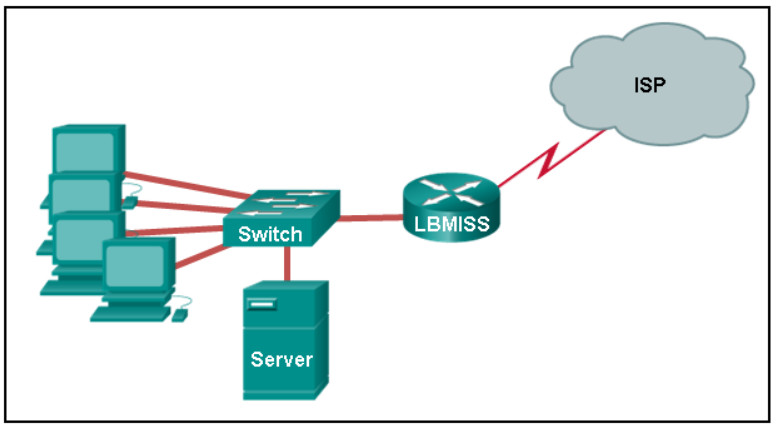

101. Reportez-vous à l’illustration. L’administrateur réseau a attribué au réseau local de LBMISS une plage d’adresses de 192.168.10.0. Cette plage d’adresses a été sous-réseau à l’aide d’un préfixe /29. Afin d’accueillir un nouveau bâtiment, le technicien a décidé d’utiliser le cinquième sous-réseau pour configurer le nouveau réseau (le sous-réseau zéro est le premier sous-réseau). Par les stratégies d’entreprise, l’interface du routeur reçoit toujours la première adresse d’hôte utilisable et le serveur de groupe de travail reçoit la dernière adresse d’hôte utilisable. Quelle configuration doit être entrée dans les propriétés du serveur de groupe de travail pour permettre la connectivité à Internet?

- Adresse IP: 192.168.10.38 masque de sous-réseau: 255.255.255.248, passerelle par défaut: 192.168.10.33

- Adresse IP: 192.168.10.65 masque de sous-réseau: 255.255.255.240, passerelle par défaut: 192.168.10.76

- Adresse IP: 192.168.10.38 masque de sous-réseau: 255.255.255.240, passerelle par défaut: 192.168.10.33

- Adresse IP: 192.168.1.3, masque de sous-réseau: 255.255.255.0, passerelle par défaut: 192.168.1.1

- Adresse IP: 192.168.10.41 masque de sous-réseau: 255.255.255.248, passerelle par défaut: 192.168.10.46

102. Un technicien en réseau étudie l’utilisation du câblage à fibre optique dans un nouveau centre technologique. Quels deux problèmes devraient être pris en compte avant de mettre en œuvre des supports à fibres optiques? (Choisissez deux réponses.)

- La fibre optique fournit une capacité de données plus élevée mais est plus coûteuse que le câblage en cuivre.

- Le câble à fibre optique est capable de résister à une manipulation rugueuse.

- Le câblage à fibre optique est sensible à la perte de signal grâce au RFI.

- Le câblage à fibre optique nécessite une mise à la terre spécifique pour être immunisé contre les EMI.

- Le câblage à fibres optiques nécessite une expertise différente en matière de terminaison et d’épissage de ce que nécessite le câblage en cuivre.

103. Que se passe-t-il lorsque la commande transport input ssh est entrée sur les lignes vty du switch?

- Le commutateur nécessite une combinaison nom d’utilisateur/mot de passe pour l’accès à distance.

- Le client SSH sur le commutateur est activé.

- La communication entre le commutateur et les utilisateurs distants est cryptée.

- Le commutateur nécessite des connexions à distance via un logiciel client propriétaire.

104. Examinez l’illustration. Si l’hôte A envoie un paquet IP à l’hôte B. Quelle est l’adresse de destination de la trame lorsqu’il quitte l’hôte A ?

- DD:DD:DD:DD:DD:DD

- AA:AA:AA:AA:AA:AA

- CC:CC:CC:CC:CC:CC

- BB:BB:BB:BB:BB:BB

- 172.168.10.65

- 172.168.10.99

105. Lorsque la configuration d’un commutateur comprend un seuil d’erreur défini par l’utilisateur pour chaque port, à quelle méthode de commutation le commutateur revient-il si le seuil est atteint ?

- fragment-free

- cut-through

- store-and-forward

- fast-forward

106. Quels sont les deux types de trafic qui utilisent le protocole RTP (Real-Time Transport Protocol)? (Choisissez deux réponses.)

- Voix

- P2P (peer-to-peer)

- transfert de fichier

- Web

- Vidéo

107. Quels sont les deux messages ICMPv6 qui ne sont pas présents dans ICMP pour IPv4? (Choisissez deux réponses.)

- Sollicitation de voisin

- Destination injoignable

- Confirmation de l’hôte

- Redirection de la route

- Annonce de routeur

- Dépassement du délai

108. Quel service est fourni par SMTP?

- Permet l’accès à distance aux périphériques et serveurs réseau.

- Une application qui permet les discussions en ligne en temps réel entre les utilisateurs distants.

- Permet aux clients d’envoyer des courriels à un serveur de messagerie et aux serveurs d’envoyer des courriels à d’autres serveurs.

- Utilise le chiffrement pour fournir un accès distant sécurisé aux périphériques et serveurs réseau.

109. Quels sont les deux types de messages ICMPv6 qui doivent être autorisés par les listes de contrôle d’accès IPv6 pour permettre la résolution des adresses de couche 3 en adresses MAC de couche 2 ? (Choisissez deux réponses.)

- Sollicitation de voisin

- une requête d’écho

- une réponse d’écho

- Annonce de routeur

- Annonce de voisin

- Sollicitation de routeur

110. Un administrateur réseau cherche à préserver la confidentialité de l’ID utilisateur, du mot de passe et du contenu des sessions lorsqu’il configure une connexion distante CLI gérée par un commutateur. Quel est le mode d’accès le plus approprié ?

- SSH

- AUX

- Console

- Telnet

111. Un serveur reçoit un paquet client. Le numéro de port de destination du paquet est 110. Quelle application de service le client demande-t-il?

- SMTP

- DHCP

- POP3

- DNS

112. Reportez-vous à l’illustration. Un ingénieur réseau a reçu l’adresse réseau 192.168.99.0 et un masque de sous-réseau 255.255.255.192 pour le sous-réseau sur les quatre réseaux indiqués. Combien d’adresses hôtes au total sont inutilisées sur les quatre sous-réseaux?

- 72

- 88

- 158

- 200

- 224

113. Associez les descriptions aux mécanismes TCP correspondants. (Les options ne doivent pas être toutes utilisées.)

114. Quelles sont les deux fonctions exécutées sur la sous-couche LLC de la couche de liaison de données OSI pour faciliter la communication Ethernet ? (Choisissez deux propositions.)

- applique les adresses MAC source et destination à la trame Ethernet

- implémente CSMA/CD sur un support semi-duplex partagé hérité

- Place les informations dans la trame qui indique le protocole de couche réseau encapsulé pour la trame.

- intègre des flux de couche 2 entre 10 Gigabit Ethernet sur fibre et 1 Gigabit Ethernet sur cuivre

- ajoute des informations de contrôle Ethernet aux données du protocole réseau

115. Quelles sont les deux méthodes les plus efficaces pour la protection contre les programmes malveillants ? (Choisissez deux réponses.)

- Installer et mettre à jour un logiciel antivirus

- Implémenter RAID

- Implémenter des mots de passe forts

- Implémenter des pare-feu réseau

- Implémenter un VPN

- Mettre à jour le système d’exploitation et d’autres logiciels d’application

116. Associez les protocoles d’application aux protocoles de transport corrects.

117. Faire correspondre la fonction du pare-feu au type de protection contre les menaces qu’il fournit au réseau. (Les propositions ne doivent pas être toutes utilisées.)

118. Un utilisateur envoie une requête HTTP à un serveur Web sur un réseau distant. Pendant l’encapsulation de cette requête, quelles informations sont ajoutées au champ d’adresse d’une trame pour indiquer la destination ?

- L’adresse MAC de l’hôte de destination

- L’adresse MAC de la passerelle par défaut

- Le domaine réseau de l’hôte de destination

- L’adresse IP de la passerelle par défaut

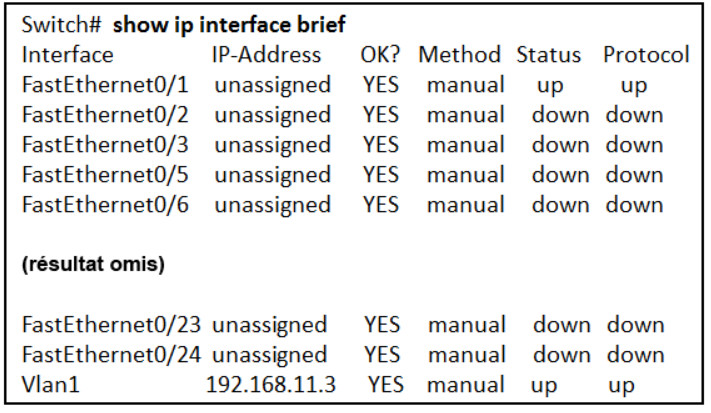

119. Examinez l’illustration. Quels trois éléments factuels peut-on déduire du résultat de la commande show ip interface brief ? (Choisissez trois propositions.)

- Le commutateur peut être géré à distance.

- Un terminal est connecté à une interface physique.

- Deux terminaux sont connectés au commutateur.

- Les mots de passe ont été configurés sur le commutateur.

- Deux interfaces physiques ont été configurées.

- L’interface SVI par défaut a été configurée.

120. Un serveur reçoit un paquet client. Le numéro de port de destination du paquet est 21. Quelle application de service le client demande-t-il?

- DHCP

- SSH

- FTP

- TFTP

121. Quel service est fourni par POP3 ?

- Une application qui permet de chatter en temps réel entre utilisateurs distants.

- Utilise le chiffrement pour fournir un accès distant sécurisé aux périphériques et serveurs réseau.

- Récupère le courrier électronique à partir du serveur en téléchargeant le courrier électronique vers l’application de messagerie locale du client.

- Permet l’accès à distance aux périphériques et serveurs réseau.

122. Quel masque de sous-réseau faut-il utiliser si un réseau IPv4 comporte 40 terminaux nécessitant des adresses IP et que l’on veut éviter de gaspiller l’espace d’adressage ?

- 255.255.255.0

- 255.255.255.240

- 255.255.255.128

- 255.255.255.192

- 255.255.255.224

123. Un serveur reçoit un paquet client. Le numéro de port de destination du paquet est 80. Quelle application de service le client demande-t-il?

- SMTP

- DNS

- HTTP

- DHCP

124. Un administrateur réseau ajoute un nouveau réseau local à une filiale. Le nouveau réseau local doit prendre en charge 10 périphériques connectés. Quel est le plus petit masque réseau que l’administrateur réseau peut utiliser pour le nouveau réseau?

- 255.255.255.248

- 255.255.255.240

- 255.255.255.224

- 255.255.255.192

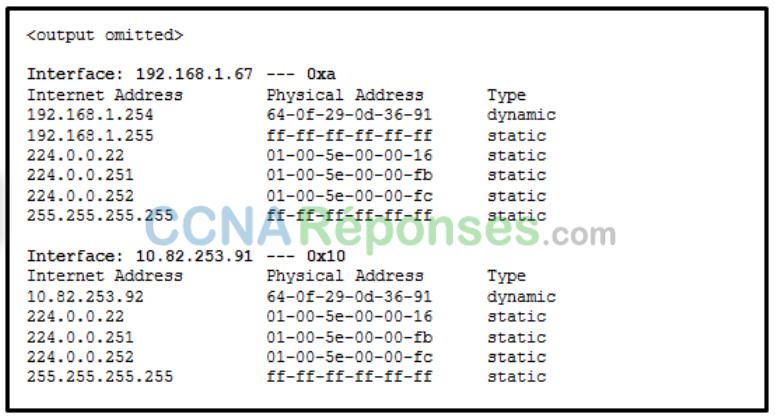

125. Reportez-vous à l’illustration. Quel protocole était responsable de la construction de la table qui est illustrée?

- DHCP

- ICMP

- DNS

- ARP

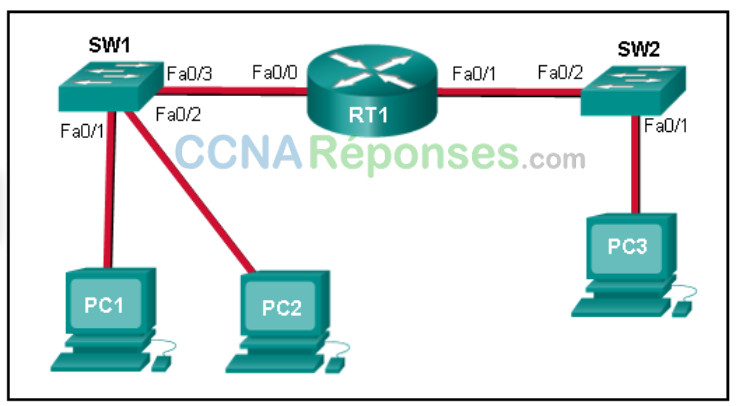

126. Examinez l’illustration. Le PC1 envoie une requête ARP car il doit envoyer un paquet au PC2. Dans ce scénario, que se passe-t-il ensuite ?

- Le PC2 envoie une réponse ARP contenant son adresse MAC.

- Le SW1 envoie une réponse ARP contenant son adresse MAC Fa0/1.

- Le RT1 envoie une réponse ARP contenant son adresse Fa0/0.

- Le RT1 envoie une réponse ARP contenant son adresse MAC PC2.

- Le SW1 envoie une réponse ARP contenant son adresse MAC PC2.

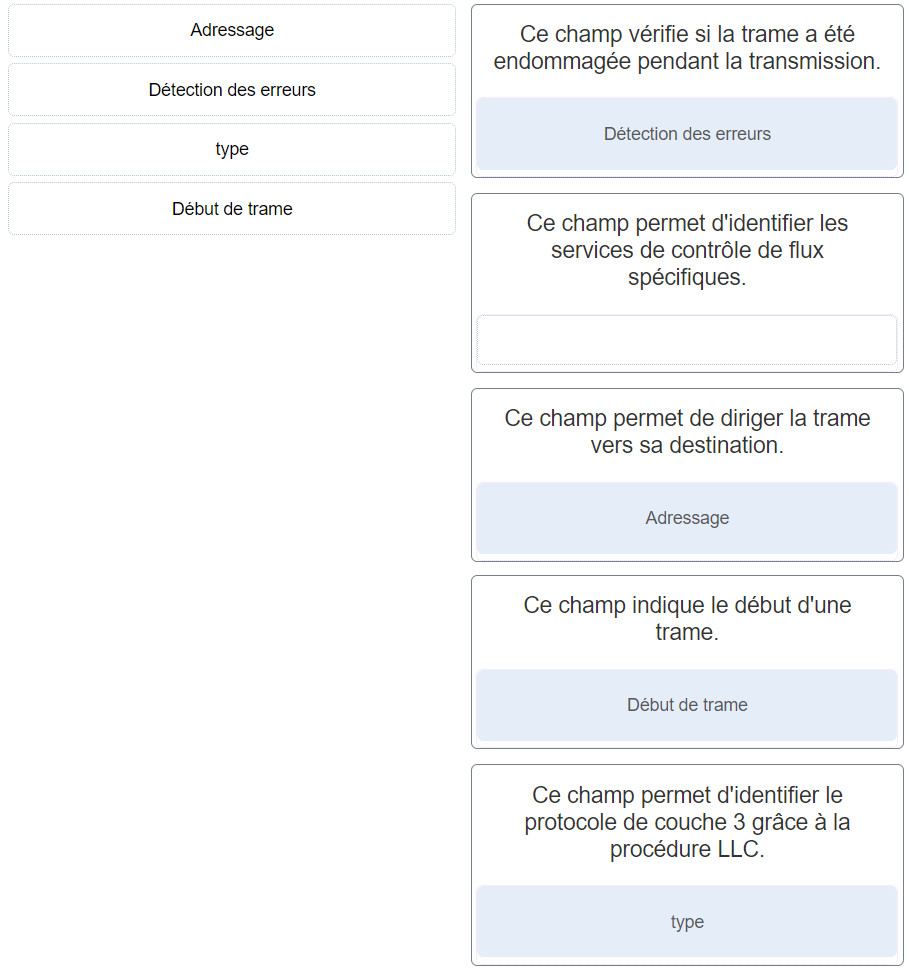

127. Faites correspondre chaque type de champ de trame à sa fonction. (Les options ne sont pas toutes utilisées.)

128. Quel avantage présente l’utilisation d’un protocole défini par une norme ouverte ?

- Une entreprise peut avoir le monopole sur le marché.

- Un protocole à norme ouverte n’est ni contrôlé ni régulé par des organismes de normalisation.

- Il favorise la compétitivité et permet de choisir.

- Le protocole peut être exécuté uniquement sur un équipement d’un fournisseur particulier.

129. Quelles sont les deux principales responsabilités de la sous-couche MAC Ethernet? (Choisissez deux réponses.)

- Délimitation des trames

- accès aux supports

- Adressage logique

- Détection des erreurs

- L’encapsulation de données

130. Une imprimante laser filaire est connectée à un ordinateur domestique. Elle a été partagée pour que d’autres ordinateurs appartenant au réseau domestique puissent également l’utiliser. Quel est le modèle de réseau suivi ?

- Peer-to-peer (P2P)

- Basé sur un client

- Maître-esclave

- Point à point

131. Au cours du processus de transfert du trafic, que fait le routeur immédiatement après avoir fait correspondre l’adresse IP de destination à un réseau dans une entrée de table de routage connectée directement ?

- Ignorer le trafic après avoir consulté la table de routage

- Rechercher l’adresse de tronçon suivant pour le paquet

- Commuter le paquet vers l’interface directement connectée

- Analyser l’adresse IP de destination

132. Quelles sont les trois parties d’une adresse de monodiffusion globale IPv6 ? (Choisissez trois réponses.)

- ID de sous-réseau

- masque de sous-réseau

- adresse de diffusion

- préfixe de routage global

- ID d’interface

133. Quelle couche du modèle TCP/IP fournit un chemin pour transférer des messages via un interréseau ?

- application

- transport

- accès réseau

- internet

======================================

16. Quelle caractéristique décrit le vol d’identité ?

- l’utilisation d’identifiants volés pour accéder à des données privées

- logiciel sur un routeur qui filtre le trafic en fonction des adresses IP ou des applications

- logiciel qui identifie les menaces à propagation rapide

- un protocole de tunneling qui fournit aux utilisateurs distants un accès sécurisé au réseau d’une organisation

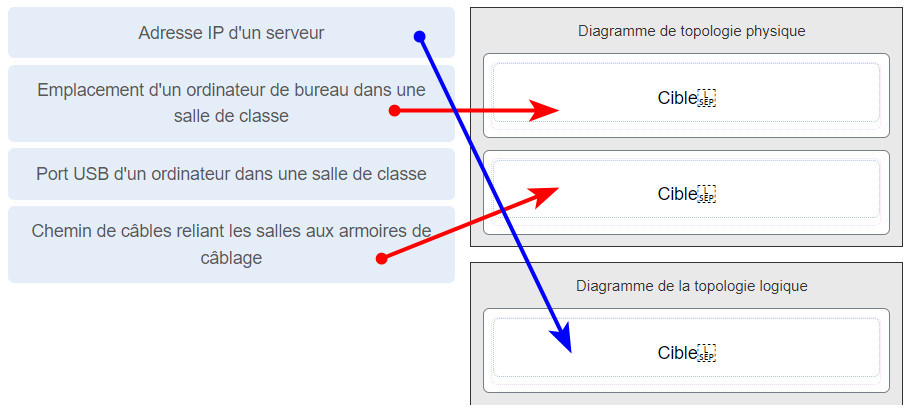

24. Faites correspondre chaque élément au type de diagramme de topologie sur lequel il est généralement identifié. (Toutes les options ne sont pas utilisées.)

25. Quelles sont les deux informations affichées dans la sortie de la commande show ip interface brief ? (Choisissez deux réponses.)

- Adresses IP

- description des interfaces

- Adresses MAC

- adresses de saut suivant

- Statuts de la couche 1

- Paramètres de vitesse et de duplex

50. Un administrateur réseau ajoute un nouveau réseau local à une succursale. Le nouveau LAN doit prendre en charge 90 appareils connectés. Quel est le plus petit masque de réseau que l’administrateur réseau peut utiliser pour le nouveau réseau ?

- 255.255.255.128

- 255.255.255.240

- 255.255.255.248

- 255.255.255.224

58. Associez le type de menace à la cause. (Toutes les options ne sont pas utilisées.)

60. Quel service est fourni par HTTP ?

- Utilise le cryptage pour sécuriser l’échange de texte, d’images graphiques, de sons et de vidéos sur le Web.

- Permet les transferts de données entre un client et un serveur de fichiers.

- Une application qui permet de discuter en temps réel entre utilisateurs distants.

- Un ensemble de règles de base pour l’échange de texte, d’images graphiques, de sons, de vidéos et d’autres fichiers multimédias sur le Web.

61. Un paquet client est reçu par un serveur. Le paquet a un numéro de port de destination de 67. Quel service le client demande-t-il ?

- FTP

- DHCP

- Telnet

- SSH

65. Quelle caractéristique décrit l’antispyware ?

- applications qui protègent les terminaux contre l’infection par des logiciels malveillants

- un appareil réseau qui filtre l’accès et le trafic entrant dans un réseau

- logiciel sur un routeur qui filtre le trafic en fonction des adresses IP ou des applications

- un protocole de tunneling qui fournit aux utilisateurs distants un accès sécurisé au réseau d’une organisation

72. Quelles sont les deux solutions de sécurité les plus susceptibles d’être utilisées uniquement dans un environnement d’entreprise ? (Choisissez deux réponses.)

- antispyware

- réseaux privés virtuels

- systèmes de prévention des intrusions

- mots de passe forts

- logiciel antivirus

73. Quelle caractéristique décrit un logiciel antivirus ?

- applications qui protègent les terminaux contre l’infection par des logiciels malveillants

- un appareil réseau qui filtre l’accès et le trafic entrant dans un réseau

- un protocole de tunneling qui fournit aux utilisateurs distants un accès sécurisé au réseau d’une organisation

- logiciel sur un routeur qui filtre le trafic en fonction des adresses IP ou des applications

85. Quelle caractéristique décrit un logiciel espion ?

- un appareil réseau qui filtre l’accès et le trafic entrant dans un réseau

- logiciel installé sur l’appareil de l’utilisateur et collectant des informations sur l’utilisateur

- une attaque qui ralentit ou bloque un appareil ou un service réseau

- l’utilisation d’identifiants volés pour accéder à des données privées

88. Quel service est fourni par FTP ?

- Un ensemble de règles de base pour l’échange de texte, d’images graphiques, de sons, de vidéos et d’autres fichiers multimédias sur le Web.

- Une application qui permet de discuter en temps réel entre utilisateurs distants.

- Permet les transferts de données entre un client et un serveur de fichiers.

- Utilise le cryptage pour sécuriser l’échange de texte, d’images graphiques, de sons et de vidéos sur le Web.

90. Quels sont les deux déclarations qui décrivent avec précision un avantage ou un inconvénient lors du déploiement de la NAT pour IPv4 dans un réseau ? (Choisissez deux réponses.)

- NAT introduit des problèmes pour certaines applications nécessitant une connectivité de bout en bout.

- NAT fournit une solution pour ralentir l’épuisement des adresses IPv4.

- Le NAT aura un impact négatif sur les performances des commutateurs.

- NAT améliore le traitement des paquets.

- NAT permet aux tables de routage d’inclure plus d’informations.

- NAT ajoute une capacité d’authentification à IPv4.

93. Quel service est fourni par BOOTP ?

- Utilise le cryptage pour sécuriser l’échange de texte, d’images graphiques, de sons et de vidéos sur le Web.

- Permet les transferts de données entre un client et un serveur de fichiers.

- Application héritée qui permet à un poste de travail sans disque de découvrir sa propre adresse IP et de trouver un serveur BOOTP sur le réseau.

- Un ensemble de règles de base pour l’échange de texte, d’images graphiques, de sons, de vidéos et d’autres fichiers multimédias sur le Web.

94. Quelle caractéristique décrit un logiciel publicitaire ?

- un appareil réseau qui filtre l’accès et le trafic entrant dans un réseau

- logiciel installé sur l’appareil de l’utilisateur et collectant des informations sur l’utilisateur

- l’utilisation d’identifiants volés pour accéder à des données privées

- une attaque qui ralentit ou bloque un appareil ou un service réseau

103. Quelle caractéristique décrit un VPN ?

- logiciel sur un routeur qui filtre le trafic en fonction des adresses IP ou des applications

- logiciel qui identifie les menaces à propagation rapide

- un protocole de tunnel qui fournit aux utilisateurs distants un accès sécurisé au réseau d’une organisation

- un appareil réseau qui filtre l’accès et le trafic entrant dans un réseau

111. Un paquet client est reçu par un serveur. Le paquet a un numéro de port de destination de 143. Quel service le client demande-t-il ?

- IMAP

- FTP

- SSH

- Telnet

117. Un utilisateur exécute un tracert sur un périphérique distant. À quel moment un routeur, qui se trouve sur le chemin de l’appareil de destination, arrêterait-il de transférer le paquet ?

- lorsque le routeur reçoit un message ICMP Time Exceeded

- lorsque la valeur RTT atteint zéro

- lorsque l’hôte répond avec un message ICMP Echo Reply

- lorsque la valeur du champ TTL atteint zéro

- lorsque les valeurs des messages de demande d’écho et de réponse d’écho atteignent zéro

141. Un paquet client est reçu par un serveur. Le paquet a un numéro de port de destination de 53. Quel service le client demande-t-il ?

- DNS

- NetBIOS (NetBT)

- POP3

- IMAP

142. Un administrateur réseau ajoute un nouveau réseau local à une succursale. Le nouveau LAN doit prendre en charge 25 appareils connectés. Quel est le plus petit masque de réseau que l’administrateur réseau peut utiliser pour le nouveau réseau ?

- 255.255.255.128

- 255.255.255.192

- 255.255.255.224

- 255.255.255.240

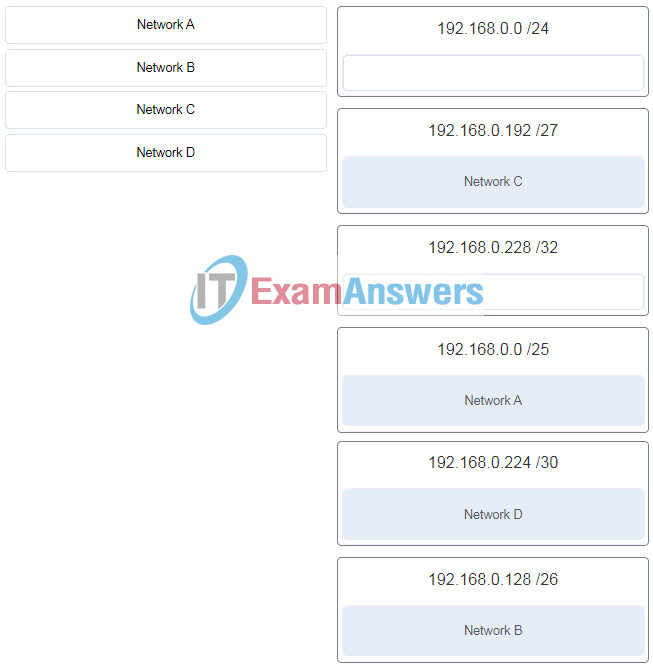

147. Référez-vous à l’exposition. Faites correspondre le réseau avec l’adresse IP et le préfixe corrects qui satisferont les exigences d’adressage hôte utilisables pour chaque réseau. (Toutes les options ne sont pas utilisées.)

148. Quelle caractéristique décrit une attaque DoS ?

- l’utilisation d’identifiants volés pour accéder à des données privées

- un appareil réseau qui filtre l’accès et le trafic entrant dans un réseau

- logiciel installé sur l’appareil de l’utilisateur et collectant des informations sur l’utilisateur

- une attaque qui ralentit ou bloque un appareil ou un service réseau

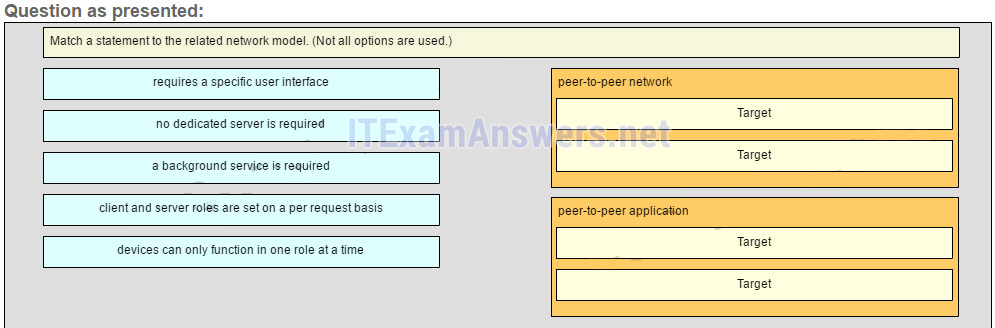

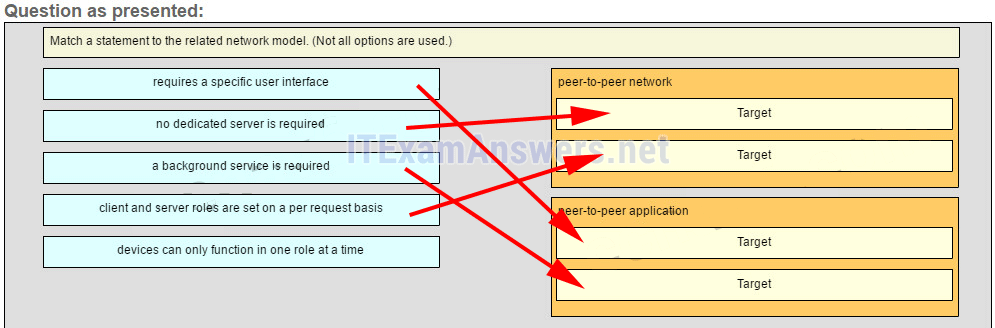

151. Associez une instruction au modèle de réseau associé. (Toutes les options ne sont pas utilisées.)

Placez les options dans l’ordre suivant :réseau pair à pair

[+] aucun serveur dédié n’est requis

[+] les rôles client et serveur sont définis par requête

application peer-to-peer

[#] nécessite une interface utilisateur spécifique

[#] un service d’arrière-plan est requis

156. Quelle caractéristique décrit un IPS ?

- un protocole de tunneling qui fournit aux utilisateurs distants un accès sécurisé au réseau d’une organisation

- un appareil réseau qui filtre l’accès et le trafic entrant dans un réseau

- logiciel qui identifie les menaces à propagation rapide

- logiciel sur un routeur qui filtre le trafic en fonction des adresses IP ou des applications

159. Référez-vous à l’exposition. Les commutateurs ont une configuration par défaut. L’hôte A doit communiquer avec l’hôte D, mais l’hôte A n’a pas l’adresse MAC de la passerelle par défaut. Quels périphériques réseau recevront la requête ARP envoyée par l’hôte A ?

i360201v3n1_275353.png[/légende]

i360201v3n1_275353.png[/légende]

- uniquement l’hôte D

- uniquement les hôtes A, B, C et D

- uniquement les hôtes B et C

- uniquement les hôtes B, C et le routeur R1

- uniquement les hôtes A, B et C

- uniquement le routeur R1

160. Quelle technologie sans fil a des exigences de faible consommation et de faible débit de données, ce qui la rend populaire dans les environnements IoT ?

- Bluetooth

- Zigbee

- WiMAX

- Wi-Fi

161. Quel est l’ID de sous-réseau associé à l’adresse IPv6 2001:DA48:FC5:A4:3D1B::1/64 ?

Quel est l’ID de sous-réseau associé à l’adresse IPv6 2001:DA48:FC5:A 4:3 D1B::1/64?

- 2001:DA48::/64

- 2001:DA48:FC5::A4:/64

- 2001:DA48:FC5:A4::/64

- 2001 : :/64

merci bg

Quelles sont les deux principales responsabilités de la sous-couche MAC Ethernet? (Choisissez deux réponses.)

Bonjour est-ce que les questions de l’examen final vont être toute tirées parmi ces questions là ?

Merci pour tout. Mais j’aimerais savoir pourquoi il y 160 questions alors que mon examen final en comptait juste 60 ? Encore une fois merci, ça m’a beaucoup aidé.

c’est tres bon