Examen Checkpoint: Examen sur les communications des applications du réseau

Modules 14 à 15 du CCNA1 – Cursus de Présentation des réseaux v7.0 (ITN) Réponses Français

1. Quel facteur détermine la taille de la fenêtre TCP ?

- La quantité de données à transmettre

- Le nombre de services inclus dans le segment TCP

- La quantité de données que la destination peut traiter simultanément

- La quantité de données que la source est capable d’envoyer simultanément

2. Que fait un client lorsqu’il doit envoyer des datagrammes UDP ?

- Il envoie une connexion en trois étapes simplifiée au serveur.

- Il envoie uniquement les datagrammes.

- Il envoie au serveur un segment avec l’indicateur SYN défini de manière à synchroniser la conversation.

- Il interroge le serveur pour savoir s’il est prêt à recevoir des données.

3. Quels sont les deux rôles de la couche de transport dans la communication de données sur un réseau? (Choisissez deux réponses.)

- effectuer une vérification cyclique de la redondance sur la trame pour détecter les erreurs

- Le suivi des flux de communication entre les applications sur les hôtes source et de destination

- L’identification de l’application appropriée pour chaque flux de communication

- fournissant l’interface entre les applications et le réseau sous-jacent sur lequel les messages sont transmis

- délimitation des trames pour identifier les bits qui constitue une trame

4. Quelles informations importantes sont ajoutées à l’en-tête de la couche transport TCP/IP pour garantir la communication et la connectivité avec un périphérique de réseau distant ?

- Les adresses réseau logiques de destination et source

- La synchronisation

- Les adresses physiques de destination et source

- Les numéros de port source et de destination

5. Quelles sont les deux caractéristiques associées aux sessions UDP ? (Choisissez deux propositions.)

- Les périphériques de destination reconstituent les messages et les transmettent à une application.

- Les segments de données sans accusé de réception sont retransmis.

- Aucun accusé de réception n’est envoyé lorsque les données sont reçues.

- Les segments de données transmis sont suivis.

- Les périphériques de destination reçoivent le trafic avec très peu de retard.

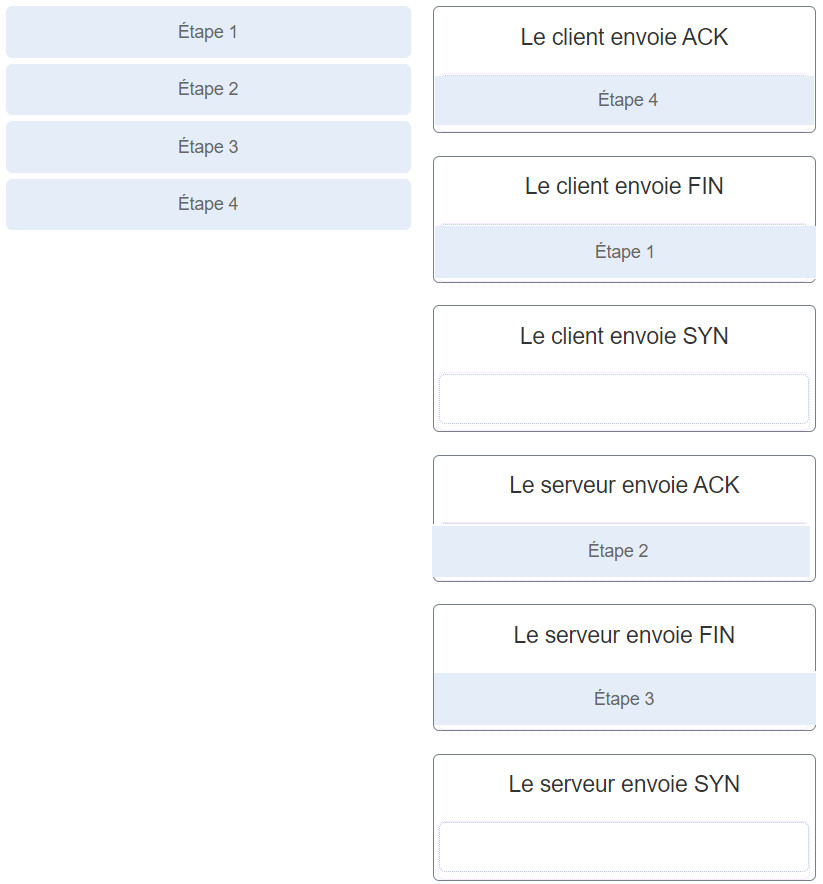

6. Une application cliente doit mettre fin à une session de communication TCP avec un serveur. Classez les étapes de fermeture de session dans l’ordre chronologique. (Les options ne sont pas toutes utilisées.)

7. Quel indicateur de l’en-tête TCP est utilisé dans une réponse entre un segment FIN reçu pour établir une connectivité entre deux périphériques réseau ?

- RST

- SYN

- FIN

- ACK

8. Quel protocole ou service utilise UDP pour une communication client à serveur et TCP pour la communication serveur à serveur?

- DNS

- HTTP

- FTP

- SMTP

9. Quels sont les trois protocoles de couche application qui utilisent le protocole TCP ? (Choisissez trois propositions.)

- SMTP

- SNMP

- HTTP

- TFTP

- FTP

- DHCP

10. Quelles sont les affirmations qui caractérisent UDP ? (Choisissez trois propositions.)

- UDP repose sur des protocoles de couche application, pour les procédures de détection d’erreurs.

- UDP offre des mécanismes perfectionnés de contrôle de flux.

- UDP offre un transport rapide, avec connexion, des données de couche 3.

- UDP repose sur le protocole IP, pour les procédures de détection d’erreurs et de reprise après sinistre.

- Le protocole UDP offre des fonctions de base sur la couche transport sans connexion.

- Le protocole UDP est un protocole à faible surcharge qui n’offre pas de mécanisme de séquençage et de contrôle de flux.

11. Quels sont les deux champs inclus dans l’en-tête TCP mais pas dans l’en-tête UDP? (Choisissez deux réponses.)

- Somme de contrôle

- Un port de destination

- fenêtre

- Un port source

- le numéro d’ordre

12. Quel champ de l’en-tête TCP indique l’état du processus de la connexion TCP en trois étapes

- RÉSERVÉ

- somme de contrôle

- fenêtre

- Bits de contrôle

13. Pourquoi le protocole HTTP utilise le protocole TCP comme protocole de couche transport ?

- Pour garantir la vitesse de téléchargement la plus rapide possible

- Parce que HTTP nécessite un acheminement fiable

- Parce que les erreurs de transmission peuvent être facilement tolérées

- Parce que HTTP est un protocole d’acheminement au mieux

14. Quelles sont les deux situations dans lesquelles le protocole de transport UDP est préférable au protocole TCP ? (Choisissez deux propositions.)

- Lorsque les applications doivent garantir qu’un paquet arrive intact, dans l’ordre et non dupliqué

- Lorsqu’une surcharge de livraison ne constitue pas un problème

- Lorsque les applications n’ont pas besoin de garantir la livraison des données

- Lorsque les numéros de port de destination sont dynamiques

- Lorsqu’un mécanisme de livraison plus rapide est nécessaire

15. Quels sont les trois énoncés qui décrivent un message de détection DHCP ? (Choisissez trois réponses.)

- Le message provient d’un serveur proposant une adresse IP.

- L’adresse source MAC se compose de 48 signaux (FF-FF-FF-FF-FF-FF).

- L’adresse IP de destination est 255.255.255.255.

- Le message provient d’un client recherchant une adresse IP.

- Tous les hôtes reçoivent le message mais seul un serveur DHCP répond.

- Seul le serveur DHCP reçoit le message.

16. Quels sont les deux protocoles que les périphériques peuvent utiliser dans le processus d’envoi d’e-mails ? (Choisissez deux réponses.)

- IMAP

- POP

- POP3

- HTTP

- DNS

- SMTP

17. Laquelle de ces propositions est vraie à propos du protocole SMB ?

- SMB utilise le protocole FTP pour la communication.

- Les différents types de message SMB ont un format différent.

- Les clients établissent une connexion à long terme aux serveurs.

- Les messages SMB ne peuvent pas authentifier une session.

18. À quoi sert le message GET HTTP ?

- À récupérer sur un client les e-mails d’un serveur de messagerie à l’aide du port TCP 110

- À envoyer des informations d’erreur depuis un serveur web vers un client web

- À charger du contenu sur un serveur web depuis un client web

- À demander une page HTML à un serveur web

19. Quelle couche OSI sert d’interface entre les applications utilisées pour communiquer et le réseau sous-jacent sur lequel les messages sont transmis ?

- application

- présentation

- transport

- session

20. Quel modèle de mise en réseau est utilisé lorsqu’un auteur charge un chapitre d’un ouvrage sur le serveur de fichiers d’une maison d’édition ?

- P2P (peer-to-peer)

- Client/Serveur

- Maître-esclave

- Point à point

21. Quel protocole commun est utilisé avec des applications peer-to-peer, telles que WireShare, Bearshare et Shareaza ?

- Ethernet

- POP

- SMTP

- Gnutella

22. Quelle est l’une des principales caractéristiques du modèle de réseau peer-to-peer ?

- Partage des ressources sans serveur dédié

- Impression réseau à l’aide d’un serveur d’impression

- Réseau sans fil

- Réseau social sans Internet

23. La couche application du modèle TCP/IP remplit les fonctions de trois couches supérieures du modèle OSI. Lesquelles ? (Choisissez trois propositions.)

- Application

- Réseau

- Transport

- Physique

- Session

- Présentation

- Liaison de données

24. Parmi les propositions suivantes, laquelle est un exemple de communication réseau qui utilise le modèle client-serveur ?

- Une station de travail lance une requête DNS lorsque l’utilisateur tape www.cisco.com dans la barre d’adresse d’un navigateur Web.

- Un utilisateur utilise eMule pour télécharger un fichier partagé par un ami une fois l’emplacement du fichier déterminé.

- Une station de travail lance une requête ARP pour rechercher l’adresse MAC d’un hôte destinataire.

- Un utilisateur imprime un document à l’aide d’une imprimante qui est reliée à la station de travail d’un collègue.

25. Quel est l’un des avantages du protocole SMB par rapport au protocole FTP ?

- Seul SMB permet de transférer des données dans les deux directions.

- Seul SMB établit deux connexions simultanées avec le client, ce qui rend le transfert de données plus rapide.

- SMB est plus fiable que FTP car il utilise TCP tandis que FTP utilise UDP.

- Les clients SMB peuvent établir une connexion à long terme avec le serveur.

26. Quel protocole de couche application utilise les types de messages GET, PUT et POST ?

- DNS

- HTTP

- SMTP

- DHCP

- POP3

27. Quel type d’information contient un enregistrement DNX MX ?

- L’adresse IP d’une entrée FQDN

- Le FQDN de l’alias utilisé pour identifier un service

- L’adresse IP d’un serveur de noms faisant autorité

- Le nom de domaine mappé aux serveurs MX

28. Quelles sont les deux caractéristiques d’un réseau peer-to-peer? (Choisissez deux réponses.)

- flux de données unidirectionnel

- ressources décentralisées

- comptes d’utilisateurs centralisés

- Partage des ressources sans serveur dédié

- évolutivité

29. Quel scénario décrit une fonction fournie par la couche transport ?

- Un étudiant regarde un petit film sur le Web avec le son activé. Le film et le son sont codés dans l’en-tête de la couche transport.

- Un étudiant a deux fenêtres de navigateur Web ouvertes pour accéder à deux sites Web. La couche transport s’assure que la page Web appropriée est envoyée vers la fenêtre de navigateur appropriée.

- Un employé d’une entreprise accède à un serveur Web situé sur un réseau d’entreprise. La couche transport formate l’écran afin que la page Web s’affiche correctement quel que soit le périphérique utilisé pour accéder au site Web.

- Un étudiant utilise un téléphone VoIP d’une salle de classe pour appeler chez lui. L’identifiant unique stocké dans le téléphone est une adresse de couche transport utilisée pour contacter un autre périphérique réseau sur le même réseau.

30. Quelles couches du modèle OSI fournissent des services réseau similaires à ceux fournis par la couche application du modèle TCP/IP ? (Choisissez trois réponses.)

- Couche transport

- Couche application

- Couche session

- Couche liaison de données

- Couche physique

- Couche présentation

31. Un PC qui communique avec un serveur Web a une taille de fenêtre TCP de 6000 octets lors de l’envoi de données et une taille de paquet de 1500 octets. Quel octet d’informations le serveur Web reconnaît-il après avoir reçu trois paquets de données du PC?

- 6001

- 4501

- 3000

- 6000

32. Un client crée un paquet à envoyer à un serveur. Le client demande le service POP3. Quel numéro sera utilisé comme numéro de port de destination dans le paquet d’envoi?

- 110

- 53

- 67

- 69

33. Un client crée un paquet à envoyer à un serveur. Le client demande le service SNMP. Quel numéro sera utilisé comme numéro de port de destination dans le paquet d’envoi?

- 443

- 110

- 80

- 161

34. Quel protocole doit utiliser un client pour communiquer avec un serveur web de manière sécurisée ?

- SMTP

- IMAP

- SMB

- HTTPS

35. Quels sont les trois protocoles qui interviennent au niveau de la couche application du modèle TCP/IP ? (Choisissez trois propositions.)

- UDP

- DHCP

- ARP

- TCP

- POP3

- FTP

36. Quelles applications ou services permettent aux hôtes d’agir en tant que client et serveur en même temps?

- Applications client-serveur

- Page de l’application E-mail

- Services d’authentification

- Applications P2P

37. À quel type d’application le protocole UDP est-il le mieux adapté? (Choisissez deux réponses.)

- Les applications peuvent tolérer certaines pertes de données, mais peu ou pas de retard.

- Les applications qui gèrent elles-mêmes la fiabilité

- Les applications nécessitent un contrôle de flux de données

- Les applications nécessitent la réorganisation des segments

- Les applications qui ont besoin d’une transmission fiable

38. Quel élément constitue une caractéristique du protocole UDP ?

- UDP transmet les données au réseau uniquement si la destination est prête à les recevoir.

- Les applications qui utilisent UDP sont toujours considérées comme n’étant pas fiables.

- Les datagrammes UDP empruntent le même chemin et parviennent à leur destination dans le bon ordre.

- UDP reconstitue les datagrammes dans l’ordre dans lequel ils sont reçus.

39. Quelles sont les trois responsabilités de la couche transport ? (Choisissez trois propositions.)

- Mettre en forme les données dans un format compatible pour la réception par les périphériques de destination

- Multiplexer plusieurs flux de communication provenant de nombreux utilisateurs ou applications sur un même réseau

- Détecter les erreurs présentes dans le contenu des trames

- Identifier les applications et les services sur le client et le serveur qui doit traiter les données transmises

- Répondre éventuellement aux exigences de fiabilité des applications

- Router les paquets vers le réseau de destination

40. Comment les numéros de port sont-ils utilisés dans le processus d’encapsulation TCP/IP?

- Les numéros de port source et de port de destination sont générés de façon aléatoire.

- Les numéros de port source et de port de destination ne sont pas nécessaires lorsque UDP est le protocole de couche de transport utilisé pour la communication.

- Les numéros de port de destination sont attribués automatiquement et ne peuvent pas être modifiés.

- Si plusieurs conversations utilisent le même service se produisent, le numéro de port source est utilisé pour suivre les conversations séparées.

41. Quel type de port doit être demandé auprès de l’IANA pour pouvoir l’utiliser avec une application particulière ?

- Un port privé

- Un port source

- Un port dynamique

- Un port enregistré

42. Un fabricant s’abonne à des services proposés par son FAI. Ces services incluent le web hébergé, le transfert de fichiers et la messagerie. Quels protocoles représentent ces trois applications clés ? (Choisissez trois propositions.)

- SNMP

- FTP

- SMTP

- DHCP

- DNS

- HTTP

43. Quels sont les éléments communs aux modèles de réseau client-serveur et peer-to-peer ?

- Les deux utilisent uniquement un environnement de réseau filaire.

- Dans les deux, les terminaux peuvent jouer le rôle de client ou de serveur.

- Les deux nécessitent l’utilisation de protocoles TCP/IP.

- Les deux comportent des serveurs dédiés.

44. Dans quel modèle de réseau eDonkey, eMule, BitTorrent, Bitcoin et LionShare seraient-ils utilisés?

- Basé sur un client

- P2P (peer-to-peer)

- Point à point

- Maître-esclave

45. Un client crée un paquet à envoyer à un serveur. Le client demande le service HTTPS. Quel numéro sera utilisé comme numéro de port de destination dans le paquet d’envoi?

- 161

- 80

- 110

- 443

46. Quelle couche du modèle TCP/IP permet de mettre en forme, de compresser et de chiffrer les données ?

- Session

- Application

- Interréseau

- Accès réseau

- Présentation

47. Quelle information TCP utilise-t-il pour réassembler et réorganiser les segments reçus ?

- Les numéros de fragment

- Les numéros d’ordre

- Les numéros de port

- Les numéros d’accusé de réception

48. Un client crée un paquet à envoyer à un serveur. Le client demande le service telnet. Quel numéro sera utilisé comme numéro de port de destination dans le paquet d’envoi?

- 23

- 110

- 161

- 443

49. Un PC qui communique avec un serveur Web a une taille de fenêtre TCP de 6000 octets lors de l’envoi de données et une taille de paquet de 1500 octets. Quel octet d’informations le serveur Web reconnaît-il après avoir reçu quatre paquets de données du PC?

- 3001

- 1500

- 6001

- 1501

50. Un PC télécharge un fichier volumineux depuis un serveur. La fenêtre TCP est de 1 000 octets. Le serveur envoie le fichier à l’aide de segments de 100 octets. Combien de segments le serveur envoie-t-il avant de demander un accusé de réception de la part du PC ?

- 10 segments

- 100 segments

- 1 segment

- 1 000 segments

51. Quels champs sont utilisés dans un en-tête de segment UDP ? (Choisissez trois réponses.)

- Numéro d’accusé de réception

- Longueur

- Taille de fenêtre

- Port source

- Numéro d’ordre

- Somme de contrôle

52. Un PC qui communique avec un serveur Web a une taille de fenêtre TCP de 6000 octets lors de l’envoi de données et une taille de paquet de 1500 octets. 52. Quel octet d’informations le serveur Web reconnaît-il après avoir reçu deux paquets de données du PC?

- 6001

- 3001

- 3000

- 4500

53. Un client crée un paquet à envoyer à un serveur. Le client demande le service SSH. Quel numéro sera utilisé comme numéro de port de destination dans le paquet d’envoi?

- 22

- 67

- 80

- 69

54. Un PC qui communique avec un serveur Web a une taille de fenêtre TCP de 6000 octets lors de l’envoi de données et une taille de paquet de 1500 octets. Quel octet d’informations le serveur Web reconnaît-il après avoir reçu deux paquets de données du PC?

- 3001

- 4500

- 6001

- 6000

55. Un client crée un paquet à envoyer à un serveur. Le client demande un service FTP. Quel numéro sera utilisé comme numéro de port de destination dans le paquet d’envoi?

- 67

- 69

- 80

- 21

56. Un client crée un paquet à envoyer à un serveur. Le client demande le service TFTP. Quel numéro sera utilisé comme numéro de port de destination dans le paquet d’envoi?

- 67

- 69

- 80

- 53