Examen Checkpoint: accès réseau – avec les réponses

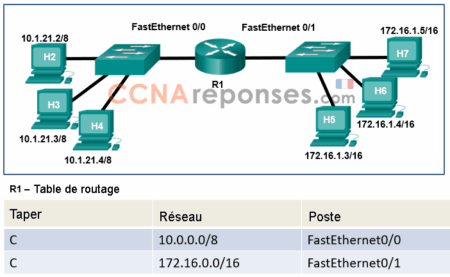

1. Associez la fonction du protocole à sa description dans un contexte où un client réseau visite un site web.

Placez les options dans l’ordre suivant:

| Régir la manière dont un serveur web et un client web interagissent. | Protocole d’application |

| prendre les segments du protocole de transport, les encapsuler dans des paquets et leur attribuer des adresses appropriées. | Protocole Internet |

| Préparer les paquets à transmettre sur le support réseau. | Protocole d’accès réseau |

| Gérer les conversations individuelles entre les serveurs web et les clients web. | Protocole de transport |

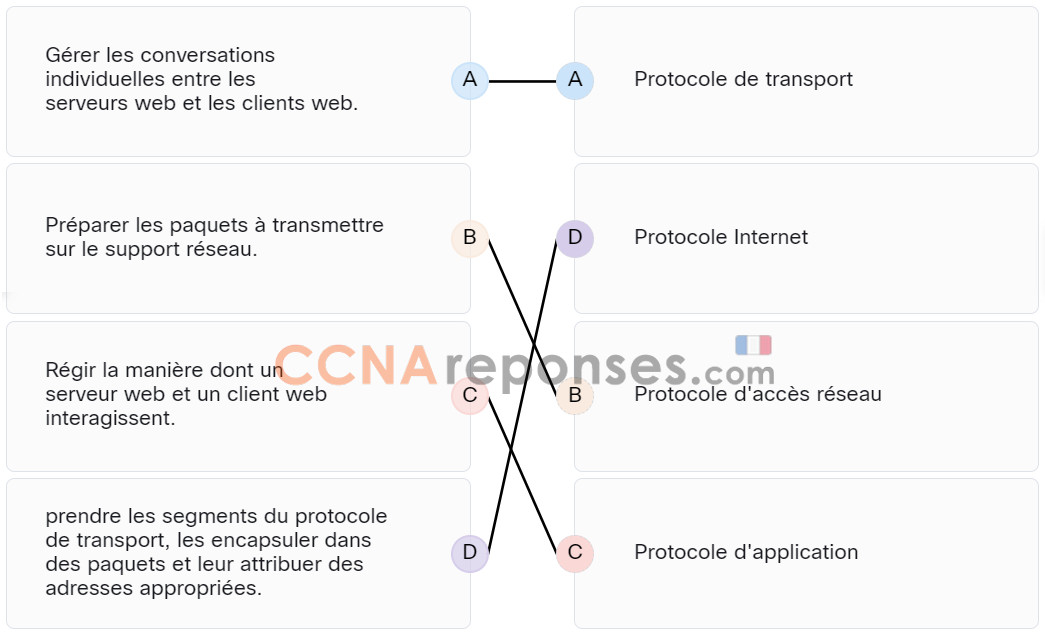

2. Trouvez la fonction correspondant à chaque couche du modèle TCP/IP.

Placez les options dans l’ordre suivant:

| La couche Internet | Détermine le meilleur chemin pour transmettre des données dans le réseau |

| Application | Représente des données pour l’utilisateur, ainsi que du codage et un contrôle du dialogue |

| La couche d’accès réseau | Contrôle les périphériques matériels et les supports qui constituent le réseau |

| Transport | Prend en charge la communication entre différents périphériques à travers divers réseaux |

3. Quels sont les trois éléments que tous les modes de communication ont en commun? (Choisissez trois réponses.)

- Données du message

- Source du message

- Priorité du message

- Type de message

- Support de transmission

- Destination du message

4. Quelle déclaration est vraie à propos des modèles TCP/IP et OSI?

- La couche d’accès réseau TCP/IP a des fonctions similaires à la couche réseau OSI.

- La couche de transport TCP/IP et la couche 4 OSI offrent des services et des fonctions similaires.

- Les trois premières couches OSI décrivent des services généraux qui sont également fournis par la couche Internet TCP/IP.

- La couche 7 de l’OSI et la couche d’application TCP/IP offrent des fonctions identiques.

5. Quels trois acronymes représentent des organismes de normalisation? (Choisissez trois propositions.)

- IANA

- IETF

- TCP/IP

- MAC

- OSI

- IEEE

6. Quelles couches du modèle OSI équivalent à la couche application du modèle TCP/IP? (Choisissez trois propositions.)

- Du réseau

- Transport

- Application

- Session

- liaison de données

- Présentation

7. Parmi les affirmations suivantes, quelle est celle qui définit un protocole de communications de données?

- Un ensemble de normes de produit pour les types de périphériques réseau

- Une alliance des fournisseurs de périphériques réseau

- Un accord d’échange de périphériques réseau conclu entre les fournisseurs

- Un ensemble de règles qui régissent le processus de communication

8. Un technicien en réseau étudie l’utilisation du câblage à fibre optique dans un nouveau centre technologique. Quels deux problèmes devraient être pris en compte avant de mettre en œuvre des supports à fibres optiques? (Choisissez deux réponses.)

- Le câblage à fibre optique nécessite une mise à la terre spécifique pour être immunisé contre les EMI.

- Le câble à fibre optique est capable de résister à une manipulation rugueuse.

- Le câblage à fibres optiques nécessite une expertise différente en matière de terminaison et d’épissage de ce que nécessite le câblage en cuivre.

- La fibre optique fournit une capacité de données plus élevée mais est plus coûteuse que le câblage en cuivre.

- Le câblage à fibre optique est sensible à la perte de signal grâce au RFI.

9. Quelles sont les deux caractéristiques d’un câble Ethernet? (Choisissez deux réponses.)

- un noyau en plastique entouré de plusieurs couches pour l’isolation et la protection

- 4 paires de câbles torsadés

- un noyau de cuivre unique entouré d’une couche d’isolation

- un noyau en verre entouré de plusieurs couches pour l’isolation et la protection

- des paires de câbles codées par couleur

10. Quelles sont les deux applications adaptées au déploiement de câbles coaxiaux? (Choisissez deux réponses.)

- pour connecter les data centers avec des besoins élevés en bande passante sur de longues distances

- pour connecter un téléviseur à une prise murale à la maison

- pour connecter des ordinateurs PC dans un bureau

- pour connecter des périphériques réseau dans des réseaux fédérateurs

- pour connecter divers composants dans un système de communication par satellite

11. Reportez-vous au graphique. Quel type de câblage est-il affiché?

- paire torsadée

- câble fibre optique en verre

- câble fibre optique en plastique

- câble coaxial

12. Quel est l’avantage d’utiliser le câblage à fibre optique plutôt que le câblage en cuivre?

- Il est capable d’être installé autour des virages tranchants.

- Il est plus facile de terminer et d’installer que le câblage en cuivre.

- Il est généralement moins cher que le câblage en cuivre.

- Il est capable de transporter des signaux beaucoup plus loin que le câblage en cuivre.

13. Quelle technologie de codage des données est utilisée dans les câbles à fibres optiques?

- impulsions électriques

- modulation de la tension électrique

- impulsions lumineuses

- modulation de fréquences spécifiques d’ondes électromagnétiques

14. Quel critère doit être privilégié pour choisir le type de support approprié pour un réseau?

- L’environnement dans lequel le support sélectionné doit être installé

- Les types de données devant être priorisés

- Le coût des appareils finaux utilisés sur le réseau

- Le nombre d’appareils intermédiaires installés sur le réseau

15. Combien de données peuvent être encapsulées dans une trame Ethernet de taille normale avant leur envoi sur le réseau?

- Entre 32 et 1500 octets

- Entre 46 et 1500 octets

- Entre 0 et 1024 octets

- Entre 64 et 1518 octets

16. Quelles sont les deux actions effectuées par un commutateur Cisco? (Choisissez deux réponses.)

- Examen de l’adresse MAC de destination pour ajouter de nouvelles entrées à la table d’adresses MAC

- Construction d’une table de routage basée sur la première adresse IP de l’en-tête de trame

- Utilisation des adresses MAC sources des trames pour construire et conserver une table d’adressage MAC

- Transfert des trames dotées d’adresses IP de destination inconnues sur la passerelle par défaut

- Utilisation de la table d’adressage MAC pour transférer des trames via l’adresse MAC de destination

17. Quel terme est utilisé pour décrire le processus qui consiste à placer un format de message à l’intérieur d’un autre?

- encapsulation

- codage

- manipulation

- segmentation

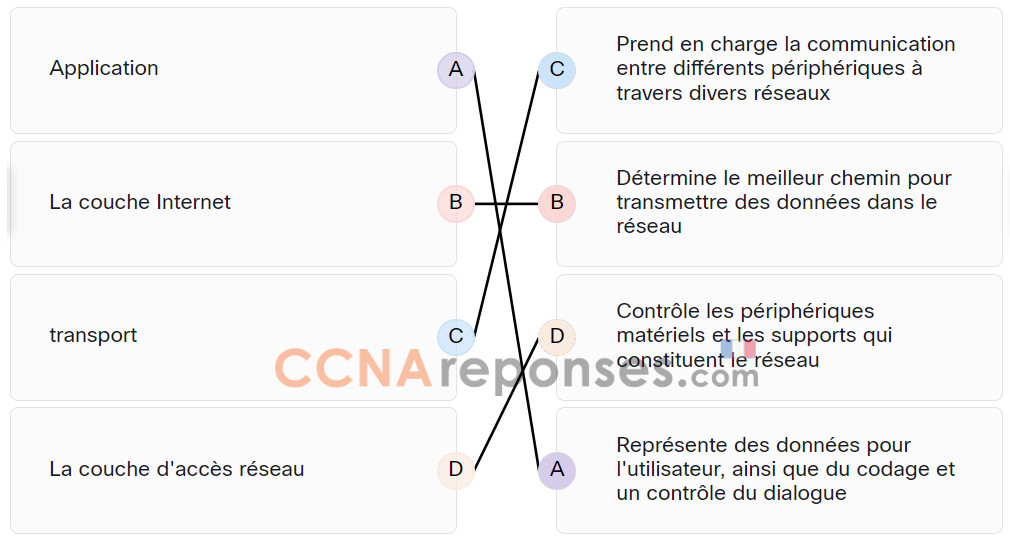

18. Reportez-vous à l’illustration. Comment une trame envoyée de PCA à PCC est-elle transmise si la table d’adresses MAC du commutateur SW1 est vide?

- SW1 abandonne la trame, car il ne connaît pas l’adresse MAC de destination.

- SW1 transmet la trame directement à SW2. SW2 inonde la trame vers tous les ports connectés à SW2, à l’exception du port par lequel la trame est entrée dans le commutateur.

- SW1 inonde la trame sur tous les ports de SW1, à l’exception du port par lequel la trame est entrée dans le commutateur.

- SW1 inonde la trame sur tous les ports du commutateur, à l’exception du port interconnecté au commutateur SW2 et du port par lequel la trame est entrée dans le commutateur.

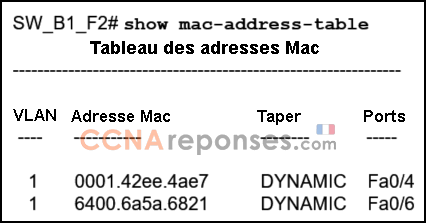

19. Reportez-vous à l’illustration. Un PC avec l’adresse MAC 0800.069d.3841 attaché au port Fa0/8 envoie des données à un périphérique dont l’adresse MAC est 6400.6a5a.6821. Que fera le commutateur en premier pour gérer le transfert de données?

- Le commutateur ajoute l’adresse 0800.069d.3841 à la table d’adresses MAC.

- Le commutateur enverra la trame aux ports Fa0/4 et Fa0/6.

- Le commutateur enverra la trame au port Fa0/6.

- Le commutateur va inonder la trame sur tous les ports sauf le port Fa0/8.

- Le commutateur ajoute l’adresse 6400.6151.6821 à la table d’adresses MAC.

20. Quel type d’adresse un commutateur utilise-t-il pour établir une table des adresses MAC?

- Adresse IP de destination

- Adresse MAC de destination

- Adresse IP source

- Adresse MAC d’origine

21. Quelle information est utilisée par un commutateur pour remplir sa table des adresses MAC?

- l’adresse MAC source et le port sortant

- l’adresse MAC source et le port d’entrée

- l’adresse MAC de destination et le port d’arrivée

- les adresses MAC source et destination et le port d’entrée

- l’adresse MAC de destination et le port sortant

- les adresses MAC source et destination et le port de départ

22. Deux couches du modèle OSI ont les mêmes fonctionnalités que deux autres couches du modèle TCP/IP? Lesquelles? (Choisissez deux réponses.)

- session

- du réseau

- liaison de données

- transport

- physique

23. Quel type de câble réseau est généralement utilisé dans les réseaux fédérateurs et les compagnies de téléphone?

- câble à paires torsadées

- câble coaxial

- câble à fibre optique

- câble à paires torsadées blindées