CCNA 2 SRWE (Version 7.00) – Kursabschlussprüfung SRWEv7 Antworten Deutsch

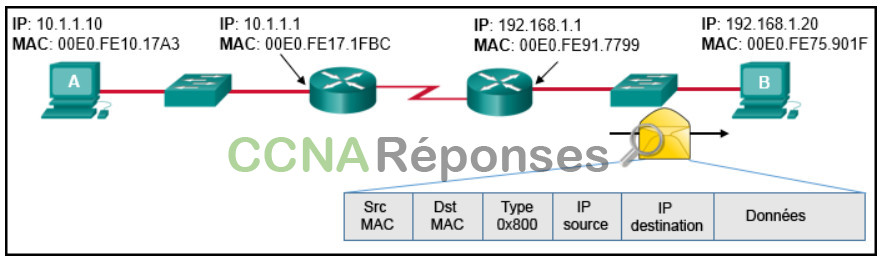

1. Sehen Sie sich die Abbildung an. Host A hat ein Paket an Host B gesendet. Wie werden die Absender-MAC- und IP-Adressen im dem Paket lauten, wenn es am Host B ankommt?

- Absender-MAC: 00E0.FE91.7799

Absender-IP: 192.168.1.1 - Absender-MAC: 00E0.FE10.17A3

Absender-IP: 10.1.1.10 - Absender-MAC: 00E0.FE91.7799

Absender-IP: 10.1.1.10 - Absender-MAC: 00E0.FE10.17A3

Absender-IP: 192.168.1.1 - Absender-MAC: 00E0.FE91.7799

Absender-IP: 10.1.1.1

2. Welche Option zeigt eine korrekt konfigurierte statische IPv4-Standard-Route?

- ip route 0.0.0.0 0.0.0.0 S0/0/0

- ip route 0.0.0.0 255.255.255.0 S0/0/0

- ip route 0.0.0.0 255.255.255.255 S0/0/0

- ip route 0.0.0.0 255.0.0.0 S0/0/0

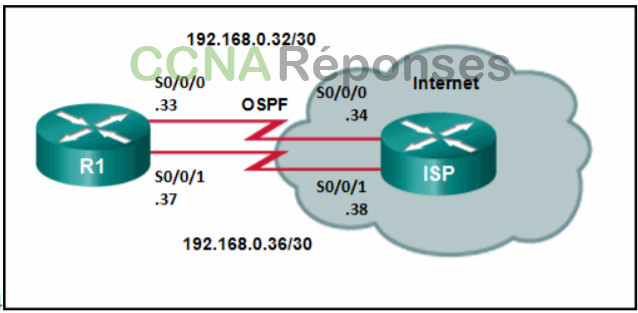

3. Sehen Sie sich die Abbildung an. Router R1 hat eine OSPF-Nachbarschaftsbeziehung mit dem ISP-Router über das Netzwerk 192.168.0.32. Die Netzwerkverbindung 192.168.0.36 soll als Backup dienen, wenn die OSPF-Verbindung ausfällt. Der Floating Static Route-Befehl ip route 0.0.0.0 0.0.0.0 S0/0/1 100 wurde auf R1 eingegeben und jetzt nutzt der Verkehr die Backup-Verbindung, auch wenn die OSPF-Verbindung aktiv ist und funktioniert. Welche Änderung sollte an dem statischen Route-Befehl gemacht werden, so dass der Datenverkehr nur den OSPF-Link benutzt, wenn er aktiv ist?

- Die Next-Hop-Nachbar-Adresse 192.168.0.36 hinzufügen.

- Die administrative Distanz auf 1 ändern.

- Das Zielnetzwerk auf 192.168.0.34 ändern.

- Die administrative Distanz auf 120 ändern.

4. Ordnen Sie die DHCP-Nachrichtentypen nach der Reihenfolge im DHCPv4-Prozess. (Nicht alle Optionen werden verwendet.)

| Schritt 1 | DHCPDISCOVER |

| Schritt 2 | DHCPOFFER |

| Schritt 3 | DHCPREQUEST |

| Schritt 4 | DHCPACK |

5. Ordnen Sie die Beschreibung dem korrekten VLAN-Typ zu. (Nicht alle Optionen werden verwendet.)

| Kategorie | Antwort |

|---|---|

| Daten-VLANs | konfiguriert, um benutzergenerierten Datenverkehr zu übertragen |

| Standard-VLAN | alle Switch-Ports werden diesem VLAN nach dem initialen Starten des Switches zugewiesen |

| Natives VLAN | überträgt nicht auf Tags basierenden Datenverkehr |

| Management VLAN | Diesem VLAN werden eine IP-Adresse und eine Subnetzmaske zugewiesen, sodass auf den Switch über HTTP, Telnet, SSH oder SNMP zugegriffen werden kann |

6. Ordnen Sie die Schritte der jeweiligen Beschreibung einer Switch-Boot-Sequenz zu. (Nicht alle Optionen werden verwendet.)

| Schritt | Funktion |

|---|---|

| Schritt 1 | POST ausführen |

| Schritt 2 | Laden der Boot-Loader-Software aus dem ROM |

| Schritt 3 | CPU-Register-Initialisierungen |

| Schritt 4 | Flash-Dateisystem-Initialisierung |

| Schritt 5 | IOS laden |

| Schritt 6 | Übertragen Sie die Schaltersteuerung an das IOS |

7. Ein Administrator versucht Konfigurationen von einem Switch zu entfernen. Nachdem der Befehl erase startup-config eingegeben und der Switch neu gestartet wurde, stellt der Administrator fest, dass die VLANs 10 und 100 immer noch auf dem Switch existieren. Warum wurden diese VLANs nicht entfernt?

- Diese VLANs sind Standard VLANs, die nicht entfernt werden können.

- Diese VLANs können nicht gelöscht werden, solange der Switch sich im VTP-Client-Modus befindet.

- Diese VLANs können vom Switch nur mit Hilfe der Befehle no vlan 10 und no vlan 100 entfernt werden.

- Da diese VLANs in einer Datei mit der Bezeichnung vlan.dat gespeichert werden, welche sich im Flash-Speicher befindet, muss diese Datei manuell gelöscht werden.

8. Welche drei Paare von Trunking-Modes werden eine funktionierende Trunk-Verbindung zwischen zwei Cisco-Switchen einrichten? (Drei richtige Antworten.)

- dynamic desirable – dynamic desirable

- dynamic auto – dynamic auto

- dynamic desirable – dynamic auto

- dynamic desirable – trunk

- access – trunk

- access – dynamic auto

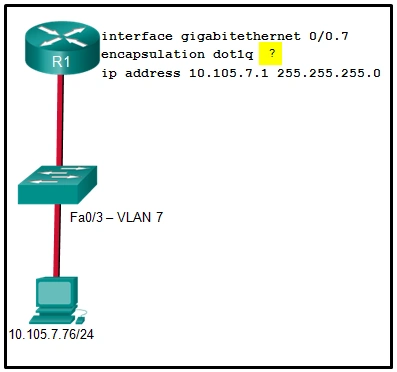

9. Sehen Sie sich die Abbildung an. Ein Netzwerkadministrator konfiguriert Inter-VLAN-Routing in einem Netzwerk. Im Moment wird nur ein VLAN verwendet, aber es werden in Kürze noch mehr hinzugefügt. Welcher Aufgabe hat der fehlende Parameter an der markierten Stelle in der Grafik?

- Er identifiziert die Subschnittstelle.

- Er identifiziert die VLAN-Nummer.

- Er identifiziert die native VLAN-Nummer.

- Es identifiziert den Typ der verwendeten Einkapselung.

- Es identifiziert die Anzahl der Hosts, die an der Schnittstelle erlaubt sind.

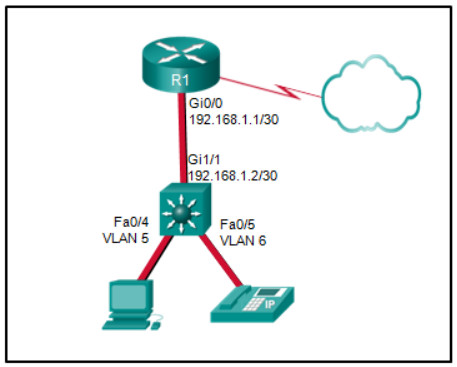

10. Sehen Sie sich die Abbildung an. Ein Layer 3-Switch routet drei VLANs und verbindet mit einem Router für Internetverbindungen. Welche zwei Konfigurationen würden am Switch eingegeben werden? (Wählen Sie zwei.)

- (config)# interface gigabitethernet 1/1

(config-if)# no switchport

(config-if)# ip address 192.168.1.2 255.255.255.252 - (config)# interface vlan 1

(config-if)# ip address 192.168.1.2 255.255.255.0

(config-if)# no shutdown - (config)# interface gigabitethernet1/1

(config-if)# switchport mode trunk - (config)# interface fastethernet0/4

(config-if)# switchport mode trunk - (config)# ip routing

11. Welche beiden Aussagen sind Merkmale eines gerouteten Ports auf einem Multilayer-Switch? (Wählen Sie zwei.)

- Sie sind nicht einem bestimmten VLAN zugeordnet.

- Der Befehl interface vlan muss eingegeben werden, um ein VLAN auf gerouteten Ports zu schaffen.

- Sie unterstützen Subinterfaces, wie Interfaces auf Cisco-IOS-Routern.

- Sie werden für Punkt-zu-Mehrpunkt-Verbindungen verwendet.

- In einem geswitchten Netzwerk werden sie meistens zwischen Switchen im Core- und Distribution-Layern konfiguriert.

12. In welcher Situation würde ein Techniker den Befehl show interfaces verwenden?

- um zu bestimmen, ob Remote-Zugriff aktiviert ist

- wenn Pakete von einem bestimmten direkt verbundenen Host verworfen werden

- wenn ein Endgerät lokale Geräte, aber keine Remote-Geräte erreichen kann

- um die MAC-Adresse eines direkt verbundenen Netzwerkgeräts auf einer bestimmten Schnittstelle zu bestimmen

13. Welche Information verwendet ein Switch, um die MAC-Adress-Tabelle zu füllen?

- die Ziel-MAC-Adresse und den eingehenden Port

- die Ziel-MAC-Adresse und den ausgehenden Port

- die Abssender- und Ziel-MAC-Adresse und den eingehenden Port

- die Absender- und Ziel-MAC-Adresse und den ausgehenden Port

- die Absender-MAC-Adresse und den eingehenden Port

- die Absender-MAC-Adresse und den ausgehenden Port

14. Wie wird ein Router statisches Routing anders behandeln, wenn Cisco-Express-Forwarding deaktiviert ist?

- Er wird keine rekursiven Lookups durchführen.

- Serielle Punkt-zu-Punkt-Schnittstellen werden vollständig speifizierte statische Routen benötigen, um Routing-Inkonsistenzen zu vermeiden.

- Ethernet Multiaccess-Schnittstellen werden vollständig spezifizierte statische Routen benötigen, um Routing-Inkonsistenzen zu vermeiden.

- Statische Routen, eine Exit-Schnittstelle verwenden, werden unnötig sein.

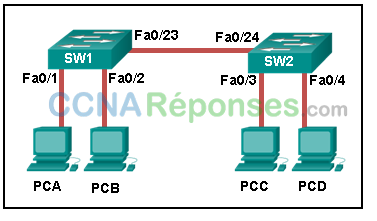

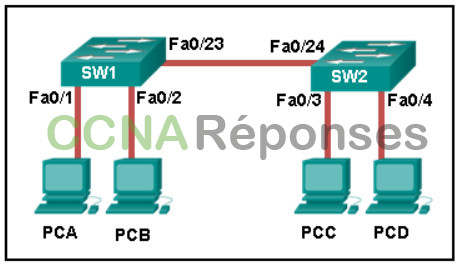

15. Sehen Sie sich die Abbildung an. Wie wird eine von PC-A gesendeter Frame an PC-C weitergeleitet, wenn die MAC-Adresstabelle von Switch SW1 leer ist?

- SW1 flutet den Frame aus allen Ports des Switches, mit Ausnahme der Port, der mit Switch SW2 verbunden ist und des Ports über den der Frame empfangen wurde.

- Der Switch flutet den Frame aus allen Ports von SW1, mit Ausnahme des Port über den der Frame empfangen wurde.

- SW1 leitet den Frame direkt an SW2. SW2 flutet den Frame aus allen aktiven Ports, mit Ausnahme des Ports über den der Frame empfangen wurde.

- SW1 verwirft den Frame, weil die Ziel-MAC-Adresse unbekannt ist.

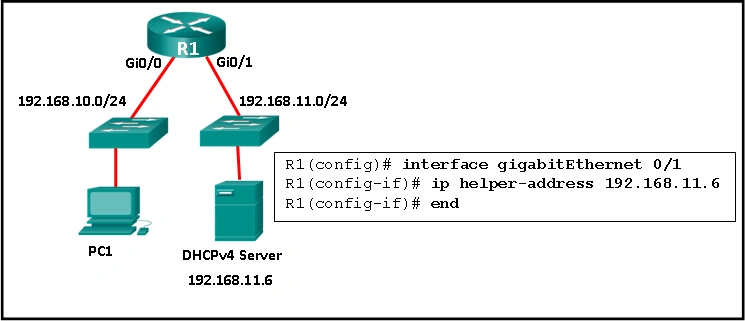

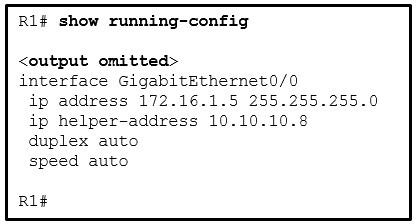

16. Sehen Sie sich die Abbildung an. R1 wurde wie gezeigt konfiguriert. Allerdings ist PC1 nicht in der Lage, eine IPv4-Adresse zu erhalten. Was ist das Problem?

- Ein DHCP-Server muss im selben LAN sein, wie der Host, der die IP-Adresse erhält.

- R1 ist nicht als DHCPv4-Server konfiguriert.

- Der Befehl ip address dhcp wurde nicht auf der Schnittstelle Gi0/1 ausgeführt.

- Der Befehl ip helper-address wurde auf der falschen Schnittstelle angewendet.

17. Ein Netzwerkadministrator bereitet die Implementierung von Rapid PVST+ in einem Produktionsnetzwerk vor. Wie werden die Rapid PVST+-Link-Typen auf den Switch-Schnittstellen bestimmt?

- Link-Typen werden automatisch ermittelt.

- Link-Typen müssen mit bestimmten Port-Konfigurationsbefehlen konfiguriert werden.

- Link-Typen können nur bestimmt werden, wenn PortFast konfiguriert wurde.

- Die Link-Typen können nur an Access-Ports konfiguriert werden, die mit einem einzigen VLAN konfiguriert sind.

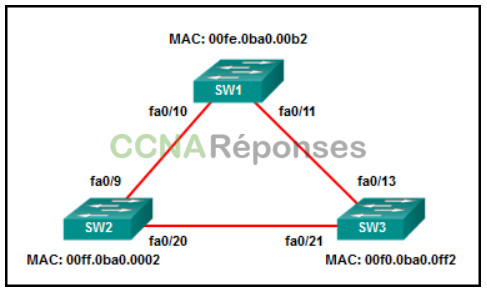

18. Sehen Sie sich die Abbildung an. Alle gezeigten Switches sind Cisco 2960 Switches mit der gleichen Standardpriorität und arbeiten mit der gleichen Bandbreite. Welche drei Ports werden als STP-Ports bezeichnet? (Wählen Sie drei Antwortmöglichkeiten aus.)

- fa0/9

- fa0/10

- fa0/11

- fa0/13

- fa0/20

- fa0/21

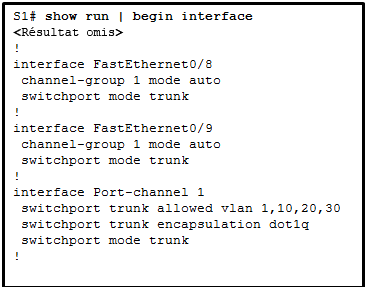

19. Sehen Sie sich die Abbildung an. Ein Netzwerkadministrator überprüft die Konfiguration des Switches S1. Welches Protokoll wurde implementiert, um mehrere physische Ports in einem logischen Link zu gruppieren?

- PAgP

- DTP

- LACP

- STP

20. Welche drei Wi-Fi-Standards arbeiten im 2,4-GHz-Frequenzbereich? (Wählen Sie drei Antwortmöglichkeiten aus.)

- 802.11a

- 802.11b

- 802.11g

- 802.11n

- 802.11ac

21. Welche drahtlose Verschlüsselungsmethode ist die sicherste?

- WPA

- WEP

- WPA2 mit TKIP

- WPA2 mit AES

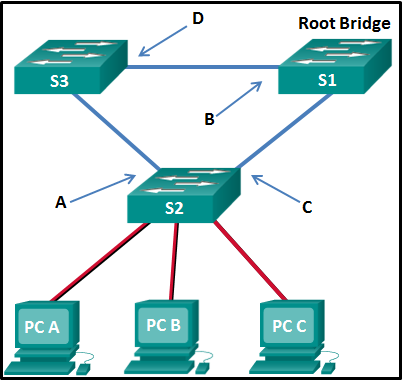

22. Sehen Sie sich die Abbildung an. Was sind die möglichen Port-Rollen für die Ports A, B, C und D in diesem RSTP-fähigen Netzwerk?

- alternate, root, designated, root

- designated, root, alternate, root

- alternate, designated, root, root

- designated, alternate, root, root

23. Welcher Befehl ermöglicht einem Router, Nachrichten zu senden, die es erlauben, eine Link-Local-Adresse zu konfigurieren, ohne einen IPv6-DHCP-Server zu verwenden?

- Der Befehl ipv6 route ::/0

- eine statische Route

- Der Befehl ip routing

- Der Befehl ipv6 unicast-routing

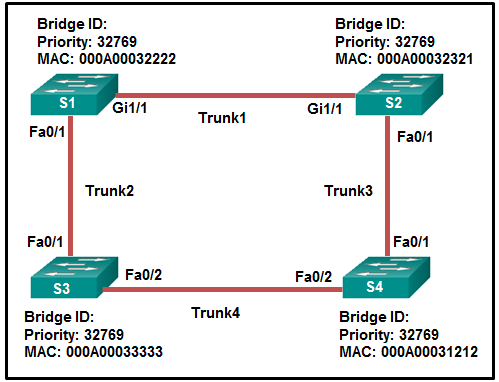

24. Sehen Sie sich die Abbildung an. Welcher Trunk-Link leitet keinen Verkehr weiter, nachdem der Root-Bridge-Wahlprozess abgeschlossen ist?

- Trunk1

- Trunk2

- Trunk3

- Trunk4

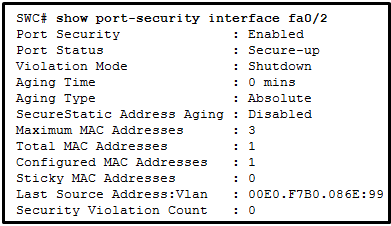

25. Sehen Sie sich die Abbildung an. Der Netzwerkadministrator konfiguriert die Port-Security-Funktion am Switch SWC. Der Administrator hat den Befehl show portsecurity interface fa 0/2 zur Überprüfung der Konfiguration ausgegeben. Was kann aus der Ausgabe geschlossen werden, die angezeigt wird? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Dieser Port ist derzeit aktiv.

- Der Port ist als Trunk-Link konfiguriert.

- Derzeit ist kein Gerät mit diesem Port verbunden.

- Drei Sicherheitsverstöße wurden auf dieser Schnittstelle erkannt.

- Der Switch-Port-Modus für diese Schnittstelle ist der Accessmodus.

- Sicherheitsverstöße führen dazu, dass dieser Port sofort heruntergefahren wird.

26. Welche Aktion führt ein DHCPv4-Client aus, wenn er mehr als einen DHCPOFFER von mehreren DHCP-Servern empfängt?

- Sie verwirft beide Angebote und sendet einen neuen DHCPDISCOVER.

- Es sendet einen DHCPREQUEST, der angibt, welches Leasing-Angebot der Client annimmt.

- Es sendet einen DHCPNAK und startet den DHCP-Prozess erneut.

- Es akzeptiert beide DHCPOFFER-Nachrichten und sendet ein DHCPACK.

27. Ordnen Sie die Weiterleitungseigenschaften dem jeweiligen Typ zu. (Nicht alle Optionen werden verwendet.)

28. Was sind zwei Vorteile der Verwendung statischer Routen auf einem Router im Vergleich zu dynamischen Routen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Sie verbessern die Netzwerksicherheit.

- Sie verwenden weniger Router-Ressourcen.

- Sie optimieren die Effizienz bei der Erkennung von benachbarten Netzwerken.

- Sie benötigen weniger Zeit zum Konvergieren, wenn sich die Netzwerktopologie ändert.

- Sie wechseln automatisch den Pfad zum Zielnetzwerk, wenn sich die Topologie ändert.

29. Welcher Befehl wird eine statische Route auf R2 erstellen, um PC B zu erreichen?

- R2(config)# ip route 172.16.2.1 255.255.255.0 172.16.3.1

- R2(config)# ip route 172.16.2.0 255.255.255.0 172.16.2.254

- R2(config)# ip route 172.16.2.0 255.255.255.0 172.16.3.1

- R2(config)# ip route 172.16.3.0 255.255.255.0 172.16.2.254

30. Welche Aussage ist richtig darüber, wie ein Layer-2-Switch bestimmt, wie Frames weitergeleitet werden?

- Unicast-Frames werden unabhängig von der Ziel-MAC-Adresse stets weitergeleitet.

- Nur Frames mit einer Broadcast-Zieladresse werden über alle aktiven Switch-Ports weitergeleitet.

- Die Cut-Through-Frame-Weiterleitung gewährleistet, dass ungültige Frames stets verworfen werden.

- Entscheidungen über die Weiterleitung von Frames basieren auf der MAC-Adresse und Portzuordnungen in der CAM-Tabelle.

31. Sehen Sie sich die Abbildung an. Aktuell verwendet Router R1 eine EIGRP-Route, die von Branch2 erlernt wurde, um das Netzwerk 10.10.0.0/16 zu erreichen. Welche Floating Static Route würde eine Backup-Route zum Netzwerk 10.10.0.0/16 herstellen, falls die Verbindung zwischen R1 und Branch2 ausfällt?

- ip route 10.10.0.0 255.255.0.0 Serial 0/0/0 100

- ip route 10.10.0.0 255.255.0.0 209.165.200.226 100

- ip route 10.10.0.0 255.255.0.0 209.165.200.225 100

- ip route 10.10.0.0 255.255.0.0 209.165.200.225 50

32. Eine Sicherheitsrichtlinie des Unternehmens erfordert, dass alle MAC-Adressierung dynamisch erlernt und zur MAC-Adresstabelle und zur aktuellen Konfiguration auf jedem Switch hinzugefügt wird. Welche Port-Sicherheitskonfiguration erreicht dies?

- automatisch sichere MAC-Adressen

- dynamische sichere MAC-Adressen

- statische sichere MAC-Adressen

- sticky-sichere MAC-Adressen

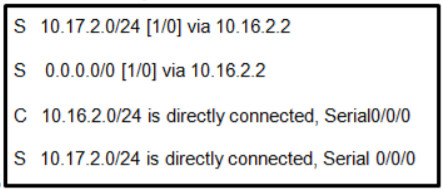

33. Sehen Sie sich die Abbildung an. Welche Route wurde mithilfe der nächsten Hop-Adresse als statische Route zu einem bestimmten Netzwerk konfiguriert?

- S 10.17.2.0/24 [1/0] via 10.16.2.2

- S 0.0.0.0/0 [1/0] via 10.16.2.2

- C 10.16.2.0/24 is directly connected, Serial0/0/0

- S 10.17.2.0/24 is directly connected, Serial 0/0/0

34. Nachdem ein Host eine IPv6-Adresse mithilfe des DHCPv6- oder SLAAC-Prozesses generiert hat, wie überprüft der Host, ob die Adresse eindeutig und daher verwendbar ist?

- Der Host sendet eine ICMPv6-Echoanforderungsnachricht an die DHCPv6- oder SLAAC-Adresse und wenn keine Antwort zurückgegeben wird, gilt die Adresse als eindeutig.

- Der Host sendet eine ICMPv6-Neighbor Solicitation-Nachricht an die DHCP- oder SLAAC-Adresse und wenn kein Neighbor Advertisement zurückgegeben wird, gilt die Adresse als eindeutig.

- Der Host überprüft den lokalen Neighbor-Cache auf die erlernte Adresse und wenn die Adresse nicht zwischengespeichert ist, wird sie als eindeutig angesehen.

- Der Host sendet eine ARP-Broadcast an den lokalen Link und wenn keine Hosts eine Antwort senden, gilt die Adresse als eindeutig.

35. Welche Aussage beschreibt ein Ergebnis, wenn mehrere Cisco LAN-Switches verbunden sind?

- Die Broadcast-Domäne wird auf alle Switches erweitert.

- Eine Kollisionsdomäne existiert pro Switch.

- Frame-Kollisionen nehmen auf den Segmenten zu, welche die Switches verbinden.

- Es gibt eine Broadcast-Domäne und eine Kollisionsdomäne pro Switch.

36. An welchen Switch-Ports sollte der BPDU-Schutz aktiviert werden, um die STP-Stabilität zu verbessern?

- an allen PortFast-fähigen Ports

- nur an Ports, die an einen benachbarten Switch angeschlossen werden

- an allen Trunk-Ports, die keine Root-Ports sind

- nur an Ports, die als Designated-Ports gewählt werden

37. Nachdem vier PCs an die Switch-Ports angeschlossen wurden, die SSID konfiguriert und Authentifizierungseigenschaften für ein kleines Büronetzwerk festgelegt wurden, testet ein Techniker erfolgreich die Konnektivität aller PCs, die mit Switch und WLAN verbunden sind. Eine Firewall wird dann auf dem Gerät konfiguriert, bevor sie mit dem Internet verbunden wird. Welcher Netzwerkgerätetyp enthält alle beschriebenen Funktionen?

- Switch

- Wireless-Router

- Firewall-Appliance

- standalone WLAN-AP

38. Sehen Sie sich die Abbildung an. Ein Administrator versucht, eine statische IPv6-Route auf Router R1 einzurichten, um das Netzwerk zu erreichen, das mit Router R2 verbunden ist. Nachdem der Befehl für die statische Route eingegeben wurde, schlägt die Verbindung zum Netzwerk weiterhin fehlt. Welcher Fehler ist bei der Konfiguration der statischen Route erfolgt?

- Das Netzwerkpräfix ist inkorrekt.

- Das Zielnetzwerk ist inkorrekt.

- Die Schnittstelle ist inkorrekt.

- Die Nächster Hop-Adresse ist nicht korrekt.

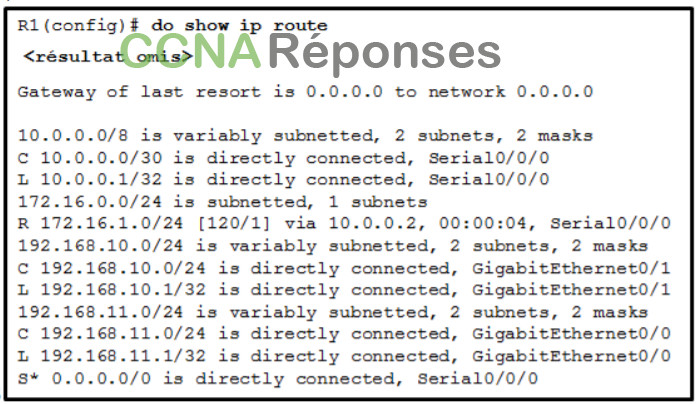

39. Sehen Sie sich die Abbildung an. Was kann durch die für R1 gezeigte Konfiguration geschlossen werden?

- R1 wird als DHCPv4-Server betrieben.

- R1 ist als DHCPv4-Relay-Agent konfiguriert.

- R1 sendet DHCPv4-Anfragen im Namen lokaler DHCPv4-Clients.

- R1 sendet eine Nachricht an einen lokalen DHCPv4-Client, um einen DHCPv4-Server unter 10.10.10.8 zu kontaktieren.

40. Sehen Sie sich die Abbildung an. Welche statische Route würde ein IT-Techniker eingeben, um eine Backup-Route zum Netzwerk 172.16.1.0 herzustellen, die nur verwendet wird, wenn die primäre RIP-erlernte Route ausfällt?

- ip route 172.16.1.0 255.255.255.0 s0/0/0 91

- ip route 172.16.1.0 255.255.255.0 s0/0/0

- ip route 172.16.1.0 255.255.255.0 s0/0/0 111

- ip route 172.16.1.0 255.255.255.0 s0/0/0 121

41. Ordnen Sie dem Verbindungsstatus den Schnittstellen- und Protokollstatus zu. (Nicht alle Optionen werden verwendet.)

| administratively down | disabled |

| down/down | Schicht 1-Problem (A) |

| up/down | Schicht 2-Problem (B) |

| up/up | operational (C) |

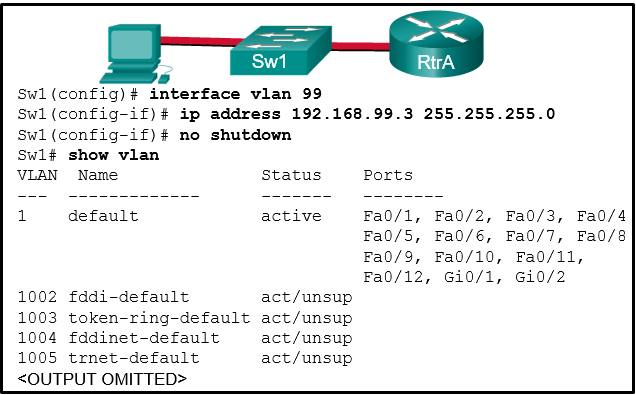

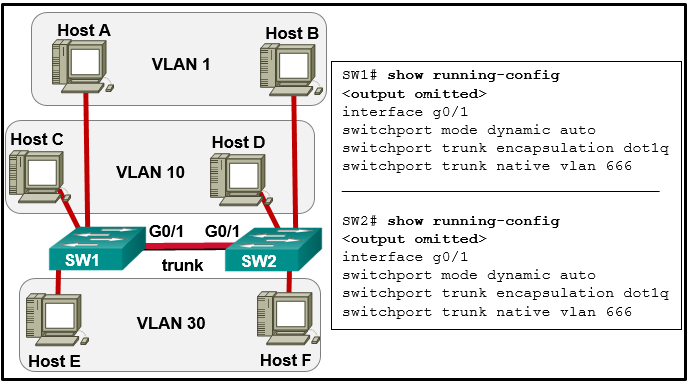

42. Sehen Sie sich die Abbildung an. Warum fehlt VLAN 99 basierend auf der gezeigten Konfiguration und Ausgabe?

- weil ein Kabelproblem in VLAN 99 vorliegt

- weil VLAN 99 kein gültiges Management-VLAN ist

- weil VLAN 1 aktiv ist und es auf dem Switch nur ein einziges Management-VLAN geben kann

- weil VLAN 99 noch nicht erstellt wurde

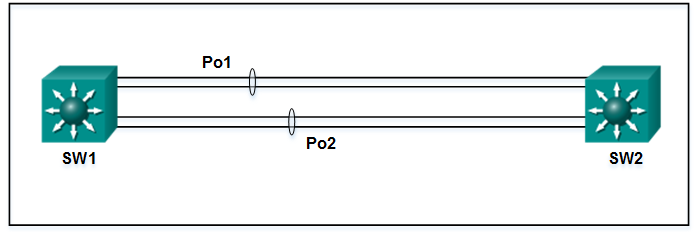

43. Sehen Sie sich die Abbildung an. Ein Netzwerkadministrator hat zwei Switches über EtherChannel-Technologie miteinander verbunden. Was ist das Endergebnis, wenn STP läuft?

- Die Switches sorgen für Lastausgleich und nutzen beide EtherChannels zur Weiterleitung von Paketen.

- STP blockiert einen der redundanten Links.

- Die resultierende Schleife erzeugt einen Broadcast-Sturm.

- Beide Port-Channels werden heruntergefahren.

44. Sehen Sie sich die Abbildung an. Ein Netzwerkadministrator konfigurierte Router R1 und R2 als Teil der HSRP-Gruppe 1. Nachdem die Router neu geladen wurden, klagte ein Benutzer auf Host1 über fehlende Konnektivität mit dem Internet. Der Netzwerkadministrator gab den Befehl show standby brief auf beiden Routern ein, um die HSRP-Vorgänge zu überprüfen. Darüber hinaus beobachtete der Administrator die ARP-Tabelle auf Host1. Welcher Eintrag sollte in der ARP-Tabelle auf Host1 gesehen werden, um Konnektivität zum Internet zu erhalten?

- die IP-Adresse und die MAC-Adresse von R1

- die virtuelle IP-Adresse und die virtuelle MAC-Adresse für die HSRP-Gruppe 1

- die virtuelle IP-Adresse der HSRP-Gruppe 1 und die MAC-Adresse von R1

- die virtuelle IP-Adresse der HSRP-Gruppe 1 und die MAC-Adresse von R2

45. Sehen Sie sich die Abbildung an. Der Netzwerkadministrator konfiguriert beide Switches wie angezeigt. Host C kann Host D jedoch nicht pingen und Host E kann Host F nicht pingen. Welche Maßnahmen sollte der Administrator ergreifen, um diese Kommunikation zu aktivieren?

- Fügen Sie einen Router in die Topologie ein.

- Verknüpfen Sie Hosts A und B mit VLAN 10 anstelle von VLAN 1.

- Entfernen Sie das native VLAN aus dem Trunk.

- Konfigurieren Sie einen beliebigen Trunk-Port im dynamic desirable Modus.

- Fügen Sie den Befehl switchport nonegotiate zur Konfiguration von SW2 hinzu.

46. Was sind drei Techniken zur Minderung von VLAN-Angriffen? (Wählen Sie drei Antwortmöglichkeiten aus.)

- DTP deaktivieren

- Trunking manuell aktivieren

- das native VLAN auf ein nicht verwendetes VLAN festlegen

- BPDU Guard aktivieren

- Source Guard aktivieren

- private VLANs verwenden

47. Welche zwei Protokolle werden verwendet, um eine serverbasierte AAA-Authentifizierung bereitzustellen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- SSH

- TACACS+

- RADIUS

- 802.1x

- SNMP

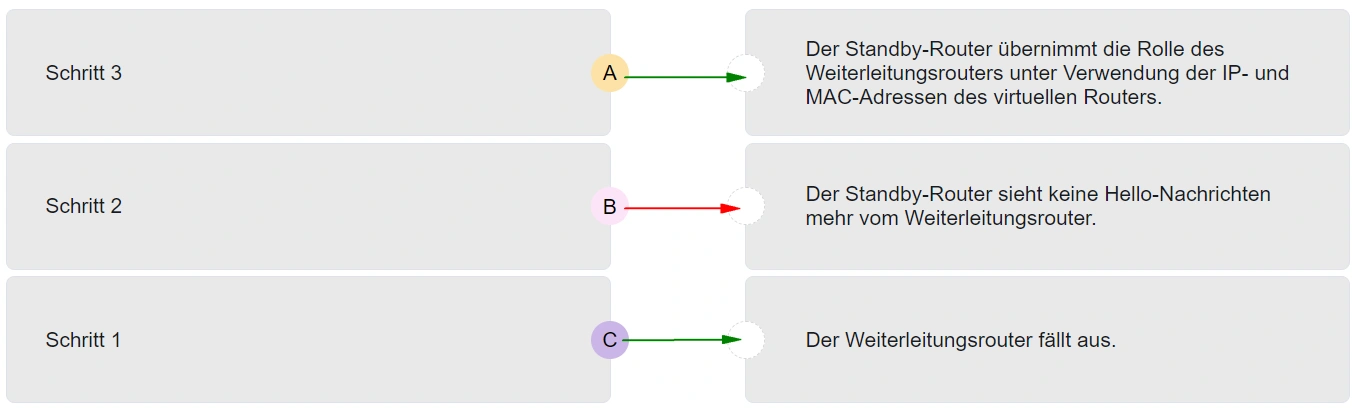

48. Ordnen Sie die Schrittnummer der Reihenfolge der Stufen zu, die während des HSRP-Failover-Prozesses auftreten. (Nicht alle Optionen werden verwendet.)

| Schritt | Antwort |

|---|---|

| Schritt 1 | Der Weiterleitungsrouter fällt aus. |

| Schritt 2 | Der Standby-Router sieht keine Hello-Nachrichten mehr vom Weiterleitungsrouter. |

| Schritt 3 | Der Standby-Router übernimmt die Rolle des Weiterleitungsrouters unter Verwendung der IP- und MAC-Adressen des virtuellen Routers. |

49. Ein Cybersecurity-Analyst verwendet das macof-Tool, um Konfigurationen von Switches auszuwerten, die im Backbone-Netzwerk einer Organisation bereitgestellt werden. Auf welche Art von LAN-Angriff zielt der Analyst bei dieser Auswertung ab?

- VLAN-Hopping

- DHCP-Spoofing

- VLAN-Double-Tagging

- Überlauf der MAC-Adresstabelle

50. Ein Techniker befasst sich mit der Fehlerbehebung eines langsamen WLANs und entscheidet sich, den „Split-the-Traffic“ -Ansatz zu verwenden. Welche zwei Parameter müssten dafür konfiguriert werden? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Konfigurieren Sie das 2,4-GHz-Band für einfachen Internetverkehr, der nicht zeitabhängig ist.

- Konfigurieren Sie eine gemeinsame SSID für beide geteilten Netzwerke.

- Konfigurieren Sie das 5-GHz-Band für das Streaming von Multimedia- und zeitsensiblem Datenverkehr.

- Konfigurieren Sie den Sicherheitsmodus für WPA Personal TKIP/AES für beide Netzwerke.

- Konfigurieren Sie den Sicherheitsmodus für WPA Personal TKIP/AES für ein Netzwerk und WPA2 Personal AES für das andere Netzwerk.

51. Ein WLAN-Techniker setzt einen WLC und fünf drahtlose APs ein, die das CAPWAP-Protokoll mit der DTLS-Funktion verwenden, um die Steuerungsebene der Netzwerkgeräte abzusichern. Beim Testen des WLAN-Netzwerks bemerkt der WLAN-Techniker, dass Datenverkehr zwischen dem WLC und den APs im Klartext ausgetauscht und nicht verschlüsselt wird. Was ist der wahrscheinlichste Grund dafür?

- Obwohl DTLS standardmäßig aktiviert ist, um den CAPWAP-Steuerkanal zu sichern, ist es standardmäßig für den Datenkanal deaktiviert.

- Für die Datenverschlüsselung muss auf jedem Access Point (AP) eine DTLS-Lizenz installiert werden, bevor sie auf dem Wireless LAN Controller (WLC) aktiviert wird.

- DTLS ist ein Protokoll, das nur Sicherheit zwischen dem Access Point (AP) und dem Wireless-Client bietet.

- DTLS bietet nur Datensicherheit durch Authentifizierung und bietet keine Verschlüsselung für Daten, die zwischen einem Wireless LAN Controller (WLC) und einem Access Point (AP) ausgetauscht werden.

52. Auf einer Cisco 3504 WLC-Summary-Seite (Advanced > Summary ): Welche Registerkarte ermöglicht es einem Netzwerkadministrator, ein bestimmtes WLAN mit einer WPA2-Richtlinie zu konfigurieren?

- WLANs

- SECURITY

- WIRELESS

- MANAGEMENT

53. Ein Netzwerkadministrator eines kleinen Werbeunternehmens konfiguriert die WLAN-Sicherheit mithilfe der WPA2 PSK Methode. Welche Anmeldeinformationen benötigen Büronutzer, um ihre Laptops mit dem WLAN zu verbinden?

- eine Benutzer-Passphrase

- einen Schlüssel, der mit dem Schlüssel auf dem AP übereinstimmt

- Benutzername und Kennwort, die auf dem AP konfiguriert sind

- Benutzername und Kennwort des Unternehmens über das Active Directory.

54. Welche Aktion findet statt, wenn ein in einen Switch eintretender Frame eine Multicast-Ziel-MAC-Adresse hat?

- Der Switch leitet den Frame an alle Ports mit Ausnahme des eingehenden Ports weiter.

- Der Switch leitet den Frame aus dem angegebenen Port weiter.

- Der Switch ersetzt den alten Eintrag und verwendet den aktuelleren Port.

- Der Switch fügt eine Zuordnung der MAC-Adresstabelleneinträge für die Ziel-MAC-Adresse und den Eingangsport hinzu.

55. Ein neuer Layer 3-Switch ist an einen Router angeschlossen und wird für InterVLAN-Routing konfiguriert. Was sind drei der fünf Schritte, die für die Konfiguration erforderlich sind? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Erstellen von SVI-Schnittstellen

- Zuweisung von Ports zu VLANs

- IP-Routing aktivieren

- Implementieren eines Routing-Protokolls

- Zuweisen der Ports zum nativen VLAN

- Ändern des Standard-VLAN

- Installieren einer statischen Route

56. Wählen Sie die drei PAgP-Channel-Einrichtungsmodi aus. (Wählen Sie drei Antwortmöglichkeiten aus.)

- auto

- desirable

- on

- extended

- default

- designated

57. Welches Protokoll oder welche Technologie definiert eine Gruppe von Routern, von denen einer als aktiv und ein anderer als Standby definiert ist?

- HSRP

- VTP

- EtherChannel

- DTP

58. Ein Netzwerkadministrator konfiguriert ein WLAN. Warum ändert der Administrator die standardmäßigen DHCP-IPv4-Adressen auf einem AP?

- Zur Verringerung der Zahl der Außenstehenden, die Daten abfangen oder auf das drahtlose Netzwerk zugreifen, durch Verwendung eines bekannten Adressbereichs

- Zur Verringerung des Interferenzrisikos durch externe Geräte wie Mikrowellenöfen

- Um zu verhindern, dass Außenstehende nach verfügbaren SSIDs scannen

- Zur Reduzierung des Risikos, dass nicht autorisierte APs zum Netzwerk hinzugefügt werden

59. Ein Techniker konfiguriert einen Router für ein kleines Unternehmen mit mehreren WLANs und benötigt nicht die Komplexität eines dynamischen Routing-Protokolls. Was sollte getan oder überprüft werden?

- Erstellen Sie statische Routen zu allen internen Netzwerken und eine Standardroute zum Internet.

- Stellen Sie sicher, dass in keiner der Edge-Router-Routing-Tabellen eine Standardroute vorhanden ist.

- Erstellen Sie zusätzliche statische Routen zu demselben Ziel mit einer AD von 1.

- Prüfen Sie die Statistiken über die Standardroute auf Überlastung.

60. Wie wirkt sich die Eingabe des Konfigurationsbefehls ip dhcp snooping auf einem Switch aus?

- Er akiviert DHCP-Snooping global auf einem Switch.

- Er deaktiviert DTP-Aushandlungen über Trunking-Ports.

- Er aktiviert manuell eine Trunk-Verbindung.

- Er ermöglicht PortFast global auf einem Switch.