CCNA 3 Enterprise Netzwerksicherheit und Automatisierung (Version 7.00) – Abschlussprüfung ENSAv7 Antworten Deutsch

1. Welche Reihe von Access-Control-Einträgen würden allen Benutzer auf dem Netzwerk 192.168.10.0/24 erlauben, auf einen Webserver 172.17.80.1 zuzugreifen, würden aber nicht erlauben, Telnet zu benutzen?

- access-list 103 permit tcp 192.168.10.0 0.0.0.255 host 172.17.80.1 eq 80

access-list 103 deny tcp 192.168.10.0 0.0.0.255 any eq 23 - access-list 103 deny tcp host 192.168.10.0 any eq 23

access-list 103 permit tcp host 192.168.10.1 eq 80 - access-list 103 permit tcp 192.168.10.0 0.0.0.255 any eq 80

access-list 103 deny tcp 192.168.10.0 0.0.0.255 any eq 23 - access-list 103 permit 192.168.10.0 0.0.0.255 host 172.17.80.1

access-list 103 deny tcp 192.168.10.0 0.0.0.255 any eq telnet

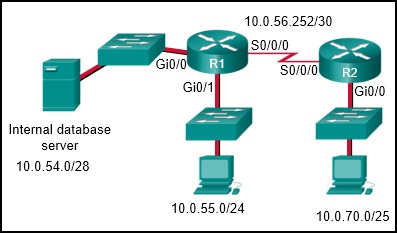

2. Beziehen Sie sich auf die Abbildung. Welche zwei Konfigurationen würden verwendet, um eine Standard-ACL auf R1 zu erstellen und anzuwenden, damit nur die 10.0.70.0/25-Netzwerkgeräte auf den internen Datenbankserver zugreifen können? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- R1(config)# access-list 5 permit 10.0.54.0 0.0.1.255

- R1(config)# interface Serial0/0/0

R1(config-if)# ip access-group 5 in - R1(config)# access-list 5 permit 10.0.70.0 0.0.0.127

- R1(config)# interface GigabitEthernet0/0

R1(config-if)# ip access-group 5 out - R1(config)# access-list 5 permit any

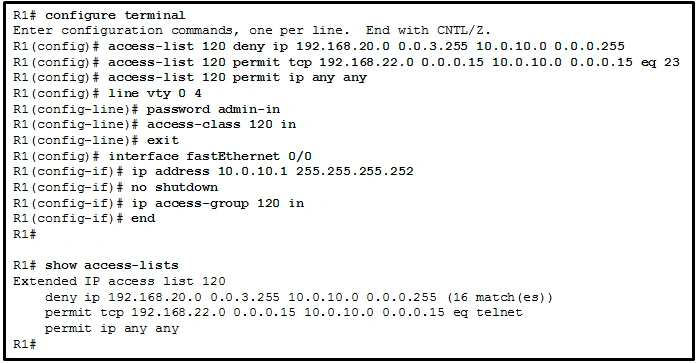

3. Sehen Sie sich die Abbildung an. Ein Netzwerkadministrator konfiguriert eine ACL, um die Verbindung der vty-lines zu R1 nur auf die Arbeitsstationen der IT-Gruppe im Netzwerk 192.168.22.0/28 zu begrenzen. Der Administrator überprüft die erfolgreiche Telnet-Verbindungen von einer Arbeitsstation mit der IP 192.168.22.5 auf R1, bevor die ACL angewendet wird. Nachdem jedoch die ACL auf die Schnittstelle Fa0/0 angwendet ist, werden Telnet-Verbindungen verweigert. Was ist die Ursache für den Verbindungsfehler?

- Der Befehl login für vty-lines wurde nicht eingegeben.

- Der permit-ACE sollte als Protokoll ip statt tcp angeben.

- Die Netzwerk IT-Gruppe ist im deny-Eintrag enthalten.

- Das enable-secret-Kennwort ist auf R1 nicht konfiguriert.

- Der permit-ACE enthält eine falsche Portnummer.

4. Ordnen Sie die Funktionen den entsprechenden Schichten zu.

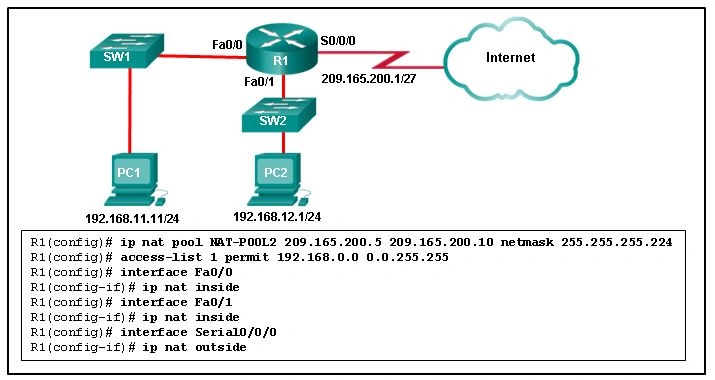

5. Sehen Sie sich die Abbildung an. R1 ist für NAT konfiguriert, wie angezeigt. Was stimmt nicht mit der Konfiguration?

- Der NAT-Pool 2 wurde nicht an die ACL 1 gebunden.

- Das Interface Fa0/0 sollte als das outside-NAT-Interface identifiziert werden.

- Die Access-list 1 ist falsch konfiguriert.

- Der NAT-Pool ist nicht korrekt.

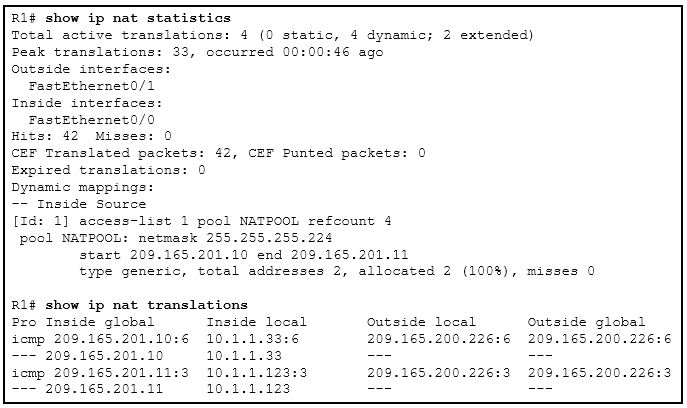

6. Sehen Sie sich die Abbildung an. Ein PC mit der Adresse 10.1.1.45 kann nicht auf das Internet zugreifen. Was ist die wahrscheinliche Ursache des Problems?

- Die innere und die äußere Schnittstelle wurden verkehrt herum konfiguriert.

- Die Access-list 1 wurde nicht richtig konfiguriert.

- Der NAT-Pool ist erschöpft.

- Die falsche Netzwerkmaske wurde im NAT-Pool verwendet.

7. Welche Aussage beschreibt eine Eigenschaft von Standard-IPv4-ACLs?

- Sie können so konfiguriert werden, dass der Datenverkehr sowohl auf Quell-IP-Adressen als auch auf Quell-Ports gefiltert wird.

- Sie filtern den Datenverkehr nur auf Basis der Quell-IP-Adressen.

- Sie werden im Schnittstellen-Konfigurationsmodus konfiguriert.

- Sie können mit einer Nummer, aber nicht mit einem Namen erstellt werden.

8. Wenn ein Router über zwei Schnittstellen verfügt und sowohl IPv4- als auch IPv6-Datenverkehr weiterleitet, wie viele ACLs können erstellt und darauf angewendet werden?

- 8

- 16

- 4

- 6

- 12

9. In welchem Schritt zum Erfassen von Symptomen ermittelt der Netzwerktechniker, ob sich das Problem auf der Core-, Distribution- oder Access-Ebene des Netzwerks befindet?

- Eingrenzen des Bereichs.

- Dokumentieren der Symptome.

- Sammeln von Informationen.

- Bestimmen der Eigentumsverhältnisse.

- Bestimmen der Symptome.

10. Was sind die beiden Arten von VPN-Verbindungen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- PPPoE

- Frame Relay

- Remote Access

- Mietleitungen (leased line)

- Site-to-Site

11. Welche zwei Szenarien sind Beispiele für RAS-VPNs? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Eine kleine Zweigstelle mit drei Mitarbeitern verfügt über eine Cisco ASA, die verwendet wird, um eine VPN-Verbindung zum HQ herzustellen.

- Ein Spielzeughersteller verfügt über eine permanente VPN-Verbindung zu einem seiner Zulieferer.

- Ein Mitarbeiter, der von zu Hause aus arbeitet, verwendet VPN-Client-Software auf einem Laptop, um sich mit dem Unternehmensnetzwerk zu verbinden.

- Alle Benutzer einer großen Zweigstelle können über eine einzelne VPN-Verbindung auf Unternehmensressourcen zugreifen.

- Ein mobiler Vertriebsmitarbeiter verbindet sich über die Internetverbindung in einem Hotel mit dem Unternehmensnetzwerk.

12. Welche beiden Aussagen sind Merkmale eines Virus? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Ein Virus kann ruhend sein und sich dann zu einem bestimmten Zeitpunkt oder Datum aktivieren.

- Ein Virus repliziert sich, indem er selbstständig Schwachstellen in Netzwerken ausnutzt.

- Ein Virus erfordert in der Regel die Aktivierung des Endbenutzers.

- Ein Virus hat eine aktivierbare Schwachstelle, einen Ausbreitungsmechanismus und eine Nutzlast.

- Ein Virus liefert dem Angreifer sensible Daten, wie z. B. Kennwörter.

13. Beziehen Sie sich auf die Abbildung. Ein Administrator hat zuerst eine erweiterte ACL konfiguriert, wie durch die Ausgabe des Befehls show access-lists gezeigt. Der Administrator hat diese ACL dann bearbeitet, indem er die folgenden Befehle eingab.

Router(config)# ip access-list extended 101

Router(config-ext-nacl)# no 20

Router(config-ext-nacl)# 5 permit tcp any any eq 22

Router(config-ext-nacl)# 20 deny udp any any

Welche zwei Schlüsse lassen sich aus dieser neuen Konfiguration ziehen? (Wählen Sie zwei.)

- Ping-Pakete sind zulässig.

- Telnet-Pakete sind zulässig.

- Alle TCP- und UDP-Pakete werden abgelehnt.

- SSH-Pakete sind zulässig.

- TFTP-Pakete sind zulässig.

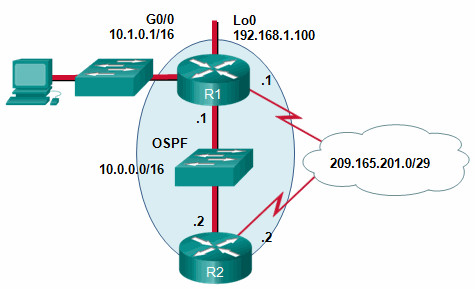

14. Beziehen Sie sich auf die Abbildung. Wenn keine Router-ID manuell konfiguriert wurde, was würde Router R1 als OSPF-Router-ID verwenden?

- 209.165.201.1

- 192.168.1.100

- 10.0.0.1

- 10.1.0.1

15. Ein OSPF-Router verfügt über drei direkt verbundene Netzwerke: 10.0.0/16, 10.1.0.0/16 und 10.2.0.0/16. Welcher OSPF-Netzwerkbefehl würde nur das 10.1.0.0-Netzwerk an Nachbarn ankündigen?

- router(config-router)# network 10.1.0.0 0.0.15.255 area 0

- router(config-router)# network 10.1.0.0 0.0.255.255 area 0

- router(config-router)# network 10.1.0.0 255.255.255.0 area 0

- router(config-router)# network 10.1.0.0 0.0.0.0 area 0

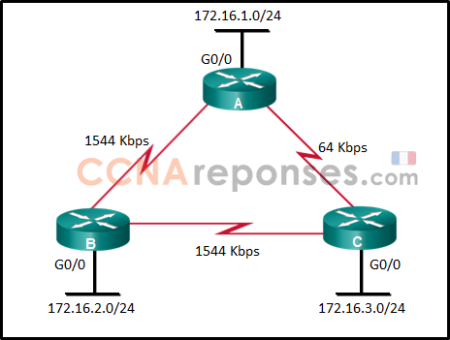

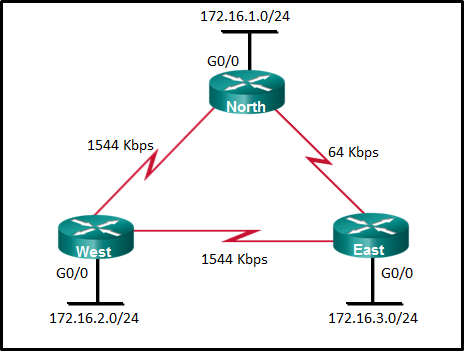

16. Beziehen Sie sich auf die Abbildung. Was sind die OSPF-Kosten, um das West-LAN 172.16.2.0/24 von East aus zu erreichen?

- 74

- 782

- 128

- 65

17. Wie hilft Virtualisierung bei der Disaster Recovery innerhalb eines Rechenzentrums?

- Strom wird immer zur Verfügung gestellt.

- Die Serverbereitstellung ist schneller.

- Hardware muss nicht identisch sein.

- Weniger Energie wird verbraucht.

18. Ein Benutzer meldet, dass bei der Eingabe der URL der Unternehmenswebseite in einem Webbrowser eine Fehlermeldung ausgegeben wird, dass die Seite nicht angezeigt werden kann. Der Helpdesk-Techniker bittet den Nutzer, die IP-Adresse des Webservers einzugeben, um zu sehen, ob die Seite angezeigt werden kann. Welche Fehlerbehebungsmethode wird vom Techniker verwendet?

- Substitution

- top-down

- bottom-up

- divide-and-conquer

19. Was ist ein WAN?

- Eine Netzwerkinfrastruktur, die ein begrenztes geografisches Gebiet abdeckt, z. B. eine Stadt.

- Eine Netzwerkinfrastruktur, die den Zugriff in einem kleinen geografischen Gebiet ermöglicht.

- Eine Netzwerkinfrastruktur zum Speichern, Abrufen und Replizieren von Daten.

- Eine Netzwerkinfrastruktur, die den Zugriff auf andere Netzwerke in einem großen geographischen Gebiet ermöglicht.

20. Welche zwei Aussagen beschreiben die Verwendung asymmetrischer Algorithmen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Wenn ein privater Schlüssel zum Verschlüsseln der Daten verwendet wird, muss ein privater Schlüssel verwendet werden, um die Daten zu entschlüsseln.

- Wenn ein öffentlicher Schlüssel zum Verschlüsseln der Daten verwendet wird, muss ein öffentlicher Schlüssel zum Entschlüsseln der Daten verwendet werden.

- Wenn ein öffentlicher Schlüssel zum Verschlüsseln der Daten verwendet wird, muss ein privater Schlüssel zum Entschlüsseln der Daten verwendet werden.

- Öffentliche und private Schlüssel können austauschbar verwendet werden.

- Wenn ein privater Schlüssel zum Verschlüsseln der Daten verwendet wird, muss ein öffentlicher Schlüssel zum Entschlüsseln der Daten verwendet werden.

21. Welche Aussage beschreibt ein VPN?

- VPNs verwenden virtuelle Verbindungen, um ein privates Netzwerk über ein öffentliches Netzwerk zu erstellen.

- VPNs verwenden logische Verbindungen, um öffentliche Netzwerke über das Internet zu erstellen.

- VPNs verwenden Open-Source-Virtualisierungssoftware, um den Tunnel über das Internet zu erstellen.

- VPNs verwenden dedizierte physische Verbindungen, um Daten zwischen entfernten Benutzern zu übertragen.

22. Welches Protokoll bietet Authentifizierungs-, Integritäts- und Vertraulichkeitsdienste und ist ein VPN-Typ?

- AES

- IPsec

- ESP

- MD5

23. Was ist ein Merkmal eines trojanischen Pferdes in Bezug auf die Netzwerksicherheit?

- Zu viele Informationen sind für einen bestimmten Speicherblock bestimmt, wodurch zusätzliche Speicherbereiche betroffen sind.

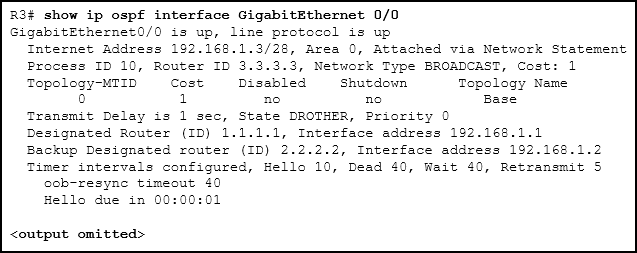

- Ein elektronisches Wörterbuch wird verwendet, um ein Passwort zu erhalten, das verwendet wird, um ein zentrales Netzwerkgerät zu infiltrieren.

- Malware ist in einem scheinbar legitimen ausführbaren Programm enthalten.

- Extreme Datenmengen werden an eine bestimmte Netzwerkschnittstelle gesendet.

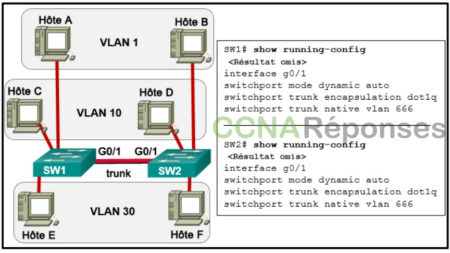

24. Beziehen Sie sich auf die Abbildung. Welche drei Schlussfolgerungen können aus der gezeigten Ausgabe gezogen werden? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Der BDR hat drei Nachbarn.

- Es sind 9 Sekunden vergangen, seitdem das letzte Hello-Paket gesendet worden ist.

- Der DR kann über die GigabiteEthernet-Schnittstelle 0/0 erreicht werden.

- Die Router-ID auf dem DR-Router ist 3.3.3.3

- Diese Schnittstelle verwendet die Standardpriorität.

- Die Router-ID-Werte waren nicht die Kriterien, die zur Auswahl des DR und des BDR verwendet wurden.

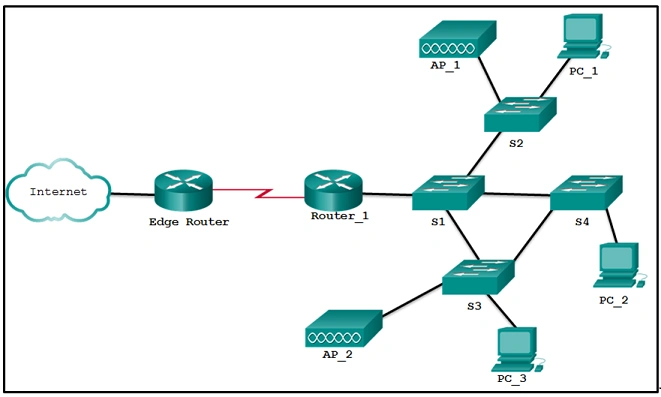

25. Beziehen Sie sich auf die Abbildung. Welche Geräte befinden sich in der Fehlerdomäne, wenn Switch S3 die Netzspannung verliert?

- PC_3 und PC_2

- AP_2 und AP_1

- PC_3 und AP_2

- S1 und S4

- S4 und PC_2

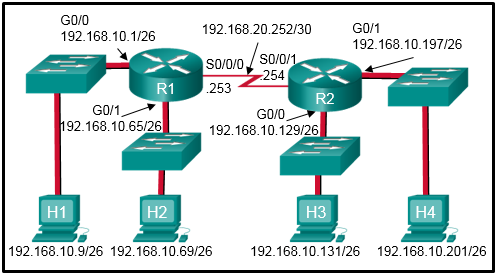

26. Beziehen Sie sich auf die Abbildung. Ein Netzwerkadministrator hat eine Standard-ACL so konfiguriert, dass nur die beiden an R1 angeschlossenen LAN-Netzwerke auf das Netzwerk zugreifen können, das mit der R2 G0/1-Schnittstelle verbunden ist, jedoch nicht auf die G0/0-Schnittstelle. Wenn Sie die bewährten Verfahren befolgen, an welcher Stelle sollte das Standard-ACL angewendet werden?

- R1 S0/0/0 inbound

- R1 S0/0/0 outbound

- R2 G0/0 outbound

- R2 G0/1 inbound

- R2 S0/0/1 outbound

27. Welche zwei Dinge sollte ein Netzwerkadministrator auf einem Router ändern, um eine Passwortwiederherstellung durchzuführen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- System-ROM

- Startkonfigurationsdatei

- Systemabbilddatei

- NVRAM-Dateisystem

- Konfigurationsregisterwert

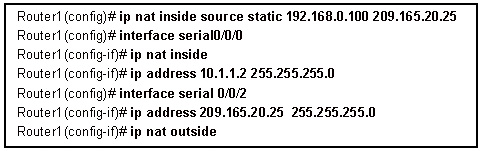

28. Sehen Sie sich die Abbildung an. Welche Adresse oder Adressen stellen die interne globale Adresse dar?

- 192.168.0.100

- 10.1.1.2

- 209.165.20.25

- jede Adresse im Netzwerk 10.1.1.0

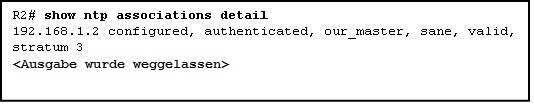

29. Sehen Sie sich die Abbildung an. Router R1 und R2 sind über eine serielle Verbindung verbunden. Ein Router ist als NTP-Master konfiguriert, und der andere ist ein NTP-Client. Welche zwei Informationen können aus der teilweisen Ausgabe des Befehls show ntp associations detail auf R2 erhalten werden? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Die IP-Adresse von R1 lautet 192.168.1.2.

- Router R2 ist der Master, und R1 ist der Client.

- Router R1 ist der Master, und R2 ist der Client.

- Beide Router sind konfiguriert, NTPv2 zu verwenden.

- Die IP-Adresse von R2 lautet 192.168.1.2.

30. Beziehen Sie sich auf die Abbildung. Welche Befehlsfolge sollte verwendet werden, um Router A für OSPF zu konfigurieren?

- router ospf 1

network 192.168.10.64 255.255.255.192

network 192.168.10.192 255.255.255.252 - router ospf 1

network 192.168.10.64 0.0.0.63 area 0

network 192.168.10.192 0.0.0.3 area 0 - router ospf 1

network 192.168.10.0 - router ospf 1

network 192.168.10.0 area 0

31. Was sind drei Vorteile der Verwendung einer privaten IP-Adresse und NAT? (Wählen Sie drei Antwortmöglichkeiten aus.)

- verbirgt private LAN-Adressen vor externen Geräten, die mit dem Internet verbunden sind

- geringere CPU-Auslastung für die Kundenrouter

- mögliche LAN-Erweiterung ohne zusätzliche öffentliche IP-Adressen

- bessere Leistung des Routers, der mit dem Internet verbunden ist

- erhält registrierte öffentliche IP-Adressen

- mehrere öffentliche IP-Adressen

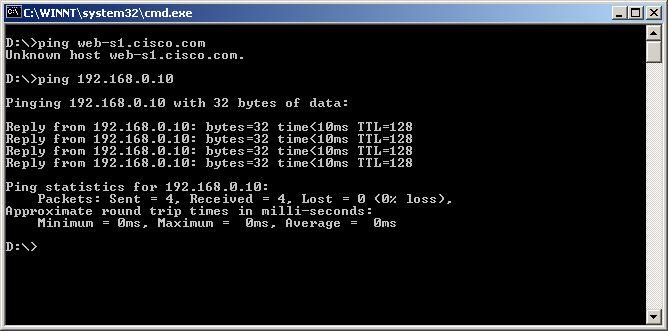

32. Sehen Sie sich die Abbildung an. Ein Webdesigner ruft an und meldet, dass der Webserver web-s1.cisco.com über einen Webbrowser nicht erreichbar ist. Der Techniker verwendet Kommandozeilen-Dienstprogramme, um das Problem zu überprüfen und mit der Fehlerbehebung zu beginnen. Welche beiden Punkte können über das Problem ermittelt werden? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Der Webserver unter 192.168.0.10 ist vom Quell-Host erreichbar.

- DNS kann die IP-Adresse für den Server web-s1.cisco.com nicht auflösen.

- Es liegt ein Problem mit der Webserversoftware auf web-s1.cisco.com vor.

- Das Standardgateway zwischen dem Quell-Host und dem Server unter 192.168.0.10 ist ausgefallen.

- Ein Router zwischen dem Quell-Host und dem Server web-s1.cisco.com ist ausgefallen.

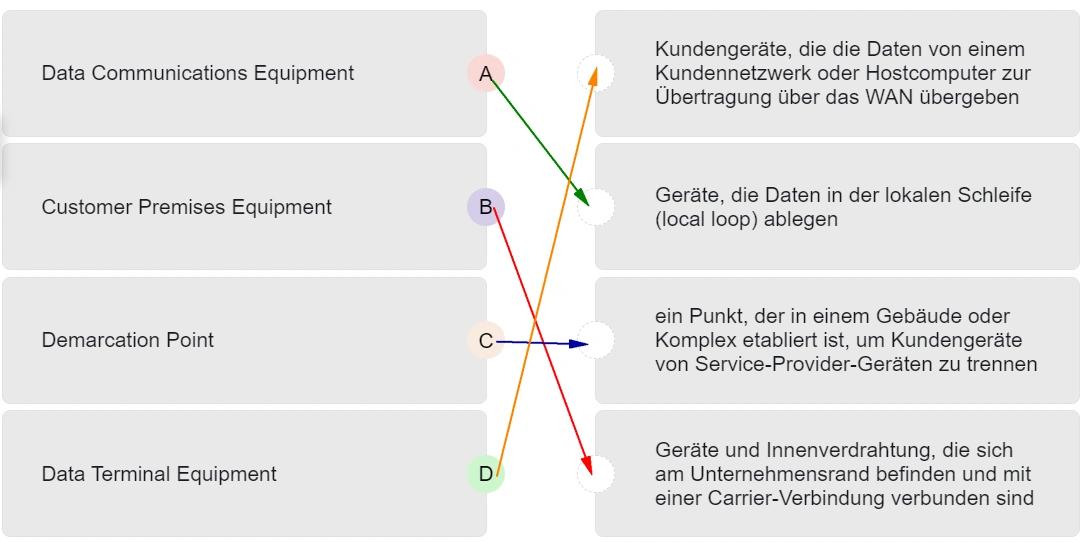

33. Ordnen Sie jede Komponente einer WAN-Verbindung der entsprechenden Beschreibung zu.

| Begriff | Beschreibung |

|---|---|

| Data Communications Equipment (DCE) | Geräte, die Daten in der lokalen Schleife (local loop) ablegen |

| Customer Premises Equipment (CPE) | Geräte und Innenverdrahtung, die sich am Unternehmensrand befinden und mit einer Carrier-Verbindung verbunden sind |

| Demarcation Point | ein Punkt, der in einem Gebäude oder Komplex etabliert ist, um Kundengeräte von Service-Provider-Geräten zu trennen |

| Data Terminal Equipment (DTE) | Kundengeräte, die die Daten von einem Kundennetzwerk oder Hostcomputer zur Übertragung über das WAN übergeben |

34. Ein Kunde benötigt eine Metropolitan Area-WAN-Verbindung, die eine dedizierte Hochgeschwindigkeitsbandbreite zwischen zwei Standorten bietet. Welche Art von WAN-Verbindung würde diese Anforderung am besten erfüllen?

- Circuit-switched Network

- MPLS

- Packet-switched Network (paketvermittelt)

- Ethernet-WAN

35. Welcher QoS-Schritt muss erfolgen, bevor Pakete markiert werden können?

- Shaping

- Classifying

- Queuing

- Policing

36. Warum ist QoS ein wichtiges Thema in einem konvergenten Netzwerk, das Sprach-, Video- und Datenkommunikation kombiniert?

- Legacy-Geräte können ohne QoS keine Sprach- und Videodaten übertragen.

- Sprach- und Videokommunikation reagieren empfindlicher auf Latenz.

- Die Datenkommunikation ist empfindlich gegen Jitter.

- Der Datenkommunikation muss oberste Priorität eingeräumt werden.

37. Zu welchem Zweck wird eine Netzwerk-Baseline erstellt?

- Sie schafft einen Bezugspunkt für zukünftige Netzwerkauswertungen.

- Sie bietet einen statistischen Durchschnitt für die Netzwerkleistung.

- Sie überprüft die Sicherheitskonfiguration von Netzwerkgeräten.

- Sie verwaltet die Leistung von Netzwerkgeräten.

38. Was ist ein Merkmal eines Typ-2-Hypervisors?

- wird direkt auf der Hardware installiert

- ist am besten für Unternehmensumgebungen geeignet

- erfordert keine Management-Konsolensoftware

- hat direkten Zugriff auf Server-Hardware-Ressourcen

39. Was wird verwendet, um die Adjazenztabelle auf Cisco-Geräten, die CEF zur Verarbeitung von Paketen verwenden, vorzubelegen?

- die FIB

- Routing-Tabelle

- der DSP

- ARP-Tabelle

40. Welcher Netzwerktyp verwendet eine gemeinsame Infrastruktur, um Sprach-, Daten- und Videosignale zu übertragen?

- converged (konvergent)

- managed

- borderless

- switched

41. Was sind drei Vorteile von Cloud Computing? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Es nutzt Endbenutzer-Clients, um eine beträchtliche Menge an Datenvorverarbeitung und -speicherung vorzunehmen.

- Es ermöglicht den Zugriff auf Unternehmensdaten überall und zu jeder Zeit.

- Es verwendet Open-Source-Software für die verteilte Verarbeitung großer Datensätze.

- Es verwandelt Rohdaten in aussagekräftige Informationen, indem es Muster und Beziehungen entdeckt.

- Es rationalisiert den IT-Betrieb eines Unternehmens, indem nur die benötigten Dienste abonniert werden.

- Es beseitigt oder reduziert den Bedarf an IT-Ausrüstung, Wartung und Verwaltung vor Ort.

42. Welcher Servertyp würde verwendet werden, um die Historie der Nachrichten von überwachten Netzwerkgeräten aufzuzeichnen?

- DNS

- Authentifizierung

- DHCP

- syslog

43. Was ist ein Merkmal der REST-API?

- gilt als langsam, komplex und starr

- entwickelte sich zu dem, was SOAP geworden ist

- am weitesten verbreitete API für Webdienste

- zum Austausch von XML-strukturierten Informationen über HTTP oder SMTP

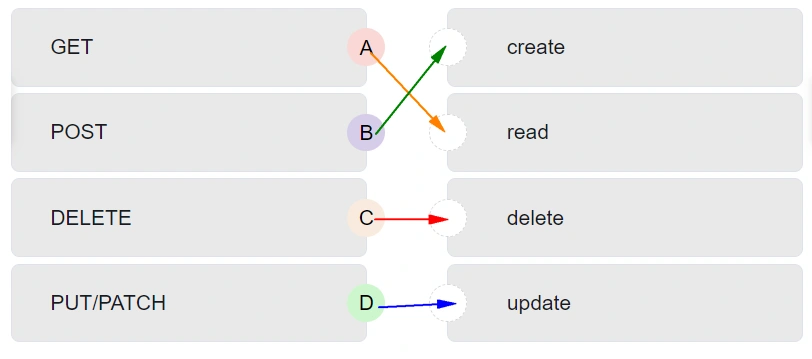

44. Stimmen Sie die HTTP-Methode mit der RESTful-Operation ab.

| Kategorie | Bedeutung |

|---|---|

| GET | read |

| POST | create |

| DELETE | delete |

| PUT/PATCH | update |

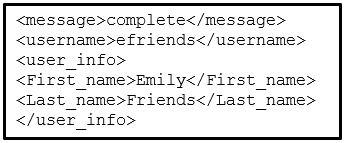

45. Beziehen Sie sich auf die Abbildung. Welches Datenformat wird zur Darstellung der Daten für Anwendungen der Netzwerkautomatisierung verwendet?

- YAML

- HTML

- XML

- JSON

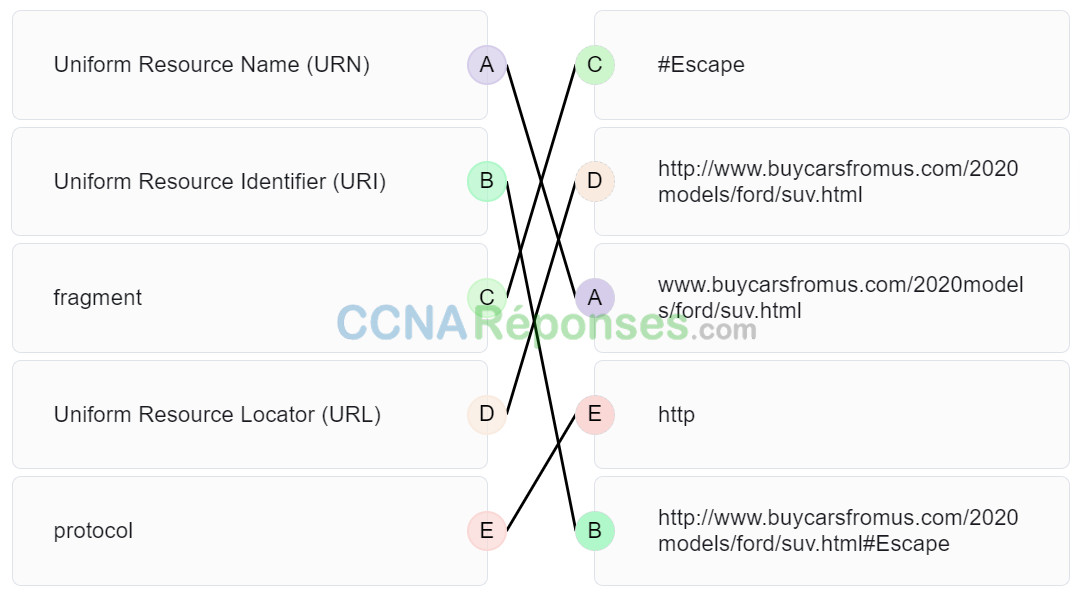

46. Ordnen Sie den Begriff der Komponente des Web-Links http://www.buycarsfromus.com/2020models/ford/suv.html#Escape zu.

| protocol | http |

| fragment | #Escape |

| Uniform Resource Name (URN) | www.buycarsfromus.com/2020models/ford/suv.html |

| Uniform Resource Locator (URL) | http://www.buycarsfromus.com/2020models/ford/suv.html |

| Uniform Resource Identifier (URI) | http://www.buycarsfromus.com/2020models/ford/suv.html#Escape |

47. Welche OSPF-Tabelle ist auf allen konvergenten Routern innerhalb desselben OSPF-Areas identisch?

- Neighbor

- Routing

- Topology

- Adjacency

48. Welcher Typ von OSPF-Paket wird von einem Router verwendet, um Nachbar-Router zu entdecken und eine Nachbarschaftsbeziehung herzustellen?

- Database description

- Link-State-Update (LSU)

- Hello

- Link-State-Request (LSR)

49. Was ist ein Merkmal eines Single-Area OSPF-Netzes?

- Alle Router haben die gleiche Nachbar-Tabelle.

- Alle Router befinden sich im Backbone-Area.

- Alle Router verwenden eine gemeinsame Weiterleitungsdatenbank (forwarding database).

- Alle Router haben dieselbe Routingtabelle.

50. In welchem OSPF-State wird die DR/BDR-Wahl durchgeführt?

- ExStart

- Exchange

- Init

- Two-Way

51. Welcher Schritt im Link-State-Routing-Prozess wird durch einen Router durchlaufen, der einen Algorithmus ausführt, um den besten Pfad zu jedem Ziel zu bestimmen?

- einen Nachbarn für nicht erreichbar erklären

- Ausführen des SPF-Algorithmus

- Aufbau der Topologietabelle

- Auswählen der Router-ID

52. Ein Administrator konfiguriert Single-Area OSPF auf einem Router. Eines der Netzwerke, die angekündigt werden müssen, ist 192.168.0.0 255.255.252.0. Welche Wildcard-Maske würde der Administrator in der OSPF-Netzwerkanweisung verwenden?

- 0.0.3.255

- 0.0.15.255

- 0.63.255

- 0.0.31.255

53. Ein Unternehmen hat eine Netzwerksicherheitsfirma damit beauftragt, die Schwachstellen des Unternehmensnetzwerks zu identifizieren. Die Firma schickt ein Team, um Penetrationstests im Unternehmensnetzwerk durchzuführen. Warum sollte das Team Anwendungen wie John the Ripper, THC Hydra, RainbowCrack und Medusa verwenden?

- Um speziell entwickelte Betriebssysteme zu erhalten, die mit Tools vorinstalliert sind, die für Hacking optimiert sind.

- Daten mithilfe von Algorithmusschemata zu kodieren, um unberechtigten Zugriff auf die verschlüsselten Daten zu verhindern

- Zum Reverse Engineering von Binärdateien beim Schreiben von Exploits und bei der Analyse von Malware.

- Zum wiederholten Raten, um ein Passwort zu knacken.

54. Beziehen Sie sich auf die Abbildung. Der Netzwerkadministrator hat die IP-Adresse 192.168.11.10 und benötigt Zugriff zur Verwaltung von R1. Was ist der beste ACL-Typ und die beste Platzierung in dieser Situation?

- extended ACL outbound auf R2 S0/0/1

- extended ACL outbound auf R2 WAN-Schnittstelle zum Internet

- Extended ACLs inbound auf R1 G0/0 und G0/1

- Standard ACL inbound auf R1-VTY-Leitungen

55. Eine ACL wird eingehend auf einer Routerschnittstelle angewendet. Die ACL besteht aus einem einzigen Eintrag:

access-list 101 permit tcp 10.1.1.0 0.0.0.255 host 192.31.7.45 eq dns.

Wenn ein Paket mit der Quelladresse 10.1.1.201, der Zieladresse 192.31.7.45 und dem Protokoll 23 auf der Schnittstelle empfangen wird, ist das Paket erlaubt oder wird es abgelehnt?

- erlaubt (permitted)

- abgelehnt (denied)

56. Welcher Befehl würde als Teil der Konfiguration von NAT oder PAT verwendet werden, um dynamische Einträge zu löschen, bevor der Timeout abgelaufen ist?

- clear ip dhcp

- clear ip pat statistics

- clear ip nat translation

- clear access-list counters

57. Welcher VPN-Typ erlaubt Multicast- und Broadcast-Verkehr über ein sicheres Site-to-Site-VPN?

- Dynamic Multipoint VPN

- SSL-VPN

- IPsec Virtual Tunnel Interface

- GRE over IPsec

58. Welche Art von Datenverkehr wird als Verkehr beschrieben, der bei Interaktion eine höhere Priorität erfordert?

- Video

- Daten

- Sprache

59. Welches Protokoll ist ein herstellerneutrales Layer 2-Protokoll, das die Identität und die Fähigkeiten des Hostgeräts anderen verbundenen Netzwerkgeräten ankündigt?

- TFTP

- LLDP

- NTP

- SNMP

60. Um den Kauf neuer Hardware zu vermeiden, möchte ein Unternehmen die ungenutzten Systemressourcen nutzen und die Anzahl der Server konsolidieren und gleichzeitig mehrere Betriebssysteme auf einer einzigen Hardwareplattform ermöglichen. Welche Dienstleistung oder Technologie würde diese Anforderung unterstützen?

- Virtualisierung

- Cisco ACI

- dedizierte Server

- Software Defined Networking