Module 9-12 Kontrollprüfung: Optimieren, Überwachen und Fehlerbehebung in Netzwerken – Antworten

1. Welches Konfigurationsszenario würde SNMP-Nachrichten am meisten schützen?

- SNMPv3 konfiguriert mit der Sicherheitsstufe auth

- SNMP Community Strings

- SNMPv1 mit Out-of-Band-Verwaltung in einem privaten Subnetz

- SNMPv2 für die In-Band-Verwaltung mit Read-Write Community Strings

2. In welchem Schritt zum Erfassen von Symptomen ermittelt der Netzwerktechniker, ob sich das Problem auf der Core-, Distribution- oder Access-Ebene des Netzwerks befindet?

- Bestimmen der Symptome.

- Sammeln von Informationen.

- Dokumentieren der Symptome.

- Eingrenzen des Bereichs.

- Bestimmen der Eigentumsverhältnisse.

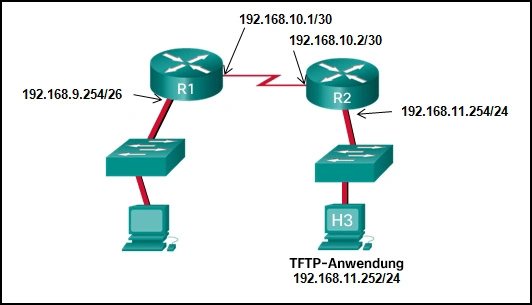

3. Sehen Sie sich die Abbildung an. Der Netzwerkadministrator gibt diese Befehle in den Router R1 ein:

R1# copy running-config tftp

Address or name of remote host [ ]?

Welche IP-Adresse sollte der Administrator an der Eingabeaufforderung eingeben, wenn der Router nach einer Adresse oder einem Remote-Host-Namen fragt?

- 192.168.10.2

- 192.168.10.1

- 192.168.9.254

- 192.168.11.254

- 192.168.11.252

4. Ordnen Sie die Funktionen den entsprechenden Schichten zu.

Ordnen Sie die Optionen in der folgenden Reihenfolge.

| Zugriffsschicht | Verteilungsschicht | Kernschicht |

|---|---|---|

| repräsentiert das Netzwerk-Edge | bietet Netzwerkzugriff für Benutzer | etabliert Routing-Grenzen der Schicht 3 |

| bietet Hochgeschwindigkeits-Backbone-Konnektivität | Aggregator für alle Campusblöcke | |

| implementiert Netzwerkzugriffsrichtlinien |

5. Welchen Vorteil bietet die Bereitstellung von Layer 3 QoS-Markierung in einem Unternehmensnetzwerk?

- Die Layer-3-Markierung kann QoS-Informationen auf Switches übertragen, die nicht IP-fähig sind.

- Die Layer-3-Markierung kann die QoS-Informationen durchgängig tragen.

- Die Layer-3-Markierung kann in den 802.1Q-Feldern durchgeführt werden.

- Die Layer-3-Markierung kann verwendet werden, um Nicht-IP-Datenverkehr zu übertragen.

6. Als Netzwerkadministrator wurden Sie aufgefordert, EtherChannel im Unternehmensnetzwerk zu implementieren. Woraus besteht diese Konfiguration?

- Bereitstellung redundanter Links, die Datenverkehr dynamisch blockieren oder weiterleiten

- Bereitstellung redundanter Geräte, um Datenverkehr im Falle eines Geräteausfalls zu ermöglichen

- Gruppierung zweier Geräte zur gemeinsamen Nutzung einer virtuellen IP-Adresse

- Gruppieren mehrerer physischer Ports zur Erhöhung der Bandbreite zwischen zwei Switches

7. Der Befehl ntp server 10.1.1.1 wird auf einem Router ausgegeben. Welche Auswirkungen hat dieser Befehl?

- Er gewährleistet, dass alle Protokolldaten einen Zeitstempel haben

- Er identifiziert den Server, auf dem Backup-Konfigurationen gespeichert werden

- Er synchronisiert den Systemtakt mit der Zeitquelle mit IP-Adresse 10.1.1.1

- Er bestimmt, an welchen Server Systemprotokolldateien gesendet werden

8. Was ist eine Definition eines zweistufigen LAN-Netzdesigns?

- Zugriffsschicht, Verteilungsschicht und Kernschicht sind in einer Stufe zusammengefasst mit einer separaten Backbone-Stufe

- Zugriffsschicht und Verteilungsschicht sind in einer Stufe zusammengefasst, und die Kernschicht ist eine eigene Stufe

- Zugriffsschicht und Kernschicht sind in einer Stufe zusammengefasst, und die Verteilungsschicht ist eine eigene Stufe

- Verteilungsschicht und Kernschicht sind in einer Stufe zusammengefasst, und die Zugriffsschicht ist eine eigene Stufe

9. Welche Funktion hat eine QoS-Vertrauensgrenze?

- Eine Vertrauensgrenze kennzeichnet den Ort, an dem der Datenverkehr nicht bemerkt werden kann.

- Eine Vertrauensgrenze gibt an, welche Geräte der Markierung der Pakete vertrauen, die in ein Netzwerk gelangen.

- Eine Vertrauensgrenze lässt den Verkehr nur dann zu, wenn er zuvor markiert wurde.

- Eine Vertrauensgrenze ermöglicht nur den Zugriff von vertrauenswürdigen Endpunkten auf das Netzwerk.

10. Was sind zwei Gründe, um eine Netzwerkbasislinie zu erstellen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- um ein Netzwerk nach einem geeigneten Modell zu entwerfen

- zum Auswerten von Sicherheitslücken im Netzwerk

- um festzustellen, ob das Netzwerk die erforderlichen Richtlinien bereitstellen kann

- um ein Routingprotokoll auszuwählen

- um zukünftiges abnormales Netzwerkverhalten zu identifizieren

- zu bestimmen, welche Art von Ausrüstung implementiert werden soll

11. Was sind zwei Ansätze, um Paketverlust aufgrund von Staus auf einer Schnittstelle zu verhindern? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Bursts im Datenverkehr verhindern.

- Deaktivieren des Warteschlangenmechanismen.

- Pufferspeicher verkleinern.

- Pakete mit niedrigerer Priorität löschen.

- Erhöhen der Verbindungskapazität.

12. Ein Computer kann auf Geräte des gleichen Netzwerks zugreifen, jedoch nicht auf Geräte in anderen Netzwerken. Was ist die wahrscheinliche Ursache für dieses Problem?

- Der Computer hat eine ungültige Standard-Gateway-Adresse.

- Das Kabel ist nicht ordnungsgemäß mit der Netzwerkkarte verbunden.

- Der Computer hat eine ungültige IP-Adresse.

- Der Computer hat eine falsche Subnetzmaske.

13. Welche Art von Netzwerkverkehr kann nicht mit Tools zur Vermeidung von Engpässen verwaltet werden?

- ICMP

- UDP

- IP

- TCP

14. Sprachpakete werden in einem kontinuierlichen Stream von einem IP-Telefon empfangen, aber aufgrund von Netzwerküberlastung variiert die Verzögerung zwischen den einzelnen Paketen und führt zu unterbrochenen Gesprächen. Welcher Begriff beschreibt die Ursache für diesen Zustand?

- Jitter

- Pufferung

- Latenz

- Queuing

15. Welcher Warteschlangenalgorithmus hat nur eine einzige Warteschlange und behandelt alle Pakete gleich?

- WFQ

- LLQ

- CBWFQ

- FIFO

16. Was sind zwei Merkmale des Best-Effort-QoS-Modells? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Es ermöglicht Endhosts, ihre QoS-Anforderungen an das Netzwerk zu signalisieren.

- Es behandelt alle Netzwerkpakete auf die gleiche Weise.

- Es bietet bevorzugte Behandlung für Sprachpakete.

- Es bietet keine Zustellgarantie für Pakete.

- Es verwendet einen verbindungsorientierten Ansatz mit QoS.

17. Welche drei Funktionen bietet der Syslog-Dienst? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Auswahl des Typs der Protokollierungsinformationen, die erfasst werden

- Regelmäßiges Abfragen von Agenten für Daten

- Angeben der Ziele von erfassten Nachrichten

- Bereitstellen von Traffic-Analysen

- Erfassung von Protokollierungsinformationen zur Überwachung und Fehlerbehebung

- Angeben von Statistiken zu Paketen, die über ein Cisco Gerät fließen

18. Ein Administrator möchte die Konfigurationsdatei auf einem Cisco Router ersetzen, indem er eine neue Konfigurationsdatei von einem TFTP-Server lädt. Welche zwei Dinge muss der Administrator wissen, bevor er diese Aufgabe durchführen kann? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Name der Konfigurationsdatei, die auf dem TFTP-Server gespeichert ist

- Router-IP-Adresse

- Konfigurationsregisterwert

- Name der Konfigurationsdatei, die aktuell auf dem Router gespeichert ist

- IP-Adresse des TFTP-Servers

19. Welche Funktion hat das MIB-Element als Teil eines Netzwerkmanagementsystems?

- Senden und Abrufen von Netzwerkverwaltungsinformationen

- Sammeln von Daten von SNMP-Agenten

- Konfigurationen auf SNMP-Agents ändern

- Speichern von Daten über ein Gerät

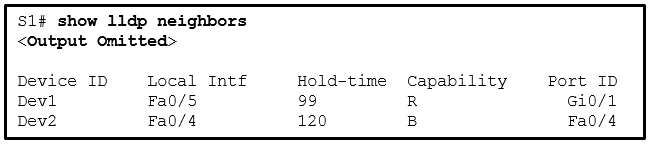

20. Beziehen Sie sich auf die Abbildung. Ein Netzwerkadministrator gibt den Befehl show lldp neighbors für einen Switch aus. Was sind zwei Schlussfolgerungen, die gezogen werden können? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Dev2 ist ein Switch.

- S1 hat nur zwei Schnittstellen.

- Dev1 ist ein Switch mit gemischten Arten von Schnittstellen.

- Dev1 ist an die Schnittstelle F0/5 von S1 angeschlossen.

- Dev1 ist mit der Schnittstelle F0/4 von Dev2 verbunden.

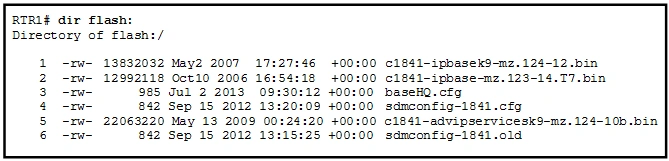

21. Beziehen Sie sich auf die Abbildung. Welches der drei gezeigten Cisco IOS-Images wird ins RAM geladen?

- Der Router wählt das zweite Cisco IOS-Image aus, da es sich um das kleinste IOS-Image handelt.

- Der Router wählt das dritte Cisco IOS-Image aus, da es sich um das neueste IOS-Image handelt.

- Der Router wählt das dritte Cisco IOS-Image aus, da es das advipservicesk9-Image enthält.

- Der Router wählt ein Images in Abhängigkeit vom Wert des Konfigurationsregisters aus.

- Der Router wählt ein Image in Abhängigkeit vom boot system-Befehl in der Konfiguration aus.

22. Welche Eigenschaft würde einen Netzwerkdesigner am meisten veranlassen, einen Multilayer-Switch gegenüber einem Layer-2-Switch zu wählen?

- die Möglichkeit, eine Routingtabelle zu erstellen

- die Fähigkeit, direkt angeschlossene Geräte und den Switch selbst mit Strom zu versorgen

- die Möglichkeit, mehrere Ports für maximalen Datendurchsatz zu aggregieren

- die Fähigkeit, mehrere Weiterleitungspfade durch das geswitchte Netzwerk basierend auf VLAN-Nummer(n) zu haben

23. Welches Netzwerkdesign würde das Ausmaß der Störungen in einem Netzwerk bei einem Ausfall eindämmen?

- die Konfiguration aller Access Layer-Geräte für die gemeinsame Nutzung eines einzelnen Gateways

- die Bereitstellung von Distribution Layer-Switches paarweise und die Aufteilung der Access Layer-Switch-Verbindungen zwischen ihnen

- Reduzierung der Anzahl redundanter Geräte und Verbindungen im Netzwerkkern (core)

- Installation von Geräten der Enterprise-Klasse im gesamten Netzwerk

24. Welche Maßnahmen sollten bei der Planung der Redundanz in einem hierarchischen Netzwerkdesign ergriffen werden?

- sofort ein nicht funktionierendes Modul, einen Dienst oder ein Gerät in einem Netzwerk ersetzen

- kontinuierlich Backup-Geräte für das Netzwerk kaufen

- STP-Portfast zwischen den Switches im Netzwerk implementieren

- Hinzufügen alternativer physikalischer Pfade für die Daten im Netzwerk

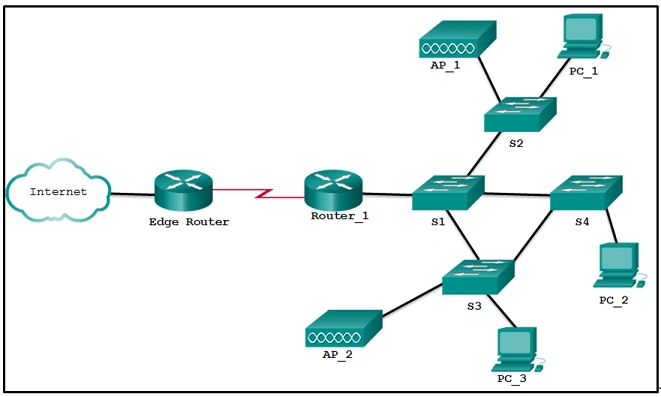

25. Beziehen Sie sich auf die Abbildung. Welche Geräte befinden sich in der Fehlerdomäne, wenn Switch S3 die Netzspannung verliert?

- AP_2 und AP_1

- S4 und PC_2

- PC_3 und AP_2

- S1 und S4

- PC_3 und PC_2

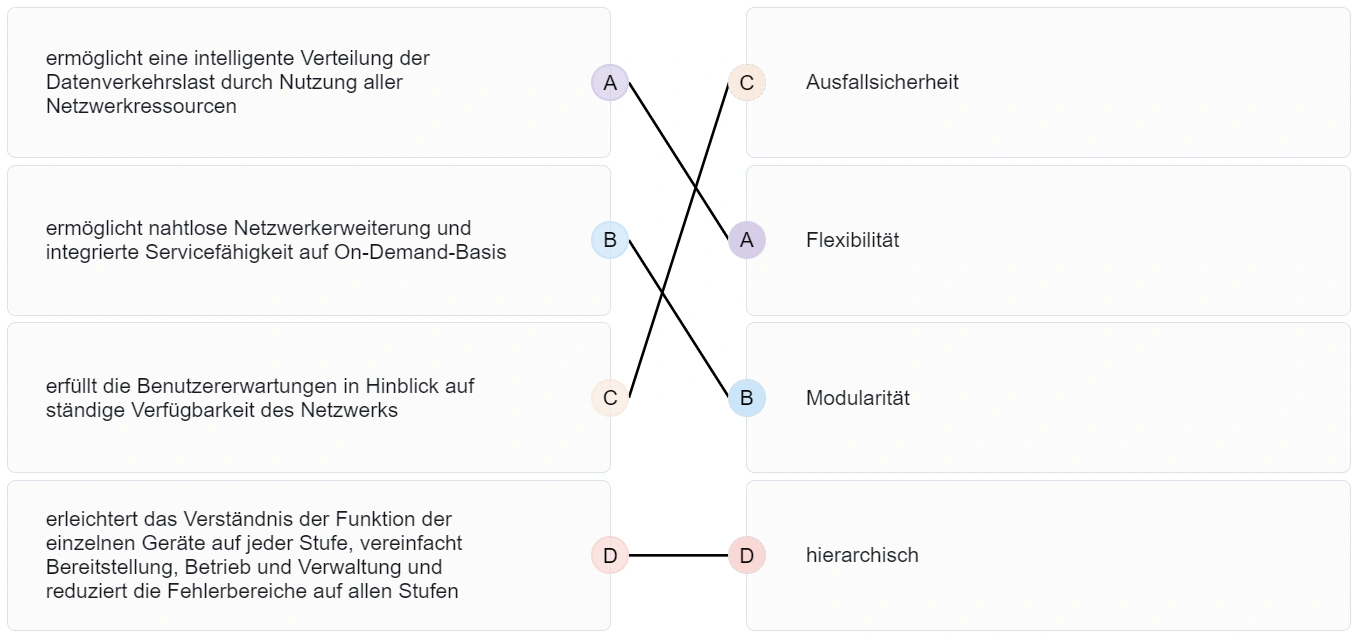

26. Ordnen Sie die Leitlinienbeschreibungen für ein Switched-Borderless Network dem jeweiligen Grundsatz zu.

27. Was ist eine grundlegende Funktion der Zugriffsschicht der Cisco Borderless-Architektur?

- bietet Fehlerisolierung

- aggregiert Routing-Grenzen der Schicht 3

- bietet Zugriff für Benutzer

- aggregiert Broadcast-Domänen der Schicht 2

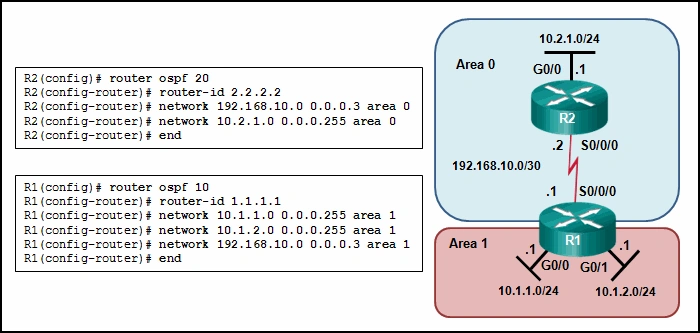

28. Beziehen Sie sich auf die Abbildung.Warum sind Router R1 und R2 nicht in der Lage, eine OSPF-Adjacency zu etablieren?

- Die Prozessnummern sind in beiden Routern nicht gleich.

- Die Router-ID-Werte sind in beiden Routern nicht identisch.

- Die seriellen Schnittstellen befinden sich nicht im selben Area.

- Ein Backbone-Router kann keine Verbindung zu einem ABR-Router herstellen.

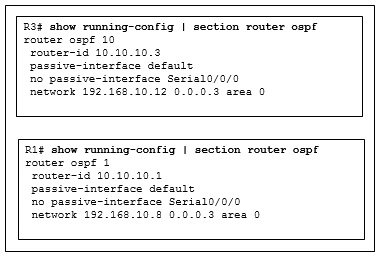

29. Beziehen Sie sich auf die Abbildung. R1 und R3 werden über die lokale serielle Schnittstelle 0/0/0 miteinander verbunden. Warum bilden sie keine Nachbarschaft (adjacency)?

- Sie befinden sich in verschiedenen Subnetzen.

- Sie haben unterschiedliche Router-IDs.

- Die Verbindungsschnittstellen sind als passiv konfiguriert.

- Sie haben unterschiedliche Routing-Prozesse.

30. Wann ist der beste Zeitpunkt für eine Messung des Netzwerkbetriebs, um eine Basislinie für die Netzwerkleistung zu erstellen?

- wenn eine hohe Netzwerkauslastung erkannt wird, so dass die Leistung des Netzwerks unter Stress überwacht werden kann

- in ruhigen Urlaubsperioden, so dass das Niveau ohne Nutzdatenverkehr bestimmt werden kann

- jeden Tag zur gleichen Zeit über einen bestimmten Zeitraum von gewöhnlichen Arbeitstagen, so dass typische Verkehrsmuster ermittelt werden können

- zu zufälligen Zeiten während eines 10-wöchigen Zeitraums, so dass abnorme Verkehrsniveaus erkannt werden können

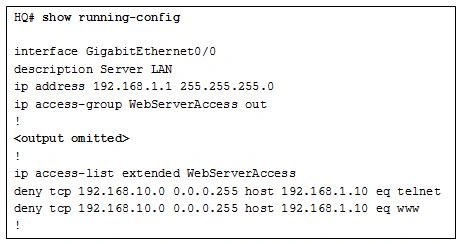

31. Beziehen Sie sich auf die Abbildung. Ein Netzwerktechniker konfigurierte eine ACL, die Telnet- und HTTP-Zugriff auf den HQ-Webserver von Gastbenutzern im Branch LAN verhindert. Die Adresse des Webservers lautet 192.168.1.10 und allen Gastbenutzern werden Adressen im Netzwerk 192.168.10.0/24 zugewiesen. Nach der Implementierung der ACL kann niemand auf einen der HQ-Server zugreifen. Was ist das Problem?

- Benannte ACLs erfordern die Verwendung von Portnummern.

- Die ACL wird in der falschen Richtung auf die Schnittstelle angewendet.

- Die ACL verweigert implizit den Zugriff auf alle Server.

- Eingehende ACLs müssen geroutet werden, bevor sie verarbeitet werden.

32. Welches Tool zur Problembehandlung würde ein Netzwerkadministrator verwenden, um den Layer 2-Header von Frames zu überprüfen, die einen bestimmten Host verlassen?

- CiscoView

- Wissensdatenbank

- Protokoll-Analyzer

- Baselining-Tool

33. Welche Art von Datenverkehr kann ein bestimmtes Maß an Latenz, Jitter und Verlust ohne spürbare Auswirkungen tolerieren?

- Daten

- Video

- Sprache

34. Ein Netzwerkmanager möchte den Protokollmeldungen eine Uhrzeit hinzufügen, damit aufgezeichnet werden kann, wann die Meldung erzeugt wurde. Welchen Befehl sollte der Administrator auf einem Cisco-Router verwenden?

- service timestamps log datetime

- clock timezone PST -7

- ntp server 10.10.14.9

- show cdp interface

35. Welche zwei Faktoren können bei der Implementierung von QoS in einem konvergenten Netzwerk gesteuert werden, um die Netzwerkleistung für Echtzeit-Verkehr zu verbessern? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Paket-Adressierung

- Jitter

- Paket-Routing

- Verzögerung

- Link-Geschwindigkeit

36. Welche Anweisung beschreibt den SNMP-Betrieb?

- Eine get -Anforderung wird vom SNMP-Agent verwendet, um das Gerät nach Daten zu fragen.

- Eine set -Anforderung wird vom NMS verwendet, um Konfigurationsvariablen im Agent-Gerät zu ändern.

- Ein NMS fragt regelmäßig SNMP-Agenten, die sich auf verwalteten Geräten befinden, mithilfe von Traps an um die Geräte nach Daten abzufragen.

- Ein SNMP-Agent, der sich auf einem verwalteten Gerät befindet, sammelt Informationen über das Gerät und speichert diese Informationen remote in der MIB, die sich auf dem NMS befindet.

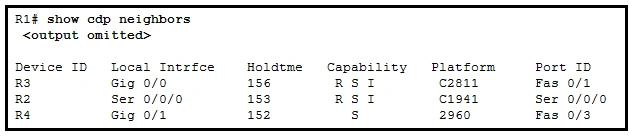

37. Beziehen Sie sich auf die Abbildung. Welche zwei Arten von Geräten sind an R1 angeschlossen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Router

- Source Route Bridge

- Switch

- Repeater

- Hub

38. Ein Netzwerkadministrator konfiguriert einen Router mit folgender Befehlsfolge:

R1(config)# boot system tftp://c1900-universalk9-mz.SPA.152-4.M3.bin R1(config)# boot system rom

Was sind die Auswirkungen der Befehlsfolge?

- Der Router sucht und lädt ein gültiges IOS-Abbild in der Flash-Sequenz, TFTPS und ROM.

- Der Router kopiert das IOS-Abbild vom TFTP-Server und startet dann das System neu.

- Der Router lädt das IOS vom TFTP-Server. Wenn das Abbild nicht geladen werden kann, wird das IOS-Abbild vom ROM geladen.

- Beim folgenden Neustart wird der Router das IOS-Abbild vom ROM laden.

39. Ein Netzwerkdesigner überlegt, ob ein Switch-Block im Unternehmensnetzwerk implementiert werden soll. Was ist der Hauptvorteil der Bereitstellung eines Switch-Blocks?

- Der Ausfall eines Switch-Blocks wirkt sich nicht auf alle Endbenutzer aus.

- Dies ist eine Sicherheitsfunktion, die auf allen neuen Catalyst-Switches verfügbar ist.

- Dies ist eine Netzwerkanwendungssoftware, die den Ausfall eines einzelnen Netzwerkgeräts verhindert.

- Ein einziger Core-Router übernimmt das gesamte Routing zwischen den VLANs.

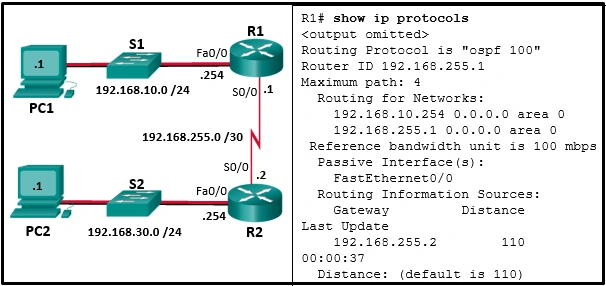

40. Beziehen Sie sich auf die Abbildung. Ein Netzwerkadministrator hat OSPFv2 auf den beiden Cisco-Routern wie gezeigt konfiguriert. PC1 kann keine Verbindung zu PC2 herstellen. Was sollte der Administrator zuerst bei der Fehlerbehebung der OSPFv2-Implementierung tun?

- Trennen der serielle Verbindung zwischen Router R1 und R2.

- Implementieren des Befehls network 192.168.255.0 0.0.0.3 area 0 auf Router R1.

- Testen der Layer-3-Konnektivität zwischen den direkt verbundenen Routern.

- Deaktivieren von OSPFv2.

41. Für welche Art von Datenverkehr wird eine große Datenmenge pro Paket angegeben?

- Video

- Daten

- Sprache

42. Ein Netzwerkmanager möchte den Inhalt des Flashs anzeigen. Welchen Befehl sollte der Administrator auf einem Cisco-Router verwenden?

- dir

- lldp enable

- show file systems

- service timestamps log datetime

43. Warum ist QoS ein wichtiges Thema in einem konvergenten Netzwerk, das Sprach-, Video- und Datenkommunikation kombiniert?

- Sprach- und Videokommunikation reagieren empfindlicher auf Latenz.

- Der Datenkommunikation muss oberste Priorität eingeräumt werden.

- Legacy-Geräte können ohne QoS keine Sprach- und Videodaten übertragen.

- Die Datenkommunikation ist empfindlich gegen Jitter.

44. Wie heißen die drei Schichten des hierarchischen Switch-Design-Modells? (Wählen Sie drei.)

- enterprise

- distribution

- network access

- core

- data link

- access

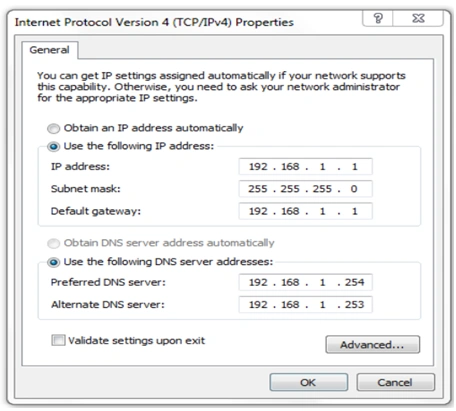

45. Beziehen Sie sich auf die Abbildung. Ein Benutzer hat eine Netzwerkkarte auf dem PC konfiguriert, stellt jedoch fest, dass der PC nicht auf das Internet zugreifen kann. Was ist das Problem?

- Der bevorzugte DNS-Adresse ist falsch.

- Die Standard-Gateway-Adresse ist falsch.

- Es sollte keinen alternativen DNS-Server geben.

- Die Einstellungen wurden beim Beenden nicht überprüft.

46. Ein Nutzer kann die Website nicht erreichen, wenn er http://www.cisco.com in einem Webbrowser tippt, kann jedoch dieselbe Website erreichen, indem er http://72.163.4.161 eingeben. Wo liegt das Problem?

- TCP/IP Protokollstack

- Standard-Gateway

- DHCP

- DNS

47. Welche Art von Verkehr wird als nicht unempfindlich gegen Datenverlust beschrieben?

- Daten

- Sprache

- Video

48. Ein Netzwerkmanager möchte die Größe der Cisco IOS-Imagedatei auf dem Netzwerkgerät bestimmen. Welchen Befehl sollte der Administrator auf einem Cisco-Router verwenden?

- confreg 0x2142

- config-register 0x2102

- show flash:0

- copy flash: tftp: