Module 13-14 Kontrollprüfung: Prüfung zu neuen Netzwerktechnologien – Antworten

1. Welche Komponente gilt als das Gehirn der ACI-Architektur und übersetzt Anwendungsrichtlinien?

- der Hypervisor

- der Nexus 9000 Switch

- der Application Policy Infrastructure Controller

- die Application Network Profile Endpoints

2. Welches Cloud-Modell bietet Dienste für eine bestimmte Organisation oder Einrichtung?

- eine Private Cloud

- eine Community-Cloud

- eine Public Cloud

- eine Hybrid Cloud

3. Mit welcher Technologie können Benutzer jederzeit und überall sicher auf Daten zugreifen?

- Datenanalysen

- Mikromarketing

- Cloud-Computing

- Virtualisierung

4. Welche Art von Hypervisor wird implementiert, wenn ein Benutzer mit einem Laptop, auf dem Mac OS läuft, eine virtuelle Windows-Betriebssystem-Instanz installiert?

- Bare-Metal

- virtueller Computer

- Type 2

- Type 1

5. Wie hilft Virtualisierung bei der Disaster Recovery innerhalb eines Rechenzentrums?

- Support der Live-Migration

- Verbesserung der Geschäftspraktiken

- Versorgung mit gleichmäßigem Luftdurchfluß

- Gewährleistung der Stromversorgung

6. Was ist ein Merkmal eines Typ-1-Hypervisors?

- erfordert keine Management-Konsolensoftware

- wird auf einem vorhandenen Betriebssystem installiert

- ist am besten geeignet für Verbraucher, nicht aber für ein Umfeld in einem Unternehmen

- wird direkt auf einem Server installiert

7. Welche Art von Hypervisor würde am wahrscheinlichsten in einem Rechenzentrum eingesetzt werden?

- Type 2

- Type 1

- Nexus

- Hadoop

8. Wodurch wird die FIB auf Cisco-Geräten, die CEF zur Verarbeitung von Paketen verwenden, vorab aufgefüllt?

- die Routing-Tabelle

- der DSP

- die Adjazenztabelle

- die ARP-Tabelle

9. Welche zwei Schichten des OSI-Modells sind mit SDN-Netzwerksteuerungsfunktionen (control plane) verknüpft, die Weiterleitungsentscheidungen treffen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Layer 4

- Layer 3

- Layer 2

- Layer 1

- Schicht 5

10. Welche Aussage beschreibt das Konzept des Cloud Computing?

- Trennung der Steuer- von der Datenebene

- Trennung der Verwaltungs- von der Steuerebene

- Trennung der Anwendung von der Hardware

- Trennung des Betriebssystems von der Hardware

11. Ein kleines Unternehmen möchte viele seiner Rechenzentrumsfunktionen in die Cloud überführen. Was sind drei Vorteile dieses Plans? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Single-Tenant-Rechenzentren können problemlos wachsen, um zunehmende Datenspeicherungsanforderungen zu erfüllen.

- Das Unternehmen braucht sich keine Sorgen darüber zu machen, wie es die steigenden Anforderungen an die Datenspeicherung und -verarbeitung mit hauseigener Ausrüstung für das Rechenzentrum bewältigen kann.

- Das Unternehmen kann die Verarbeitungs- und Speicherkapazität nach Bedarf erhöhen und Kapazität abbauen, wenn sie nicht mehr benötigt wird.

- Cloud-Services ermöglichen es dem Unternehmen, eigene Server und Speichergeräte zu unterhalten und zu verwalten.

- Cloud-Services werden mit einer Pauschale berechnet, unabhängig davon, wie viel Verarbeitungs- und Speicherkapazität das Unternehmen nutzt.

- Das Unternehmen muss nur für die tatsächlich genutzte Verarbeitungs- und Speicherkapazität bezahlen.

12. Welche zwei Vorteile ergeben sich, wenn ein Unternehmen Cloud Computing und Virtualisierung nutzt? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- ermöglicht schnelle Reaktionen auf steigende Anforderungen an das Datenvolumen

- bietet ein „Pay-as-you-go“-Modell, das es Unternehmen ermöglicht, Rechen- und Speicherkosten wie ein Verbrauchsgut zu behandeln

- beseitigt Schwachstellen für Cyberangriffe

- verteilte Verarbeitung von großen Datensätzen in der Größe von Terabyte

- erhöht die Abhängigkeit von IT-Ressourcen vor Ort

13. Welche RESTful-Operation entspricht der HTTP GET-Methode?

- update

- read

- post

- patch

14. Welche zwei Konfigurations-Management-Tools wurden mit Ruby entwickelt? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- RESTCONF

- Chef

- Ansible

- Puppet

- SaltStack

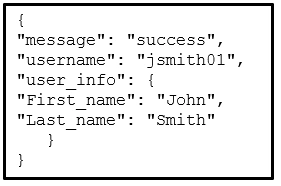

15. Beziehen Sie sich auf die Abbildung. Welches Datenformat wird zur Darstellung der Daten für Anwendungen der Netzwerkautomatisierung verwendet?

- YAML

- XML

- HTML

- JSON

16. In welcher Situation wäre ein Partner-API angebracht?

- für eine Urlaubs-Service-Site, die mit Hoteldatenbanken interagiert, um Informationen von allen Hotels auf ihrer Website anzuzeigen

- für eine Internet-Suchmaschine, die es Entwicklern ermöglicht, die Suchmaschine in ihre eigenen Software-Anwendungen zu integrieren

- Vertriebsmitarbeiter des Unternehmens greifen auf interne Vertriebsdaten von ihren mobilen Geräten aus zu

- für jemanden, der ein Konto auf einer externen App oder Website erstellt, indem er seine Social-Media-Anmeldeinformationen verwendet.

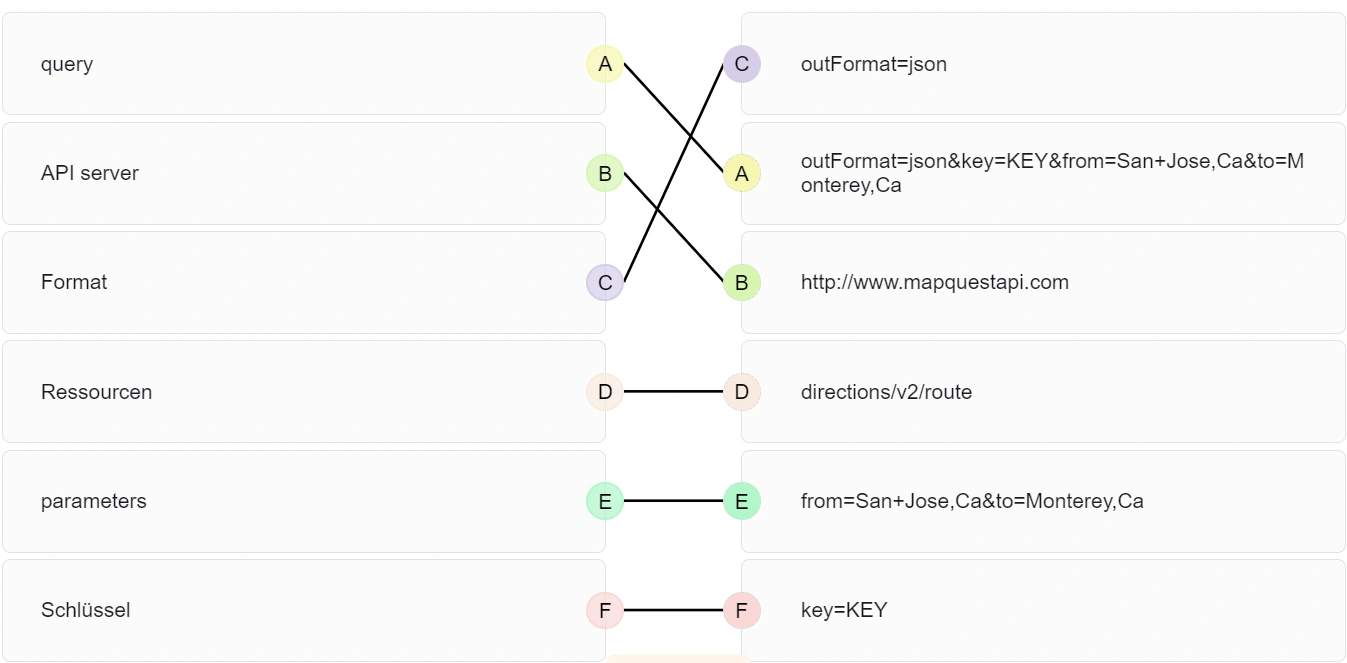

17. Ordnen Sie den Begriff der RESTful-API-Anforderung http://www.mapquestapi.com/directions/v2/route?outFormat=json&key=KEY&from=San+Jose,Ca&to=Monterey,Ca -Komponente zu. (Nicht alle Optionen werden verwendet.)

18. Was ist YAML?

- Es ist eine kompilierte Programmiersprache.

- Es ist eine Skriptsprache.

- Es ist ein Datenformat und Obermenge von JSON.

- Es ist eine Web-Anwendung.

19. Welche Aktion findet im Assurance-Element des IBN-Modells statt?

- Integritätsprüfungen

- Überprüfung und Abhilfemaßnahme

- Übersetzung von Richtlinien

- Systeme konfigurieren

20. Welcher Begriff wird verwendet, um eine Reihe von Anweisungen für die Ausführung durch das Konfigurationsmanagement-Tool Puppet zu beschreiben?

- Playbook

- Manifest

- Cookbook

- Pillar

21. Was ist die Funktion des Schlüssels, der in den meisten RESTful APIs enthalten ist?

- Es wird verwendet, um die anfordernde Quelle zu authentifizieren.

- Es stellt die Hauptabfragekomponenten in der API-Anforderung dar.

- Es wird in der Verschlüsselung der Nachricht durch eine API-Anfrage verwendet.

- Es ist das oberste Objekt der API-Abfrage.

22. Welcher Begriff wird verwendet, um eine Reihe von Anweisungen für die Ausführung durch das Konfigurations-Management-Tool SaltStack zu beschreiben?

- Pillar

- Playbook

- Manifest

- Cookbook

23. Was ist REST?

- Es ist eine Möglichkeit, Daten in einem strukturierten Format zu speichern und auszutauschen.

- Es handelt sich um eine vom Menschen lesbare Datenstruktur, die von Anwendungen zum Speichern, Umwandeln und Lesen von Daten verwendet wird.

- Es ist ein Protokoll, das es Administratoren ermöglicht, Netzknoten in einem IP-Netzwerk zu verwalten.

- Es ist ein Architekturstil für die Gestaltung von Web-Service-Anwendungen.

24. Welche zwei Funktionen hat ein Hypervisor? (2 Antworten.)

- Die Partitionierung der Festplatte, damit virtuelle Maschinen funktionieren.

- Die Verwaltung der virtuellen Maschinen.

- Die Freigabe der Antivirensoftware für die virtuellen Maschinen.

- Die Verteilung physikalischer Ressourcen auf die virtuellen Maschinen.

- Der Schutz des PCs vor Schadsoftwareinfektionen durch virtuelle Maschinen.

25. Was ist die am häufigsten verwendete API für Webdienste?

- REST

- SOAP

- XML-RPC

- JSON-RPC

26. Wie unterscheidet sich die YAML-Datenformatstruktur von JSON?

- Es verwendet Klammern und Kommas.

- Es verwendet Einrückungen.

- Es verwendet hierarchische Ebenen der Verschachtelung.

- Es verwendet End-Tags.

27. Welche Technologie virtualisiert die Netzwerksteuerungsebene und verschiebt sie auf einen zentralen Controller?

- Cloud-Computing

- Fog-Computing

- IaaS

- SDN

28. Was ist ein Unterschied zwischen den XML- und HTML-Datenformaten?

- XML formatiert Daten binär, während HTML Daten im Klartext formatiert.

- XML erfordert keine Einrückung für jedes Schlüssel/Wert-Paar, aber HTML erfordert Einrückung.

- XML schließt Daten in ein Paar von Tags ein, während HTML ein Paar von Anführungszeichen verwendet, um Daten zu umschließen.

- XML verwendet keine vordefinierten Tags, während HTML vordefinierte Tags verwendet.

29. Was ist ein Unterschied zwischen den Funktionen von Cloud Computing und Virtualisierung?

- Cloud Computing bietet Dienste auf webbasiertem Zugriff, während Virtualisierung Dienste für den Datenzugriff über virtualisierte Internetverbindungen bereitstellt.

- Cloud Computing nutzt Rechenzentrumstechnologie, während Virtualisierung nicht in Rechenzentren verwendet wird.

- Cloud Computing erfordert Hypervisor-Technologie, während Virtualisierung eine Fehlertoleranztechnologie ist.

- Cloud Computing trennt die Anwendung von der Hardware, während Virtualisierung das Betriebssystem von der zugrunde liegenden Hardware trennt.

30. Nach einer multikontinentalen Werbekampagne für ein neues Produkt stellt ein Unternehmen fest, dass seine Kundendatenbank und das Auftragsvolumen seine Computersysteme vor Ort überlasten, das Unternehmen aber keinen Platz für eine Expansion hat. Welche Dienstleistung oder Technologie würde diese Anforderung unterstützen?

- Virtualisierung

- Cloud Services

- Rechenzentrum

- dedizierte Server

31. Mit welchem Cloud-Computing-Service wird die Nutzung von Netzwerk-Hardware wie Router und Switches für ein bestimmtes Unternehmen bereitgestellt?

- Infrastructure-as-a-Service (IaaS)

- Browser-as-a-Service (BaaS)

- Wireless-as-a-Service (WaaS)

- Software-as-a-Service (SaaS)

32. Was ist eine Funktion der Datenebene (data plane) eines Netzwerkgeräts?

- Aufbau der Routing-Tabelle

- Weiterleitung von Datenströmen

- Senden von Informationen an die CPU zur Verarbeitung

- Auflösen von MAC-Adressen

33. Welches Szenario beschreibt die Verwendung einer öffentlichen API?

- Sie wird nur innerhalb einer Organisation verwendet.

- Sie wird zwischen einem Unternehmen und seinen Geschäftspartnern verwendet.

- Sie erfordert eine Lizenz.

- Sie kann ohne Einschränkungen verwendet werden.

34. Aufgrund des enormen Wachstums des Web-Traffics hat ein Unternehmen geplant, zusätzliche Server zu kaufen, um den Web-Traffic zu bewältigen. Welche Dienstleistung oder Technologie würde diese Anforderung unterstützen?

- Rechenzentrum

- Cloud Services

- dedizierte Server

- Virtualisierung

35. ABCTech untersucht den Einsatz von Automatisierung für einige seiner Produkte. Um diese Produkte zu steuern und zu testen, benötigen die Programmierer Windows, Linux und MAC OS auf ihren Computern. Welche Dienstleistung oder Technologie würde diese Anforderung unterstützen?

- Virtualisierung

- Cisco ACI

- Software Defined Networking

- dedizierte Server