INTv7 Kurs-Abschlussprüfung – Antworten und Lösungen

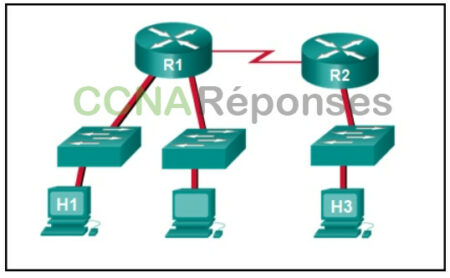

1. Sehen Sie sich die Abbildung an.Host B im Subnetz Lehrer überträgt ein Paket an Host D im Subnetz Studenten. Welche Layer 2- und Layer 3-Adressen sind in den PDUs enthalten, die von Host B an den Router übertragen werden?

- Layer-2-Zieladresse = 00-00-0c-94-36-dd

Layer-2-Quelladresse = 00-00-0c-94-36-bb

Layer-3-Zieladresse = 172.16.20.200

Layer-3-Quelladresse = 172.16.10.200 - Layer-2-Zieladresse = 00-00-0c-94-36-ab

Layer-2-Quelladresse = 00-00-0c-94-36-bb

Layer-3-Zieladresse = 172.16.20.200

Layer-3-Quelladresse = 172.16.100.200 - Layer-2-Zieladresse = 00-00-0c-94-36-ab

Layer-2-Quelladresse = 00-00-0c-94-36-bb

Layer-3-Zieladresse = 172.16.20.200

Layer-3-Quelladresse = 172.16.10.200 - Layer-2-Zieladresse = 00-00-0c-94-36-cd

Layer-2-Quelladresse = 00-00-0c-94-36-bb

Layer-3-Zieladresse = 172.16.20.99

Layer-3-Quelladresse = 172.16.10.200

2. Was passiert, wenn die Default Gateway-Adresse auf einem Host falsch konfiguriert ist?

- Der Host kann nicht mit anderen Hosts im lokalen Netzwerk kommunizieren.

- Der Switch leitet keine Pakete weiter, die von dem Host stammen.

- Der Host muss ARP verwenden, um die korrekte Adresse des Default Gateways zu bestimmen.

- Der Host kann nicht mit Hosts in anderen Netzen kommunizieren.

- Ein Ping des Hosts an die Adresse 127.0.0.1 wäre nicht erfolgreich.

3. Welches Szenario beschreibt eine Funktion, die von der Transportschicht zur Verfügung gestellt wird?

- Ein Student ruft mit einem VoIP-Telefon aus dem Klassenzimmer zu Hause an. Die eindeutige Kennung des Telefons ist eine Transport-Layer-Adresse, die es erlaubt, ein anderes Netzwerk-Gerät im selben Netzwerk zu kontaktieren.

- Ein Student spielt einen kurzen Web-basierten Film mit Ton ab. Der Film und der Ton werden im Transportschicht-Header kodiert.

- Ein Student hat zwei Browser-Fenster geöffnet, um auf zwei Websites zuzugreifen. Die Transportschicht sorgt dafür, dass die korrekte Webseite an das richtige Browser-Fenster gesendet wird.

- Ein Mitarbeiter eines Unternehmens greift auf einen Webserver zu, der sich im Unternehmensnetzwerk befindet. Die Transportschicht formatiert die Webseite derart, dass sie richtig erscheint, unabhängig davon, welches Gerät zur Anzeige der Webseite verwendet wird.

4. Welcher Wert eines IPV4-Headers wird von jedem Router, der ein Paket empfängt, dekrementiert?

- Differentiated Services

- Fragment Offset

- Header Length

- Time-to-Live

5. Ein Netzwerkadministrator will die Benutzer-ID, das Passwort und die Sitzungsinhalte geheim halten, wenn er über das CLI eine Remoteverbindung mit einem Switch zu dessen Verwaltung aufbaut. Welche Zugriffsmethode wählt er?

- Telnet

- Konsole

- AUX

- SSH

6. Was sind zwei ICMPv6-Nachrichten, die es in ICMP für IPv4 nicht gibt? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Ziel nicht erreichbar (Destination Unreachable)

- Host-Bestätigung (Host Confirmation)

- Neighbor Solicitation

- Route Redirection

- Routerankündigung (Router Advertisement)

- Zeitüberschreitung

7. Welches Subnetz enthält die Adresse 192.168.1.96 als nutzbare Host-Adresse?

- 192.168.1.64/26

- 192.168.1.32/27

- 192.168.1.32/28

- 192.168.1.64/29

8. Ein Unternehmen verfügt über einen Dateiserver, der einen Ordner mit dem Namen Public freigibt. Die Netzwerksicherheitsrichtlinie gibt an, dass dem Öffentlichen Ordner Leserechte für jeden Benutzer zugewiesen werden, der sich beim Server anmelden kann, während die Bearbeitungsrechte nur für die Netzwerkadministratorgruppe gelten. Welche Komponente wird im AAA Network Service Framework angesprochen?

- Abrechnung

- Automatisierung

- Autorisierung

- Authentifizierung

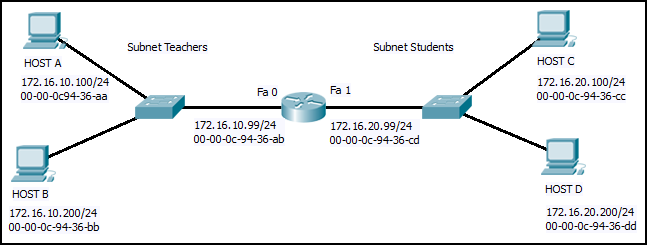

9. Sehen Sie sich die Abbildung an. Ein Administrator versucht, den Switch zu konfigurieren, erhält aber die in der Abbildung angezeigte Fehlermeldung. Worin besteht das Problem?

- Der vollständige Befehl configure terminal muss verwendet werden.

- Der Administrator befindet sich bereits im globalen Konfigurationsmodus.

- Der Administrator muss zunächst in den privilegierten EXEC-Modus wechseln, um den Befehl ausführen zu können.

- Der Administrator muss eine Verbindung über den Konsolenanschluss herstellen, um in den globalen Konfigurationsmodus zu gelangen.

10. Welche beiden Befehle werden auf einem Windows-Host verwendet, um die Routing-Tabelle anzuzeigen? (Wählen Sie zwei.)

- netstat -s

- route print

- show ip route

- netstat -r

- tracert

11. Was unternimmt ein Router während des Weiterleitungsprozesses, wenn er in der Routingtabelle die passende Ziel-IP-Adresse zu einem Netzwerk als directly connected findet?

- er verwirft den Verkehr nach Prüfung der Routingtabelle

- er sucht die Next-Hop-Adresse für das Paket

- er schickt das Paket an das direkt verbundene Interface

- er analysiert die Ziel-IP-Adresse

12. Ordnen Sie die Eigenschaften der Weiterleitungsmethode zu. (Nicht alle Optionen werden verwendet.)

13. Ein Netzwerkadministrator bemerkt, dass neu installierte Ethernet-Verkabelungen schlechte und verzerrte Datensignale übertragen. Die neue Verkabelung wurde in der Decke neben Leuchtstoffröhren und elektrischen Geräten verlegt. Welche beiden Faktoren können Störungen auf das Kupferkabel übertragen und zu verzerrten und schlechten Datensignalen führen? (Wählen Sie zwei.)

- EMI

- Nebensprechen

- RFI

- Signaldämpfung

- Überschreitung der zulässigen Kabellängen

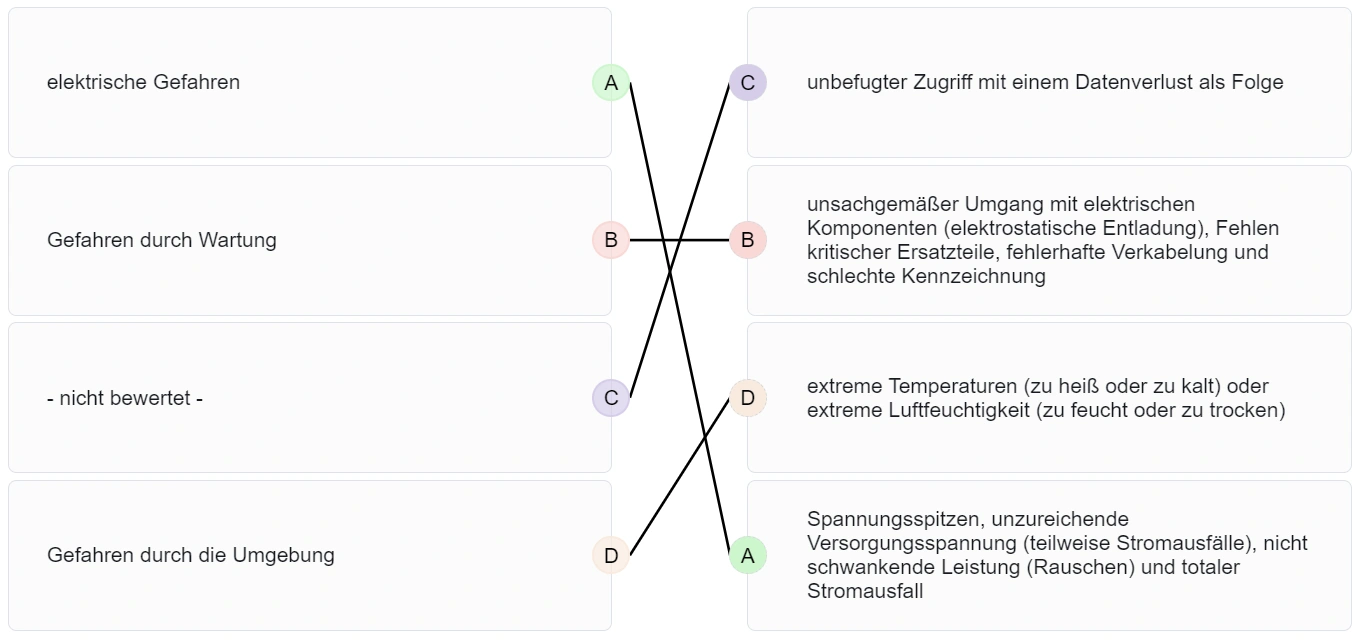

14. Ordnen Sie die Art der Gefahr einer Ursache zu. (Nicht alle Optionen werden verwendet.)

| Kategorie | Beschreibung |

| Elektrische Gefahren | Spannungsspitzen, unzureichende Versorgungsspannung (teilweise Stromausfälle), nicht schwankende Leistung (Rauschen) und totaler Stromausfall |

| Gefahren durch Wartung | unsachgemäßer Umgang mit elektrischen Komponenten (elektrostatische Entladung), Fehlen kritischer Ersatzteile, fehlerhafte Verkabelung und schlechte Kennzeichnung |

| Hardware-Gefahren (häufig „- nicht bewertet -„) | unbefugter Zugriff mit einem Datenverlust als Folge |

| Gefahren durch die Umgebung | extreme Temperaturen (zu heiß oder zu kalt) oder extreme Luftfeuchtigkeit (zu feucht oder zu trocken) |

15. Was sind zwei Merkmale von ARP? (Wählen Sie zwei.)

- Wenn ein Host für das Senden eines Pakets an ein lokales Ziel dessen IP-Adresse aber nicht dessen MAC-Adresse kennt, erzeugt er einen ARP-Broadcast.

- Eine ARP-Anfrage wird an alle Geräte des Ethernet-LANs ??gesendet. Sie enthält die IP-Adresse des Ziel-Hosts und seine Multicast-MAC-Adresse.

- Wenn ein Host ein Paket in einem Frame kapselt, benutzt er die MAC-Adresstabelle, um die Zuordnung von IP-Adressen zu MAC-Adressen zu bestimmen.

- Wenn kein Gerät auf die ARP-Anfrage antwortet, schickt der Sender das Datenpaket an alle Geräte des Netzwerksegmentes.

- Wenn ein Gerät, das eine ARP-Anfrage empfängt, die IPv4-Zieladresse kennt, antwortet es mit einem ARP-Reply.

16. Ein Client verwendet SLAAC, um eine IPv6-Adresse für seine Schnittstelle zu erhalten. Was muss der Client tun, bevor er die erzeugte und auf die Schnittstelle angewendete IPv6-Adresse verwenden kann?

- Er muss eine DHCPv6-INFORMATION-REQUEST-Nachricht senden, um die Adresse des DNS-Server anzufordern.

- Er muss eine ICMPv6-Router-Solicitation-Nachricht senden, um zu bestimmen, welches Default Gateway benutzt werden soll.

- Er muss eine DHCPv6-REQUEST-Nachricht an den DHCPv6-Server senden, um die Erlaubnis anzufordern, diese Adresse zu benutzen.

- Er muss eine ICMPv6-Neighbor-Solicitation-Nachricht senden, um sicherzustellen, dass die Adresse nicht bereits im Netzwerk verwendet wird.

17. Welche Switching-Methode verwirft Frames, die bei der Überprüfung der FCS scheitern?

- borderless switching

- cut-through switching

- ingress port buffering

- store-and-forward switching

18. Einer Organisation wird ein IPv6-Adress-Block von 2001:db8:0:ca00::/56 zugeordnet. Wie viele Subnetze können ohne die Bits im Interface-ID-Bereich erstellt werden?

- 256

- 512

- 1024

- 4096

19. Benutzer melden längere Verzögerungen bei der Authentifizierung und beim Zugriff auf Netzwerkressourcen während bestimmter Zeiträume der Woche. Welche Informationen sollten Netzwerktechniker überprüfen, um herauszufinden, ob diese Situation Teil eines normalen Netzwerkverhaltens ist?

- Syslog-Datensätze und -Nachrichten

- Netzwerk-Performance-Baseline

- Debug-Ausgabe und Paketanalyse

- Netzwerkkonfigurationsdateien

20. Welche Art von Sicherheitsbedrohung wäre dafür verantwortlich, wenn ein TabellenkalkulationsAdd-on die lokale Software-Firewall deaktiviert?

- DoS

- Pufferüberlauf

- Trojanisches Pferd

- Brute-Force-Angriffe

21. Ein neuer Netzwerkadministrator wurde aufgefordert, eine Banner-Nachricht auf einem Cisco-Gerät einzugeben. Wie kann ein Netzwerkadministrator am schnellsten herausfinden, ob das Banner richtig konfiguriert ist?

- Starten Sie das Gerät neu.

- Geben Sie CTRL-Z in der Eingabeaufforderung für den privilegierten Modus ein.

- Beenden Sie den globalen Konfigurationsmodus.

- Schalten Sie den Strom für das Gerät ein.

- Beenden Sie den privilegierten EXEC-Modus und drücken Sie die Eingabetaste.

22. Welche Informationen werden mit dem Befehl show startup-config angezeigt?

- Das in den RAM kopierte IOS-Image

- Das Bootstrap-Programm im ROM

- Der Inhalt der aktuellen Konfigurationsdatei im RAM

- Der Inhalt der gespeicherten Konfigurationsdatei im NVRAM

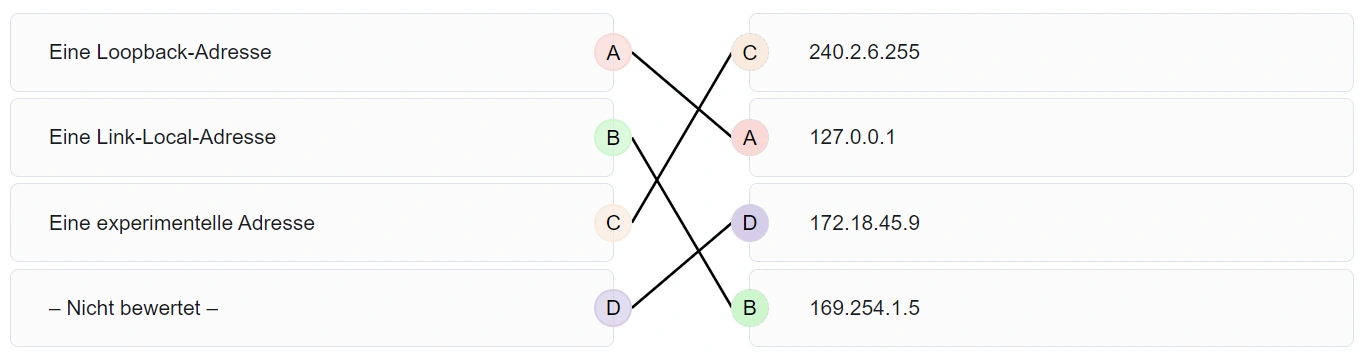

23. Ordnen Sie den Beschreibungen die entsprechende IP-Adresse zu. (Nicht alle Optionen werden verwendet.)

| Kategorie | Adresse |

|---|---|

| Eine Loopback-Adresse | 127.0.0.1 |

| Eine Link-Local-Adresse | 169.254.1.5 |

| Eine experimentelle Adresse | 240.2.6.255 |

| Nicht bewertet | 172.18.45.9 |

24. Welche beiden ICMPv6-Nachrichtentypen müssen über IPv6-Zugriffssteuerungslisten (ACL) zugelassen werden, um die Auflösung von Layer-3-Adressen auf Layer-2-MAC-Adressen zu erlauben? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- echo replies

- echo requests

- router solicitations

- router advertisements

- neighbor advertisements

- neighbor solicitations

25. Was bewirkt die Konfiguration eines Routers mit dem globalen Konfigurationsbefehl ipv6 unicast-routing ?

- Alle Router-Schnittstellen werden automatisch aktiviert.

- Sie erstellt statisch eine globale Unicastadresse auf diesem Router.

- Die IPv6-fähigen Routerschnittstellen beginnen mit der Sendung von ICMPv6-Router-Advertisement-Nachrichten.

- Jede Routerschnittstelle erzeugt eine IPv6-Link-lokale Adresse.

26. Was ist ein Hauptmerkmal der Sicherungsschicht?

- Sie erzeugt die elektrischen oder optischen Signale, die 1 und 0 auf dem Medium darstellen.

- Sie wandelt einen Strom von Datenbits in einen vordefinierten Code um.

- Sie schützt das Protokoll der oberen Schicht vor dem physischen Medium, das in der Kommunikation verwendet werden soll.

- Sie akzeptiert Layer 3-Pakete und bestimmt den Pfad, über den das Paket an ein Remote-Netzwerk weitergeleitet werden soll.

27. Ordnen Sie das Element dem Topologie-Diagrammtyp zu, in dem es normalerweise identifiziert ist. (Nicht alle Optionen werden verwendet.)

| Element | Topologie-Diagrammtyp |

|---|---|

| Standort eines Desktop-PCs in einem Unterrichtsraum | Diagramm der physischen Topologie |

| Verlauf der Kabel, die Räume mit Verteilerschränken verbinden | Diagramm der physischen Topologie |

| IP-Adresse eines Servers | Diagramm der logischen Topologie |

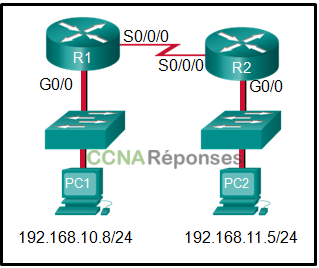

28. Sehen Sie sich die Abbildung an. Was wird R1 mit dem mit PC1 verbundenen Ethernet-Frame-Header tun, wenn PC1 ein Paket zu PC2 sendet und Routing zwischen den beiden Routern konfiguriert wurde?

- nichts, da der Router eine Route zum Zielnetzwerk hat

- den Ethernet-Header entfernen und einen neuen Schicht-2-Header konfigurieren, bevor dieser zu S0/0/0 gesendet wird

- den Header öffnen und die Ziel-MAC-Adresse durch eine neue ersetzen

- den Header öffnen und diesen verwenden, um zu bestimmen, ob die Daten an S0/0/0 gesendet werden

29. Was sind zwei Merkmale des IP? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Es erfordert keine dedizierte Ende-zu-Ende-Verbindung.

- Es arbeitet unabhängig von den Netzwerkmedien.

- Es überträgt Pakete erneut, wenn Fehler auftreten.

- Es setzt Paket in der falschen Reihenfolge am Empfängerende wieder in der richtigen Reihenfolge zusammen.

- Es garantiert die Übermittlung von Paketen.

30. Ein Mitarbeiter eines großen Unternehmens wählt sich Remote mit dem entsprechenden Benutzernamen und Passwort in das Unternehmen ein. Der Mitarbeiter nimmt an einer wichtigen Videokonferenz mit einem Kunden über einen Großauftrag teil. Es ist wichtig, dass die Videoqualität während des Meetings hervorragend ist. Dem Mitarbeiter ist nicht bekannt, dass nach einer erfolgreichen Anmeldung die Verbindung zum ISP der Firma ausgefallen ist. Eine sekundäre Verbindung wird jedoch innerhalb von Sekunden aktiviert. Die Störung wurde von niemandem bemerkt.

Welche drei Netzwerkmerkmale werden in diesem Szenario beschrieben? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Integrität

- Fehlertoleranz

- Skalierbarkeit

- Quality-of-Service

- Sicherheit

- Powerline-Netzwerk

31. Welche beiden Verkehrstypen verwenden das Real-Time Transport Protocol (RTP)? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Sprache

- Video

- Web

- Peer-to-Peer

- Dateiübertragung

32. Welche beiden Aussagen beschreiben, wie Sie mit einem Sniffer Datenverkehrsmuster und Netzwerkverkehrstypen analysieren können? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Der Datenverkehr sollte am Wochenende erfasst werden, wenn die meisten Mitarbeiter nicht bei der Arbeit sind.

- Der Datenverkehr sollte nur in den Bereichen des Netzwerks erfasst werden, in denen den Großteil des Datenverkehrs empfangen wird, z. B. im Rechenzentrum.

- Der Datenverkehr sollte zu Stoßzeiten mit hoher Nutzung erfasst werden, um einen guten Überblick über die verschiedenen Datenverkehrstypen zu erhalten.

- Die Erfassung sollte in verschiedenen Netzwerksegmenten erfolgen.

- Es sollte nur der WAN-Datenverkehr erfasst werden, da der Internet-Datenverkehr für den Großteil des Datenverkehrs im Netzwerk verantwortlich ist.

33. Ein Laserdrucker ist über ein Kabel an einen Heimcomputer angeschlossen. Der Drucker wurde freigegeben, damit auch andere Computer im Heimnetzwerk diesen verwenden können. Welches Netzwerkmodell wird hier verwendet?

- Peer-to-Peer (P2P)

- Client-basiert

- Master-Slave

- Punkt-zu-Punkt

34. Wenn eine Switch-Konfiguration einen Port-basierten benutzerdefinierten Fehlergrenzwert enthält, auf welche Switching-Methode greift der Switch zurück, wenn der Fehlergrenzwert erreicht wird?

- Fragment-Free

- Fast-Forward

- Cut-Through

- Store-and-Forward

35. Ein Netzwerkadministrator möchte dieselbe Subnetzmaske für drei Subnetze an einem kleinen Standort verwenden. Der Standort hat folgende Netzwerke und die folgende Anzahl von Geräten:

Subnetz A: IP-Telefone – 10 Adressen

Subnetz B: PCs – 8 Adressen

Subnetz C: Drucker – 2 Adressen

Welche Subnetzmaske eignet sich für die drei Subnetze?

- 255.255.255.0

- 255.255.255.240

- 255.255.255.248

- 255.255.255.252

36. Ein Netzwerkadministrator möchte dieselbe Netzwerkmaske für alle Netzwerke an einem kleinen Standort verwenden. Der Standort hat folgende Netzwerke und die folgende Anzahl von Geräten:

IP-Telefone – 22 Adressen

PCs – 20 Adressen erforderlich

Drucker – 2 Adressen erforderlich

Scanner – 2 Adressen erforderlich

Der Netzwerkadministrator hält 192.168.10.0/24 für das geeignete Netzwerk für diesen Standort. Welche Subnetzmaske würde die verfügbaren Adressen für die vier Subnetze am effizientesten nutzen?

- 255.255.255.0

- 255.255.255.192

- 255.255.255.224

- 255.255.255.240

- 255.255.255.248

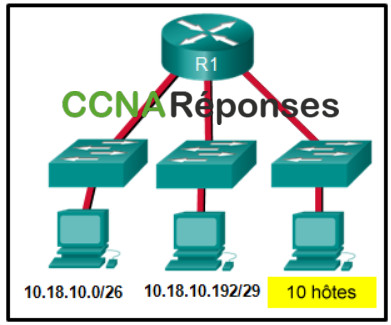

- 255.255.255.252

37. Sehen Sie sich die Abbildung an. Welche beiden Netzwerkadressen können dem Netzwerk mit 10 Hosts zugewiesen werden? Verschwenden Sie bei Ihren Antworten eine möglichst geringe Anzahl von Adressen Verwenden Sie keine Adressen wieder, die bereits zugewiesen wurden, und bleiben Sie im Adressenbereich 10.18.10.0/24. (Wählen Sie zwei Antwortmöglichkeiten aus.)

- 10.18.10.200/28

- 10.18.10.208/28

- 10.18.10.224/28

- 10.18.10.200/27

- 10.18.10.224/27

- 10.18.10.240/27

38. Welche drei Anforderungen werden durch die Protokolle definiert, mit denen bei der Netzwerkkommunikation die Übertragung von Nachrichten über das gesamte Netzwerk ermöglicht wird? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Spezifikationen für Steckverbinder

- Nachrichtenkodierung

- Auswahl von Medien

- Nachrichtengröße

- Übermittlungsoptionen

- Endgeräte-Installation

39. Welchen Zweck erfüllt das Sliding Window des TCP?

- Es weist eine Quelle an, Daten ab einem bestimmten Zeitpunkt erneut zu übertragen.

- Es fordert eine Quelle auf, die Geschwindigkeit für die Datenübertragung zu reduzieren.

- Es beendet die Kommunikation, wenn die Datenübertragung abgeschlossen ist.

- Es stellt sicher, dass Segmente ihr Ziel in der richtigen Reihenfolge erreichen.

40. Daten werden von einem Quell-PC zu einem Zielserver gesendet. Welche drei Anweisungen beschreiben die Funktion von TCP oder UDP in dieser Situation? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Die UDP-Zielportnummer identifiziert die Anwendung oder den Dienst auf dem Server, der die Daten verarbeitet.

- TCP ist das bevorzugte Protokoll, wenn eine Funktion niedrigeren Netzwerk-Overhead erfordert.

- UDP-Segmente werden für die Übertragung im Netzwerk in IP-Pakete eingekapselt.

- Das Quellportfeld identifiziert die laufende Anwendung oder den Dienst, der die Daten verarbeitet, die zum PC zurückkehren.

- Die TCP-Quellportnummer identifiziert den sendenden Host im Netzwerk.

- Der auf dem PC laufende TCP-Prozess wählt nach dem Zufallsprinzip den Zielport aus, wenn er eine Sitzung mit dem Server einrichtet.

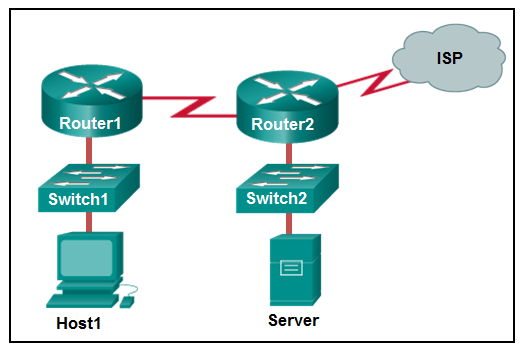

41. Sehen Sie sich die Abbildung an. Welche Schichten des TCP/IP-Modells werden verwendet, wenn Host1 eine Datei an den Server überträgt?

- Nur die Anwendungs- und Internetschicht

- Nur die Internet- und Netzwerkzugriffsschicht

- Nur die Anwendungs-, Internet- und Netzwerkzugriffsschicht

- Die Anwendungs-, Transport-, Internet- und Netzwerkzugriffsschicht

- Nur die Anwendungs-, Transport-, Vermittlungs-, Sicherungs- und Bitübertragungsschicht

- Die Anwendungs-, Sitzungs- Transport-, Vermittlungs-, Sicherungs- und Bitübertragungsschicht

42. Welcher Vorteil ergibt sich für kleine und mittlere Unternehmen, wenn sie IMAP anstelle von POP verwenden?

- Nachrichten werden in den Mail-Servern gespeichert, bis sie manuell aus dem E-Mail-Client entfernt werden.

- Wenn der Benutzer eine Verbindung mit einem POP-Server herstellt, werden Kopien der Nachrichten für kurze Zeit im Mail-Server gespeichert. Bei IMAP werden sie dagegen lange gespeichert.

- IMAP sendet E-Mail und ruft diese ab, während POP E-Mail nur abruft.

- Nur POP ermöglicht dem Client, Nachrichten zentral zu speichern, während IMAP eine verteilte Speicherung zulässt.

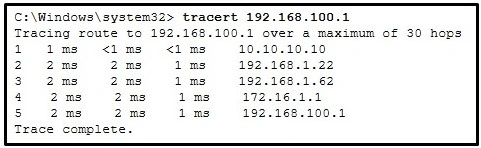

43. Sehen Sie sich die Abbildung an. Basierend auf der gezeigten Ausgabe, welche zwei Aussagen über die Netzwerkverbindungen sind richtig? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Es besteht eine Verbindung zwischen diesem Gerät und dem Gerät mit der Adresse 192.168.100.1.

- Die Verbindung zwischen diesen beiden Hosts ermöglicht Videokonferenzanrufe.

- Es gibt vier Hops zwischen diesem Gerät und dem Gerät mit der Adresse 192.168.100.1.

- Die durchschnittliche Übertragungszeit zwischen den beiden Hosts ist zwei Millisekunden.

- Für diesen Host ist kein Standardgateway konfiguriert.

44. Was sind drei Eigenschaften des CSMA/CD-Prozesses? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Geräte können mit einer höheren Übertragungspriorität konfiguriert werden.

- Ein Jam-Signal zeigt an, dass die Kollision entfernt wurde und das Medium nicht besetzt ist.

- Ein Gerät lauscht und wartet, bis das Medium nicht besetzt ist, bevor es überträgt.

- Das Gerät mit dem elektronischen Token ist das einzige, das nach einer Kollision übertragen kann.

- Alle Geräte auf einem Segment sehen Daten, die das Netzwerkmedium weiterleitet.

- Nach Erkennung einer Kollision können Hosts versuchen, die Übertragung wieder aufzunehmen, wenn eine zufällige Verzögerung abgelaufen ist.

45. Welche drei Schichten des OSI-Modells entsprechen der Anwendungsschicht des TCP/IP-Modells? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Anwendungsschicht

- Darstellungsschicht

- Sitzungsschicht

- Sicherungsschicht

- Transportschicht

- Vermittlungsschicht

46. Benutzer berichten, dass der Netzwerkzugriff langsam ist. Bei der Befragung der Mitarbeiter erfuhr der Netzwerkadministrator, dass ein Mitarbeiter ein Scanprogramm eines Drittanbieters für den Drucker heruntergeladen hat. Welche Art von Malware könnte sich eingeschlichen haben, die eine solche Verlangsamung des Netzwerks verursacht?

- Wurm

- Virus

- Spam

- Phishing

47. Welche Wireless-Technologie ist aufgrund ihrer geringen Anforderungen an Stromversorgung und Datenrate beliebt für Anwendungen zur Gebäudeautomation?

- LoRaWAN

- 5 G

- Wi-Fi

- ZigBee

48. Welche Schicht des TCP/IP-Modells bietet einen Pfad, um Nachrichten über ein Netzwerk weiterzuleiten?

- Anwendungsschicht

- Netzwerkzugriffsschicht

- Internetschicht

- Transportschicht

49. Welche Subnetz-ID ist der IPv6-Adresse 2001:DA48:FC5:A 4:3 D1B: :1/64 zugeordnet?

- 200:: /64

- 2001:DA48::/64

- 2001:DA48:FC5:A4::/64

- 2001:DA48:FC5::A4:/64

50. Was ist eine Funktion der Sicherungsschicht?

- bietet die Formatierung von Daten

- ermöglicht die Ende-zu-Ende-Übertragung von Daten zwischen Hosts

- transportiert Daten zwischen zwei Anwendungen

- sorgt für den Austausch von Frames über ein gemeinsames lokales Medium

51. Welche beiden Protokolle arbeiten auf der oberstem Schicht des TCP/IP-Modells? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- DNS

- Ethernet

- IP

- POP

- TCP

- UDP

52. Der globale Konfigurationsbefehl ip default-gateway 172.16.100.1 wird auf einem Switch ausgeführt. Was ist der Effekt dieses Befehls?

- Der Switch verfügt über eine Verwaltungsschnittstelle mit der Adresse 172.16.100.1.

- Der Switch kann von einem Host in einem anderen Netzwerk aus remote verwaltet werden.

- Der Switch kann mit anderen Hosts im Netzwerk 172.16.100.0 kommunizieren.

- Der Switch beschränkt sich auf das Senden und Empfangen von Frames an und vom Gateway 172.16.100.1.

53. Was sind zwei häufige Ursachen für eine Signalverschlechterung bei der Verwendung von UTP-Verkabelung? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- unsachgemäßer Kabelabschluss

- minderwertige Abschirmung im Kabel

- Installation von Kabeln in Röhren

- minderwertige Kabel oder Stecker

- Lichtverlust über große Entfernungen

54. Was sind drei allgemein zu befolgende Standards die Installation von Verkabelungen? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Pinbelegung

- Kabellängen

- Steckerfarbe

- Steckertyp

- Kosten pro Meter (Fuß)

- Zugfestigkeit des Kunststoffisolators

55. Welche beiden Funktionen werden im MAC-Sublayer der OSI Sicherungsschicht ausgeführt, um die Ethernet-Kommunikation zu erleichtern? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- wendet die Begrenzung von Ethernet-Frame-Feldern an, um die Kommunikation zwischen Knoten zu synchronisieren

- implementiert einen Trailer mit Frame-Check-Sequenz zur Fehlererkennung

- fügt dem Ethernet-Frame Informationen hinzu, die erkennen, welches Network-Layer-Protokoll für die Framekapselung benutzt wird.

- fügt Netzwerkprotokolldaten den Ethernet-Steuerinformationen hinzu

- übernimmt die Kommunikation zwischen Netzwerksoftware der oberen Schicht und Ethernet-Hardware

56. Ein Netzwerkadministrator erstellt ein neues LAN für eine Zweigstelle. Das neue LAN soll 4 angeschlossene Geräte unterstützen. Was ist die kleinste Netzwerkmaske, die der Netzwerkadministrator für das neue Netzwerk verwenden kann?

- 255.255.255.248

- 255.255.255.240

- 255.255.255.224

- 255.255.255.192

57. Ein Clientpaket wird von einem Server empfangen. Das Paket besitzt die Zielportnummer 22. Welchen Service fordert der Kunde an?

- SSH

- DHCP

- DNS

- TFTP

58. Welcher Dienst wird von HTTP bereitgestellt?

- Er stellt eine Reihe von Regeln für den Austausch von Text-, Grafik-, Ton-, Video- und anderen Multimedia-Dateien im World Wide Web zur Verfügung.

- Er verwendet eine Verschlüsselung, um einen sicheren Remote-Zugriff auf Netzwerkgeräte und Server zu erlauben.

- Er übersetzt Domänennamen wie cisco.com in IP-Adressen

- Er ermöglicht den Remote-Zugriff auf Netzwerkgeräte und Server.

59. Welches Merkmal beschreibt einen Virus?

- Schadsoftware oder Code, der auf einem Endgerät ausgeführt wird

- Verwendung von gestohlenen Anmeldeinformationen für den Zugriff auf private Daten

- Netzwerkgerät, das den Zugriff und den Datenverkehr in einem Netzwerk filtert

- Angriff, der ein Gerät oder einen Netzwerkdienst verlangsamt oder abstürzen lässt

60. Was bedeutet der Begriff „Dämpfung“ in der Datenkommunikation?

- Verlust der Signalstärke mit zunehmender Entfernung

- Zeit für ein Signal, um sein Ziel zu erreichen

- Übergang von Signalen von einem Kabelpaar auf ein Anderes

- Verstärkung eines Signals durch ein Netzwerkgerät

61. Welche beiden Anweisungen beschreiben Merkmale einer IPv4-Routingtabelle auf einem Router? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Wenn zwei oder mehr mögliche Routen zum selben Ziel vorhanden sind, wird die Route mit der höheren Metrik in die Routingtabelle aufgenommen.

- Direkt angeschlossene Schnittstellen besitzen zwei Einträge in der Routingtablle: C und S.

- Sie speichern Informationen über Routen, die von den aktiven Router-Schnittstellen stammen.

- Wenn im Router eine default-statische Route konfiguriert ist, wird ein Eintrag in die Routingtabelle mit dem Code S aufgenommen.

- Der netstat -r Befehl kann zur Darstellung der Routingtabelle von Router verwendet werden.

- Die Routingtabelle listet die MAC-Adressen jeder aktiven Schnittstelle auf.

62. Welche Methode wird beim UTP-Kabel eingesetzt, um Signalstörungen durch Übersprechen vorzubeugen?

- Verdrillen von Adern zu Paaren

- Umwickeln der Aderpaare mit einem Folienschirm

- Einhüllen der Kabel in einem flexiblen Kunststoffmantel

- Abschließen des Kabels mit speziell geerdeten Steckverbindern

63. Sehen Sie sich die Abbildung an. Ein Unternehmen nutzt den Adressbereich 128.107.0.0/16. Welche Subnetzmaske bietet zum einen die maximale Anzahl von gleichgroßen Teilnetzen und zum anderen genügend Hostadressen für jedes Teilnetz der Abbildung?

- 255.255.255.224

- 255.255.255.240

- 255.255.255.128

- 255.255.255.0

- 255.255.255.192

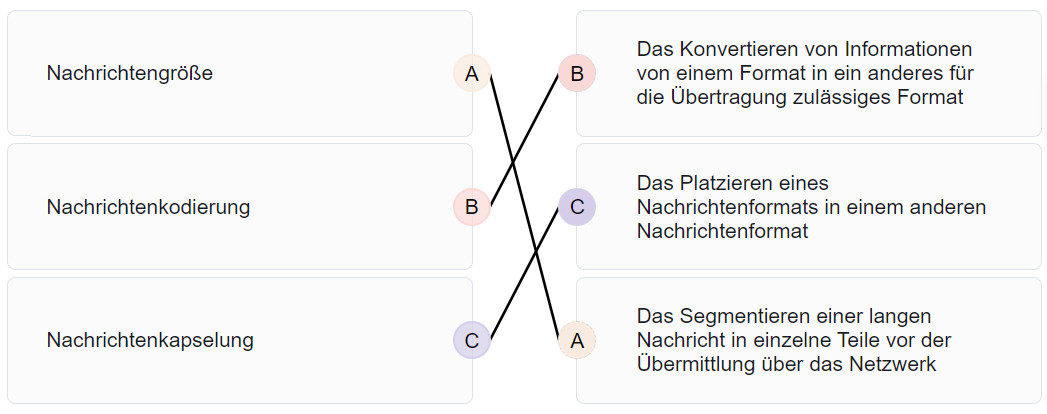

64. Ordnen Sie die Beschreibungen den entsprechenden Begriffen zu. (Nicht alle Optionen werden verwendet.)

| Begriff (Term) | Richtige Beschreibung |

|---|---|

| Nachrichtenkodierung | Das Konvertieren von Informationen von einem Format in ein anderes für die Übertragung zulässiges Format |

| Nachrichtenkapselung | Das Platzieren eines Nachrichtenformats in einem anderen Nachrichtenformat |

| Nachrichtengröße | Das Segmentieren einer langen Nachricht in einzelne Teile vor der Übermittlung über das Netzwerk |

65. Ein verärgerter Mitarbeiter verwendet einige kostenlose Tools für drahtlose Netzwerke, um Informationen über die drahtlosen Netzwerke des Unternehmens zu sammeln. Diese Person plant, unter Verwendung dieser Informationen, das drahtlose Netzwerk zu hacken. Um welche Art von Angriff handelt es sich?

- DoS

- Trojanisches Pferd

- Ausspähaktivitäten

- Zugriff

66. Welcher Befehl wird auf einem Windows-PC genutzt, um die IP-Konfiguration des Computers anzuzeigen?

- show interfaces

- show ip interface brief

- ipconfig

- ping

67. Welche beiden Aussagen treffen bei einem Vergleich von IPv4- mit IPv6-Paket-Header zu ? (Wählen Sie zwei.)

- Das Absenderadressfeld „Source Address“ von IPv4 wurde in IPv6 beibehalten.

- Das Lebenszeitfeld „Time-to-Live“ von IPv4 wurde in IPv6 durch das Feld „Hop Limit“ ersetzt.

- Das Prüfsummenfeld „Header Checksum“ von IPv4 wurde bei IPv6 beibehalten.

- Das Versionsfeld „Version“ von IPv4 wurde in IPv6 nicht aufgenommen.

- Das Zieladressfeld „Destination Address“ ist neu in IPv6.

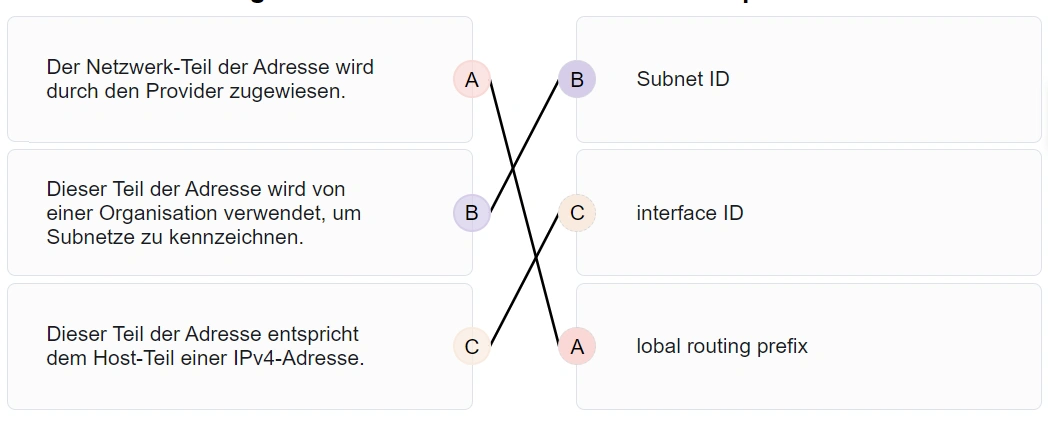

68. Ordnen Sie die Beschreibung der IPv6-Adresskomponente zu. (Nicht alle Optionen werden verwendet.)

| Beschreibung | IPv6-Komponente |

|---|---|

| Dieser Teil der Adresse wird von einer Organisation verwendet, um Subnetze zu kennzeichnen. | Subnet ID |

| Dieser Teil der Adresse entspricht dem Host-Teil einer IPv4-Adresse. | Interface ID |

| Der Netzwerk-Teil der Adresse wird durch den Provider zugewiesen. | Global routing prefix |

69. Zwei Pings wurden von einem Host in einem lokalen Netzwerk gesendet. Der erste Ping wurde an die IP-Adresse des Default Gateways des Host gesendet und schlug fehl. Der zweite Ping wurde an die IP-Adresse eines Hosts außerhalb des lokalen Netzwerks gesendet und war erfolgreich. Was ist eine mögliche Ursache für den fehlgeschlagenen Ping?

- Das Default Gateway-Gerät wurde mit der falschen IP-Adresse konfiguriert.

- Der TCP/IP-Stack auf dem Default Gateway ist fehlerhaft.

- Das Default Gateway ist nicht betriebsbereit.

- Auf das Default Gateway werden Sicherheitsregeln angewendet, die es an der Verarbeitung von Ping-Anfragen hindert.

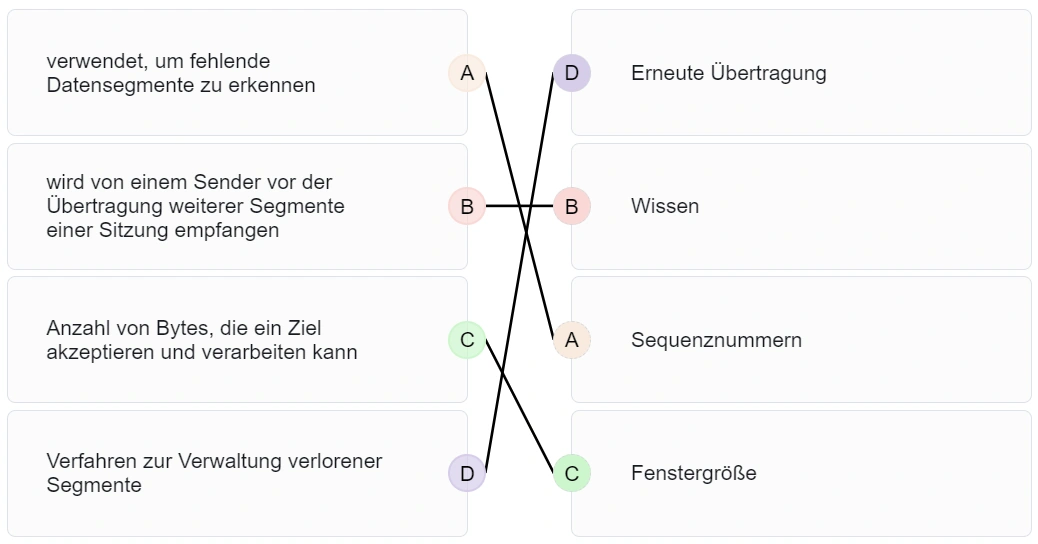

70. Ordnen Sie jede Beschreibung dem entsprechenden TCP-Mechanismus zu. (Nicht alle Optionen werden verwendet.)

| Beschreibung | TCP-Mechanismus |

|---|---|

| wird von einem Sender vor der Übertragung weiterer Segmente einer Sitzung empfangen | Wissen |

| Verfahren zur Verwaltung verlorener Segmente | Erneute Übertragung |

| Anzahl von Bytes, die ein Ziel akzeptieren und verarbeiten kann | Fenstergröße |

| verwendet, um fehlende Datensegmente zu erkennen | Sequenznummern |

71. Welche Methode wird zur Steuerung des konkurrierenden Zugriffs auf ein kabelloses Netzwerk verwendet?

- CSMA/CD

- Prioritätsreihenfolge

- CSMA/CA

- Token Passing

72. Welche beiden Aussagen über MAC- und IP-Adressen bei der Datenübertragung treffen zu, wenn kein NAT verwendet wird? (Wählen Sie zwei.)

- Ziel-MAC-Adressen ändern sich nie in einem Frame, der sieben Router passiert.

- Ziel- und Absender-MAC-Adressen haben nur lokale Bedeutung und ändern sich jedes Mal, wenn ein Frame von einem LAN in ein anderes wechselt.

- Ziel-IP-Adressen in einem Paket-Header bleiben entlang des gesamten Pfades zu einem Ziel unverändert.

- Jedes Mal, wenn ein Frame mit einer neuen Ziel-MAC-Adresse versehen wird, ist eine neue Ziel-IP-Adresse notwendig.

- Ein Paket, das vier Router passiert hat, verändert die Ziel-IP-Adresse viermal.

73. Sehen Sie sich die Abbildung an. Was ist bei dem gezeigten Abschluss fehlerhaft?

- Das Kupfergeflecht hätte nicht entfernt werden dürfen.

- Die Adern sind für den verwendeten Steckverbinder zu dick.

- Die nicht verdrillte Strecke jeder Ader ist zu lang.

- Es wird ein falscher Steckverbindertyp verwendet.

74. Ein Benutzer versucht erfolglos, auf http://www.cisco.com/ zuzugreifen. Welche zwei Konfigurationswerte müssen auf dem Host eingestellt werden, um diesen Zugriff zu ermöglichen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Standardgateway

- Quell-MAC-Adresse

- HTTP-Server

- Quellport-Nummer

- DNS-Server

75. Welche Subnetzmaske ist erforderlich, wenn ein IPv4-Netzwerk 40 Geräte umfasst, die IP-Adressen benötigen, und der Adressbereich nicht verschwendet werden soll?

- 255.255.255.128

- 255.255.255.240

- 255.255.255.192

- 255.255.255.0

- 255.255.255.224

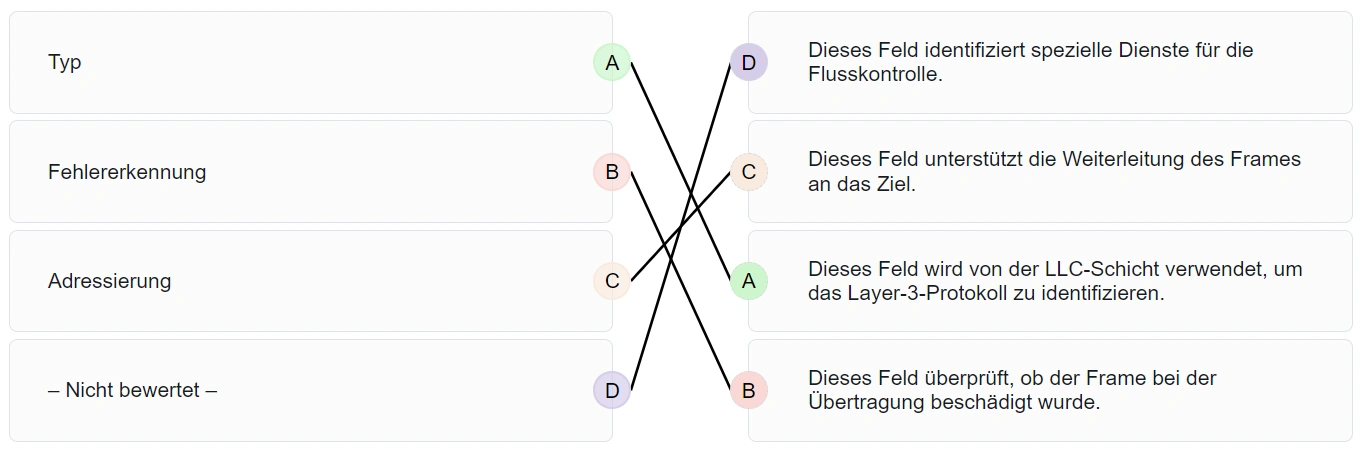

76. Ordnen Sie jedes Frame-Feld der entsprechenden Funktion zu. (Nicht alle Optionen werden verwendet.)

| Frame-Feld | Funktion |

|---|---|

| Typ | Dieses Feld wird von der LLC-Schicht verwendet, um das Layer-3-Protokoll zu identifizieren. |

| Adressierung | Dieses Feld unterstützt die Weiterleitung des Frames an das Ziel. |

| Fehlererkennung | Dieses Feld überprüft, ob der Frame bei der Übertragung beschädigt wurde. |

| – Nicht bewertet – | Dieses Feld identifiziert spezielle Dienste für die Flusskontrolle. |

77. Ein Anwender beschwert sich, dass eine externe Webseite länger als normal lädt. Die Webseite wird möglicherweise auf dem Benutzercomputer geladen. Welches Tool sollte der Techniker mit Administratorrechten verwenden, um zu festzustellen, wo sich das Problem im Netzwerk befindet?

- ping

- ipconfig /displaydns

- tracert

- nslookup

78. Was passiert, wenn der Befehl transport input ssh auf dem Switch für vty-Verbindungen eingegeben wird?

- Der SSH-Client auf dem Switch wird aktiviert.

- Die Kommunikation zwischen Switch und Remote-Benutzern wird verschlüsselt.

- Der Switch verlangt eine Kombination aus Benutzername und Kennwort für den Remote-Zugriff.

- Der Switch erfordert Remote-Verbindungen über eine proprietäre Client-Software.

79. Welche beiden Funktionen werden im LLC-Sublayer der OSI Sicherungsschicht ausgeführt, um die Ethernet-Kommunikation zu erleichtern? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- ermöglicht IPv4 und IPv6 die Verwendung des gleichen physischen Mediums

- verwendet Quell- und Ziel-MAC-Adressen für Ethernet-Frames

- fügt dem Ethernet-Frame Informationen hinzu, die erkennen, welches Network-Layer-Protokoll für die Framekapselung benutzt wird.

- integriert Layer-2-Datenflüsse zwischen 10 Gigabit Ethernet über Glasfaser und 1 Gigabit Ethernet über Kupfer

- implementiert einen Trailer mit Frame-Check-Sequenz zur Fehlererkennung

80. Ein Netzwerkadministrator erstellt ein neues LAN für eine Zweigstelle. Das neue LAN soll 90 angeschlossene Geräte unterstützen. Was ist die kleinste Netzwerkmaske, die der Netzwerkadministrator für das neue Netzwerk verwenden kann?

- 255.255.255.224

- 255.255.255.248

- 255.255.255.128

- 255.255.255.240