CCNA (200-301) Vorbereitungsprüfung auf die CCNA-Zertifizierung

1. Was ist ein Unterschied zwischen autonomen APs und Controller-basierten APs in drahtlosen LANs?

- Autonome APs sind einfacher zu konfigurieren und zu verwalten als Controller-basierte APs.

- Wenn die Wireless-Anforderungen steigen, bieten Controller-basierte APs eine bessere Lösung als autonome APs.

- Controller-basierte APs unterstützen PagP- und LACP-Protokolle, während autonome APs dies nicht tun.

- Autonome APs erfordern keine Erstkonfiguration, während die lightweight APs eine Erstkonfiguration erfordern, bevor sie mit einem WLAN-Controller kommunizieren.

2. Zwei Absolventen einer lokalen Hochschule, die gerade ihr Netzwerkstudium abgeschlossen haben, wurden von einem Kommunikationsunternehmen eingestellt, um an verschiedenen Netzwerkverkabelungsprojekten im ganzen Bundesgebiet zu arbeiten. Warum sollte das Unternehmen den Einsatz von Glasfaserverkabelung in Langstreckennetzen in Betracht ziehen?

- Zur Bereitstellung von Lösungen mit hoher Kapazität für Telearbeiter

- Zur Bereitstellung von Backbone-Verkabelung für Anwendungen und zur Verbindung von Infrastrukturgeräten für Kunden

- Zur Bereitstellung von Verbindungen zwischen Ländern oder zwischen Städten

- Zur Bereitstellung von Always-on-Breitbanddiensten für Kunden in Haushalten und kleinen Unternehmen

3. Ein Netzwerkadministrator entwirft ein IPv4-Adressierungsschema und benötigt diese Subnetze.

1 Subnetz mit 100 Hosts

2 Subnetze mit 80 Hosts

2 Subnetze mit 30 Hosts

4 Subnetze mit 20 Hosts

Welche Kombination von Subnetzen und Masken bietet den besten Adressierungsplan für diese Anforderungen?

- 3 Subnetze mit 126 Hosts mit der Maske 255.255.255.128

6 Subnetze mit 30 Hosts mit der Maske 255.255.255.224 - 9 Subnetze mit 126 Hosts mit der Maske 255.255.255.128

- 3 Subnetze mit 126 Hosts mit der Maske 255.255.255.192

6 Subnetze mit 30 Hosts mit der Maske 255.255.255.240 - 1 Subnetz mit 126 Hosts mit der Maske 255.255.255.192

2 Subnetze mit 80 Hosts mit der Maske 255.255.255.224

6 Subnetze mit 30 Hosts mit der Maske 255.255.255.240

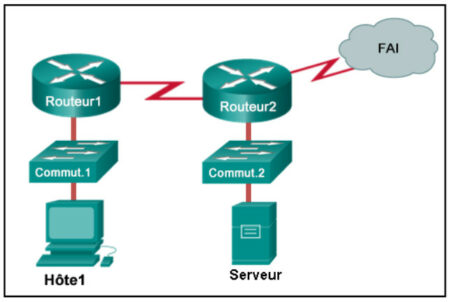

4. Zwei Studenten diskutieren über Router. Eine Aussage, die von ihnen getroffen wird, ist richtig. Welche Aussage ist das?

- Eine Standardroute bietet eine Möglichkeit für Pakete, die nicht mit einer bestimmten Route in der Weiterleitungstabelle übereinstimmen.

- Ein Gateway of last Resort wird der Routingtabelle hinzugefügt, wenn der Router hochfährt.

- Ein direkt verbundenes Netzwerk wird automatisch in die Routing-Tabelle eines Adjazenz-Nachbarn aufgenommen, wenn beide Router Cisco-Router sind.

- Remote-Netzwerke können nur hinzugefügt werden, nachdem sie von Routern über dynamische Routing-Protokolle gelernt wurden.

5. Ein Pharmaunternehmen möchte die Dienste eines Cloud-Anbieters in Auftrag geben, um Mitarbeiterdaten und unternehmensspezifische Anwendungen mit strikter Zugriffssicherheit zu speichern. Welche Art von Cloud wäre für dieses Szenario am besten geeignet?

- Hybrid-Cloud

- Private-Cloud

- Public-Cloud

- Community-Cloud

6. Wie werden Netzwerkdatenübertragungen berechnet?

- Goodput + Latenz = Bandbreite

- Goodput + Traffic Overhead = Throughput

- Throughput + Latenz = Goodput

- Throughput + Goodput = Bandbreite

7. Welche zwei 802.11 WLAN-Standards funktionieren sowohl in den 2,4 GHz als auch in den 5 GHz Frequenzbändern? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- 802.11g

- 802.11b

- 802.11ax

- 802.11a

- 802.11ac

- 802.11n

8. Was sind zwei Vorteile der Virtualisierung? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Für das Betriebssystem der virtuellen Maschine ist keine Lizenzierung erforderlich, wenn es virtualisiert wird.

- Mehrere virtuelle Maschinen können gleichzeitig auf einem einzigen physischen Gerät ausgeführt werden.

- Da alle virtuellen Betriebssysteme in einem einzigen virtuellen Netzwerk enthalten sind, werden Netzwerkverbindungen vereinfacht.

- Die Leistung einer virtuellen Maschine ist höher als die Leistung des Betriebssystems, das auf physischer Hardware ausgeführt wird.

- Die virtuelle Maschine ist nicht mehr von einer bestimmten Hardwareplattform abhängig.

9. Ein Techniker muss mindestens 500 Subnetze ab der Adresse 172.16.0.0/16 unterbringen. Was ist eine geeignete Subnetzmaske und die entsprechende Anzahl von verfügbaren Host-IP-Adressen pro Subnetz, um die Anforderung zu erfüllen?

- 255.255.255.128 und 126 Hosts

- 255.255.255.0 und 128 Hosts

- 255.255.255.224 und 128 Hosts

- 255.255.255.192 und 126 Hosts

10. Ein Techniker führt eine Fehlersuche an einem Netzwerkgerät durch und vermutet, dass eine Duplex-Fehlanpassung vorliegen könnte. Was könnte eine Duplexfehlung verursachen?

- Zusammenschaltung von ungleichen Geräten

- Fehlkonfiguration der Schnittstelle

- data corruption

- Auto-MDIX-Erkennungsfehler

11. Eine Gruppe von Netzwerktechnikern diskutiert IPv6-Multicast-Prozesse. Was ist ein Merkmal eines Typs von IPv6-Multicast-Adressen, das diskutiert werden sollte?

- Sie hat das Präfix fe00::/8.

- Eine Solicited-Node-Multicast-Adresse ist ähnlich wie die All-Routers-Multicast-Adresse.

- Sie kann eine Quell- oder Zieladresse sein.

- Die All-Nodes-Multicast-Gruppe hat die gleiche Wirkung wie eine IPv4-Broadcast-Adresse.

12. In einem Controller-basierten drahtlosen Netzwerk kann das WLC-Gerät mehrere Ports haben, die mit einem Switch verbunden sind, um ein Bundle zu bilden, das Lastausgleich und Redundanz bietet. Welches Protokoll unterstützt das Portbundle zwischen einem Cisco WLC und einem Cisco Switch?

- LACP

- PAgP

- LAG

- CAPWAP

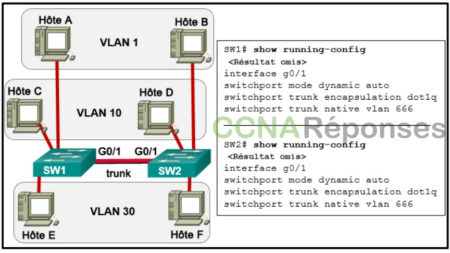

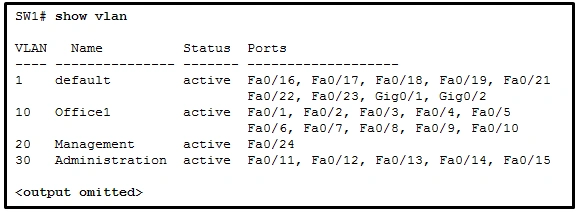

13. Sehen Sie sich die Abbildung an. Ein Netzwerktechniker gibt den Befehl show vlan aus, um die VLAN-Konfiguration zu überprüfen. Welcher Port sollte auf Basis der Ausgabe dem nativen VLAN zugewiesen werden?

- Fa0/24

- Fa0/12

- Gig0/1

- Fa0/20

14. Ein Administrator gibt den Befehl show vlan brief auf einem Cisco-Switch aus und die Ausgabe zeigt an, dass alle Ports derzeit dem Standard-VLAN zugewiesen sind. Welche Schlussfolgerung kann gezogen werden?

- Der Switch kann nicht remote mit Telnet oder SSH verwaltet werden, bis ein Management-VLAN erstellt wurde.

- Es besteht ein Sicherheitsrisiko, da das Management-VLAN und das native VLAN identisch sind.

- Layer 2-Steuerdatenverkehr ist keinem VLAN zugeordnet.

- Der gesamte Benutzerdatenverkehr wird von anderen Benutzern getrennt und gesichert.

15. Ein Netzwerkadministrator konfiguriert die SNMP-Funktion auf einem WLC der Cisco 3500 Serie. Die Aufgabe besteht darin, einen SNMP-Trap-Server hinzuzufügen, an den dieser WLC SNMP-Protokollmeldungen weiterleitet. Welche Registerkarte sollte der Administrator verwenden, um die SNMP-Trap-Serverinformationen hinzuzufügen?

- CONTROLLER

- MANAGEMENT

- MONITOR

- COMMANDS

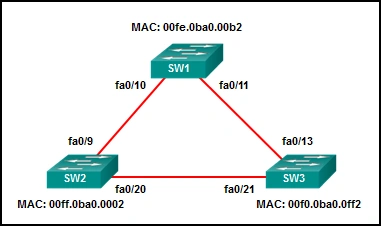

16. Sehen Sie sich die Abbildung an. Alle gezeigten Switches sind Cisco 2960 Switches mit der gleichen Standardpriorität und arbeiten mit der gleichen Bandbreite. Welche drei Ports werden als STP-Ports bezeichnet? (Wählen Sie drei Antwortmöglichkeiten aus.)

- fa0/11

- fa0/9

- fa0/21

- fa0/13

- fa0/10

- fa0/20

17. Was ist ein Vorteil von PortFast, das auf einem Cisco-Switch-Port konfiguriert ist?

- Er vermeidet das Entstehen einer Spanning-Tree-Schleife mit anderen direkt angeschlossenen Switches.

- Dadurch kann der Port eine Verzögerung von 30 Sekunden für den Zugriff auf das Netzwerk vermeiden, indem er sofort vom deaktivierten zum Weiterleitungszustand wechselt.

- Es ermöglicht einem Gerät, das mit diesem Port verbunden ist, auf das Netzwerk zuzugreifen, ohne auf die STP-Konvergenz in jedem VLAN zu warten.

- Es minimiert die Zeit, die Trunk-Ports warten müssen, bis Spanning Tree konvergiert.

18. Zu welcher Kategorie gehört ein Heim-WLAN-Router bei der Konfiguration eines WLANs?

- controllerbasierter AP

- autonomer AP

- LWAPP-Protokoll-basiert

- CAPWAP-Protokoll-basiert

19. Was ist ein Merkmal von EtherChannel?

- STP blockiert keine redundanten EtherChannel-Bündel zwischen zwei Switches.

- STP behandelt alle Schnittstellen in einem EtherChannel-Paket als eine einzige logische Verbindung.

- Die EtherChannel-Konfiguration wird auf jeden physischen Port angewendet.

- EtherChannel verwendet physische Ports, die aktualisiert wurden, um eine schnellere Verbindung zu ermöglichen.

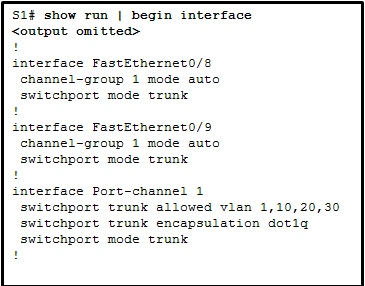

20. Sehen Sie sich die Abbildung an. Ein Netzwerkadministrator überprüft die Konfiguration des Switches S1. Welches Protokoll wurde implementiert, um mehrere physische Ports in einem logischen Link zu gruppieren?

- PAgP

- DTP

- STP

- LACP

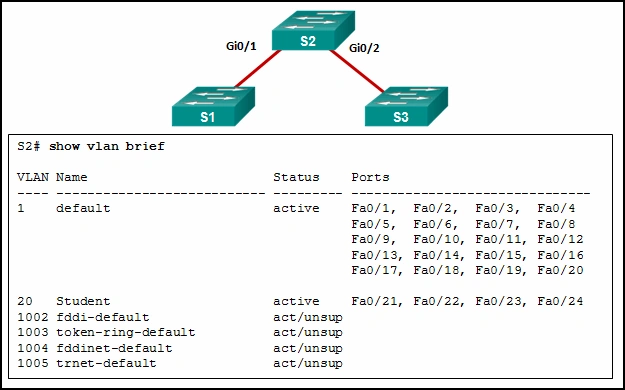

21. Sehen Sie sich die Abbildung an. Ein Netzwerkadministrator prüft Port- und VLAN-Zuordnungen an Switch S2 und bemerkt, dass die Schnittstellen Gi0/1 und Gi0/2 nicht in der Ausgabe enthalten sind. Warum fehlen die Schnittstellen in der Ausgabe?

- Sie sind administrativ abgeschaltet.

- Sie sind als Trunk-Schnittstellen konfiguriert.

- Das native VLAN zwischen den Switchen ist falsch zugeordnet.

- Es ist kein Medium an die Schnittstellen angeschlossen.

22. Welches Merkmal beschreibt, wie Daten- oder Voice-VLANs in einem Netzwerk konfiguriert werden?

- Der Befehl switchport access vlan muss ein VLAN angeben, das in der Datei vlan.dat konfiguriert ist.

- Ein Switch-Port, der im Access-Modus konfiguriert wurde, kann jeweils nur zu einem Daten-VLAN gehören.

- Voice-VLANs werden auf einer Trunk-Verbindung zwischen dem IP-Telefon und dem Switch konfiguriert.

- Daten- und Voice-VLANs haben einen unterschiedlichen Wertebereich für VLAN-IDs.

23. Was bezweckt die Einstellung des nativen VLANs getrennt von Daten-VLANs?

- Das native VLAN ist für Router und Switche, um ihre Management-Informationen auszutauschen, so sollte es getrennt von Daten-VLANs sein.

- Ein separates VLAN sollte verwendet werden, um unübliche Frames ohne Tag zu übertragen, um Bandbreitenkonflikte auf Daten-VLANs zu vermeiden.

- Das native VLAN soll nur VLAN-Management-Verkehr übertragen.

- Die Sicherheit der Management-Frames, die im nativen VLAN übertragen werden, kann erhöht werden.

24. Ein Netzwerktechniker, der die Konfiguration eines Cisco-Routers untersucht, sieht einen Netzwerkeintrag in einer Routing-Tabelle, der mit dem Code O aufgeführt ist. Um welche Art von Route handelt es sich?

- eine Route, die für das Standard-Gateway verwendet wird

- eine statische Route

- eine Route, die dynamisch über das OSPF-Routing-Protokoll gelernt wurde

- eine Route für ein Netzwerk, das direkt mit der lokalen Router-Schnittstelle verbunden ist

25. Was kennzeichnet eine Floating static Route?

- Sie bietet Lastausgleich mit einer anderen statischen Route zum selben Ziel.

- Sie ist mit einer geringeren administrativen Distanz als der primäre Router konfiguriert.

- Sie dient als Sicherung auf einer über OSPF erlernten Route, solange sie mit einer administrativen Distanz von 105 konfiguriert ist.

- Es ist eine weniger vertrauenswürdige Route als die primäre Route.

26. Welches Merkmal eines Cisco-Routers ermöglicht die Weiterleitung von Datenverkehr, für den es keine bestimmte Route gibt?

- outgoing interface

- gateway of last resort

- route source

- next-hop

27. Wenn zwei oder mehr Routen zum gleichen Ziel von verschiedenen Routing-Protokollen gelernt werden, was verwendet ein Router, um zwischen den Routen zu wählen?

- administrative Distanz

- Kosten

- Hop-Anzahl

- Metrik

28. Wann sind in einem OSPF-Netzwerk DR und BDR Wahlen erforderlich?

- Wenn sich die beiden angrenzenden Nachbarn in zwei verschiedenen Netzwerken befinden

- wenn die beiden angrenzenden Nachbarn über eine Punkt-zu-Punkt-Verbindung miteinander verbunden sind

- wenn die Router über ein gemeinsames Ethernet-Netzwerk miteinander verbunden sind

- Wenn alle Router in einem OSPF-Area keine Adjazenzen bilden können

29. ??

- 50

- 160

- 24

- 110

30. Betrachten Sie die folgende statische Route, die auf einem Cisco-Router konfiguriert ist:

ipv6 route 2001:db8:acad:4::/64 2001:db8:acad:3::2

Welches Remote-Netzwerk wird in dieser Route angegeben?

- 2001:db8:acad:0::/64

- 2001:db8:acad:4::/64

- 2001:db8:acad:3::/64

- 2001:db8:acad:2::0/64

31. Ein Netzwerktechniker wurde gebeten, einen Router vorzubereiten und sicherzustellen, dass er IPv6-Pakete weiterleiten kann. Welcher Befehl sollte der Netzwerktechniker auf dem Router eingegeben haben?

- ipv6 address

- ipv6 route

- ipv6 enable

- ipv6 unicast-routing

32. Was ist der Zweck eines First Hop Redundancy Protocol?

- eine Liste von IP-Adressen von Geräten bereitzustellen, die die Rolle des Weiterleitungsrouters übernehmen können

- zwei oder mehr Router zur Verfügung zu stellen, die zusammenarbeiten und sich eine IP- und MAC-Adresse eines virtuellen Standard-Gateways teilen

- eine physische Verbindung zu einem neuen Standard-Router bereitzustellen, um das nicht erreichbare Standard-Gateway zu ersetzen

- eine dynamische Methode bereitzustellen, mit der Geräte in einem LAN die Adresse eines neuen Standard-Gateways ermitteln können

33. Die Routingtabelle eines Cisco-Routers verfügt über vier statische Routen für das Netzwerk 10.0.0.0. Welche Route ist die beste Übereinstimmung für ein Paket, das den Router mit dem Ziel 10.16.0.10 erreicht?

- S 10.0.0.0/16 is directly connected, GigabitEthernet 0/1

- S 10.16.0.0/24 [1/0] via 202.16.0.2

- S 10.0.0.0/8 [1/0] via 202.16.0.2

- S 10.16.0.0/16 is directly connected, GigabitEthernet 0/0

34. Ein Netzwerktechniker untersucht die Routingtabelle eines Cisco-Routers. Betrachten Sie den folgenden Routing-Tabelleneintrag:

S 10.2.2.0/30 [1/0] via 10.1.1.2, 00:00:13, Serial0/0/0

Was ist die Bedeutung von Serial0/0/0?

- Es ist die Schnittstelle auf dem Next-Hop-Router, die direkt mit dem Netzwerk 10.1.1.0/24 verbunden ist.

- Es ist die Schnittstelle, die R4 verwendet, um Daten zu senden, die für 10.2.2.0/30 bestimmt sind.

- Es ist die Schnittstelle auf dem Next-Hop-Router, die direkt mit dem Netzwerk 10.2.2.0/30 verbunden ist.

- Es ist die R4-Schnittstelle, über die das OSPF-Update gelernt wurde.

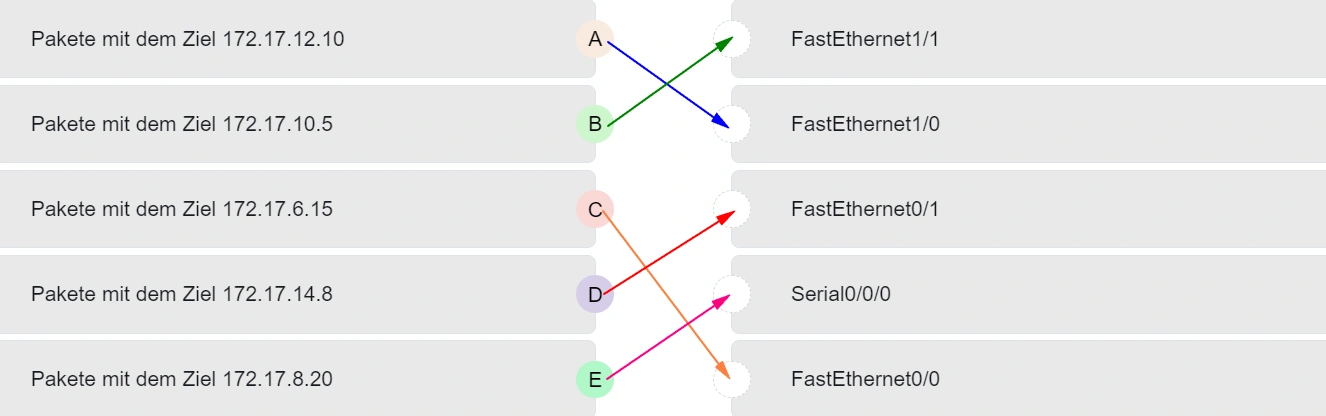

35. Sehen Sie sich die Abbildung an. Ordnen Sie die Pakete gemäß ihrer Ziel-IP-Adresse den ausgehenden Schnittstellen des Routers zu. (Nicht alle Ziele werden verwendet.)

36. Was ist die empfohlene Cisco Best Practice für die Konfiguration eines OSPF-fähigen Routers, so dass jeder Router bei der Behebung von Routingproblemen leicht identifiziert werden kann?

- Verwenden Sie die höchste aktive Schnittstellen-IP-Adresse, die auf dem Router konfiguriert ist.

- Verwenden Sie eine Loopback-Schnittstelle, die mit der höchsten IP-Adresse auf dem Router konfiguriert ist.

- Konfigurieren Sie einen Wert mit dem Befehl router-id.

- Verwenden Sie die höchste IP-Adresse, die einer aktiven Schnittstelle zugeordnet ist, die am Routingprozess beteiligt ist.

37. Ein Netzwerkadministrator konfiguriert einen Router mit dem Befehl ipv6 route::/0Serial2/0. Welchen Zweck erfüllt dieser Befehl?

- um alle Pakete an die serielle 2/0-Schnittstelle weiterzuleiten

- damit ein Router Pakete weiterleiten kann, für die es keine Route in der Routing-Tabelle gibt

- um Pakete für das Netzwerk::/0 an die serielle 2/0-Schnittstelle weiterzuleiten

- zum Hinzufügen einer dynamischen Route für das Zielnetzwerk ::/0 in die Routing-Tabelle

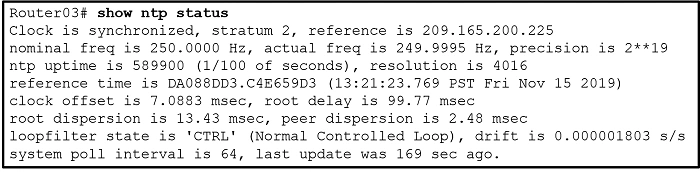

38. Beziehen Sie sich auf die Abbildung. Ein Unternehmensnetzwerk verwendet NTP, um die Zeit geräteübergreifend zu synchronisieren. Was kann aus der Ausgabe ermittelt werden?

- Die Schnittstelle auf Router03, die eine Verbindung zum Zeitsever herstellt, hat die IPv4-Adresse 209.165.200.225.

- Die Router03-Zeit wird mit einem Stratum 2-Zeitserver synchronisiert.

- Router03 ist ein Stratum-2-Gerät, das anderen Geräten im Netzwerk einen NTP-Dienst zur Verfügung stellen kann.

- Die Zeit auf Router03 ist möglicherweise nicht zuverlässig, da sie um mehr als 7 Sekunden zum Zeitserver versetzt wird.

39. SNMP wurde in einem Netzwerk implementiert, um Geräte zu überwachen und zu verwalten. Welcher SNMP-Authentifizierungsprozess wird bevorzugt, wenn SNMP-Manager mit SNMP-Agenten kommunizieren?

- Plain-Text-Community-String

- Community-String-Encryption

- Username Authentication

- MD5- oder SHA-Authentifizierung

40. Beim Testen eines neuen Webservers kann ein Netzwerkadministrator nicht auf die Homepage zugreifen, wenn der Servername in einen Webbrowser auf einem PC eingegeben wird. Pings an IPv4- und IPv6-Adressen des Servers sind erfolgreich. Was könnte das Problem sein?

- DNS löst den Servernamen nicht in eine IPv4- oder IPv6-Adresse auf.

- ARP entdeckt die MAC-Adresse des Servers nicht.

- Ein FTP-Client muss auf dem PC installiert sein.

- DHCP hat dem Server keine IPv4- oder IPv6-Adresse zugewiesen.

41. Ein Netzwerktechniker konfiguriert den sicheren Remote-Zugriff auf einen Cisco-Router. Welche zwei Befehle würden im Line-Konfigurationsmodus des Routers zur Implementierung von SSH ausgegeben? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- login local

- username admin secret ccna

- ip ssh version 2

- crypto key generate rsa

- transport input ssh

42. Ein Netzwerktechniker konfiguriert gerade einen Cisco-Switch, als diese Meldung angezeigt wird:

%LINK-3-UPDOWN: Interface Port-channel1, changed state to up

Was ist der Syslog-Schweregrad dieser Nachricht?

- Informational

- Error

- Alert

- Notification

43. Ein Netzwerkadministrator einer Hochschule konfiguriert WLAN-Sicherheit mit WPA2 Enterprise-Authentifizierung. Welcher Server ist für die Bereitstellung dieser Authentifizierungstyp erforderlich?

- RADIUS

- AAA

- SNMP

- DHCP

44. Welche zwei Protokolle werden verwendet, um eine serverbasierte AAA-Authentifizierung bereitzustellen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- 802.1x

- RADIUS

- SNMP

- TACACS+

- SSH

45. Ein Mitarbeiter meldet sich bei einem Firmenkonto an und ein anderer Mitarbeiter steht so, dass er die Konto-ID und das Passwort sehen kann. Welche Bedrohung ist das?

- Adware

- Identitätsdiebstahl

- Datenabfangen und Datendiebstahl

- Spyware

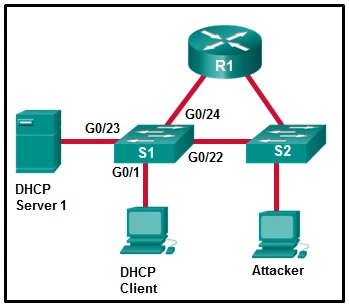

46. Beziehen Sie sich auf die Abbildung. Welche Schnittstelle auf Switch S1 sollte als vertrauenswürdiger DHCP-Snooping-Port konfiguriert werden, um DHCP-Spoofing-Angriffe zu mildern?

- G0/1

- G0/24

- G0/23

- G0/22

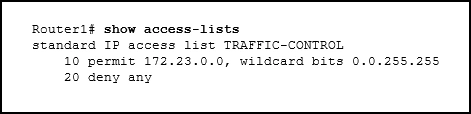

47. Sehen Sie sich die Abbildung an. Ein Netzwerkadministrator möchte einen ACE zur TRAFFIC-CONTROL-ACL hinzufügen, die IP-Datenverkehr aus dem Subnetz 172.23.16.0/20 verweigert. Welcher ACE erfüllt diese Bedingung?

- 5 deny 172.23.16.0 0.0.15.255

- 5 deny 172.23.16.0 0.0.255.255

- 15 deny 172.23.16.0 0.0.15.255

- 30 deny 172.23.16.0 0.0.15.255

48. Welcher ACE würde Datenverkehr von Hosts nur im Subnetz 192.168.8.0/22 ermöglichen?

- permit 192.168.8.0 0.0.3.255

- permit 192.168.8.0 0.0.7.255

- permit 192.168.0.0 0.0.15.255

- permit 192.168.8.0 255.255.248.0

49. Was ist eine Spyware-Bedrohung?

- Eine bösartige Person greift Benutzergeräte oder Netzwerkressourcen an.

- Anmeldedaten eines Benutzers werden gestohlen und verwendet, um auf private Daten zuzugreifen.

- Software, die auf einem Benutzergerät installiert ist, sammelt heimlich Informationen über den Benutzer.

- Private Informationen werden aus dem Netzwerk einer Organisation erfasst.

50. Welche Sicherheitslösung identifiziert eingehende Bedrohungen und verhindert, dass sie ins Unternehmensnetzwerk gelangen?

- Firewall-Filterung

- Access Control Lists (ACLs)

- Intrusion-Prevention-Systeme

- Virtual Private Network

51. Was ist ein Merkmal der REST-API?

- am weitesten verbreitete API für Webdienste

- zum Austausch von XML-strukturierten Informationen über HTTP oder SMTP

- gilt als langsam, komplex und starr

- entwickelte sich zu dem, was SOAP geworden ist

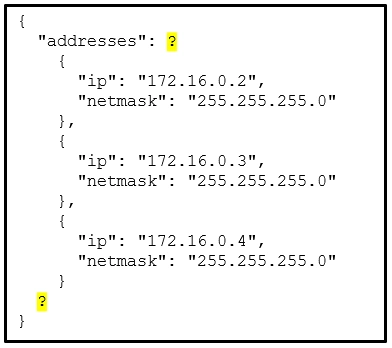

52. Beziehen Sie sich auf die Abbildung. Welches Symbol sollte in der angezeigten JSON-Datendarstellung verwendet werden, um das Fragezeichen in den Zeilen 2 und 15 zu ersetzen?

- doppelte Anführungszeichen “ „

- Kommas ,

- Klammern {}

- eckige Klammern [ ]

53. Welche Funktion des Cisco Intent-based Networking Systems (IBNS) ermöglicht es Netzbetreibern, das erwartete Netzwerkverhalten auszudrücken, das die Geschäftsabsicht am besten unterstützt?

- ACL-Analyse

- Activation

- Translation

- Assurance

54. Ein Benutzer liest ein Buch von der Website https://www.books-info.com/author50/book1.html#page150. Welcher Begriff wird verwendet, um die Komponente www.books-info.com/author50/book1.html zu beschreiben?

- URI

- Protokoll

- URN

- URL

- Fragment

55. Welche beiden Elemente werden in einer Intent-Based Netzwerkarchitektur als Teile einer Overlay Fabric betrachtet? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Server

- IPsec-Protokoll

- Router

- Switch

- CAPWAP

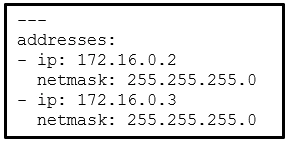

56. Beziehen Sie sich auf die Abbildung. Was bedeutet der Bindestrich (—) in der YAML-Datenstruktur?

- eine Zeichenfolge, die sowohl für den Schlüssel als auch für den Wert verwendet wird

- ein Element in einem Array

- ein Schlüssel/Wert-Paar, das eine IP-Adresse darstellt

- ein einzelnes Schlüssel/Wert-Paar

57. Welche Aktion findet statt, wenn die Quell-MAC-Adresse eines Frames, der in einen Switch eintritt, in der MAC-Adresstabelle erscheint, die einem anderen Port zugeordnet ist?

- Der Switch aktualisiert den Refresh-Timer für den Eintrag.

- Der Switch ersetzt den alten Eintrag und verwendet den aktuelleren Port.

- Der Switch leitet den Frame aus dem angegebenen Port weiter.

- Der Switch löscht die gesamte MAC-Adresstabelle.

58. Mit welchem LAN-Angriff kann der Datenverkehr von einem VLAN ohne Hilfe eines Routers von einem anderen VLAN gesehen werden?

- DHCP- Starvation-Attacke

- DHCP Spoofing-Attacke

- VLAN Double-Tagging-Angriff

- VLAN-Hopping-Angriff

59. Welches Merkmal vervollständigt die folgende Aussage?

Wenn eine statische IPv6-Route konfiguriert ist, erfordert die Verwendung einer link-lokalen Adresse als Next-Hop-Adresse die Eingabe …….

- des Schnittstellentyps und der Schnittstellennummer.

- des Befehls „ipv6 unicast-routing“.

- der Next-Hop-Adresse von zwei verschiedenen benachbarten Routern.

- des Befehls „show ipv6 route static“.

60. Welcher Begriff beschreibt einen Prozess, bei dem ein Router einfach jedes Paket verwirft, das am Ende einer Warteschlange ankommt, die ihre Ressourcen zur Aufnahme von Paketen vollständig aufgebraucht hat?

- Low Latency Queuing (LLQ)

- Traffic Shaping

- Weighted Fair Queuing (WFQ)

- Tail Drop

- Weighted Random Early Detection (WRED)