ENSAv7 Übungsabschlussprüfung – Examen blanc final – Fragen und Antworten (Deutsch)

1. Welcher Schritt im Link-State-Routing-Prozess wird dadurch beschrieben, dass ein Router eine Link-State-Datenbank basierend auf empfangenen LSAs aufbaut?

- einen Nachbarn für nicht erreichbar erklären

- Ausführen des SPF-Algorithmus

- Auswählen der Router-ID

- Aufbau der Topologietabelle

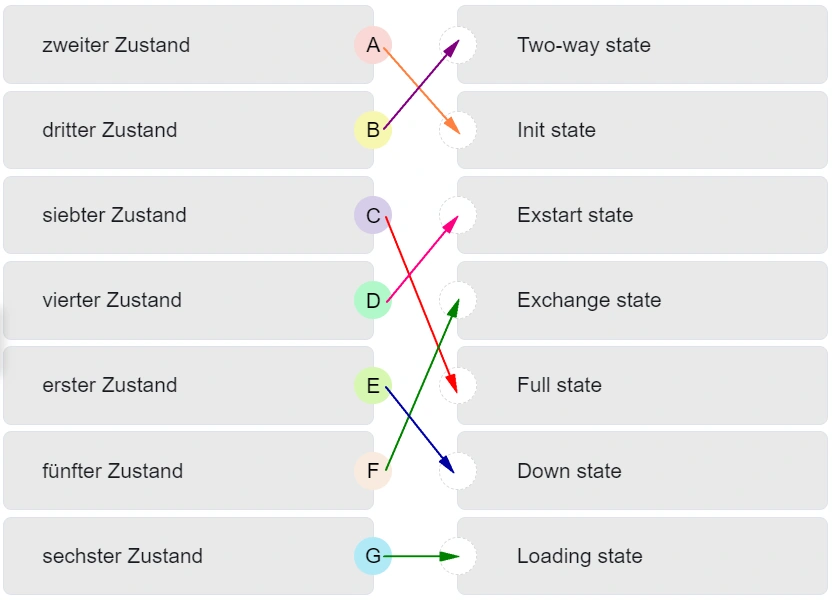

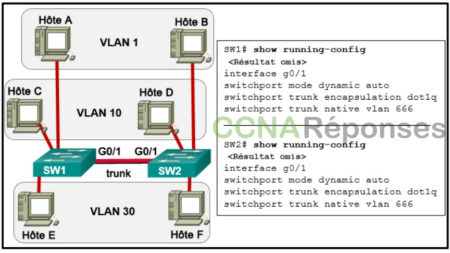

2. Ordnen Sie den OSPF-Zustand in der Reihenfolge seines Auftretens an. (Nicht alle Optionen werden verwendet.)

Erklärung: Platzieren Sie die Optionen in der folgenden Reihenfolge:

| zweiter Zustand |

Init state |

| siebter Zustand |

Full state |

| fünfter Zustand |

Exchange state |

| erster Zustand |

Down state |

| vierter Zustand |

Exstart state |

| dritter Zustand |

Two-way state |

| sechster Zustand |

Loading state |

3. Wenn ein OSPF-Netzwerk konvergiert ist und keine Änderung der Netzwerktopologie von einem Router erkannt wurde, wie oft werden dann LSU-Pakete an benachbarte Router gesendet?

- alle 10 Minuten

- alle 60 Minuten

- alle 30 Minuten

- alle 5 Minuten

Erklärung: Nachdem alle LSRs für einen bestimmten Router abgearbeitet wurden, gelten die angrenzenden Router als synchronisiert und in einem Full-State. Updates (LSUs) werden nur unter folgenden Bedingungen an Nachbarn gesendet:

- Wenn eine Netzwerk-Topologieänderung erkannt wird (inkrementelle Updates)

- alle 30 Minuten

4. Welcher Typ von OSPFv2 Paket enthält eine abgekürzte Liste der LSDB eines sendenden Routers und wird von Empfängern verwendet, um die lokale LSDB zu überprüfen?

- Link-State-Update (LSU)

- Link-state Acknowledgment

- Link-State-Request (LSR)

- Database description

Erklärung: Das Database Description (DBD)-Paket enthält eine verkürzte Liste der LSDB, die von einem benachbarten Router gesendet wird, und wird von den empfangenden Routern zum Abgleich mit der lokalen LSDB verwendet.

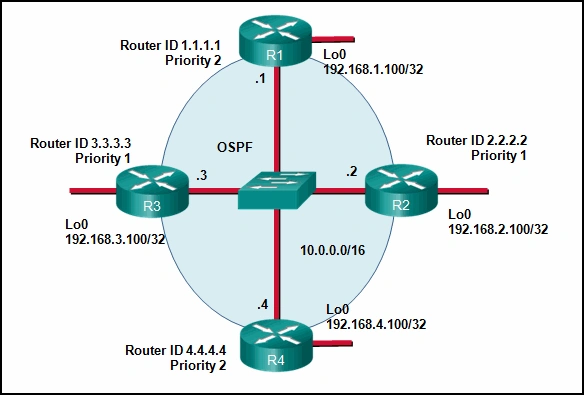

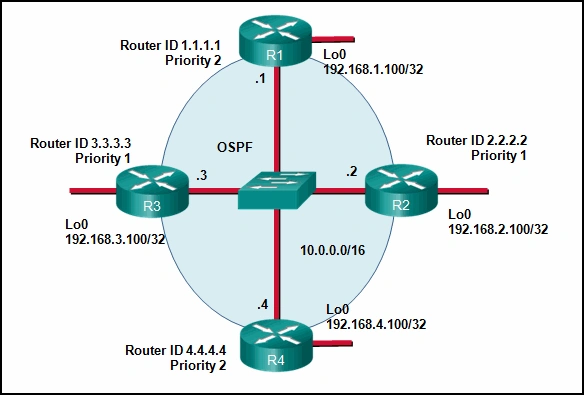

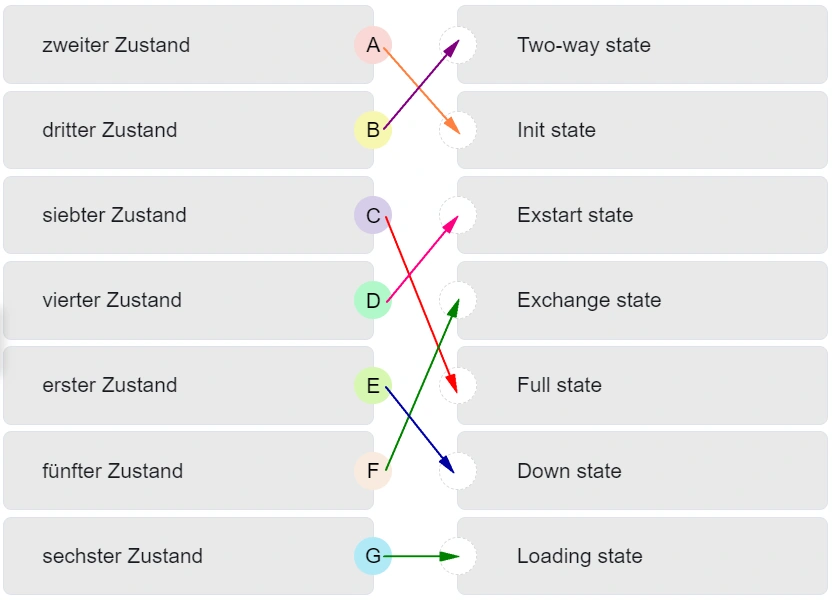

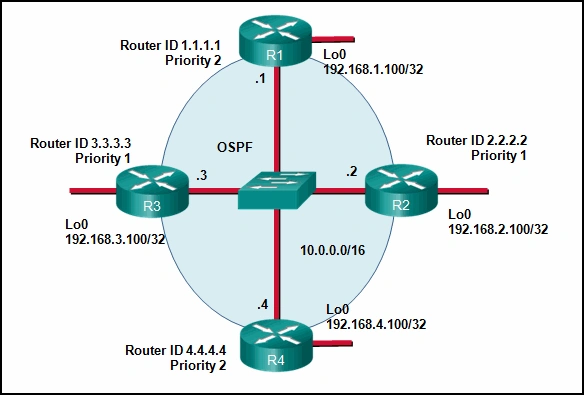

5. Beziehen Sie sich auf die Abbildung. Wenn der Switch neu gestartet wird und alle Router OSPF-Verbindungen wiederherstellen müssen, welche Router werden der neue DR und BDR?

- Router R1 wird der DR und Router R2 wird der BDR.

- Router R2 wird der DR und Router R3 wird der BDR.

- Router R4 wird der DR und Router R1 wird der BDR.

- Router R4 wird der DR und Router R3 wird der BDR.

Erklärung: Die OSPF-Wahlen eines DR basieren in der Rangfolge auf den folgenden:

- höchste Priorität von 1 -255 (0 = nie ein DR)

- höchste Router-ID

- höchste IP-Adresse einer Loopback- oder aktiven Schnittstelle, wenn keine manuell konfigurierte Router-ID vorhanden ist.Loopback-IP-Adressen haben Vorrang vor anderen Schnittstellen.

In diesem Fall haben Router R4 und R1 die höchste Routerpriorität. Bei den beiden hat R3 die höhere Router-ID. Daher wird R4 der DR und R1 wird der BDR.

6. Beziehen Sie sich auf die Abbildung. Was sind die OSPF-Kosten, um den Router A LAN 172.16.1.0/24 von B aus zu erreichen?

Erklärung: Die Formel zur Berechnung der OSPF-Kosten lautet wie folgt:

Kosten = Referenzbandbreite/ Schnittstellenbandbreite

Die Standardreferenzbandbreite beträgt 10^8 (100.000.000); daher ist die Formel

Kosten = 100.000.000 bps/Schnittstellenbandbreite in bps

Somit sind die Kosten, um das A LAN 172.16.1.0/24 von B aus zu erreichen, wie folgt:

Serielle Verbindung (1544 Kbps) von B zu A Kosten => 100.000.000/1.544.000 = 64

Gigabit Ethernet Link auf A Kosten => 100.000.000/1.000.000.000 = 1

Gesamtkosten zu erreichen 172.16.1.0/24 = 64 + 1 = 65

7. Welche zwei Aufgaben hat die OSPF-Router-ID? (Wählen Sie zwei.)

- den Übergang des OSPF-Nachbarn in den Full-Zustand zu erleichtern

- den Router in der OSPF-Domäne eindeutig zu identifizieren

- die Teilnahme der Routers an der Wahl des designierten Routers zu erleichtern

- das Erreichen von Netzwerkkonvergenz zu erleichtern

- dem SPF-Algorithmus zu ermöglichen, den kostengünstigsten Pfad zu entfernten Netzwerken zu ermitteln

Erklärung: Die OSPF-Router-ID unterstützt weder die SPF-Algorithmus-Berechnungen, noch erleichtert es den Übergang des OSPF-Nachbarn in den Full-Status. Obwohl die Router-ID in OSPF-Nachrichten enthalten ist, wenn der Router Beziehungen aufbaut, hat sie keinen Einfluss auf den tatsächlichen Konvergenzprozess.

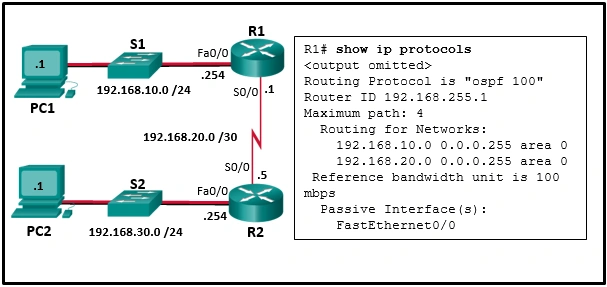

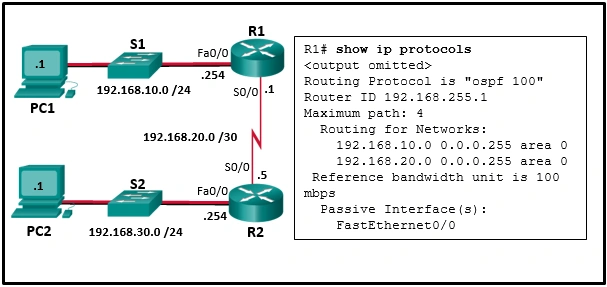

8. Beziehen Sie sich auf die Abbildung. Ein Netzwerkadministrator hat OSPFv2 auf den beiden Cisco-Routern wie gezeigt konfiguriert. Die Router können keine Neighbor Adjacency bilden. Was sollte getan werden, um das Problem zu beheben?

- Fügen Sie den Befehl network 192.168.20.1 0.0.0.0 area 0 auf Router R1 hinzu.

- Fügen Sie den Befehl network 192.168.30.1 0.0.0.0 area 0 auf Router R1 hinzu.

- Entfernen Sie die FastEthernet0/0 passive interface Konfiguration auf Router R1.

- Ändern Sie die IP-Adresse auf S0/0 des Routers R2 auf 192.168.20.2.

Erklärung: Um OSPFv2-Neighbor Adjacencies zu bilden, müssen zwei verbundene Routerschnittstellen dasselbe Subnetz gemeinsam nutzen. Router R2 wird in der Topologie mit der IP-Adresse 192.168.20.5 angezeigt und existiert nicht im selben Subnetz wie die 192.168.20.1 /30 IP-Adresse von S0/0 auf Router R1.

9. Welchen Befehl gibt ein Netzwerktechniker aus, um die konfigurierten Hello- und Dead-Timer-Intervalle auf einer Punkt-zu-Punkt-WAN-Verbindung zwischen zwei Routern, die OSPFv2 ausführen, zu überprüfen?

- show ip ospf interface fastethernet 0/1

- show ip ospf neighbor

- show ipv6 ospf interface serial 0/0/0

- show ip ospf interface serial 0/0/0

Erklärung: Der Befehl show ip ospf interface serial 0/0/0 zeigt die konfigurierten Hello- und Dead-Timer-Intervalle auf einer seriellen Punkt-zu-Punkt-WAN-Verbindung zwischen zwei OSPFv2-Routern an. Der Befehl show ipv6 ospf interface serial 0/0/0 zeigt die konfigurierten Hello- und Dead-Timer-Intervalle auf einer seriellen Punkt-zu-Punkt-Verbindung zwischen zwei OSPFv3-Routern an. Der Befehl show ip ospf interface fastethernet 0/1 zeigt die konfigurierten Hello- und Dead-Timer-Intervalle auf einer Multiaccess-Verbindung zwischen zwei (oder mehr) OSPFv2-Routern an. Der Befehl show ip ospf neighbor zeigt die seit dem Empfang der letzten Hello-Nachricht verstrichene Zeit des Dead-Intervalls an, aber nicht den konfigurierten Wert des Timers.

10. Was ist das signifikante Merkmal von Wurm-Malware?

- Nach der Installation auf einem Hostsystem repliziert sich ein Wurm nicht selbst.

- Ein Wurm kann unabhängig vom Hostsystem ausgeführt werden.

- Ein Wurm muss durch ein Ereignis auf dem Hostsystem ausgelöst werden.

- Wurm-Malware tarnt sich als legitime Software.

Erklärung: Wurm-Malware kann sich selbst ausführen und kopieren, ohne von einem Hostprogramm ausgelöst zu werden. Es ist eine erhebliche Bedrohung für die Netzwerk- und Internetsicherheit.

11. Welche Art von Sicherheitsbedrohung kann als Software beschrieben werden, die sich an ein anderes Programm anhängt, um eine bestimmte unerwünschte Funktion auszuführen?

- Virus

- Wurm

- Proxy-Trojaner

- Denial-of-Service-Trojaner

Erklärung: Viren können bösartig und zerstörerisch sein oder einfach nur etwas am Computer verändern, wie z. B. Wörter oder Bilder und müssen nicht unbedingt eine Fehlfunktion des Computers verursachen. Viren können über freigegebene Medien wie CDs oder Memory Sticks verbreitet werden, können aber auch über das Internet und E-Mail zugestellt werden.

12. Was ist die beste Beschreibung der Trojaner-Malware?

- Es ist die am einfachsten aufzuspürende Form der Malware.

- Es handelt sich um Software, die störende, aber keine fatalen Computerprobleme verursacht.

- Sie präsentiert sich als nützliche Software, doch hinter ihr verbirgt sich Schadcode.

- Es handelt sich um Malware, die nur über das Internet verbreitet werden kann.

Erklärung: Die beste Beschreibung von Trojaner-Malware und deren Unterschied zu Viren und Würmern ist, dass sie sich als nützliche Software präsentiert, aber Schadcode enthält. Es handelt sich um Software, die störende, aber keine fatalen Computerprobleme verursacht. Einige Trojaner werden über das Internet verbreitet, sie können jedoch auch über USB-Memory Sticks und andere Ressourcen verbreitet werden. Besonders zielgerichtete Trojaner-Malware kann mit zu der am schwierigsten aufzuspürenden Malware gehören.

13. Was ist ein Merkmal eines IPS?

- Es hat keine Auswirkungen auf die Latenz.

- Es dient in erster Linie der Identifizierung möglicher Störfälle.

- Es wird im Offline-Modus bereitgestellt.

- Es kann bösartige Pakete stoppen.

Erklärung: Ein Vorteil eines Intrusion Prevention Systems (IPS) besteht darin, dass es bösartige Pakete identifizieren und stoppen kann. Da ein IPS jedoch inline bereitgestellt wird, kann es dem Netzwerk Latenz hinzufügen.

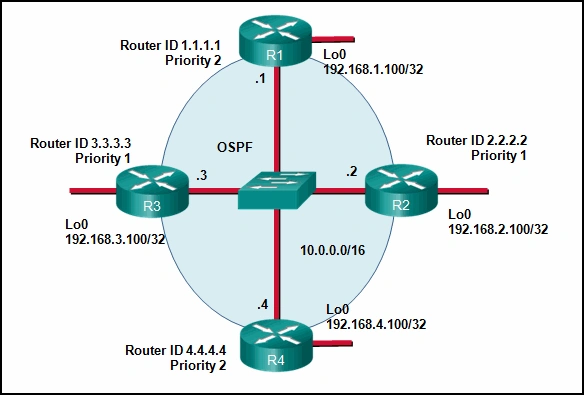

14. Sehen Sie sich die Abbildung an. Die Gigabit-Schnittstellen auf beiden Routern sind mit Subinterface-Nummern konfiguriert, die den angeschlossenen VLAN-Nummern entsprechen. PCs in VLAN 10 sollten in der Lage, auf dem Drucker P1 in VLAN 12 zu drucken. PCs in VLAN 20 sollten auf den Druckern in VLAN 22 ausdrucken. Auf welchem Interface und in welcher Richtung sollten Sie eine Standard-ACL setzen, die das Drucken vom Daten-VLAN 10 auf P1 erlaubt, aber die PCs auf VLAN 20 an der Nutzung des Druckers P1 hindert? (Wählen Sie zwei.)

- R1 Gi0/1.12

- outbound

- R1 S0/0/0

- R2 Gi0/1.20

- inbound

- R2 S0/0/1

Erklärung: Eine Standard-Access-Liste wird allgemein so nah wie möglich am Zielnetzwerk platziert, da Zugangskontroll-Befehle in einer Standard-ACL keine Informationen über das Zielnetzwerk enthalten.

Das Ziel ist in diesem Beispiel der Drucker in VLAN 12, der das Gigabit-Subinterface 0/1/0.12 von Router R1 als Gateway hat. Eine Beispiel-Standard-ACL, die nur erlaubt das Drucken vom Daten-VLAN 10 (192.168.10.0/24) erlaubt, und von keinem anderem VLAN würde wie folgt aussehen:

R1(config)# access-list 1 permit 192.168.10.0 0.0.0.255

R1(config)# access-list 1 deny any

R1(config)# interface gigabitethernet 0/1.12

R1(config-if)# ip access-group 1 out

15. Wenn ein Router über zwei Schnittstellen verfügt und sowohl IPv4- als auch IPv6-Verkehr routet, wie viele ACLs können erstellt und auf sie angewendet werden?

Erklärung: Um die Gesamtzahl der konfigurierbaren ACLs zu bestimmen, kann folgende Regel verwendet werden: eine ACL pro Protokoll, pro Richtung und pro Schnittstelle. In diesem Fall: 2 Schnittstellen x 2 Protokolle x 2 Richtungen ergibt 8 mögliche ACLs.

16. Welche drei Aussagen sind im Allgemeinen die besten Verfahrensweisen bei der Platzierung von ACLs? (Wählen Sie drei.)

- Filtern Sie unerwünschten Datenverkehr, bevor er auf einen Link mit geringer Bandbreite geschickt wird.

- Platzieren Sie Standard-ACLs in der Nähe der Quell-IP-Adresse des Verkehrs.

- Platzieren Sie erweiterte ACLs in der Nähe der IP-Zieladresse des Verkehrs.

- Für jede ACL, welche eingehend auf eine Schnittstelle platziert ist, sollte es eine passende ausgehende ACL geben.

- Platzieren Sie erweiterte ACLs in der Nähe der Quell-IP-Adresse des Verkehrs.

- Platzieren Sie Standard-ACLs in der Nähe der Ziel-IP-Adresse des Verkehrs.

Erklärung: Erweiterte ACLs sollten so nah wie möglich an der Quell-IP-Adresse gesetzt werden, so dass der Verkehr, der gefiltert werden muss, das Netzwerk nicht erst passieren muss und Netzwerkressourcen verbraucht. Da Standard-ACLs keine Zieladresse spezifizieren, sollten sie so nahe wie möglich am Ziel platziert werden. Das Platzieren einer Standard-ACL nahe an der Quelle kann dazu führen, dass sämtlicher Verkehr gefiltert wird und Dienste von anderen Hosts nicht erreichbar sind. Die Filterung unerwünschten Datenverkehrs vor dem Eintritt in Links mit niedriger Bandbreite spart Bandbreite und unterstützt die Netzwerkfunktionalität. Die Entscheidungen über die Platzierung von ACLs als eingehend oder ausgehend sind abhängig von den zu erfüllenden Anforderungen.

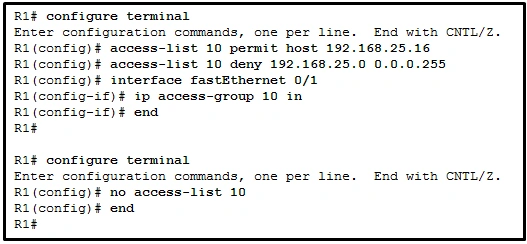

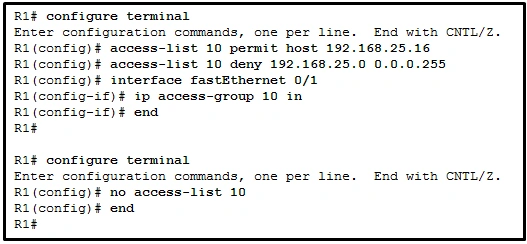

17. Sehen Sie sich die Abbildung an. Ein Netzwerkadministrator konfiguriert eine Standard-IPv4-ACL. Welche Auswirkung hat die Ausführung des Befehls no access-list 10 ?

- ACL 10 wird auf Fa0/1 deaktiviert.

- ACL 10 wird deaktiviert und nach dem Neustart von R1 entfernt werden.

- ACL 10 wird aus der running configuration entfernt.

- ACL 10 wird sowohl aus der running configuration und der Schnittstelle Fa0/1 entfernt.

Erklärung: Der Befehl R1(config)# no access-list <access-list number> entfernt die ACL sofort von der running-config. Um jedoch eine ACL auf einer Schnittstelle zu deaktivieren, sollte der Befehl R1(config-if)# no ip access-group eingegeben werden.

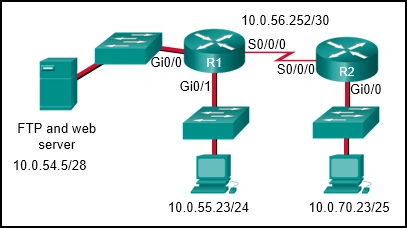

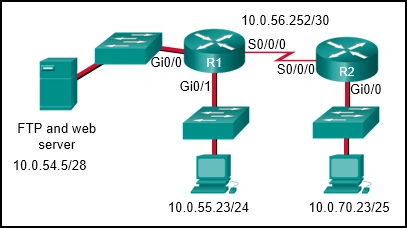

18. Sehen Sie sich die Abbildung an. Der Netzwerk-Administrator mit der IP-Adresse 10.0.70.23/25 benötigt Zugriff auf den FTP-Server des Unternehmens (10.0.54.5/28). Der FTP-Server ist auch ein Webserver, der für alle internen Mitarbeiter in den Netzwerken mit 10.x.x.x Adressen erreichbar ist. Kein anderer Verkehr sollte zu diesem Server zugelassen werden. Welche erweiterte ACL kann verwendet werden, um den Verkehr entsprechend zu filtern und wie würden Sie diese ACL anwenden? (Wählen Sie zwei.)

- access-list 105 permit tcp host 10.0.54.5 any eq www

access-list 105 permit tcp host 10.0.70.23 host 10.0.54.5 eq 20

access-list 105 permit tcp host 10.0.70.23 host 10.0.54.5 eq 21

- R1(config)# interface gi0/0

R1(config-if)# ip access-group 105 out

- access-list 105 permit ip host 10.0.70.23 host 10.0.54.5

access-list 105 permit tcp any host 10.0.54.5 eq www

access-list 105 permit ip any any

- access-list 105 permit tcp host 10.0.70.23 host 10.0.54.5 eq 20

access-list 105 permit tcp host 10.0.70.23 host 10.0.54.5 eq 21

access-list 105 permit tcp 10.0.0.0 0.255.255.255 host 10.0.54.5 eq www

access-list 105 deny ip any host 10.0.54.5

access-list 105 permit ip any any

- R2(config)# interface gi0/0

R2(config-if)# ip access-group 105 in

- R1(config)# interface s0/0/0

R1(config-if)# ip access-group 105 out

Erklärung: Die ersten beiden Zeilen der ACL erlauben dem Host 10.0.70.23 FTP-Zugriff auf den Server, der die IP-Adresse 10.0.54.5 hat. Die nächste Zeile der ACL ermöglicht HTTP-Zugriff auf den Server von allen Hosts, die eine IP-Adresse haben, welche mit der Nummer 10 beginnt. In der vierten Zeile der ACL wird jede andere Art von Datenverkehr an den Server von einer beliebigen Quell-IP-Adresse verweigert. Die letzte Zeile der ACL erlaubt allen anderen Verkehr für den Fall, dass weitere Server oder Geräte zum Netzwerk 10.0.54.0/28 hinzugefügt werden. Da der Datenverkehr von allen anderen Standorten und für das Host-Gerät 10.0.70.23 gefiltert wird, ist der beste Ort, um diese ACL anzuwenden, so nah wie möglich am Server.

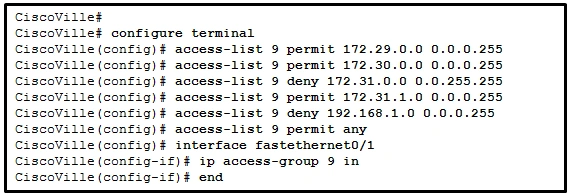

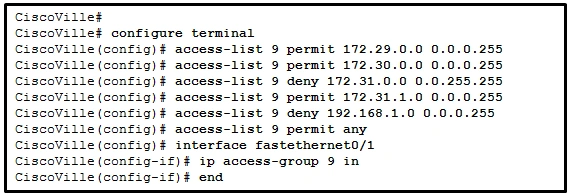

19. Beziehen Sie sich auf die Abbildung. Ein Netzwerkadministrator hat ACL 9 wie gezeigt konfiguriert. Anwender im Netzwerk 172.31.1.0 /24 können keinen Datenverkehr über den Router CiscoVille weiterleiten. Was ist die wahrscheinlichste Ursache für den Verkehrsausfall?

- Die Reihenfolge der ACEs ist falsch.

- Das established Schlüsselwort ist nicht angegeben.

- Die Portnummer für den Datenverkehr wurde nicht mit dem Schlüsselwort eq identifiziert.

- Die permit-Anweisung gibt eine falsche Wildcard-Maske an.

Erklärung: Bei der Überprüfung einer ACL werden die Anweisungen immer in einer sequenziellen Reihenfolge aufgeführt. Obwohl es eine explizite Genehmigung für den Datenverkehr gibt, der aus dem Netzwerk 172.31.1.0 /24 stammt, wird er aufgrund der zuvor implementierten ACE von CiscoVille (config) # access-list 9 deny 172.31.0.0 0.0.255.255verweigert. Die Reihenfolge der ACEs muss geändert werden, um den spezifischen Datenverkehr aus dem Netzwerk 172.31.1.0 /24 zu ermöglichen und dann 172.31.0.0 /16 zu verweigern.

20. Ein Techniker hat die Aufgabe, ACLs zum Sichern eines Routers zu verwenden. Wann würde der Techniker die Option oder den Befehl access-class 20 in der Konfiguration verwenden?

- Um den gesamten eingeschränkten Datenverkehr anzuzeigen.

- Zum Absichern des Administratorzugriffs auf den Router.

- Zum Sichern des Management-Datenverkehrs in den Router.

- Um alle ACLs vom Router zu entfernen.

21. Ein Administrator hat eine ACL auf R1 konfiguriert, um administrativen Zugriff per SSH von Host 172.16.1.100 zu erlauben. Welcher Befehl wendet die ACL korrekt an?

- R1(config-line)# access-class 1 in

- R1(config-if)# ip access-group 1 in

- R1(config-line)# access-class 1 out

- R1(config-if)# ip access-group 1 out

Erklärung: Der administrative Zugriff per SSH auf den Router erfolgt über die vty-Verbindungen. Daher muss die ACL auf diesen Verbindungen in eingehender Richtung angewendet werden. Dies geschieht im Line-Konfigurationsmodus und Eingabe des Befehls access-class .

22. Welche Art von NAT ordnet eine einzelne interne lokale Adresse einer einzelnen internen globalen Adresse zu?

- Portadress-Übersetzung

- Statisch

- Dynamisch

- Overloading

Erklärung: Eine Eins-zu-Eins-Abbildung einer internen lokalen Adresse auf eine interne globale Adresse wird durch statisches NAT durchgeführt.

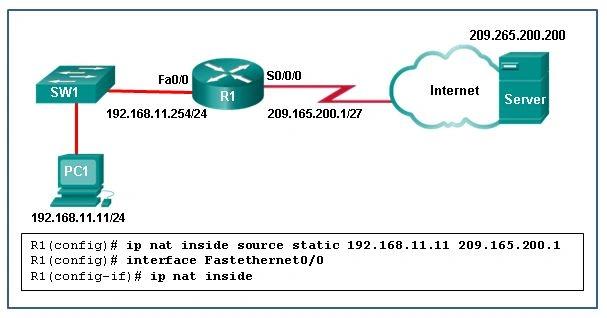

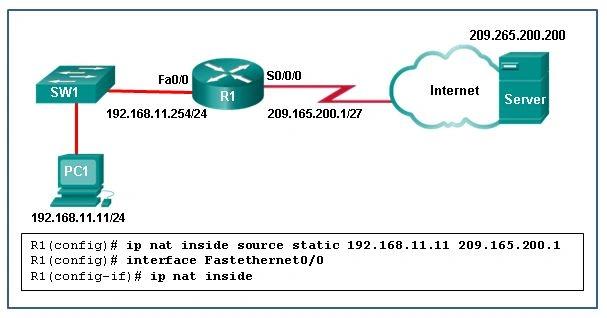

23. Sehen Sie sich die Abbildung an. Was muss getan werden, um die statische NAT-Konfiguration auf R1 zu vervollständigen?

- R1 sollte mit dem Befehl ip nat inside source static 209.165.200.1 192.168.11.11 konfiguriert werden.

- R1 sollte mit dem Befehl ip nat inside source static 209.165.200.200 192.168.11.11 konfiguriert werden.

- Die Schnittstelle Fa0/0 sollte mit dem Befehl no ip nat inside konfiguriert werden.

- Die Schnittstelle S0/0/0 sollte mit dem Befehl ip nat outside konfiguriert werden.

Erklärung: Damit NAT-Übersetzungen richtig funktionieren, muss sowohl eine innere- und eine äußere Schnittstelle für die NAT-Übersetzung auf dem Router konfiguriert werden.

24. Was ist richtig in Bezug auf NAT für IPv6?

- Dual-Stack ist ein Beispiel für die Umsetzung von NAT für IPv6.

- NAT64 wurde von IETF zugunsten von NAT-PT abgelehnt.

- Es wird benutzt, um private IPv6-Adressen auf öffentliche IPv6-Adressen zu konvertieren.

- Es ist eine temporärer Mechanismus, um die Migration von IPv4 zu IPv6 zu unterstützen.

Erklärung: NAT für IPv6 ist eine vorübergehende Maßnahme, um den Wechsel von IPv4 auf IPv6 unterstützen. NAT64 ersetzt NAT-PT. Dual-Stack ist ein Verfahren zum Ausführen von IPv4 und IPv6 in demselben Netzwerk.

25. Ein Netzwerkadministrator führt eine Fehlerbehebung für das dynamische NAT durch, das auf Router R2 konfiguriert ist. Welchen Befehl kann der Administrator verwenden, um die Gesamtzahl der aktiven NAT-Übersetzungen und die Anzahl der aus dem NAT-Pool zugewiesenen Adressen anzuzeigen?

- R2# show ip nat statistics

- R2# show ip nat translations

- R2# show running-config

- R2# clear ip nat translation

Erklärung: R2# show ip nat translations zeigt die aktuellen NAT-Übersetzungen an. Es wird nicht die Information geliefert, wie viele Adressen noch im Pool vorhanden sind. R2# clear ip nat translation wird verwendet, um in der Übersetzungstabelle alte Einträge zu löschen, so dass, wenn der Befehl R2# show ip nat translations ausgegeben wird, die aktuellen NAT-Übersetzungseinträge angezeigt werden. R2# show running-config zeigt nur die Konfigurationsparameter an. R2# show ip nat translation gibt Informationen über die Gesamtzahl der aktiven Übersetzungen, NAT-Konfigurationsparameter, die Anzahl der Adressen im Pool und die Anzahl der zugewiesenen Adressen aus.

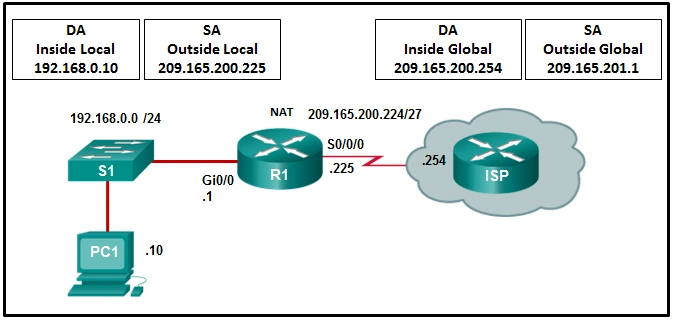

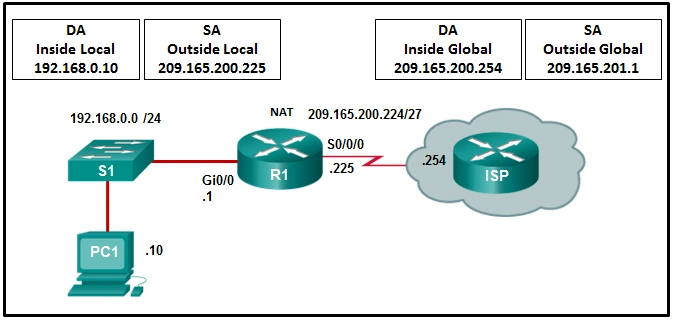

26. Beziehen Sie sich auf die Abbildung. R1 ist für statisches NAT konfiguriert. Welche IP-Adresse werden Internet-Hosts verwenden, um PC1 zu erreichen?

- 192.168.0.1

- 209.165.201.1

- 192.168.0.10

- 209.165.200.225

Erklärung: Beim statischen NAT wird eine einzelne interne lokale Adresse, in diesem Fall 192.168.0.10, auf eine einzelne interne globale Adresse, in diesem Fall 209.165.200.225, abgebildet. Internet-Hosts senden Pakete an PC1 und verwenden als Zieladresse die inside-global-Adresse 209.165.200.225.

27. Welche drei verkehrsbezogenen Faktoren würden die Auswahl eines bestimmten WAN-Linktyps beeinflussen? (Wählen Sie drei Antwortmöglichkeiten aus.)

- Sicherheitsanforderungen

- Art des Verkehrs

- Verkehrsaufkommen

- Zuverlässigkeit

- Kosten der Verbindung

- Abstand zwischen den Standorten

Erklärung: Zu den verkehrsbezogenen Faktoren, die die Auswahl eines bestimmten WAN-Link-Typs beeinflussen, gehören die Art des Verkehrs, die Menge des Verkehrs, die Qualitätsanforderungen und die Sicherheitsanforderungen. Zu den Qualitätsanforderungen gehört die Sicherstellung, dass Datenverkehr, der keine Verzögerung verträgt, ebenso vorrangig behandelt wird wie wichtiger geschäftlicher Transaktionsverkehr.

28. Mithilfe welcher Technologie können Laptops in einem Mobilfunknetz betrieben werden?

- Mobiler Hotspot

- Infrarot

- Bluetooth

- 802.11 Wi-Fi

Erklärung: Über mobile Hotspots kann ein Laptop eine Verbindung zu einem Mobilfunknetz herstellen und WAN-Zugriff erhalten. Die Wireless-Technologien Bluetooth und Infrarot funktionieren über kurze Entfernungen. 802.11 Wi-Fi ermöglicht Laptops den Zugriff auf ein lokales Netzwerk.

29. Welche zwei Arten von Geräten sind spezifisch für WAN-Umgebungen und kommen in einem LAN nicht vor? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Breitband-Modem

- Core-Switch

- Distribution Layer Router

- Access Layer-Switch

- CSU/DSU

Erklärung: Breitband-Modems und CSU/DSU sind Beispiele für WAN-Geräte. Core-Switches sind sowohl in WANs als auch in LANs zu finden. Access Layer-Switches und Distribution-Layer-Router werden nur in LANs gefunden.

30. Welche zwei Aussagen beschreiben RAS-VPNs? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Für die Implementierung von RAS-VPNs ist eine Mietleitung erforderlich.

- Client-Software ist in der Regel erforderlich, um auf das Netzwerk zugreifen zu können.

- Remotezugriffs-VPNs werden verwendet, um ganze Netzwerke wie eine Zweigstelle mit der Zentrale zu verbinden.

- Endbenutzer wissen nicht, dass VPNs vorhanden sind.

- Remote-Access-VPNs unterstützen die Bedürfnisse von Telearbeitern und mobilen Benutzern.

Erklärung: Remote-Access-VPNs sind für die Bedürfnisse von Telearbeitern und mobilen Anwendern konzipiert, indem sie eine Software verwenden, die auf dem Client installiert wird, um die Daten zu verschlüsseln und zu kapseln. Remote-Access-VPNs können über eine Vielzahl von WAN-Verbindungen verwendet werden. Benutzer müssen auf die Clientsoftware zugreifen, um die VPN-Verbindung zu initiieren.

31. Welche VPN-Lösung ermöglicht die Verwendung eines Webbrowsers, um einen sicheren Remote-Access-VPN-Tunnel zum ASA zu etablieren?

- Site-to-Site mithilfe einer ACL

- Site-to-Site mit einem vordefinierten Schlüssel

- clientless SSL

- client-based SSL

Erklärung: Wenn ein Webbrowser verwendet wird, um sicher auf das Unternehmensnetzwerk zuzugreifen, muss der Browser eine sichere Version von HTTP verwenden, um SSL-Verschlüsselung bereitzustellen. Ein VPN-Client muss nicht auf dem Remote-Host installiert werden, daher wird eine clientlose SSL-Verbindung verwendet.

32. Welche Anweisung beschreibt eine Funktion von Site-to-Site-VPNs?

- Einzelne Hosts können die VPN-Verbindung aktivieren und deaktivieren.

- Die VPN-Verbindung ist nicht statisch definiert.

- VPN-Client-Software ist auf jedem Host installiert.

- Interne Hosts senden normale, nicht gekapselte Pakete.

Erklärung: Site-to-Site-VPNs sind statisch definierte VPN-Verbindungen zwischen zwei Standorten, die VPN-Gateways verwenden. Die internen Hosts benötigen keine VPN-Clientsoftware und senden normale, nicht kapselte Pakete an das Netzwerk, in dem sie vom VPN-Gateway gekapselt sind.

33. Welche zwei Arten von VPNs sind Beispiele für unternehmensverwaltete RAS-VPNs? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- IPsec VPN

- IPsec Virtual Tunnel Interface VPN

- Clientless SSL VPN

- GRE over IPsec VPN

- Client-based IPsec VPN

Erklärung: Enterprise-verwaltete VPNs können in zwei Konfigurationen bereitgestellt werden:

- RAS-VPN – Dieses VPN wird dynamisch erstellt, wenn es erforderlich ist, um eine sichere Verbindung zwischen einem Client und einem VPN-Server herzustellen. Remote-Access-VPNs beinhalten clientbasierte IPSec-VPNs und clientlose SSL-VPNs.

- Site-to-Site-VPN – Dieses VPN wird erstellt, wenn Verbindungsgeräte mit Informationen zum Aufbau eines sicheren Tunnels vorkonfiguriert sind. VPN-Datenverkehr wird nur zwischen den miteinander verbundenen Geräten verschlüsselt und interne Hosts wissen nicht, dass ein VPN verwendet wird. Site-to-site-VPNs umfassen IPSec, GRE over IPsec, Cisco Dynamic Multipoint (DMVPN) und IPSec Virtual Tunnel Interface (VTI) VPNs.

34. Mit welchem QoS-Mechanismus können verzögerungssensible Daten, wie z. B. Sprache, zuerst gesendet werden, bevor Pakete aus anderen Warteschlangen gesendet werden?

Erklärung: Low Latency Queuing (LLQ) fügt CBWFQ eine Prioritätswarteschlange hinzu, aus der verzögerungssensitiver Datenverkehr, wie z. B. Sprachverkehr, vor Paketen aus anderen Warteschlangen übertragen werden kann.

35. Welcher Begriff beschreibt das Hinzufügen eines Werts zum Paket-Header, so nah wie möglich an der Quelle, so dass das Paket mit einer definierten Richtlinie übereinstimmt?

- Traffic Marking

- Traffic Shaping

- Weighted Random Early Detection (WRED)

- Tail Drop

- Policing

36. Welche QoS-Technik speichert überschüssige Pakete in einer separaten Warteschlange für die spätere Übertragung?

- Shaping

- Marking

- Classifying

- Queuing

Erklärung: Wenn der Netzwerkverkehr eine Schnittstelle verlässt, wird er in die Warteschlange gestellt und dann so geformt, dass die Paketausgaberate geglättet wird. Einstufung (Classifiying) und Kennzeichnung (Marking) sollten frühzeitig erfolgen, um den Verkehr zu identifizieren und zu klassifizieren, wie der Verkehr behandelt werden soll.

37. Welcher SNMP-Nachrichtentyp informiert das Network Management System (NMS) sofort über bestimmte Ereignisse?

- GET-Anfrage

- SET-Anfrage

- Trap

- GET Antwort

Erklärung: Eine GET-Anforderung ruft den Wert einer bestimmten MIB-Variablen ab. Eine SET-Anforderung ändert den Wert einer MIB-Variablen. Eine Get-Antwort enthält den Wert der angeforderten Variablen. Ein Trap sendet eine unaufgeforderte Alarmbedingung unmittelbar nach dem Auftreten des Ereignisses.

38. Warum sollte ein Netzwerkadministrator den Befehl config-register 0x2102 auf einem Cisco-Netzwerkgerät verwenden?

- Um die Netzwerkleistung zu überwachen und zu verwalten, Netzwerkprobleme zu finden und zu lösen und das Netzwerkwachstum zu planen.

- Um die laufende Konfiguration auf einem USB-Laufwerk zu sichern.

- Zum Erlernen von Gerätenamen, IOS-Versionen sowie Anzahl und Art der Schnittstellen angeschlossener Geräte.

- Um sicherzustellen, dass das Gerät die Startkonfigurationsdatei beim Start lädt.

39. Welche Zahl steht für die höchste Stufe der Syslog-Protokollierung?

Erklärung: Die Syslog-Stufen sind mit 0 bis 7 nummeriert, wobei 0 die schwerwiegendste und 7 die am wenigsten schwerwiegende ist.

40. Welcher Befehl kopiert die Konfiguration, die im NVRAM gespeichert ist, auf einen TFTP-Server?

- copy running-config tftp

- copy tftp startup-config

- copy startup-config tftp

- copy tftp running-config

Erklärung: Die startup configuration ist im NVRAM und die running configuration im RAM gespeichert. Dem Befehl copy folgt die Quelle, dann das Ziel.

41. Welche Funktion haben ASICs in einem Multilayer-Switch?

- Sie versorgen Geräte wie IP-Telefone und Wireless Access Points über Ethernet-Ports mit Strom.

- Sie aggregieren mehrere physische Switch-Ports zu einem einzigen logischen Port.

- Sie optimieren die Weiterleitung von IP-Paketen in einem Multilayer-Switch, indem sie die CPU umgehen.

- Sie verhindern Layer-2-Schleifen, indem redundante Verbindungen zwischen Switches deaktiviert werden.

Erklärung: ASICs sind anwendungsspezifische integrierte Schaltungen und ermöglichen einem Multilayer-Switch, IP-Pakete weiterzuleiten, ohne die CPU zu nutzen, um Routing-Entscheidungen zu treffen. Durch die Verwendung von ASICs kann ein Switch IP-Pakete fast so schnell weiterleiten, wie er Layer 2-Frames weiterleiten kann.

42. Was ist eine Eigenschaft der Verteilungsschicht im hierarchischen Dreischichtmodell?

- repräsentiert das Netzwerk-Edge

- verteilt Zugriff für Endbenutzer

- bietet Zugriff auf das übrige Netzwerk durch Switching, Routing und Netzwerkzugriffsrichtlinien

- fungiert als Backbone für das Netzwerk und aggregiert und verteilt Netzwerkdatenverkehr im Campus

Erklärung: Eine der Funktionen der Verteilungsschicht ist die Aggregation von Anschlussraumnetzwerken mit großer Skalierung. Die Bereitstellung des Zugriffs für Endbenutzer ist eine Funktion der Zugriffsschicht, die das Netzwerk-Edge darstellt. Das Fungieren als Backbone ist eine Funktion der Kernschicht.

43. Welche zwei Methoden helfen, die Unterbrechung von Netzwerkdiensten zu verhindern? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Entfernen von Switchs, die Schleifen verursachen

- Installieren von doppelten Geräten zur Bereitstellung von Failover-Diensten

- Verwenden von VLANs zur Segmentierung des Netzwerkverkehrs

- Verwendung redundanter Verbindungen zur Bereitstellung alternativer physischer Pfade

- Ändern der Routingprotokolle in regelmäßigen Abständen

Erklärung: Die Verwendung von doppelten Geräten und die Verwendung redundanter Pfade sind zwei Methoden zur Vermeidung von Netzwerkunterbrechungen. Die Verwendung von VLANs würde sich nicht auf die Netzwerkverfügbarkeit auswirken. Das Ändern des Routingprotokolls könnte die Verfügbarkeit während der Konvergenz reduzieren. Schleifen, die durch Bereitstellung redundanter Pfade erstellt werden, werden von Protokollen verwaltet, ohne Geräte zu entfernen.

44. Was ist die Portdichte eines Switches?

- die kombinierte Bandbreite aller Ports eines Switches

- die Anzahl der verfügbaren Ports an einem Switch

- die Bandbreite eines Ports

- der Durchsatz eines Ports

Erklärung: Die Portdichte bezieht sich auf die Anzahl der verfügbaren Ports eines Switches. Bandbreite ist die Geschwindigkeit eines einzelnen Ports an einem Switch. Die kombinierte Bandbreite aller Ports eines Switches ist die Weiterleitungsrate (forwarding rate).

45. Ein Benutzer meldet, dass die Arbeitsstation keine Verbindung zu einem Netzwerkdrucker im Büro herstellen kann, um einen mit Textverarbeitungssoftware erstellten Bericht zu drucken. Welche Fehlerbehebungsaktion des Helpdesk-Technikers würde dem „Divide-and-Conquer“ -Ansatz folgen?

- Den Benutzer bitten, das Netzwerkkabel abzuziehen und wieder anzuschließen.

- Den Benutzer bitten, den Webbrowser zu starten.

- Den Benutzer bitten, den Befehl ipconfig auszuführen.

- Den Benutzer bitten, das Arbeitsdokument zu speichern.

Erklärung: Der Befehl ipconfig kann verwendet werden, um die IP-Einstellungen der Workstation zu überprüfen, ein Problem mit der Internetschicht. Dies ist also der Divide-and-Conquer Ansatz. Basierend auf dem Ergebnis kann der Techniker entweder von der unteren Schicht (z. B. auf der Suche nach einem Netzwerkkonnektivitätsproblem) oder von der oberen Schicht aus (z. B. überprüfen, ob die Anwendung ordnungsgemäß funktioniert) weiter untersuchen. Den Benutzer zu bitten, das Netzwerkkabel zu trennen und wieder anzubringen, ist der Bottom-up-Ansatz. Den Benutzer auffordern, einen Webbrowser zu starten (um zu überprüfen, ob eine Anwendung normal starten kann) und das Dokument zu speichern (um zu überprüfen, ob die Anwendung normal funktioniert und das Arbeitsdokument beibehalten wird), ist der Top-down-Ansatz.

46. Ein Netzwerktechniker hat den Befehl access-list 1 permit 172.16.0.0 0.0.0.255 verwendet, um NAT auf einem Edge-Router so zu konfigurieren, dass nur vier Netzwerke übersetzt werden, 172.16.0.0 /24, 172.16.1.0 /24, 172.16.2.0 /24 und 172.16.3.0 /24. Nach Erhalt von Beschwerden über den eingeschränkten Zugriff auf das Internet zeigt die Ausgabe des Befehls show ip nat translations, dass einige Netzwerke in der Ausgabe fehlen. Welche Änderung löst das Problem?

- Die ACL sollte ersetzt werden durch access-list 1 permit 172.16.0.0 255.255.255.0.

- Die ACL sollte ersetzt werden durch access-list 1 permit 172.16.0.0 0.0.3.255.

- Die ACL sollte ersetzt werden durch access-list 1 permit 172.16.0.0 0.0.1.255.

- Die ACL sollte ersetzt werden durch access-list 1 permit 172.16.0.0 0.0.0.255.

Erklärung: Die ACL in der ursprünglichen Konfiguration erlaubt nur die Übersetzung des ersten Subnetzes 172.16.0.0. Die erste Option verwendet eine Subnetzmaske, obwohl sie eine Wildcard-Maske verwenden soll. Die zweite Option erlaubt nur die ersten beiden Netzwerke, 172.16.0.0 und 172.16.1.0. Die dritte Option verwendet eine ungültige Wildcard-Maske, die die Übersetzung des gesamten 172.16.0.0 -Netzwerks ermöglicht. Die vierte Option ist die richtige Option, da sie nur die vier Subnetze übersetzt.

47. Welche Art von Tool würde ein Administrator verwenden, um Pakete zu erfassen, die zu und von einem bestimmten Gerät gesendet werden?

- NMS-Werkzeug

- Baselining-Tool

- Protokoll-Analyzer

- Wissensdatenbank

Erklärung: Protokollanalysatoren erfassen Pakete, sobald sie ein Gerät erreichen oder verlassen und können diese Pakete in Echtzeit anzeigen. Ein NMS-Tool wird verwendet, um Netzwerkgeräte zu überwachen und zu konfigurieren. Eine Wissensdatenbank ist ein Repository mit Informationen, die sich auf den Betrieb und die Fehlerbehebung eines bestimmten Geräts oder Dienstes beziehen. Ein Baselining-Tool wird verwendet, um die Netzwerk- oder Geräteleistung während des normalen Betriebs zu messen, so dass abnorme Zustände leicht erkannt werden können.

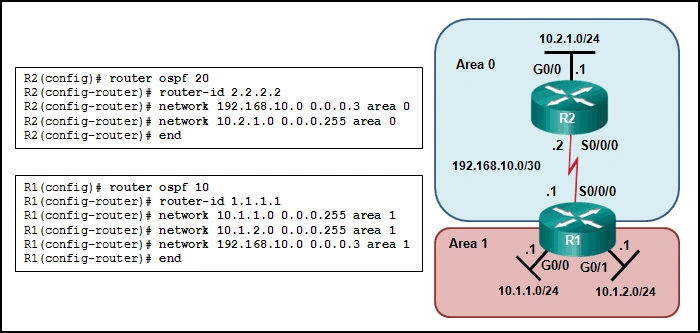

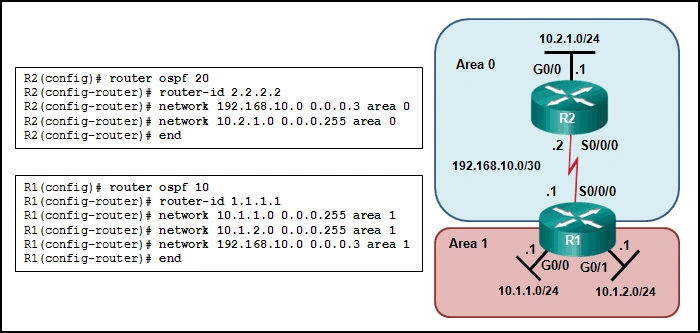

48. Beziehen Sie sich auf die Abbildung.Warum sind Router R1 und R2 nicht in der Lage, eine OSPF-Adjacency zu etablieren?

- Ein Backbone-Router kann keine Verbindung zu einem ABR-Router herstellen.

- Die Prozessnummern sind in beiden Routern nicht gleich.

- Die Router-ID-Werte sind in beiden Routern nicht identisch.

- Die seriellen Schnittstellen befinden sich nicht im selben Area.

Erklärung: Auf Router R1 ist das Netzwerk 192.168.10.0/30 im falschen Area (Area 1) definiert. Es muss im Bereich 0 definiert werden, um die Adjazenz mit Router R2 zu etablieren, der das Netzwerk 192.168.10.0/30 im Area 0 definiert hat.

49. Welche Art von Hypervisor wird implementiert, wenn ein Benutzer mit einem Laptop, auf dem Mac OS läuft, eine virtuelle Windows-Betriebssystem-Instanz installiert?

- virtueller Computer

- Type 1

- Type 2

- Bare-Metal

Erklärung: Typ-2-Hypervisoren, die auch als gehostete Hypervisoren bekannt sind, werden auf einem vorhandenen Betriebssystem wie Mac OS, Windows oder Linux installiert.

50. Welche zwei Schichten des OSI-Modells sind mit SDN-Netzwerksteuerungsfunktionen (control plane) verknüpft, die Weiterleitungsentscheidungen treffen? (Wählen Sie zwei Antwortmöglichkeiten aus.)

- Layer 4

- Layer 3

- Schicht 5

- Layer 1

- Layer 2

Erklärung: Die SDN-Steuerebene (control plane) verwendet die Layer-2-ARP-Tabelle und die Layer-3-Routing-Tabelle, um Entscheidungen über die Weiterleitung von Datenverkehr zu treffen.

51. Was ist ein Unterschied zwischen den Funktionen von Cloud Computing und Virtualisierung?

- Cloud Computing nutzt Rechenzentrumstechnologie, während Virtualisierung nicht in Rechenzentren verwendet wird.

- Cloud Computing erfordert Hypervisor-Technologie, während Virtualisierung eine Fehlertoleranztechnologie ist.

- Cloud Computing bietet Dienste auf webbasiertem Zugriff, während Virtualisierung Dienste für den Datenzugriff über virtualisierte Internetverbindungen bereitstellt.

- Cloud Computing trennt die Anwendung von der Hardware, während Virtualisierung das Betriebssystem von der zugrunde liegenden Hardware trennt.

Erklärung: Cloud Computing trennt die Anwendung von der Hardware. Virtualisierung trennt das Betriebssystem von der zugrunde liegenden Hardware. Virtualisierung ist eine typische Komponente im Cloud Computing. Virtualisierung wird auch in Rechenzentren häufig eingesetzt. Obwohl die Implementierung von Virtualisierung eine einfache Einrichtung der Server-Fehlertoleranz ermöglicht, handelt es sich dabei nicht um eine Fehlertoleranztechnologie. Die Internetverbindung eines Rechenzentrums oder Dienstanbieters benötigt redundante physische WAN-Verbindungen zu ISPs.

52. Was definiert eine zweistufige Spine-Leaf-Topologie?

- Alles ist zwei Hops von allem anderen entfernt.

- Der APIC-Controller manipuliert den Datenpfad direkt.

- Die Cisco APICs und alle anderen Geräte im Netzwerk werden physisch an Leaf-Switches angeschlossen.

- Die Spine-Ebene kann mit Cisco Nexus 9500 Switches realisiert werden, die untereinander und mit den Leaf-Switches verbunden sind.

Erklärung: In dieser zweistufigen Topologie ist alles einen Hop von allem anderen. Die Leaf-Switches (Cisco Nexus 9300) verbinden sich immer mit den Spines (Cisco Nexus 9500), aber nie untereinander. In ähnlicher Weise schließen die Spine-Switches nur an die Leaf- und Core-Switches an. Die Cisco APICs und alle anderen Geräte im Netzwerk werden physisch an Leaf-Switches angeschlossen. Im Vergleich zu SDN manipuliert der APIC-Controller den Datenpfad nicht direkt.

53. Ein Benutzer liest ein Buch von der Website https://www.books-info.com/author1a/book2.html#page100. Welcher Teil des Weblinks wird Fragment genannt?

- /book2.html

- https://

- #page100

- /autor1a

Erklärung: Im Website-URI https://www.books-info.com/author1a/book2.html#page100 bedeuten die Komponenten Folgendes:

- Protokoll/Schema – HTTPS, FTP, SFTP, mailto, NNTP, etc.

- Hostname – www.books-info.com

- Pfad und Dateiname – /author1a/book2.html

- Fragment – #page100

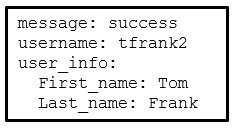

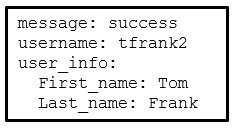

54. Beziehen Sie sich auf die Abbildung. Welches Datenformat wird zur Darstellung der Daten für Anwendungen der Netzwerkautomatisierung verwendet?

Erklärung: Häufige Datenformate, die in vielen Anwendungen verwendet werden, einschließlich Netzwerkautomatisierung und Netzwerk-Programmierbarkeit:

- JavaScript Object Notation (JSON) – In JSON sind die als Objekt bekannten Daten ein oder mehrere Schlüssel/Wert-Paare, die in geschweiften Klammern {} eingeschlossen sind. Schlüssel müssen Zeichenfolgen in doppelten Anführungszeichen “ “ sein.Schlüssel und Werte werden durch einen Doppelpunkt getrennt.

- eXtensible Markup Language (XML) – In XML werden die Daten in einen zusammenhängenden Satz von Tags tag>data</tag> eingeschlossen.

- YAML Ain’t Markup Language (YAML) – In YAML sind die als Objekt bekannten Daten ein oder mehrere Schlüsselwertpaare. Schlüsselwertpaare werden durch einen Doppelpunkt ohne Anführungszeichen getrennt. YAML verwendet Einrückungen, um seine Struktur zu definieren, ohne die Verwendung von Klammern oder Kommas.

55. Welche Zeichen werden verwendet, wenn das JSON-Datenformat verwendet wird, um Objekte zu speichern?

- geschweifte Klammern { }

- doppelte Anführungszeichen “ “

- Doppelpunkte : :

- eckige Kammern [ ]

Erklärung: Ein JavaScript Object Notation (JSON)-Objekt ist ein Schlüssel-Wert-Datenformat, das normalerweise in geschweiften Klammern { } dargestellt wird.